Содержание

- Вирус-червь. Компьютерный вирус-червь. Как удалить вирус

- Что такое «вирус-червь»?

- Виды сетевых червей

- Как и с какой целью распространяются сетевые черви?

- Как защититься?

- Сетевой червь: как удалить вирус?

- Меры предосторожности

- Что такое компьютерный вирус и компьютерный червь?

- Что нужно знать о компьютерных вирусах и червях

- Как защититься от компьютерных вирусов и червей

- Что такое компьютерный вирус и компьютерный червь?

- Предотвращение и удаление вирусов и других вредоносных программ

- Что такое вредоносная программа?

- Что такое компьютерный вирус?

- Что такое червь?

- Что такое троянский коня?

- Что такое шпионское ПО?

- Что такое мошеннические программы безопасности?

- Удаление таких вредоносных программ, как вирусы, программы-шпионны и мошеннические программы по обеспечению безопасности.

- Чтобы удалить компьютерный вирус и другие вредоносные программы, выполните указанные здесь действия по порядку.

- 1. Установка последних обновлений из Обновления Майкрософт

- 2. Используйте бесплатную средство проверки безопасности (Майкрософт)

- 3. Используйте средство Windows вредоносных программ

- 4. Удаление мошеннических программ безопасности вручную

- 5. Запустите автономный Microsoft Defender

- Защита компьютера от вредоносных программ

- Включите брандмауэр.

- Поддержание компьютера в актуальном состоянии

- Не обмануйте вас при скачии вредоносных программ

- Получение поддержки, связанной с компьютерным вирусом и безопасностью

- Скрытые вирусы-майнеры: как обнаружить и что делать

- Содержание

- Содержание

- Что такое вирус

- Вирусы-майнеры

- Чем опасен майнер

- Как найти и устранить вирус

- Защитники компьютерного здоровья

- Защита браузера

Вирус-червь. Компьютерный вирус-червь. Как удалить вирус

Компьютерные вирусы, вредоносное ПО – все это губительно для операционной системы. Что же делать? Как победить ненавистные вирусные программы? Начинающие пользователи скажут, что достаточно установить антивирус. Но не все так просто. Ведь чтобы победить вирус, необходимо знать к какому виду он относится.

Одна из самых распространенных вредоносных программ – вирус-червь. Как обезопасить свой компьютер от проникновения этого незваного гостя, и что он вообще собой представляет?

Что такое «вирус-червь»?

Виды сетевых червей

Компьютерный вирус-червь подразделяется на три категории, которые существенно отличаются по своим характеристикам и наносимому устройству вреду.

Как и с какой целью распространяются сетевые черви?

Подобные вирусы распространяются хакерами для достижения разных целей. Некоторые программы созданы для перехвата управления устройством. При этом сам пользователь никогда не заметит то, что делает вирус-червь. Другие же используют зараженный компьютер как способ распространения вируса через все доступные сети, как локальные, так и глобальные.

Для распространения червя хакеры придумали достаточно много разных способов. Чаще всего встречается вирус, который изначально пользователь должен сам запустить на своем компьютере. Это может быть электронное вложение или какая-нибудь мини-программа, скачанная из Интернета. Однако есть и те, которым для заражения устройства не требуется чужого вмешательства, они самостоятельно осуществляют проникновение.

Как защититься?

Чтобы не допустить заражения компьютера вирусом, необходимо знать о средствах защиты. Многие скажут, что достаточно будет любой антивирусной программы, ведь она сразу же блокирует вирусы при попадании в систему. На самом деле это не так. Антивирусная программа не сможет вовремя предотвратить попадание червя на устройство, так как она просто предупреждает об обнаружении вредоносной программы на том или ином сайте. Большинство пользователей не придают этому значения, запуская или скачивая зараженный файл себе на компьютер.

Отличным вариантом для защиты от подобного рода ПО является проактивная технология. В отличие от обычных антивирусных программ, такая технология будет предотвращать заражение системы, а не осуществлять поиск уже известных вирусов на жестких дисках. При этом вирус будет заблокирован, только если он представляет собой реальную угрозу ОС.

Сетевой червь: как удалить вирус?

Если вредоносное ПО все-таки попало на компьютер, необходимо немедленно его удалить. Но как удалить вирус так, чтобы не повредить операционную систему? В такой ситуации на помощь неопытным пользователям придут антивирусы. К счастью, их установка не займет много времени.

Меры предосторожности

Чтобы оградить себя от нападений хакеров через вирусы, необязательно устанавливать на компьютере кучу специальных защитных программ. Достаточно соблюдать меры предосторожности в сети, тогда ни один вредоносный файл не попадет на устройство.

Источник

Что такое компьютерный вирус и компьютерный червь?

Компьютерный вирус и компьютерный червь — это вредоносные программы, которые способны воспроизводить себя на компьютерах или через компьютерные сети. При этом пользователь не подозревает о заражении своего компьютера. Так как каждая последующая копия вируса или компьютерного червя также способна к самовоспроизведению, заражение распространяется очень быстро. Существует очень много различных типов компьютерных вирусов и компьютерных червей, большинство которых обладают высокой способностью к разрушению.

Что нужно знать о компьютерных вирусах и червях

Вредоносное программное обеспечение из подкласса вирусов и червей включает:

Большинство известных компьютерных червей распространяется следующими способами:

Компьютерные черви могут использовать ошибки конфигурации сети (например, чтобы скопировать себя на полностью доступный диск) или бреши в защите операционной системы и приложений. Многие черви распространяют свои копии через сеть несколькими способами.

Вирусы можно классифицировать в соответствии с тем, каким способом они заражают компьютер:

Любая программа данного подкласса вредоносного ПО в качестве дополнительных может иметь и функции троянской программы.

Как защититься от компьютерных вирусов и червей

Рекомендуется установить антивирус: программное обеспечение для защиты от вредоносных программ на все свои устройства (включая ПК, ноутбуки, компьютеры Mac и смартфоны). Решение для защиты от вредоносных программ должно регулярно обновляться, чтобы защищать от самых последних угроз. Хороший антивирус (такой как Антивирус Касперского) обнаруживает и предотвращает заражение ПК вирусами и червями, а Kaspersky Internet Security для Android — отличный выбор для защиты смартфонов на базе Android. В «Лаборатории Касперского» созданы продукты для следующих устройств:

Другие статьи и ссылки, связанные с компьютерными вирусами и червями

Что такое компьютерный вирус и компьютерный червь?

Существует очень много различных типов компьютерных вирусов и компьютерных червей, большинство которых обладают высокой способностью к разрушению.

Источник

Предотвращение и удаление вирусов и других вредоносных программ

Что такое вредоносная программа?

Вредоносная программа — термин, который используется для обозначения вредоносного ПО, которое разработано для причинения ущерба или для осуществления нежелательных действий в рамках компьютерной системы. Ниже приведены примеры вредоносных программ.

Мошеннические программы по обеспечению безопасности

Что такое компьютерный вирус?

Компьютерный вирус — это небольшая программа, которая распространяется с одного компьютера на другой и мешает работе компьютера. Компьютерный вирус может повредить или удалить данные на компьютере, распространить его на другие компьютеры с помощью почтовой программы или даже удалить все данные на жестком диске.

Компьютерные вирусы часто распространяются в виде вложений в сообщениях электронной почты или мгновенных сообщениях. Таким образом, вы никогда не должны открывать вложение электронной почты, если не знаете, кто отправил сообщение или ожидаете вложения. Вирусы могут быть замаскированы как вложения забавных изображений, поздравительных открыток, звуковых и видеофайлов. Компьютерные вирусы также распространяются путем скачивания в Интернете. Они могут быть скрыты в разнонапрямом программном обеспечении, а также в других файлах и программах, которые вы можете скачать.

Совет: Сведения о симптомах компьютерных вирусов можно найти на веб-сайте microsoft PC Security.

Что такое червь?

Червь — это компьютерный код, который распространяется без взаимодействия с пользователем. Большинство червей начинаются с вложений в сообщения электронной почты, которые заражают компьютер при их открыть. Червь проверяет зараженный компьютер на поиск файлов, таких как адресные книги или временные веб-страницы, содержащие адреса электронной почты. Червь использует адреса для отправки зараженных сообщений электронной почты и часто имитирует (или подает) адреса «От» в более поздних сообщениях электронной почты, чтобы эти зараженные сообщения кажутся от кого-то, кого вы знаете. После этого черви автоматически распространяются через сообщения электронной почты, сети или уязвимости операционной системы, часто переполнив их до того, как будет известна причина. Черви не всегда приводят к неполадкам на компьютерах, но обычно приводят к проблемам производительности компьютера и сети и стабильности работы.

Что такое троянский коня?

Троянский коня — это вредоносная программа, которая скрывается в других программах. Он вводит компьютер, скрытый в нужной программе, например при заслушии экрана. Затем он помещает в операционную систему код, позволяющий злоумышленнику получить доступ к зараженным компьютерам. Троянские кони обычно не распространяются по себе. Они распространяются вирусами, червями или скачав программное обеспечение.

Что такое шпионское ПО?

Шпионское ПО можно установить на компьютер без вашего ведома. Эти программы могут изменять конфигурацию компьютера или собирать рекламные и персональные данные. Шпионское ПО может отслеживать привычки поиска в Интернете, а также перенаправлять веб-браузер на другой веб-сайт, чем предполагается.

Что такое мошеннические программы безопасности?

Мошеннические программы защиты пытаются убедиться, что компьютер заражен вирусом, и обычно вы можете скачать или приобрести продукт, который удаляет вирус. Названия таких продуктов часто содержат такие слова, как антивирусная программа, щит, безопасность, защита или исправление. Это делает их звук вполне закономерными. Они часто запускаются сразу после скачивания или при следующем запуске компьютера. Мошеннические программы безопасности могут препятствовать открытию приложений, таких как Internet Explorer. Вредоносное программное обеспечение для обеспечения безопасности также может отображать Windows как вирусы. Типичные сообщения об ошибках и всплывающие сообщения могут содержать следующие фразы:

Предупреждение!

Ваш компьютер заражен!

Этот компьютер заражен шпионским и рекламным по программам.

Примечание. Если вы получили сообщение во всплывающее диалоговое окно, напоминающее это предупреждение, нажмите клавиши ALT+F4 на клавиатуре, чтобы закрыть диалоговое окно. Не нажимайте ничего внутри диалогового окна. Если предупреждение, например здесь, продолжает появляться при попытке закрыть диалоговое окно, это указывает на то, что сообщение вредоносное.

Вы действительно хотите перейти с этой страницы?

Ваш компьютер заражен! Они могут привести к потери данных и повреждения файлов, и их необходимо как можно скорее с ним обращаться. Чтобы предотвратить это, нажмите кнопку ОТМЕНА. Вернись к system Security и скачайте его, чтобы защитить компьютер.

Нажмите кнопку ОК, чтобы продолжить или Отменить, чтобы остаться на текущей странице.

Если вы видите такое сообщение, не скачив и не приобретайте программное обеспечение.

Дополнительные сведения см. в этой теме.

Удаление таких вредоносных программ, как вирусы, программы-шпионны и мошеннические программы по обеспечению безопасности.

Удаление компьютерного вируса или программы-шпиона может быть сложной задачей без средств удаления вредоносных программ. Некоторые вирусы и программы-шпионы могут переустановить свою копию после обнаружения и удаления. К счастью, пользователь может полностью удалить нежелательное ПО, обновив систему и воспользовавшись средствами удаления вредоносных программ.

Дополнительные сведения об удалении компьютерных вирусов и шпионских программ см. в следующей статье базы знаний Майкрософт: 2671662 — ресурсы Майкрософт и руководство по удалению вредоносных программ и вирусов.

Чтобы удалить компьютерный вирус и другие вредоносные программы, выполните указанные здесь действия по порядку.

1. Установка последних обновлений из Обновления Майкрософт

Примечание. Компьютерный вирус может помешать вам получить доступ к веб-сайту Обновления Майкрософт для установки последних обновлений. Мы рекомендуем настроить автоматическую запуск службы автоматического обновления, чтобы не пропустить на компьютере важных обновлений.

Нажмите кнопку Пуск и в поле поиска введите Центр обновления Windows.

В области результатов выберите пункт Центр обновления Windows.

Нажмите кнопку Проверить наличие обновлений.

Следуйте инструкциям по загрузке и установке последних обновлений Windows.

2. Используйте бесплатную средство проверки безопасности (Майкрософт)

Майкрософт предлагает бесплатное веб-средство, которое выполняет поиск и помогает устранять программы, представляющие потенциальные угрозы для вашего компьютера. Чтобы выполнить поиск, перейдите на веб-страницу Средства проверки безопасности (Майкрософт).

3. Используйте средство Windows вредоносных программ

За дополнительной информацией о проверки безопасности Майкрософт см. в следующей статье базы знаний Майкрософт:

890830— удаление распространенных вредоносных программ с помощью средства Windows удаления вредоносных программ

4. Удаление мошеннических программ безопасности вручную

Если вредоносное программное обеспечение для защиты не удалось обнаружить или удалить с помощью средства средство проверки безопасности (Майкрософт) или средства Windows вредоносных программ, попробуйте сделать следующее:

Обратите внимание на названия мошеннических программ по обеспечению безопасности. В этом примере программа будет названа XP Security Agent 2010.

При появлении логотипа производителя компьютера несколько раз нажмите клавишу F8.

После появления соответствующего уведомления с помощью клавиш со стрелками выберите пункт Безопасный режим с загрузкой сетевых драйверов и нажмите клавишу ВВОД.

Правой кнопкой мыши щелкните название мошеннической программы по обеспечению безопасности и выберите Свойства.

Перейдите на вкладку Ярлык.

В диалоговом окне Свойства проверьте путь к вредоносному программному обеспечению безопасности, который указан в списке Target. Например, C:Program FilesXP Security Agent 2010.

Примечание. Часто папка называется случайным числом.

Нажмите кнопку Расположение файла.

В окне Program Files щелкните Program Files в адресной строке.

Прокрутите список, пока не найдете папку с мошеннической программой по обеспечению безопасности. Например, XP Security Agent 2010.

Щелкните папку правой кнопкой мыши и выберите команду Удалить.

Нажмите кнопку Скачать сейчас, а затем — Выполнить.

Следуйте инструкциям, чтобы найти и удалить мошенническую программу по обеспечению безопасности.

Если вы подозреваете, что компьютер заражен мошенническим программным обеспечением безопасности, которое не было обнаружено с помощью решений безопасности Майкрософт, вы можете отправить образцы с помощью Центр Майкрософт по защите от вредоносных программ отправки.

5. Запустите автономный Microsoft Defender

автономный Microsoft Defender — это средство для устранения вредоносных программ, которое помогает избавиться от вирусов, которые начинаются перед Windows вирусов. Начиная с Windows 10, автономный Microsoft Defender встроена в нее. Чтобы использовать его, выполните действия, следующие в этой статье: Защита компьютера с помощью автономный Microsoft Defender.

На зараженных компьютерах перейдите в статью Защита компьютера с помощью автономный Microsoft Defender.

Нажмите кнопку Скачать 32-битную версию или Скачать 64-битнуюверсию (в зависимости от того, какую операционную систему вы работаете). Если вы не знаете, какая у вас операционная система, см.в этой Windows.

При появлении запроса щелкните Сохранить как, затем сохраните файл на DVD-диске, CD-диске или USB-устройстве флэш-памяти.

Поместите DVD-диск, CD-диск или USB-устройство флэш-памяти в привод зараженного компьютера, а затем перезапустите его.

При появлении запроса нажмите клавишу, чтобы выбрать параметр запуска компьютера, например, F12, F5 или F8 (в зависимости от компьютера, который вы используете).

С помощью клавиши со стрелками перейдите к диску, на котором установлен автономный Microsoft Defender файл. автономный Microsoft Defender запускается и сразу же проверяется на вредоносные программы.

Защита компьютера от вредоносных программ

Выполните следующие действия, чтобы защитить свой компьютер от вредоносных программ.

Включите брандмауэр.

Подтвердим Windows включен брандмауэр. Инструкции о том, как сделать это в современных версиях Windows, см. в этой Windows.

Нажмите кнопку Начните, а затем выберите Панель управления.

В поле Поиска введите брандмауэр и нажмите кнопку Windows брандмауэра.

В левой области щелкните Включить Windows брандмауэра (вам может быть предложено ввести пароль администратора).

Под каждой сетевой расположением щелкнитеВключить Windows брандмауэр и нажмите кнопку ОК.

Поддержание компьютера в актуальном состоянии

Дополнительные сведения о том, как настроить автоматическое обновление в Windows, см. в Windows: faq

Не обмануйте вас при скачии вредоносных программ

Ниже даны советы, которые помогут вам избежать скачивания нежелательного ПО:

Скачайте только программы с сайтов, которые вы доверяете. Если вы не уверены, следует ли доверять программе, которую вы хотите скачать, введите ее имя в свою любимая поисковая система, чтобы узнать, есть ли в ней шпионское ПО.

Ознакомьтесь со всеми предупреждениями системы безопасности, лицензионными соглашениями и заявлениями о конфиденциальности, которая связанны с любым загружаемым ПО.

Никогда не нажимайте кнопку «Принимаю» или «ОК», чтобы закрыть окно программы, которая может быть программой-шпионом. Вместо этого нажмите значок «x» красного цвета в углу окна или клавиши ALT+F4 на клавиатуре.

Будьте в курсе бесплатных программ для доступа к музыке и фильмам, также убедитесь, что вы знаете о всех программах, которые включают эти программы.

Используйте учетную запись обычного пользователя, а не администратора. Учетная запись администратора может получать доступ ко всем данным в системе, а любая вредоносная программа, запускаемая с учетной записью администратора, может использовать разрешения администратора для потенциального заражения или повреждения любых файлов в системе.

Дополнительные сведения о том, как защитить компьютер от вирусов, см. в теме Защита компьютера от вирусов.

Получение поддержки, связанной с компьютерным вирусом и безопасностью

Хотите пообщаться с человеком в прямом эфире? Наши Answer Tech специалисты готовы помочь: Answer Desk

Майкрософт Решения для ИТ-специалистов:

Поддержка по стране:

Для местоположений за пределами Северной Америки:

Чтобы получить поддержку по вопросам безопасности и защиты от вирусов за пределами Северной Америки, посетите веб-сайт Служба поддержки Майкрософт.

Источник

Скрытые вирусы-майнеры: как обнаружить и что делать

Содержание

Содержание

Криптовалютная лихорадка стала настоящей проблемой для пользователей компьютеров. Во-первых, майнинг истощил рынок видеокарт, игровых приставок и даже некоторых компонентов для сборки автомобилей. Во-вторых, компьютеры теперь страдают из-за нового типа атак — криптовалюта добывается не только на специальных фермах, но и на системах обычных пользователей. За эту эпидемию отвечают вирусы-майнеры, которые сильно бьют по производительности компьютера. Но их легко обнаружить и устранить, если знать несколько хитростей — об этом далее.

Вопросы со стабильностью операционной системы и скоростью работы компьютера решаются одним махом — если зависает и тупит, то переустанавливаем Windows, и большинство проблем как рукой снимет. После полного форматирования и установки системы «с нуля» компьютер быстрее отзывается на команды пользователя, хотя эффект чистой системы длится совсем недолго. Уже через несколько дней рабочий стол покроется десятками ярлыков и папок, а системный реестр пустыми ссылками на удаленные программы.

Еще через некоторое время компьютер «вспомнит», что такое переполненный накопитель, нехватка оперативной памяти и десятки ненужных программ в автозапуске. В том числе, вредоносных, которые не просто занимают место в системе, но также активно используют его аппаратные ресурсы в корыстных целях. Это не только классические вирусные программы, которые ориентированы на корпоративный сегмент, но и современные вирусы-майнеры, которые могут положить на лопатки даже самую продвинутую игровую сборку.

Что такое вирус

Компьютерный вирус называется так, потому что действует подобно природному вирусу — например, такому как грипп. Зараженные частицы попадают в электронный организм под разными предлогами — это могут быть файлы, которые маскируются под важные библиотеки, пролезают в загрузочный сектор системы и рулят работой компьютера на низком уровне.

К вирусам также относятся вредоносные программы, которые пытаются быть похожими на «полезные» проекты, встраиваются в код программного обеспечения и начинают работать только после того, как пользователь установит программу-носитель и предоставит ей полные права на управление компьютером. Такие вирусы называют троянскими конями — в честь одноименного «подарка» враждующих с Троей ахейцев.

Вирусы-майнеры

К троянскому сорту компьютерных вирусов также относятся и майнеры. В отличие от классических троянов, новые зловреды рассчитаны на распространение среди систем частных пользователей — им не нужна информация, пароли и данные кредитных карт. Эти вирусы интересуются только аппаратными возможностями компьютера — они майнят криптовалюту. Такие «вирусы» можно разделить на две группы.

Классический майнер

Это готовый архив с программой, который может распространяться как отдельно, так и в комплекте с любой другой программой. Как правило, эти зловреды устанавливаются в фоновом режиме и автоматически запускаются во время загрузки компьютера. Конечно, вирусами их называют только по привычке — на самом деле это обычная программа-майнер, которую используют обладатели майнинговых ферм для добычи монет. Хакеры лишь немного модифицируют «обвязку» программы, чтобы она могла разворачиваться и активироваться в системе самостоятельно.

Единственное различие между «вирусом» и собственным майнером остается в прописанных данных для получения прибыли — обычная программа добывает монеты на кошелек владельца фермы, а зловред переводит намайненное на кошелек хакера.

Криптоджекинг

Второй вид непрошенных гостей в системе — криптоджекинг. Вместо того чтобы загружаться в систему, майнер существует в виде скрипта, встроенного в сайт. Как только посетитель попадает на страницу, скрипт активируется, и майнер начинает добывать криптовалюту. В некоторых случаях, этот способ заменяет владельцу сайта заработок на рекламе. При этом добросовестный ресурс говорит об этом открыто и предупреждает посетителей, что вместо показа рекламных баннеров и объявлений он подключит майнер и будет использовать аппаратные возможности системы в своих интересах. Такую деятельность нельзя назвать вирусной — все происходит открыто, официально и только с разрешения владельца компьютера.

Другое дело, если сайт скрывает майнерскую деятельность и использует мощность процессора или видеокарты без предупреждения. Как правило, такие ресурсы пользуются аппаратными возможностями компьютера недобросовестно — вместо 10–20% компьютерного времени они занимают все 100%. Поймать такую «пулю» в интернете легко — как правило, это сайты с огромным количеством рекламы, а также контента типа «майнинг бесплатно и без смс».

Чем опасен майнер

Несмотря на то, что вирусы-майнеры не занимаются кражей информации и паролей, вред от них может быть куда более масштабным, чем от обычных вирусов. Для эффективной добычи криптовалюты компьютеру необходимо задействовать как можно больше мощности, поэтому «зараженный» работает одновременно на двух фронтах — например, добывает валюту на процессоре и видеокарте, а также с помощью накопителя. И даже непродолжительная работа системы в таком режиме может привести к перегреву компьютера или выходу комплектующих из строя.

Если проблема с температурным режимом покажется владельцу настольного компьютера банальной, то пользователь ноутбука может запросто получить «кирпич» после пары часов такой прожарки. Но даже если аппаратная часть мобильной системы выдержит испытание майнингом, то батарейка устройства может растаять в самый неподходящий момент.

Как найти и устранить вирус

Определить, что компьютер используется неизвестным сторонним программным обеспечением в корыстных целях можно двумя способами — на ощупь или с помощью специальных программ.

Симптомы «майнера» легко распознать по поведению системы — если обычные вирусы могут тихо существовать в дальнем углу винчестера, то вирус-майнер «чувствуется» сразу после того, как попадет на диск и активируется.

Признаки:

Все то же самое можно испытать, если запустить на компьютере требовательную игру или задачу на рендеринг 3D-сцены в высоком разрешении, а затем попытаться стримить видео на YouTube.

Раньше вирусы-майнеры можно было легко вычислить по «левому» процессу в диспетчере задач, а также по зашкаливающему графику загрузки ядер или памяти видеокарты.

Актуальные версии майнеров стали намного умнее, поэтому даже опытный мастер не сможет определить, какая программа нагружает сборку и где ее найти. Например, стандартный способ «посмотри в диспетчере задач» больше не работает — вирусы знают свои слабые места и тщательно их скрывают. К тому времени, как пользователь растянет пальцы на сочетание клавиш Ctrl-Alt-Del, майнер благополучно отключится и станет дожидаться следующего удобного случая для активации.

Единственное место, где майнер может наследить во время работы — это температура комплектующих. Температурные датчики и нагретые поверхности имеет высокую инерционность, поэтому в течение нескольких минут после отключения вируса компьютер будет показывать температуру выше той, которая должна быть во время спокойной работы системы.

Вирусы умело скрываются от сторонних программ и системных мониторов, поэтому использовать их для поиска майнеров также не имеет смысла. Лучше предоставить это дело специализированному софту — например, антивирусу.

Защитники компьютерного здоровья

Для поиска и удаления угроз на домашнем компьютере подойдет любой популярный антивирус. Например, ESET NOD32 Internet Security — комплексное решение для защиты системы. В этом наборе есть не только антивирус, но и фаервол, который закрывает доступ к системе извне, а также запрещает неизвестным процессам обращаться к интернету без разрешения пользователя. Это значит, что майнер априори не сможет майнить только потому, что ему запретили общаться с сетью. То же самое можно сказать о решениях от Лаборатории Касперского, а также о немецком софте Avira и даже об отечественном Dr.Web.

Проблема в том, что встроенный в Windows антивирус обладает лишь частью тех умений, которые есть у платного софта. Таких уязвимых систем в мире достаточно много — пользователи гонятся за каждым процентом мощности сборки и пренебрегают безопасностью в пользу стабильности геймплея. В свою очередь, вирусы знают, как обойти стоковые препятствия Windows, поэтому вероятность подхватить зловред стремится к максимуму — и для таких юзеров тоже есть оптимальный выход.

Dr.Web CureIt

Это программа-отщепенец от отечественного антивирусного ПО, которое умеет находить то, чего не видят даже самые навороченные антивирусы. При этом софт распространяется бесплатно — то, что нужно домашнему компьютеру с майнером на борту.

Чтобы воспользоваться программой, необходимо загрузить исполняемый файл с официального сайта и запустить.

Запускаем программу, соглашаемся с условиями и нажимаем «Продолжить»:

После чего утилита предоставит выбор — работать в автоматическом режиме или выбрать места поиска вручную:

Если выбрать ручной режим, то в следующем пункте программа предложит настроить метод поиска зараженных файлов — здесь можно точечно натравить антивирус на необходимые части системы:

Если пользователь не знает, что это за пункты, и где засел вирус, то можно доверить проверку встроенной автоматике:

Нажимаем «Начать проверку» и ждем окончания работы антивируса:

Продолжительность в режиме поиска вирусов зависит от количества файлов на дисках, а также от скорости дисковой подсистемы. Впрочем, если в системе затаились хакерские поделки, то антивирус оповестит о них в первую очередь — так устроены фирменные алгоритмы ПО.

Защита браузера

Несмотря на широкие возможности антивирусов, майнеры, встроенные в сайт, не блокируются этими программами и этим причиняют еще больше неудобств пользователю. Но и на такой тип компьютерных «гадов» находится управа.

Некоторые пользователи поступают опрометчиво — они блокируют работу JavaScript в настройках браузера. Пожалуй, это самый действенный метод обойти майнеров стороной, но есть и нюансы. Без поддержки скриптов браузер не сможет загрузить некоторые сайты или определенный контент — например, популярный ресурс Pinterest и ему подобные, которые используют для работы скрипты Java.

Для гибкого управления работой скриптов на сайтах можно использовать специальные браузерные расширения. Например, расширение для блокировки рекламы типа AdBlock — оно умеет блокировать не только рекламные блоки и объявления, но также умеет настраивать пользовательские правила фильтрации. Например, запретить работу определенного скрипта на всех сайтах.

Ссылки на скрипты-майнеры в HTML уже давно известны, поэтому заблокировать исполнение такого зловреда не составляет труда. Для этого нужно указать блокировщику путь к скрипту и сохранить новый фильтр. Естественно, «рынок» майнеров развивается, и одним «легендарным» Hive хакеры уже не обходятся. Поэтому, чтобы не гоняться за ссылками для блокировки остальных новых и малоизвестных зловредов, придется использовать что-то более универсальное.

Например, установить готовое расширение-антимайнер.

Переходим в магазин расширений Google Chrome или того браузера, который используется как основной, и вводим поисковой запрос «антимайнер»:

Вуаля — компьютер защищен со всех фронтов. Расширение постоянно обновляется и знает о майнерах больше, чем можно представить. Если же майнер проберется на диск, там его встретит антивирус. А пользователь теперь знает, что шумный и горячий компьютер — это не только повод продуть системник от пыли, но также проверить систему на вирусы.

Источник

Как удалить вирус червь самостоятельно через Диспетчер задач

Опускаемся в панель задач и на поле панели задач нажимаем правой кнопкой мышки. Выбираем [Диспетчер задач]. Открывается окно — Диспетчер задач, где показывается весь список процессов, находящихся в оперативной памяти компьютера.

Если все это пролистать, то заметите, что тут есть выбор [Имя образа], которое будет показываться по имени процесса либо по имени пользователя, либо по тому, сколько занимает процесс ресурсов ЦП компьютера, либо по тому, сколько занимает этот процесс памяти. Если переключится на вкладку [Приложения], то будет видно, какие приложения запущенны в данный момент. Но самое интересное это [Процессы], так как если у вас на компьютере есть какой-либо вирус и что-то с компьютером происходит неладное, то вы в [Приложениях] его не увидите. Вы его сможете обнаружить только в [Процессах].

Вкладка [Процессы] показывает, если у вас стоит галочка [Отображать процессы всех пользователей], процессы всех пользователей, которые есть на компьютере. Рекомендуем эту галочку поставить, если она не стоит. Теперь нужно посмотреть весь список процессов, если в колонке [Имя пользователя] процесс отображается как SYSTEM – это процесс, который занят системой. Все что запущено системой — это системные файлы их лучше не выключать, тогда выскочит ошибка и система прекратит свою работу с соответствующим окном предупреждения. Присутствуют также файлы под именем пользователя, запустившего компьютер.

Если не понятно, какой процесс к чему относится и что этот процесс делает, можно поступить следующим образом. Нажмите на этот процесс правой кнопкой мышки и выберите [Открыть место хранения файла]. Либо запускаем [Мой компьютерДиск С] и элементарно запускаем поиск файла и пишем название неизвестного вам файла. После того как завершился поиск будут показаны все результаты. Может быть показано сразу несколько результатов. Нажимает правой кнопкой [Открыть содержащую папку объект]. Мы попали в папку, где лежит искомый файл. Поиск продолжается. Чтобы узнать что это? Нажимаем правой кнопкой на него и нажимаем [Свойства]. Открываются свойства нашего файла, где мы видим: Тип файла и Описание. Так же можно посмотреть версию издателя. Во всех файлах, которые написаны официальным издателем всегда будут указанны Авторские права. Если у вас будет какой-то вирус, то никакого описания вы не найдете.

Так же рекомендуем обращать внимание на время создания файла на компьютере. Все файлы, которые относятся к системе Windows, они будут иметь приблизительно одно и то же время выпуска и создания. Если у вас с компьютером произошло что-то совсем недавно, то дата создания свежего файла будет датирована тем числом, когда вы поймали вирусы, черви, трояны, в противном случае вам может понадобиться ремонт компьютера.

Через меню управления Диспетчер задач можно остановить подозрительный процесс вируса червь. Нажимаем на него и подтверждаем [Завершить процесс]. Выскакивает подтверждающее окошко, где нужно нажать [Да]. После чего процесс исчез, тем самым из памяти эта программы выгружена. Таким образом, если у вас что-то подозрительное в памяти компьютера вы можете его смело выключить. В связи с этим, можно запросто поотключать ненужные процессы, которые в памяти, но это не всегда срабатывает. Если у вас вирус проник глубоко, то это может не сработать и процесс не удастся установить. Но даже если вы знаете, как пользоваться Диспетчером задач, то уже вам буде намного легче отслеживать жизнедеятельность процессов, которые происходят в памяти вашего компьютера.

Как избавиться от вирус червь с помощью антивирусной профилактики

Необходимо будет просканировать весь ваш ПК на наличие компьютерных вирусов червь. После того как все вирусы будут обнаружены необходимо убрать лишние процессы с автозагрузки (Зажимаем клавиши [Win+R] после чего вводим команду [msconfig] в появившемся окне), которые не ведут к Windows.

История одного излечения на примере зловреда AntiVir: Worm/Dorkbot.A.24, Dr.Web: BackDoor.Butter.23, Kaspersky: Backdoor.Win32.Ruskill.dj, NOD32: Win32/Dorkbot.B.

История одного излечения на примере зловреда AntiVir: Worm/Dorkbot.A.24, Dr.Web: BackDoor.Butter.23, Kaspersky: Backdoor.Win32.Ruskill.dj, NOD32: Win32/Dorkbot.B.

Симптомы у этого зловреда были такие: не обновляется антивирус, компьютер работает очень плохо: «ужасно тормозит и виснет», периодически перестаёт откликаться и выключается с «синим экраном смерти», многие сайты в интернете не открываются, результаты веб-поиска изменены, на рабочем столе появляются новые ярлыки, при нажатии на которые, пользователь попадает на другие зараженные веб-сайты. Кроме того троян ворует конфиденциальную информацию: список посещённых веб-страниц, логины-пароли к сайтам, кредитным картам и т.д.

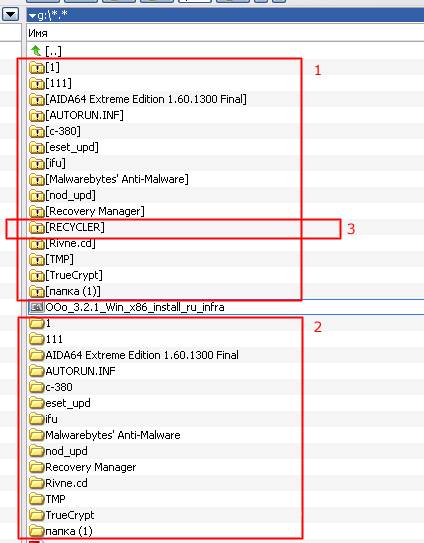

Симптом №1, по которому можно определить наличие зловреда в системе: вставить флешку и посмотреть в файловом менеджере (в данном случае Total Commander) не появилось ли на флешке каких-либо новых файлов, папок, ярлыков, скрытых файлов и папок. Если да — то в системе зловредная программа 100% присутствует. В данном случае имеем такую картину:

Результат заражения флешки троянской программой

Настоящие папки с файлами в данный момент скрыты (1), то есть когда бы мы открыли флешку через Проводник Windows (Мой компьютер — Съёмный диск), то этих папок мы бы не увидели. Но на их месте появились ярлыки (2), которые имеют те же названия как и настоящие папки и выглядят как настоящие папки, так что визуально обычный пользователь может и не заметить подвоха. Появляется также скрытая папка «RECYCLER» (3), в которой находится файл «11afb2c9.exe». Заражение компьютера происходит следующим образом: ничего не подозревающий пользователь открывает флешку и нажимает на ярлык, думая что он открывает папку. При этом запускается файл 11afb2c9.exe из папки «RECYCLER» (как Вы догадались, это вирус) и одновременно открывается нужная пользователю скрытая папка, так что момент заражения компьютера происходит совсем незаметно.

Первое, что нужно сделать — обновить антивирусную программу и антивирусные базы до актуальной версии и проконтролировать все ли модули антивируса работают. На зараженном компьютере стоял Avast, но его обновление нам, к сожалению, ничего не дало, антивирус молчит как партизан, ведёт себя так, как будто никакого заражения на компьютере нет.

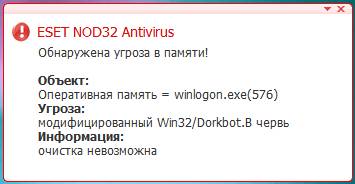

Антивирус NOD32 может бороться только с последствиями вируса: он удаляет с флешки ярлыки, созданные вирусом, удаляет вирусные файлы (например f5399233.exe, 11afb2c9.exe) из папки «RECYCLER». Самой же причины заражения он не видит и при вставке очередной флешки в зараженный компьютер мы видим одну и ту же картину, как антивирус создаёт бурную деятельность по обеззараживанию очередной флешки.

NOD32 Antivirus не способен побороть причину заражения компьютера

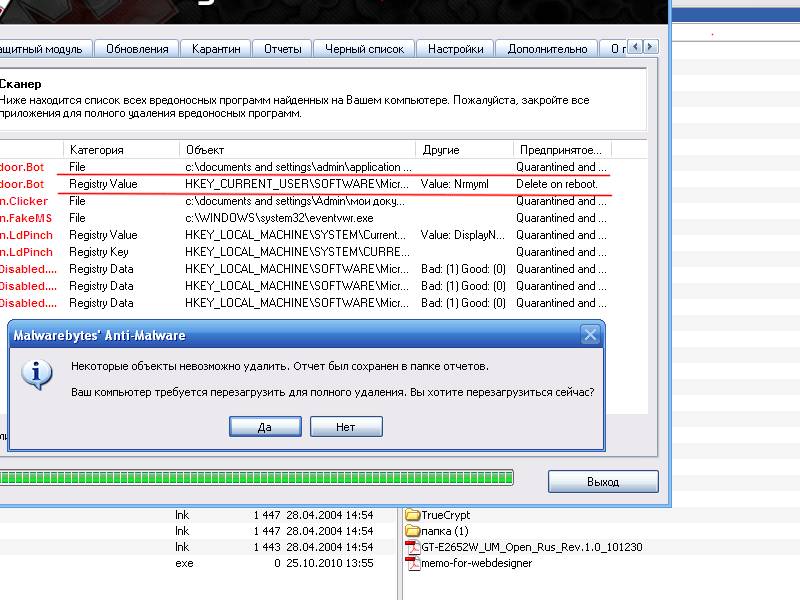

Второе что мы делаем — запускаем антитроянскую программу Malwarebytes Anti-Malware (запустить — обновить — быстрое сканирование. Обзор других антишпионских программ здесь). Одновременно загружаем файл «11afb2c9.exe» на сайт virustotal.com для проверки:

Результаты проверки подозрительного файла на сайте virustotal

Как видно из результатов проверки наш Avast — единственный из нормальных антивирусов, который нашего трояна не знает. В этом и есть причина его «партизанского молчания» по этому поводу. (К слову сказать такая ситуация случается со всеми антивирусами, идеальных не бывает, пропускают иногда все…) Зато вот результаты проверки программой Malwarebytes Anti-Malware порадовали:

Результаты проверки программой malwarebytes

Первые две записи — кажется и есть наш зловред. Удаляем всех и перезагружаемся.

После перезагрузки скачиваем с сайта Dr.Web-a бесплатную лечащую утилиту Dr.Web CureIt!® (по результатам проверки на virustotal-е мы уже знаем, что Dr.Web эту заразу знает и, следовательно, может обезвредить), сканируем компьютер. Утилита ничего больше не нашла, это значит что Avast и Malwarebytes Anti-Malware со своей задачей справились: компьютер чист.

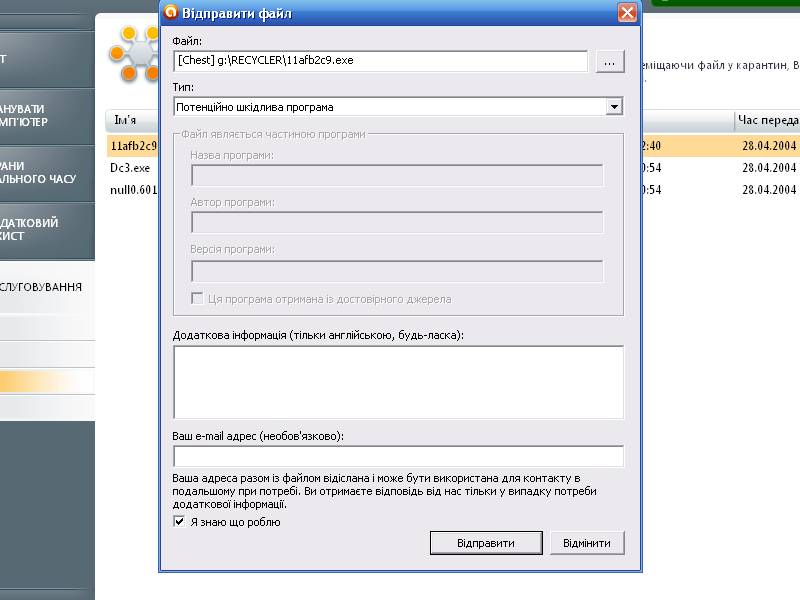

Позаботимся о том, чтобы Avast внёс этого трояна в свою антивирусную базу и он начал определяться у всех его пользователей. Для этого нужно файл «11afb2c9.exe» поместить в карантин антивируса и от туда отправить его для анализа:

Отправляем файл для анализа в компанию Avast

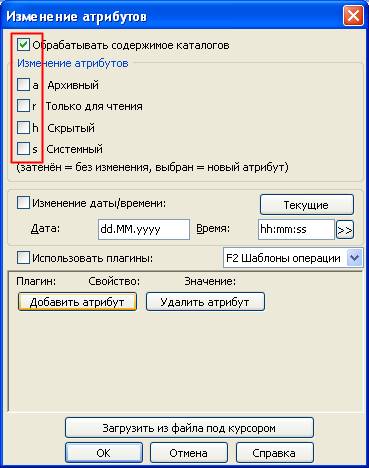

Теперь нужно навести порядок на флешке. Удаляем ярлыки, папку «RECYCLER» и снимаем атрибуты со скрытых папок. В Total Commander-е это сделать опять-таки удобнее:

Групповое изменение атрибутов файлов в программе Total Commander

Выделяем все наши скрытые папки и запускаем команду изменения атрибутов. В проводнике Windows это пришлось бы делать для каждой папки отдельно.

Заключительная проверка. Для этого делаем «контрольное вставляние флешки» и убеждаемся что ничего крамольного с ней больше не происходит. Визуальное улучшение состояния работы компьютера тоже на лицо: он не виснет, все файлы, папки, программы открываются нормально, интернет работает, все сайты открываются.

К слову сказать, данная методика подходит для удаления не только этого трояна, но и многих других. Надеюсь, это Вам однажды поможет!

Как удалить вирус Conficker (он же Downup, он же Downadup, он же Kido) — описание способа удаления вируса, который в своё время создал много головной боли пользователям, но и по сей день является довольно распростанённым.

Как определить, есть ли на компьютере вредоносное ПО — обзор антишпионского программного обеспечения. Одна из таких программ обязательно должна быть установлена на компьютере так как антивирусы не всегда достойно справляются со своими обязанностями!

Вирусы для компьютера – опасное явление.

Сегодня разработаны вирусы, которые способны разрушить жесткий диск и «уничтожить» операционную систему. Самыми опасными считаются троянские программы.

Основные способы попадания троянов на компьютер: через программы, скаченные из сети, или взломанные дистрибутивы, полученные от «друзей».

Для очистки компьютера используется специальная программа удаления трояна, ибо «обычный» антивирус с ними не всегда справляется.

Многие пользователи в вопросе, как убрать троян, отдают свое предпочтение программе AVG Anti-Virus. Программа распространяется бесплатно. Совершенно неприхотлива к ресурсам системы и не занимает много места.

Как удалить троянские программы с помощью AVG Anti-Virus

Чтобы удалить червей с компьютера надо проделать:

- Загрузить и установить AVG Anti-Virus с актуальными базами.

- Отключиться от интернета любым способом.

- Открыть браузер и почистить cookies и кеш.

- Перезагрузить компьютер в безопасном режиме.

Чтобы программа удаления трояна эффективно подействовала, сделайте так:

- перезагрузить компьютер

- во время загрузки BIOS’a нажимать клавишу F8

- посредством клавиш v и ^ выбрать команду «Безопасный режим с загрузкой драйверов».

- Для версий Windows XP и ранее выпускавшихся следует отключить восстановление системы.

- зайдите в свойства значка «Мой компьютер»

- перейдите на вкладку «Восстановление системы»

- включите опцию «Отключить восстановление системы на всех дисках»

- Запустить программу AVG Anti-Virus и дождаться результатов проверки.

В зависимости от количества файлов, размера дисков, числа выявленных вирусов, производительности системы антивирусу потребуется разное количество времени.

- Если убрать трояна не получилось с первого раза с помощью этой программы, нужно руками выгрузить червя из памяти.

- Запустите MSCONFIG («Пуск» — «Выполнить» — ввести MSCONFIG)

- в открывшемся окне постараться выявить процесс, загружающийся совместно с операционной системой и отвечающий за загрузку зараженного файла.

- После удаления вирусов или перемещения их в карантин нужно перезагрузить компьютер.

Программа удаляющая трояны — это не панацея. Лучше не стоит допускать появления вредоносного ПО на компьютере. Поэтому нужно заранее установить надежный антивирус.

Вирус- червь в сети получил свое название из-за их сходства с реальными бактериями. Вирус – червь — это вредоносная программа, способная к самоконтролю, распространению по сети без посторонней помощи, а так же наделенная функцией автозапуска. Пользователь может даже не подозревать о том, что в его ПК засел вредоносный паразит, который начинает размножаться уже после первого запуска.

Червь, в некотором смысле, схож с компьютерными вирусами. Эта программа так же способна к многократному размножению в памяти ПК, однако она не всегда способна нарушать работоспособность аппаратуры. Червь действует скрытно, и обнаружить его не так легко. Он дают о себе знать тогда, когда начинают зависать некоторые проги или сама операционка. При этом, червь использует все доступные ресурсы ПК, в том числе, и программные.

Обычно, червь попадает в память компьютера в виде одиночного приложения. В отличие от вирусов, эта программа не прикрепляются к отдельными приложениям. Чаще всего, подцепить червя можно через интернет.

Типичный пример – «Code Read». Это простейший интернет-червь, которой заражает компьютеры с ПО от Microsoft. Именно этот червь уже успел заразить более 6 миллионов серверов по всему миру. После попадания в память, «Code Read» может запустить атаку на конкретный компьютер в сети, используя его уникальный IP-адрес. Чуть позже появись новые представители программ отряда «Червь» — «Code Reed II». Это более агрессивный собрат, в котором сохранились аналогичные слабости и принцип действия. В его ядре содержится троян способный полностью подчинить себе операционную систему. (Прочитать подробнее о трояне вы можете здесь.) Нельзя не упомянуть и о NIMDA. Код этого приложения представляет собой комбинацию трояна и обыкновенного червя. Известно, что он быстро размножается и уже успел испортить настроение более 8 миллионам администраторам сетей.

Существует несколько простых правил, соблюдение которых гарантирует сохранность операционной системы:

- если не уверен в надежности портала, проходи мимо.

- использовать поменьше нелицензионных программ.

- не следует вводить системные команды под диктовку неизвестного «помощника».

Помните, что ни один антивирус не обеспечивает стопроцентный уровень защиты.

Существует еще масса возможностей защититься от вирусов, здесь описаны лишь самые простые и эффективные. Чтобы вирус не проник в ПК, рекомендуется установить антивирус и почаще обновлять вирусные базы.

Современный червь может развиваться и становиться хитрее, поэтому нельзя надеяться только антивирус. Со временем, вирусы становятся сильнее, а обнаружить их не удается.

В Windows имеется встроенная система защиты – брандмаузер, способный дать отпор виртуальным червям. Кроме того, специалисты рекомендуют использовать проверенные программы, а не скачивать все подряд. Классические вирусы можно нейтрализовать с помощью Firewall Plus – простейшего приложения, ориентированного на борьбу с троянами, клавиатурными шпионами и прочей нечистью. Помните, что «всемирная паутина» — излюбленное место для червяков, поэтому не открывайте электронные письма от неизвестных лиц с прикрепленными файлами.

Еще один немаловажный совет. Вредоносный код создан для того, чтобы наносить вред файлам и личным данным. Поэтому, на отдельном носителей всегда должна иметься запасная копия данных. Следует помнить, большинство червей попадает в ПК через архивы с бесплатными приложениями. И помните, что спам так же может принести незваного гостя в виде электронного письма с ZIP-архивом.

В данной статье Вы найдёте подробная пошаговая инструкция: как удалить вручную компьютерный червь Net-Worm.Win32.Kido (также известный как W32.Downadup.B и Win32/Conficker.B).

Итак, для того чтобы удалить червя Win32/Conficker.B из системы вручную, выполните действия, указанные ниже:

-

- Войдите в систему с локальной учетной записью

Важно!

- По возможности не входите в систему с учетной записью домена. В частности, не используйте для этого учетную запись администратора домена. Вредоносные программы выдают себя за вошедшего в систему пользователя и получают доступ к сетевым ресурсам, используя учетные данные такого пользователя. Благодаря этому Вредоносные программы могут распространяться.

Остановите службу сервера. В результате этого действия общие ресурсы администратора будут удалены из системы, что предотвратит распространение вредоносных программ указанным способом.

Примечание. Службу сервера нужно отключить только временно, чтобы устранить Вредоносные программы из среды. Это особенно важно для рабочих серверов, так как данное действие влияет на доступность сетевых ресурсов. Службу сервера можно включить снова, как только среда будет полностью очищена.

Для остановки службы сервера необходимо использовать оснастку консоли управления (MMC) «Службы». Для этого выполните действия, указанные ниже:

2.1.

-

- В зависимости от системы выполните одно из описанных ниже действий:

-

- — В Windows Vista и Windows Server 2008 нажмите кнопку

Пуск

-

- , введите

services.msc

-

- в окне Начать поиск, а затем выберите

services.msc

-

- в списке

Программы

- .

— В Windows 2000, Windows XP и Windows Server 2003 нажмите кнопку Пуск, затем Выполнить, введите services.msc и нажмите кнопку ОК.

- 2.2. Дважды щелкните элемент Сервер.

- 2.3. Нажмите кнопку Остановить.

- 2.4. В поле Тип запуска выберите значение Отключено.

- 2.5. Нажмите кнопку Применить.

Удалите все созданные задания автозапуска. Для этого введите в командной строке команду:

Остановите службу планировщика заданий.

— Для остановки службы планировщика заданий в Windows 2000, Windows XP и Windows Server 2003 необходимо использовать оснастку консоли управления (MMC) «Службы» или средство SC.exe.

— Чтобы остановить службу планировщика заданий в Windows Vista или в Windows Server 2008, выполните перечисленные ниже действия:

Важно! В данный раздел, метод или задачу включены действия по изменению параметров реестра. Однако неправильное изменение параметров реестра может привести к возникновению серьезных проблем. Поэтому такие действия необходимо выполнять очень внимательно. Для дополнительной защиты нужно создать резервную копию реестра. Это позволит восстановить реестр при возникновении неполадок.

- 4.1. Нажмите кнопку Пуск, введите значение regedit в поле Начать поиск и выберите пункт regedit.exe в списке Программы.

- 4.2. Найдите и щелкните следующий подраздел реестра:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesSchedule - 4.3. В области сведений щелкните правой кнопкой мыши параметр DWORD Start и выберите команду Изменить

- 4.4. В поле Значение введите 4 и нажмите кнопку ОК.

- 4.5. Закройте редактор реестра и перезагрузите компьютер.

Загрузите обновление для системы безопасности 958644 (MS08-067) и установите его вручную. Дополнительные сведения см. на следующем веб-узле корпорации Майкрософт:

Примечание. Этот узел может быть заблокирован из-за заражения вредоносными программами. В этом случае необходимо загрузить обновление на компьютер, который не заражен, и переместить файл обновления на зараженный компьютер. Рекомендуется записать обновление на компакт-диск, потому что повторная запись на такой диск невозможна. Следовательно, он не может быть заражен.

Все пароли локального администратора и администратора домена необходимо заменить новыми надежными паролями. Дополнительные сведения см. в статье: Как создать безопасный пароль?

Найдите и выберите следующий подраздел реестра:

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionSvcHost

В области сведений щелкните правой кнопкой мыши параметр netsvcs и выберите команду Изменить.

Перейдите к нижней части списка. Если компьютер заражен червем Conficker.b, в нижней части списка появится случайное имя службы. В данном случае пусть, например, вредоносная служба имеет имя «gzqmiijz». Обратите внимание на имя вредоносной службы. Эта информация потребуется впоследствии при выполнении процедуры устранения червя.

Удалите строку, которая содержит ссылку на вредоносную службу. Убедитесь в том, что под последней допустимой записью в списке остается пустая строка, затем нажмите кнопку ОК.

Примечание. В приведенном ниже списке все записи являются допустимыми. Их не следует удалять. Запись, которую необходимо удалить, имеет случайным образом созданное имя и находится в конце списка:

- Ограничьте разрешения для раздела реестра SVCHOST, чтобы его нельзя было перезаписать. Для этого выполните действия, описанные ниже:

Примечания.

— После полной очистки среды необходимо восстановить разрешения по умолчанию.

— В Windows 2000 для установки разрешений реестра необходимо использовать программу Regedt32.

- 11.1. Найдите и выберите следующий подраздел реестра:

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionSvchost - 11.2. Щелкните правой кнопкой мыши подраздел Svchost и нажмите кнопку Разрешения.

- 11.3. В диалоговом окне Элемент разрешений для SvcHost нажмите кнопку Дополнительно.

- 11.4. В диалоговом окне Дополнительно нажмите кнопку Добавить.

- 11.5. В диалоговом окне Выбор: пользователи, компьютеры и группы введите значение все и выберите команду Проверить имена.

- 11.6. Нажмите кнопку ОК.

- 11.7. В диалоговом окне Элемент разрешений для SvcHost выберите пункт Только этот раздел из списка Применить к, затем установите флажок Запретить для элемента разрешений Установить значение.

- 11.8. Дважды нажмите кнопку ОК.

- 11.9. На запрос системы безопасности ответьте Да.

- 11.10. Нажмите кнопку ОК.

- При выполнении предыдущей процедуры нужно было обратить внимание на имя вредоносной службы. В данном примере ее имя «gzqmiijz». С учетом этого выполните указанные ниже действия:

- 12.1. В редакторе реестра найдите и выберите подраздел реестра, содержащий вредоносную службу с именем Имя_вредоносной_службы:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesBadServiceName

Например, найдите и выберите следующий подраздел реестра:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesgzqmiijz - 12.2. В области переходов щелкните подраздел правой кнопкой мыши и выберите пункт Разрешения.

- 12.3. В диалоговом окне Элемент разрешений для SvcHost нажмите кнопку Дополнительно.

- 12.4. В диалоговом окне Дополнительные параметры безопасности установите флажки:

- Наследовать от родительского объекта применимые к дочерним объектам разрешения, добавляя их к явно заданным в этом окне.

- Заменить разрешения для всех дочерних объектов заданными здесь разрешениями, применимыми к дочерним объектам

- 12.1. В редакторе реестра найдите и выберите подраздел реестра, содержащий вредоносную службу с именем Имя_вредоносной_службы:

- Нажмите клавишу F5, чтобы обновить редактор реестра. В области сведений теперь можно просматривать и редактировать вредоносную библиотеку DLL, которая загружается как «ServiceDll». Для этого выполните действия, описанные ниже:

- 13.1. Дважды щелкните параметр ServiceDll.

- 13.2. Обратите внимание на путь к указанной библиотеке DLL. Эти сведения потребуются далее в этой процедуре. Например, путь к указанной библиотеке DLL может быть следующим:

- Удалите запись вредоносной службы из подраздела реестра Run:

- 14.1. В редакторе реестра найдите и выберите следующие подразделы:

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun - 14.2. В обоих подразделах найдите параметр, имя которого начинается с rundll32.exe, обращающийся к вредоносной библиотеке DLL, которая загружается как ServiceDll, обнаруженной в действии 13.2. Удалите параметр.

- 14.3. Закройте редактор реестра и перезагрузите компьютер.

- 14.1. В редакторе реестра найдите и выберите следующие подразделы:

Проверьте все диски в системе на наличие файлов Autorun.inf. Откройте каждый файл в программе «Блокнот», чтобы убедиться в том, что это допустимые файлы Autorun.inf. Ниже приведен пример типичного допустимого файла Autorun.inf:

Допустимый файл Autorun.inf обычно имеет размер от 1 до 2 КБ.

Все файлы Autorun.inf, допустимость которых вызывает сомнения, следует удалить.

Сделайте видимыми скрытые файлы. Для этого введите в командной строке следующую команду:

Установите флажок Показывать скрытые файлы и папки, чтобы увидеть нужный файл. Для этого выполните действия, указанные ниже.

- 19.1. В действии 13.2. нужно было запомнить путь к библиотеке DLL для вредоносной службы. Пусть, например, этот путь выглядит следующим образом:

%systemroot%System32emzlqqd.dll[/i]

В проводнике Windows откройте каталог %systemroot%System32[/i] или каталог, содержащий вредоносную программу. - 19.2. В меню Сервис выберите команду Свойства папки.

- 19.3. Перейдите на вкладку Вид.

- 19.4. Установите флажок Показывать скрытые файлы и папки.

- 19.5. Нажмите кнопку ОК.

Выберите файл библиотеки DLL.

- Измените разрешения для этого файла, чтобы предоставить полный доступ для всех. Для этого выполните действия, указанные ниже:

- 21.1. Щелкните файл библиотеки DLL правой кнопкой мыши и выберите команду Свойства.

- 21.2. Перейдите на вкладку Безопасность.

- 21.3. Выберите пункт Все, затем установите флажок Полный доступ в столбце Разрешить.

- 21.4. Нажмите кнопку ОК.

Удалите библиотеку DLL, к которой обращается вредоносная служба. В данном примере следует удалить файл:

%systemroot%System32emzlqqd.dll

23. Включите фоновую интеллектуальную службу передачи (BITS), службы автоматического обновления, Защитник Windows и службу регистрации ошибок с помощью оснастки консоли управления (MMC) «Службы».

Отключите автозапуск, чтобы уменьшить вероятность повторного заражения. Для этого выполните действия, указанные ниже:

24.1.

-

- В зависимости от системы установите одно из обновлений, перечисленных ниже.

-

- — Если на компьютере установлена операционная система Windows 2000, Windows XP или Windows Server 2003, установите обновление 967715. Дополнительные сведения см. в следующей статье базы знаний Майкрософт:

- http://support.microsoft.com/kb/967715/[/i]

— Если на компьютере установлена операционная система Windows Vista или Windows Server 2008, установите обновление для системы безопасности 950582. Дополнительные сведения см. в следующей статье базы знаний Майкрософт:

http://support.microsoft.com/kb/950582/[/i]

Примечание. Обновление 953252 и обновление для системы безопасности 950582 не относятся к данной проблеме с вредоносными программами. Их необходимо установить, чтобы разрешить функцию реестра, описанную в действии 24.2.

24.2. В командной строке введите следующую команду:

Если в системе запущен Защитник Windows, нужно вновь включить обнаружение расположения автозапуска. Для этого введите в командной строке следующую команду:

В операционных системах Windows Vista и более поздних Вредоносные программы изменяют глобальный параметр автонастройки принимающего окна TCP на значение отключено. Чтобы отменить это изменение, введите в командной строке следующую команду:

Если после завершения описанной процедуры имеются признаки заражения компьютера, это может быть вызвано описанными ниже причинами.

- Одно из расположений автозапуска не было удалено. Например, не было удалено задание автозапуска или не был удален файл Autorun.inf.

- Неправильно установлено обновление для системы безопасности MS08-067.

Вредоносные программы могут изменять другие настройки, не описанные в данной статье базы знаний. Другие сведения о черве Conficker см. на следующей веб-странице: Net-Worm Kido.

Если при попытке запустить Редактор реестра, Командную строку и/или Диспетчер задач (любым способом) появляется окно с сообщением «Редактирование реестра запрещено администратором системы», «Приглашение командной строки отключено вашим администратором» и/или «Диспетчер задач отключён администратором», рекомендуем использовать бесплатную программу, RegComTas EnableR с помощью которой возможно восстановить прав пользователя на запуск системных утилит.

Удаление навязчивых программ и вирусов. Видео и текстовые инструкции.

Win32.Dorkbot семейство IRC червей (черви распространяющиеся через протоколы мгновенных сообщений), которые распространяются через съемные диски, программы обмена мгновенными сообщениями и социальные сети.

- Открывает доступ (бэкдор) к вашему компьютеру.

- Внедряет вредоносный код в explorer.exe.

- Соединяется с удалённым хостом.

- Модифицирует системные файлы (regsvr32.exe, cmd.exe, rundll32.exe, regedit.exe, verclsid.exe, ipconfig.exe)

- Крадет конфиденциальную информацию со следующих сайтов: (4shared AOL Alertpay Bcointernacional BigString Brazzers Depositfiles DynDNS Facebook Fastmail Fileserve Filesonic Freakshare GMX Gmail Godaddy Hackforums Hotfile IKnowThatGirl Letitbit LogMeIn Mediafire Megaupload Moneybookers Moniker Namecheap Netflix Netload NoIP OfficeBanking Oron PayPal Runescape Sendspace Sms4file Speedyshare Steam Thepiratebay Torrentleech Twitter Uploaded Uploading Vip-file Whatcd Yahoo YouPorn YouTube eBay)

- Блокирует доступ к большинству антивирусных сайтов.

С лечением Win32.Dorkbot должен справится любой антивирус средней руки, не говоря уже о более продвинутых. Если ваш антивирус ничего не находит читайте дальше. Здесь же я опишу бесплатные и платные специализированные средства удаления этого компьютерного червя от разных разработчиков.

1) ESET Dorkbot Cleaner — бесплатная утилита для удаления данного заражения. Скачать её можно здесь.

2) Kaspersky Virus Removal Tool — не совсем специализированное средство, но данный червь есть в базе данной утилиты. Скачать её можно здесь.

3) Microsoft Malicious Software Removal Tool — средство удаления вредоносных объектов от Microsoft. Также имеет в базе данное семейство червей. Большинство пользователей даже не подозревает, что уже имеют по рукой эту утилиту ведь для она устанавливается и обновляется вместе с обновлениями Windows. Для запуска достаточно набрать в поисковой строке (после нажатия кнопки Start (Пуск)) 3 буквы — mrt — найденный файл mrt.exe и запустит данную утилиту. Если же по каким то причинам она у вас не стоит скачайте её здесь.

Win32.Dorkbot Removal Tool — специализированное средство разработанное российской компанией Security Stronghold. Удаление в автоматическом режиме, оплата только в случае нахождения вредоносных файлов. Программа продаётся вместе с годовой тех. поддержкой и лицензией на антишпиона True Sword. Скачать можно здесь.

SpyHunter — сканер вредоносного ПО от американской компании Enigma Software Group. Удаление в автоматическом режиме, очень качественная полуавтоматическая система тех. поддержки (на английском). Находит и вычищает много дополнительных угроз которые не обнаруживаются классическими антивирусами. Скачать можно здесь.

Интернет-черви являются наиболее распространенным типом вируса, который заражает компьютеры. Они распространяются через сети, использующие электронную почту, интернет-чат, обмена файлами и другими методами. Названия им дают, как правило, на базе некоторого текста в коде программы, или в сообщении, который вирус посылает. Примеры интернет-вредителей: Bagle, Blaster, Mimail, MyDoom, Netsky, Sasser, Sircam, Sober и Sobig. Иногда имя компьютерной инфекции может быть назван разными названиями у различных антивирусных компаний. Рассмотрим вирус червь что делает попав к вам на компьютер.

Используя Интернет, черви могут распространяться так быстро, что часто остаются незамеченными антивирусным программным обеспечением, потому что обновления, которые позволят антивирусу обнаружить вредоносный код до сих пор не разработаны на все 100. В связи с этим, рекомендуется использовать антивирусный продукт, который обновляется часто (например, Kaspersky AntiVirus), а так же сокращает задержки к минимуму между появлением, пребыванием вирусов и самим обновлением. Бесплатные антивирусные продукты можно обновлять только один или два раза в неделю, оставляя компьютер уязвимым в критический период, когда новый вирус является наиболее активным.

Интернет-червь имеет ряд общих характеристик:

- Он распространяется через Интернет с помощью электронной почты, мгновенных сообщений;

- Он использует трюк – известный как «социальная инженерия», – вы должны открыть электронную почту или запустить файл, который устанавливает заразу на ваш компьютер и активирует его;

- Таким образом, можно установить один или несколько файлов на компьютере не заметив ничего подозрительного, так как они часто маскируются под системные файлы с похожими именами, чтобы сделать более трудным удаления;

- Специально устанавливается запись в системном реестре и в других местах для того, чтобы вирусняк активизировался всякий раз, когда вы используете компьютер.

В отличие от большинства sms virus, черви обычно не изменяют существующих файлов на компьютере. Они, как правило, автономные файлы, часто прописываются в системные папки, такие как папка Windows. Таким образом, это облегчает удаление червя с компьютера. Однако удаление может быть более сложным, потому что:

- Они является активным, так что файлы, находящиеся в использовании, не могут быть удалены;

- Если на компьютере находится более одного вредителя, процесс может быть запущен, и они могут действовать таким образом, чтобы перезапустить, друг друга, а когда они остановились выполнять ручное удаление трудновато;

- Так же они прописывается в реестре, как вирус winlock, таким образом, что когда эти файлы удаляются, то самые важные системные процессы начинают не работать.

- Windows, Восстановление системы подкрепил файлы червя и его изменения в реестре, что позволяет этому зловреду быть восстановленным, и вызывая ложные тревоги, что вирус все еще присутствует на компьютере, поскольку копии находятся в папке System Restore.

Инструменты удаления

- Вирус сканеры хороши в обнаружении и удалении файлов, но они часто не могут правильно восстановить или удалить изменения в реестре. Поэтому антивирусная программа иногда может нанести больше вреда, чем сам вирус, удалив его, или отображения различные сообщения об ошибках, когда вы его используете.

- Самый безопасный и самый эффективный способ вылечить компьютер, зараженный интернет-заразой, является использование специализированных средств, которые даже предоставляются бесплатно у нескольких антивирусных разработчиков программного обеспечения. Рассмотри один из них.

Avast предоставляет очень простой способ удалить вирус – червь на вашем компьютере. Если у вас не установлен avast, то его необходимо скачать, а затем подготовить для очистки компьютера. После установки антивир сначала если необходимо проверит, работает ли вредоносный код, чтобы завершит процесс. Потом будет сканировать жесткий диск. Если будут найдены записи в реестре, которые указывают на файлы червя, будут удалены, а затем и сами файлы будут удалены. Любые временные, но безвредные файлы, созданные червем, также будут удалены. Если файлы не могут быть удалены, поскольку они были в использовании, компьютер будет перезагружен, и затем все равно файлы будут удалены.

УДАЛЕНИЕ ЧЕРВЕЙ И БАННЕРОВ С КОМПЬЮТЕРА И НОУТБУКА

Если в Вашем браузере или на рабочем столе появился баннер или червь, который препятствует нормальной работе Ваших ПК, планшетов и ноутбука, значит, пора обратиться за помощью к специалистам, которые за короткие сроки и за доступную цену удалят вредоносные баннеры, сетевых червей, а также последствия их воздействия на ОС.

Если на своем рабочем столе или в браузере Вы обнаружили мошеннический баннер, необходимо сразу же обратиться за помощью к специалистам. Большинство советов, представленных в Интернете, при неправильном применении нанесут большой вред целостности ОС или ее составляющим. Иногда вплоть до полного или же частичного удаления информации с Вашего компьютера или ноутбука. Перед тем, как удалить его, опытные специалисты сохраняют все данные с Вашего компьютера, и только лишь потом приступают к процедуре устранения. Существует такие виды вредоносных баннеров, которые внедряются в исполняемый код ОС, а затем полное их удаление также может удалить часть кода ОС.

Помимо их, большой вред Вашим компьютерам могут нанести и компьютерные черви. Это одни из самых сложных и распространенных представителей из семейства вредоносных программ. Они эффективно и очень быстро проникают в компьютеры тех пользователей, которые совершают какие-либо ошибки поведения в Интернете, или же туда, где недостаточно хорошо защищен компьютер.

Если у Вас вдруг начал тормозить и подвисать компьютер, на экране монитора при загрузке стали появляться какие-то непонятные Вам окна, стали блокироваться некоторые из сайтов или же сам компьютер, скорее всего на Вашем компьютере завелся сетевой червь.

Если Вы все же совершили роковую ошибку, и в Вашем компьютере поселился червь или баннер, обратитесь за помощью к специалистам. Удаление червей и баннеров не займет много времени. Опытные специалисты эффективно и быстро удалят эти вредоносные программы, а также примут все необходимые меры, чтобы в дальнейшем подобные ситуации больше не повторились.

Интернет-черви – это наиболее распространенный и опасный вид вирусов, который разрушает компьютерную систему изнутри. Заразить компьютер червями можно путем использования интернета, электронной почты или зараженного файла. Если вы столкнулись с данной проблемой, то не спешите паниковать. Данная статья научит вас, как удалить червя с компьютера.

Через сеть этот вирус распространяется с такой скоростью, что даже антивирусное программное обеспечение не может определить наличие или присутствие подобных зараженных файлов. Из-за того, что антивирусные обновления не доработаны до своего совершенства и имеют свои определенные недостатки, антивирус не может обезвредить вредоносный вирус.

Для того чтобы оградить свой компьютер и присутствующие на нем файлы от червей, рекомендуется пользоваться тем антивирусным программным обеспечением, которое часто и регулярно пополняется обновлениями. Также следует периодически проверять компьютер на наличие вирусов. Чем реже вы обновляете антивирус, тем больше времени ваш персональный компьютер находится под угрозой.

Для того чтобы знать, насколько опасен интернет-червь и к каким последствиям он может привести, необходимо знать его характеристики и особенности:

- Для распространения используется моментальная рассылка электронных сообщений и интернет-сеть.

- Устанавливается на ваш компьютер сразу же, как вы открываете электронную почту.

- При установке вредоносный файл применяет маскировку и становится похожим на системные дополнения, что приводит к трудоемкому процессу удаления.

- Из-за записи в реестре, которая сохраняется автоматически, вирус действует каждый раз, когда компьютер используется в активном режиме.

Черви не могут изменить файлы, которые уже присутствуют на компьютере, в отличие от sms-вирусов. Вирусные черви появляются в устройстве в качестве системных файлов, подобных папке Windows. Это говорит о том, что удалить червя из системы не составляет большого труда, но при определенных условиях ситуация может значительно усугубиться.

Эти вирусы ведут себя крайне активно, а, как известно, наиболее активные файлы очень трудно удалить. Если на компьютере не один вирус, а несколько, то они могут восстанавливать друг друга после каждого удаления. Против такого процесса очень сложно бороться, удаляя файлы вручную.

В реестре эти вирусы размещаются таким образом, что после их удаления из системы, выходят из строя все процессы, которые имеют довольно большое значение для работоспособности компьютера.

В данной ситуации могут помочь специальные сканеры, которые отслеживают вирусы. Но их основной недостаток заключается в том, что они не могут максимально точно и правильно восстановить или, наоборот, устранить данные, которые находились в реестре. К сожалению, такие ошибки у вирус-сканеров бывают довольно часто.

Для того чтобы устранить зараженные файл наиболее безопасным и приемлемым способом, следует использовать специальные дополнения и программное обеспечение, которое предоставляют некоторые антивирусные программы. При этом такие дополнения предоставляются совершенно бесплатно. Для тех, кто не очень разбирается в устранении вирусов, предоставляется квалифицированная компьютерная помощь в Текстильщиках.

Намного проще удалить червя, если вы пользуетесь антивирусом Avast. Если у вас его нет, то настоятельно рекомендуется его установить. Это антивирус поможет вам очистить компьютер от интернет-червей и проверить его на работоспособность после удаления вируса.

Спонсор сегодняшней статьи портал, который поможет отремонтировать компьютер на дому в Архангельске — http://arhangelsk.compov.su

Любая компьютерная угроза в народе называется вирусом. Но знающие люди различают среди них трояны, собственно вирусы и черви.

О червях сегодня слышно мало. Во всяком случае, не так много, как о троянах или майнерах. Наверное, поэтому у многих складывается впечатление, что червь – проблема какая-то несерьезная. Сейчас вы узнаете, почему не стоит его недооценивать.

Червь коварнее других компьютерных угроз тем, что имеет способность к самокопированию. В отличие от вируса, которому для запуска репликации требуется связь с компьютером-хостом, червь представляет собой полностью автономную программу. Этим он и отличается от вируса в чистом его проявлении.

Червь способен самокопироваться, самовоспроизводиться и самораспространяться.

Звучит опасно, правда? И наверняка вам уже хочется знать, как такой хитрый зверь попадает на компьютер и какие признаки выдают его присутствие.

Что такое компьютерный червь?

Червь – это разновидность вредоносного ПО, которое копирует само себя с одного устройства на другое. В отличие от вируса, червю не нужно цепляться за какое-либо программное обеспечение, чтобы запустить скрипт для выполнения своих функций, и потому он представляет серьезную опасность для зараженного компьютера.

Способность действовать в одиночку – вот что отличает червя от других видов вредоносного ПО.

Как происходит заражение червем?

Компьютерный червь – бесфайловая вредоносная программа, которая распространяется с помощью хитроумной тактики: проникнув на уязвимое устройство, червь прячется в локальной сети и запускает репликацию.

Основной путь внутрь компьютера – уязвимости в операционной системе. Червь может быть запрограммирован на ведение скрытого образа жизни внутри ОС, незаметно занимаясь своим черным делом.

Другой распространенный способ заражения – электронные спам-письма, сообщения в мессенджерах и вложения в них. Без социальной инженерии тут не обходится: текст сообщения убеждает пользователя открыть вложение или кликнуть по ссылке, а дальше все идет так, как запланировал злоумышленник.

USB-флешки и портативные накопители тоже могут быть средством распространения червей.

Как узнать, что на компьютере завелся червь?

Если вы подозреваете, что на вашем компьютере находится червь, первое действие – немедленно запустить антивирусное сканирование. Черви не являются вирусами в классическом проявлении, однако многие антивирусные программы способны обнаруживать их присутствие.

Отрицательный результат – не повод расслабляться. Зловред может оказаться хитрее стандартных проверочных алгоритмов. Вот явные признаки, по которым можно предположить наличие червя в вашей системе.

- В электронной почте странные вложения. В е-мейлах присутствуют файлы непонятного происхождения? При запуске вложений выскакивают диалоговые окна? Компьютер ведет себя как-то нетипично? Если вы ответили «да» хотя бы на один из этих вопросов, наличие червя в системе очень даже вероятно.

- На жестком диске внезапно закончилось место. Червям характерно многократное копирование, и они быстро заполняют постоянную память. Если вы обратили внимание, что свободного пространства стало меньше, а вы в последнее время ничего крупного не скачивали, то виновником может оказаться червь.

- Появляются проблемы с производительностью. Программные ошибки, медленный отклик интерфейса могут указывать на то, что ресурсы компьютера съедает деятельность червя.

- Пропадают файлы. Черви способны удалять, подменять и создавать новые файлы. При подозрительном поведении файлов готовьтесь действовать – компьютер скорее всего чем-то заражен.

- Программы вылетают. Заведите привычку побыстрее разбираться, почему та или иная программа стала вести себя странным образом. Часто черви завершают работу критически важных процессов, тем самым мешая запускать и использовать полезные приложения. О том, что они способны удалять файлы, уже говорилось.

Примеры червей

Первый компьютерный червь, известный под именем Jerusalem, старше многих наших читателей – он был создан в 1987 году. Другие, натворившие не меньше бед – червь Морриса (1988), Storm Worm (2007) и SQL Slammer (2003).

Компьютерные черви не имеют четкой классификации, но их можно разделить на типы в зависимости от путей распространения.

- Интернет-черви. Внедряются в сайты со слабой защитой, копируют себя на компьютер пользователя, который посещает зараженный ресурс. После этого распространение вредоносного кода идет уже внутри локальной сети по всем подключенным устройствам.

- Почтовые черви. Путь заражения почтовым червем – сообщения в электронной почте и их вложения. Часто такие «подарки» имеют двойное расширение, например, mp4.exe или .avi.exe. Пользователь, не придавший значения второму расширению, подумает, что ему прислали медиафайл, и как только он нажмет на кнопку «скачать», копии зараженной программы мгновенно полетят по всем адресам, указанным в списке контактов.

- IM-черви. Черви для мессенджеров распространяются так же, как и их почтовые товарищи – через ссылки в сервисах обмена мгновенными сообщениями. Часто они маскируются под безобидные интернет-адреса (ссылка instagram.com может вести совсем не туда, куда кажется) или короткие фразы типа «LOL», «срочно посмотри». Поскольку пользователь не видит полного адреса для перехода, он может потерять бдительность и поддаться любопытству. А если сообщение прилетело от знакомого контакта, то и проверять ссылку на безопасность мало кому придет в голову.

- Черви для файлообменников. Совместное использование файлов и P2P-протоколы в некоторых странах считаются незаконными, однако они все еще широко используются как способ поделиться медиафайлами. Черви для файлообменников маскируются под медиа с двойным расширением и попадают на компьютер жертвы при скачивании.

Как бороться с червями

На компьютере очень важно иметь комплексный инструмент безопасности от надежного разработчика. Многие из них обеспечивают защиту не только от троянов, майнеров и классических вирусов, но также и от червей.

При сканировании устройства они обнаружат место, где скрывается червь, и расправятся с ним. Но как мы знаем, главное слабое место компьютера – не изъян в операционной системе, а человек, сидящий перед монитором. Поэтому напоминаем, как нужно вести себя, чтобы не дать червям и прочим зловредам проникнуть в систему.

- Обновляйте все ПО. Дыры в безопасности системы и установленных приложениях – верный путь к заражению компьютера. Не откладывайте обновления, если они уже доступны, поскольку там содержатся патчи для устранения уязвимостей.