Если вы когда-либо удаляли файлы и папки с сетевого диска в Windows 11/10, вам может быть интересно, можно ли восстановить эти файлы до того, как они исчезнут навсегда.

Видите ли, есть несколько решений этой проблемы, и все мы намерены обсудить в этой статье. Решения здесь просты для понимания и займут у вас всего несколько минут, если вы готовы проявить терпение.

Как восстановить удаленные файлы с сетевого диска

Восстановить удаленные файлы с сетевого диска намного проще, чем вы могли себе представить. Следующие решения помогут вам достичь ваших целей:

- Восстановить удаленные данные из общей папки через предыдущую версию

- Проверьте корзину

- Восстановление данных с помощью программного обеспечения

1]Восстановить удаленные данные из общей папки через предыдущую версию.

Этот метод работает, если вы включили предыдущие версии для восстановления файлов, и файлы не были удалены за последние 7 дней, поэтому давайте посмотрим, что нужно сделать здесь.

- Перейдите к местоположению файла на вашем компьютере с Windows 11.

- Скорее всего, вам придется открыть проводник, чтобы сделать это.

- Оттуда щелкните файл правой кнопкой мыши и выберите «Восстановить предыдущие версии».

- Нажмите на последнюю версию файла перед его удалением.

- Нажмите на опцию Открыть.

- Как только это будет сделано, прокручивайте, пока не найдете удаленный файл.

- Щелкните правой кнопкой мыши и выберите Копировать.

Вставьте скопированный файл в нужное место на вашем компьютере с Windows 11, и все.

Вот как вы можете восстановить предыдущие версии файлов и папок.

2]Проверьте корзину

Следующий способ — проверить корзину удаленного компьютера. Для тех, кому интересно, удаленный компьютер является ведущим компьютером в общей сети. Любой файл, удаленный в этой общей сети, мгновенно попадет в корзину.

- Итак, для начала вы должны найти и открыть корзину.

- Найдите файлы, которые вы хотите восстановить.

- Щелкните правой кнопкой мыши файл, затем выберите Восстановить через контекстное меню.

Файл будет отправлен туда, откуда он пришел.

3]Восстановление файлов с помощью программного обеспечения для восстановления данных

Вы можете запустить профессиональное программное обеспечение для восстановления данных на удаленном компьютере для сканирования сетевого диска.

Все вышеперечисленное программное обеспечение можно загрузить и использовать бесплатно. Есть платные варианты, которые предлагают дополнительные функции.

ЧИТАЙТЕ: не удалось повторно подключить все сетевые диски в Windows

Как получить доступ к файлам на сетевом диске?

Сначала вы должны открыть проводник, а затем перейти к этому компьютеру. После этого выберите правильную букву диска и в поле «Папка» введите путь к папке или компьютеру. Кроме того, вы можете нажать «Обзор», чтобы найти компьютер или папку. Нажмите кнопку Готово, чтобы завершить задачу.

Как показать скрытые файлы на сетевом диске?

Перейдите в поле поиска и введите «Папка», затем выберите «Параметры папки» в результатах поиска. Перейдите на вкладку «Вид» и в разделе «Дополнительные настройки» нажмите «Показать скрытые файлы, папки и диски». Выберите вариант ОК, и все.

Есть ли корзина для сетевых дисков?

Когда файл намеренно или случайно удаляется, что происходит с такими файлами, которые обычно хранятся в сети или подключенной сети? Файл будет удален безвозвратно, поскольку он не может пройти через корзину локального компьютера или сервера, и это в том случае, если корзина изначально не была включена на общем устройстве. Данные, хранящиеся на диске, теряются, и единственный способ избежать подобных проблем — включить корзину на подключенном сетевом диске.

Как включить корзину на подключенном сетевом устройстве?

Для начала вы должны сначала подключить сетевой диск непосредственно к сетевому ресурсу, который вы планируете использовать в будущем. Оттуда убедитесь, что диск снова подключен после входа в систему.

- После этого перейдите в C: > Пользователи > Имя пользователя.

- Щелкните правой кнопкой мыши папку в этом месте, затем выберите «Свойства» в контекстном меню.

- Перейдите на вкладку «Расположение» и нажмите «Переместить в ставку», чтобы просмотреть корневой диск.

- Нажмите «Выбрать папку» и завершите задачу, нажав кнопку «ОК».

- Выберите «Да», когда он появится, и обязательно повторите этот шаг для каждого пользователя в сети.

Надеюсь это поможет.

В этой статье мы рассмотрим 4 эффективных способа включить удаленный рабочий стол и при необходимости восстановить стертые файлы удаленно!

Время неумолимо движется вперед, выходят новые версии операционных систем, приложений и вместе с ними появляется не меньшее количество вредоносных программ. Некоторые из них могут затрагивать самые незначительные аспекты жизни компьютера, а другие способны и вовсе привести к краху его работы.

Предположим, вы потеряли контроль над устройством и оно никоим образом не реагирует на движения мыши или нажатия клавиш. Одним из правильных решений в такой ситуации станет поход в ближайший сервисный центр и сдача компьютера в ремонт, чтобы его в кратчайшие сроки вернули к жизни. Этот способ действенный, однако главный его минус — необходимость траты денег. Существуют ли альтернативы?

Если вы знаете в чем конкретно кроется причина возникшей неполадки и у вас есть доступ ко второму компьютеру, либо же вам поможет товарищ, есть смысл задуматься о такой полезной функции Windows как “Удаленный рабочий стол”.

Эта утилита позволит вам передать управление над вашим компьютером партнеру, чтобы он с рабочего устройства выполнил все необходимые действия для восстановления ПК к изначальному состоянию.

Способ №1. Меню Пуск.

1. С помощью клавиш Win + Q откройте диалоговое окно меню Пуск и введите команду Параметры удаленного рабочего стола. Откройте приложение.

2. Измените состояние параметра Включить удаленный рабочий стол на активное.

Способ №2. Проводник Windows.

1. Откройте Проводник Windows. При желании воспользуйтесь комбинацией клавиш Win +E.

2. Щелкните правой кнопкой мыши по пустому пространству окна и перейдите в Свойства.

3. В левом меню вы найдете список параметров, предлагаемых Windows для дальнейшей работы. Выберите Настройка удаленного доступа.

4. Поставьте галочку на параметр Разрешить подключения удаленного помощника к этому компьютеру.

Способ №3. Панель управления.

1. Откройте Панель управления.

2. Перейдите в раздел Система и безопасность.

3. Откройте вкладку Система.

4. Выберите параметр Настройка удаленного доступа.

5. Поставьте галочку на параметр Разрешить подключения удаленного помощника к этому компьютеру.

Способ №4. Командная строка.

1. Откройте командную строку от имени администратора.

2. В появившемся окне введите следующую команду: reg add “HKLMSYSTEMCurrentControlSetTerminal Server” /v fDenyTSConnections /t REG_DWORD /d 0 /f

Теперь вы имеете полный доступ к удаленному рабочему столу.

3. Теперь введите: netsh advfirewall firewall add rule name=”allow RDP” dir=in protocol=TCP localport=3389 action=allow

Данное действие откроет порт фаервола.

Готово! Удаленный рабочий стол активен и готов к использованию!

Как начать удаленную сессию восстановления

Ранее мы рассмотрели четыре эффективных и наиболее часто используемых способа настройки удаленного рабочего стола, которые работают на любой версии операционной системы Windows. Тем не менее это лишь начало работы — этап подготовки.

В данной главе мы рассмотрим как начать удаленную сессию восстановления компьютера.

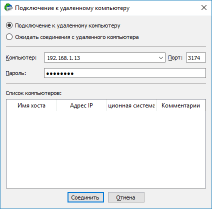

1. Используя комбинацию клавиш Win + R, откройте утилиту Выполнить и введите команду mstsc. Нажмите клавишу Enter.

2. В диалоговом окне введите IP компьютера и нажмите Подключить.

3. Следуйте дальнейшим инструкциям, предлагаемым вашей операционной системой.

Удаленное восстановление файлов

Нередкой является ситуация, когда сбои внутри операционной системы или же аппаратные ошибки приводят к, казалось бы, перманентной потере важных документов. В большинстве случаев все так и есть, но только до тех пор, пока вы не узнаете простой факт — ни один файл не может пропасть с компьютера бесследно.

Мы не будем углубляться в теорию работы файловой системы, поскольку эта тема далеко не на пять минут, и расскажем лишь в общих чертах. Представьте себе, что жесткий диск это своего рода библиотека.

Удаляя любой файл, мы не стираем его в прямом смысле этого слова, данное действие попросту невозможно, единственное что происходит — файловая система забывает путь к “удаленному” документу. Однако он по прежнему лежит на полках нашей библиотеки.

Важно помнить лишь одно — файл возможно восстановить только лишь до тех пор, пока он не будет перезаписан другим документом. Следовательно, если у вас произошел сбой в работе системы или HDD, ни в коем случае не подвергайте риску файлы, устанавливая поверх новые программы — вы можете попросту уничтожить их путем перезаписи.

Если вы уверены в том, что документ не был подвержен перезаписи и его можно восстановить, рекомендуем вам попробовать приложение Starus Partition Recovery. Интуитивно понятный русскоязычный интерфейс не заставит вас искать и изучать длинные и сложные мануалы длиною в 100 страниц, позволяя всего за 5 минут достичь того, что большинство пользователей пытаются решить на протяжении долгих дней.

***

Источник: www.starusrecovery.ru

Как восстановить удаленный по сети файл

Содержание

- Утилиты для восстановления

- GetDataBack

- R-Studio

- Recuva

- BadCopy Pro

- Undelete Plus

- PC Inspector File Recovery

- Подведем итоги

Если внезапно пропала Ваша папка на сетевом хранилище exchange — не печальтесь! Можно восстановить её недавнюю копию.

Для восстановления папки или файлов в ней необходимо открыть Проводник и нажать правой кнопкой мыши на сетевом диске exchange, выберите строку Свойства.

В окне свойств выберите вкладку Предыдущие версии. Вы увидите список последних копий с датами. Выберите нужную и нажмите кнопку Просмотреть.

Откроется новое окно Проводника с содержимым сетевого диска на момент сохранения копии. Найдите нужную Вам папку и скопируйте её в exchange.

Если в этой версии копий нет искомой папки — выберите более раннюю версию для просмотра.

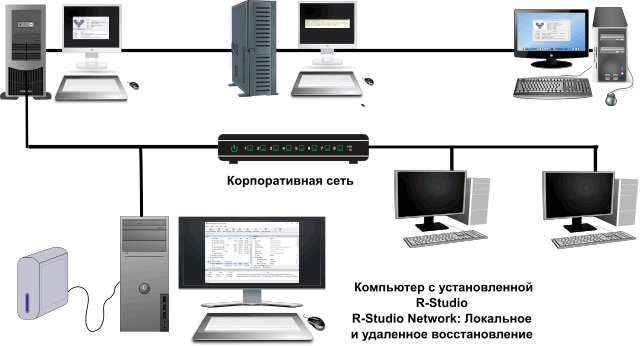

Восстановление данных по сети — это одна из мощных и полезных особенностей R-Studio. Обычно восстановление данных требует того, чтобы либо жесткий диск был физически извлечен из компьютера, либо была бы установлена зарегистрированная программа восстановления данных. При восстановлении данных программой R-Studio по сети этими требованиями можно пренебречь. Используя локальный компьютер с установленной R-Studio и удаленным компьютером с установленным R-Studio Agent, вы можете выполнить полное восстановление данных на нужном компьютере через сетевое подключение.

Две программы взаимодействуют через любое сетевое соединение — будь это глобальная корпоративная сеть, небольшая локальная сетка, или просто кабель Ethernet, соединяющий два компьютера напрямую. После подключения данные с удаленного компьютера можно восстанавливать так, как будто его диски подключены напрямую к локальной машине. Вы можете выполнять восстановление файлов, создание образа диска и даже редактирование данных прямо на удаленном компьютере. Обработка большого объема данных производится исключительно на удаленном компьютере, без перекачки его через сеть. Например, восстановленные файлы и образы дисков можно сохранять на диск удаленного компьютера без необходимости передавать их на локальную машину.

Сетевой пакет R-Studio был разработан для частого использования процедуры сетевого восстановления данных в корпоративных сетях. Но некоторые возможности восстановления данных по сети могут быть использованы и в Демо-версии, и в не-сетевых версиях R-Studio. Стоимость апгрейда до лицензии R-Studio Network зависит от ваших требований.

Восстановление по сети имеет смысл для следующих сценариев:

- Когда компьютер расположен далеко или в труднодоступном месте, и единственный способ получить доступ к его файлам — подключиться к нему по сети.

- Когда у компьютера есть нестандартное оборудование или программы, и очень трудно, если вообще возможно, установить R-Studio или использовать R-Studio Emergency локально.

- Когда трудно или вообще невозможно извлечь диск из компьютера и подключить его напрямую к компьютеру с установленной R-Studio.

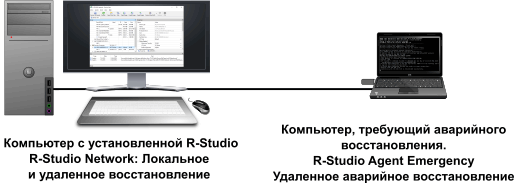

Во всех случаях аппаратная часть компьютера должна быть исправна, и операционная система должна быть работоспособна и способна загрузить компьютер. В случаях, когда компьютер не загружается, но аппаратная часть исправна, можно использовать R-Studio Agent Emergency. Он позволяет вам получить доступ к жесткому диску незагружающегося компьютера. Для получения более полной информации по восстановлению данных по сети с незагружающегося компьютера, обращайтесь к нашей статье “Аварийное Восстановление Данных По Сети”; (По локальному аварийному восстановлению, обращайтесь к нашей статье “Восстановление Данных При Помощи R-Studio Emergency”)

Наиболее эффективное использование лицензий R-Studio

R-Studio и R-Studio Agent доступны в нескольких различных вариантов лицензирования: R-Studio, R-Studio Network и R-Studio Technician. Эти варианты сформированы так, чтобы предоставить вам необходимое число лицензий R-Studio, при этом оставаясь доступными. Для любого варианта R-Studio вы имеете возможность уменьшить стоимость R-Studio Network или R-Studio Technician License на первоначальную оплату, если вы потом захотите проапгредить свою лицензию.

R-Studio и R-Studio Agent доступны для всех операционных систем: Windows, Mac OS X или Linux. R-Studio Agent Emergency способен загрузить компьютер вне зависимости от установленной на нем операционной системы.

| Создание образа диска | Сканирование диска и предпросмотр файлов | Сохранение восстановленных файлов | Восстановление данных по сети | Перенос лицензии и коммерческое использование | |

| R-Studio Демо-версия | Да | Да | Нет | Нет | Нет |

| R-Studio (не-сетевая лицензия) | Да | Да | Да | Нет | Нет |

| R-Studio Network | Да | Да | Да | Да | Нет |

| R-Studio Technician | Да | Да | Да | Да | Да |

R-STUDIO

Базовый и наиболее доступный пакет R-Studio содержит одну локальную копию R-Studio.

Использование не-сетевой лицензии R-Studio имеет наибольший финансовый смысл для домашних пользователей, единичных случаев восстановления данных или для небольших компаний. Обычно единичную лицензию R-Studio приобретают для выполнения локальной операции по восстановлению данных на одной машине. Но при использовании совместно с демо-версией R-Studio Agent’а вы можете выполнить восстановление данных по сети даже если вы не приобрели сетевую лицензию R-Studio.

В демо-режиме и R-Studio, и R-Studio Agent позволяют вам выполнять все операции по восстановлению данных; единственное ограничение — невозможно по сети сохранять файлы размером более чем 256 КБ. Для полного выполнения восстановления файлов вы можете использовать зарегистрированную версию не-сетевой версии R-Studio в сочетании с демо-версией R-Studio Agent’а, установленного на удаленном компьютере. Вы можете подключиться при помощи R-Studio к удаленному компьютеру на котором запущен R-Studio Agent в демо-режиме и создать образ диска на удаленном компьютере и сохранить его на внешнем диске, подключенном к этому удаленному компьютеру. Затем вы можете перекачать образ диска на компьютер с зарегистрированной версией R-Studio и выполнить полноценное восстановление данных с этого образа диска.

Несмотря на то, что это не полноценное восстановление данных по сети, это позволит вам восстановить данные с сетевого компьютера без приобретения сетевой версии R-Studio. И хотя создание и передача образа менее удобны чем восстановление файлов по сети, такой подход достаточен для случайного или изолированного случая восстановления данных.

Обратите внимание на то, что не-сетевая лицензия R-Studio не разрешает производить коммерческое восстановление данных используя этот метод. Вы можете использовать R-Studio только для своего дома или бизнеса.

R-STUDIO NETWORK

Сетевая лицензия R-Studio наиболее выгодна в сети корпорации или предприятия. Во-первых, IT-системы уровня предприятия имеют больше компьютеров и серверов, и, таким образом, риск потери данных — выше. Во-вторых, у больших корпораций часто имеются компьютеры и системы с нестандартным оборудованием или с договорами на обслуживание, которые делают сложным (технически или логистически) доступ к жесткому диску внутри корпуса. В-третьих, корпоративные IT-отделы часто управляют компьютерами в нескольких географически разных местах, и восстановление данных может потребоваться для машин в отдаленных офисных отделах.

Вместе все эти факторы оправдывают дополнительные вложения в сетевую лицензию R-Studio. Сетевая лицензия R-Studio позволит вам иметь готовую стратегию по восстановлению данных до момента потери данных, и позволит вам отреагировать на каждое такое событие быстро и эффективно, минимизируя передвижения от одного места до другого.

Пакет R-Studio Network дает вам 5 лицензий для R-Studio Agent или R-Studio Agent Emergency в дополнение к лицензии на R-Studio. Лицензии на R-Studio Agent и R-Studio Agent Emergency не могут переходить с одной машины на другую. Когда вы регистрируете копию R-Studio Agent на компьютере, он привязывается к этому устройству — вы не можете удалить его с такой машины после восстановления данных и затем установить его на другую машину. Вы можете, однако, изменять типы агентов на этой машине: R-Studio Agent, R-Studio Agent Portable и R-Studio Agent Emergency. Например, вы можете временно использовать R-Studio Emergency на незагружающейся машине, а потом установить зарегистрированную копию R-Studio Agent после того, как на этой машине будет восстановлена работоспособность.

Наиболее эффективный способ использовать ваши пять лицензий — предустановить R-Studio Agent на наиболее критические компьютеры в вашей сети. Компьютеры, которые наиболее трудны для доступа (физически или географически), или у которых нестандартная аппаратная часть — хорошие кандидаты на предустановленные копии R-Studio Agent. Это позволит вам выполнить полноценное восстановление данных на машине без необходимости устанавливать новые программы на ней, которая создает риск перезаписать еще не восстановленные данные.

Оставшиеся лицензии можно зарезервировать для использования на других устройствах по мере необходимости, или установить на компьютерах, предназначенных для сетевого восстановления данных. Можно создавать образы с необходимых компьютеров при помощи незарегистрированной копии R-Studio, а затем данные могут быть проанализированы и восстановлены при помощи ее зарегистрированной версии, установленной на другом компьютере.

Ниже приведены два пример того, как лицензии R-Studio Network может быть использованы:

Пример 1. Серверы и компьютеры в корпоративной сети.

R-Studio установлена на рабочей станции системного администратора. R-Studio Agent’ы предустановлены на наиболее критичных серверах; R-Studio Agent Portable может быть использован для оставшихся компьютеров. Когда произойдет потеря данных, R-Studio может быть немедленно подключена к необходимому компьютеру, и начат процесс восстановления данных. Нет необходимости устанавливать программы, перегружать компьютеры, и т.п. И таким образом минимизируется риск перезаписи утерянных данных.

Статья “Как использовать сетевой пакет R-Studio” более подробно объясняет как R-Studio работает в корпоративной сети.

Пример 2. Восстановление данных по сети с трудноразбираемого компьютера (обычное и аварийное восстановление).

В некоторых случаях жесткий диск компьютера невозможно извлечь потому что до аппаратной части компьютера не так просто добраться, или на компьютер может распространятся соглашение об обслуживании, при котором корпус компьютера опломбирован и недоступен для пользователя. На таком компьютере можно запустить и зарегистрировать R-Studio Agent Portable, и R-Studio может подсоединится к нему для удаленного восстановления данных без физического доступа к его аппаратной части.

Обратите внимание на то, что несмотря наличие большего количества лицензий R-Studio Network, все равно ее нельзя использовать для коммерческого восстановления данных для клиентов. R-Studio Network можно использовать только для вашей собственной организации.

R-STUDIO TECHNICIAN

Техническая Лицензия R-Studio создана для профессиональных компаний по восстановлению данных, которые предлагают свой сервис сторонним клиентам. Однако, Техническая Лицензия может быть полезной и для внутреннего пользования. В отличии от R-Studio Network, Технические лицензии могут переходить с одного компьютера на другой в пределах вашей организации, пока число компьютеров с одновременно установленными копиями R-Studio не превысит число купленных лицензий. Это позволяет вам временно устанавливать зарегистрированные копии программы на любую машину внутри или за пределами вашей организациию Это особенно полезно если вы обслуживаете большое число компьютеров или вам надо производить восстановление данных по Интернету.

Как работает восстановление данных по сети

Имеет смысл разобраться с работой всего процесса сетевого восстановления данных для понимания того, как он работает с разрешенным количеством лицензий для каждого пакета.

Восстановление данных по сети с использованием R-Studio, состоит из трех этапов:

- Запуск и настройка R-Studio Agent на удаленном компьютере.

- Установка сетевого соединения между R-Studio и R-Studio Agent.

- Восстановление данных с удаленного компьютера таким же образом, как и на локальном компьютере.

Восстановление Данных по Сети

Рассмотрим, как данный процесс практически реализован в R-Studio/R-Studio Agent. Для этого можно использовать R-Studio Agent, R-Studio Agent Portable или R-Studio Agent Emergency. Мы приведем детали для каждой из программ.

1. Запуск и настройка R-Studio Agent на удаленном компьютере.

Запустите R-Studio Agent, R-Studio Agent Portable или R-Studio Agent Emergency

При использовании R-Studio Agent, сделайте следующее:

Установите и запустите утилиту R-Studio Agent на нужном сетевом компьютере. После запуска появится значок R-Studio Agent в системном лотке Windows:

После запуска R-Studio Agent откроется окно ввода регистрационного ключа. Можно ввести регистрационной ключ или нажать кнопку “Демо” (“Demo”). В последнем случае возможно ввести регистрационный ключ позднее с компьютера, где инсталлирована R-Studio.

Для запуска R-Studio Agent Portable надо скопировать на устройство флеш памяти и запустить его на удаленном компьютере. Или создать загрузочное устройство R-Studio Agent Emergency и загрузить компьютер с его помощью. Более подробно эта процедура описана в Справке по R-Studio:Загрузка Компьютера при помощи Загрузочного Устройства R-Studio Agent Emergency.

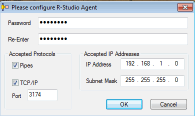

Настройка R-Studio Agent/R-Studio Agent Portable:

Если используете R-Studio Agent/R-Studio Agent Portable:

Щелкните правой кнопкой мыши по значку R-Studio Agent системного лотка Windows и выберите пункт контекстного меню Настроить (Configure). Введите пароль для подключения к R-Studio Agent и IP адрес компьютера, на котором инсталлирована R-Studio:

Кликни по изображению для его увеличения

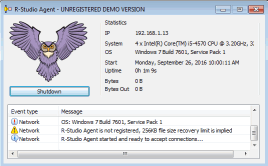

После этого откроется главное окно R-Studio Agent:

Кликни по изображению для его увеличения

Настройка R-Studio Agent Emergency:

Если в сети используется протокол DHCP, то R-Studio Agent Emergency получит IP адрес автоматически. Вам будет необходим данный адрес для подключения R-Studio к R-Studio Agent Emergency. Если протокол DHCP не используется, то IP адрес и маску подсети необходимо ввести вручную.

2. Установка сетевого соединения между R-Studio и R-Studio Agent.

В главном окне R-Studio нажмите кнопку Подключиться к Диску в Сети (Connect to Remote). Выберите из списка компьютер, где запущена R-Studio Agent:

Кликни по изображению для его увеличения

Случаи удаления важной информации с ПК происходят нередко. Но не каждый пользователь знает, как выполнить восстановление файлов на сетевом диске. Если вы столкнулись с такой неприятной ситуацией, не стоит впадать в отчаяние. К счастью, сегодня разработано множество программ, помогающих неопытному юзеру восстановить данные, случайно удаленные по сети. Эффективность использования приложений зависит от множества нюансов. Не всегда удается провести полное восстановление данных. Но даже частичное возвращение нужной информации может значительно облегчить жизнь пользователя.

Важно отметить, что восстанавливать утраченные материалы проще, если после удаления не производились дополнительные манипуляции на сетевом диске, например, создание новых файлов и папок.

Этот момент имеет огромное значение, поскольку созданные документы могут быть записаны именно на то место сетевого диска, где ранее располагалась искомая информация. В таком случае вряд ли будет возможность корректно восстановить данные.

Современные разработчики восстановительных программ постарались на славу, предложив пользователям большой выбор всевозможных приложений. Утилиты отличаются по своей функциональности и доступности потребителям. Рассмотрим и сравним наиболее популярные образцы.

Утилиты для восстановления

GetDataBack

Хорошая программа, способная в наиболее короткий промежуток времени восстановить утерянные файлы. Утилита отлично показала себя в поиске потерянной информации на сетевых и локальных дисках, а также на любых разновидностях съемных носителей. Программа выпускается для двух видов систем:

Еще одно достоинство утилиты — распознавание названий документов, написанный кириллицей.

R-Studio

Многофункциональное приложение, позволяющее возвращать информацию, удаленную с локального или сетевого диска, съемных винчестеров, DVD и CD дисков, флэш-носителей, USB-накопителей. Восстановление удаленных файлов возможно даже после форматирования. Программа мощная, но за использование полной версии придется выложить деньги.

Recuva

Простая в использовании программа, которую юзер может получить совершенно бесплатно. Интерфейс интуитивно понятен, поэтому применять приложение может даже не очень опытный пользователь, ранее не сталкивавшийся с подобными утилитами. При запуске программы открывается окно поиска, в котором нужно указать параметры удаленных файлов. Согласно отмеченным критериям, мастер ищет потерянную информацию. Перед возвращением документов пользователь имеет возможность просмотреть содержание файлов. Такая утилита отлично подойдет для домашнего использования.

BadCopy Pro

Этот программный продукт предоставляет шанс восстанавливать утерянные файлы не только с жестких дисков, но и со съемных носителей (дискет, flash-накопителей, дисков и т.д.). Программа может вернуть файлы разных видов: текстовые, графические, аудио, архивные и другие. Единственный недостаток — утилита не в состоянии восстановить папки целиком, только отдельные документы.

Undelete Plus

Программа, позволяющая пользователю быстро и качественно найти утраченные сведения. Это приложение прекрасно работает с операционной системой Windows, поддерживает все возможные файловые системы.

PC Inspector File Recovery

Бесплатное приложение, которое также станет помощником пользователя, случайно удалившего нужные файлы или папки с сетевого диска. Выполняя восстановление, утилита сохраняет исходные значения документов (дату и время создания).

Подведем итоги

Как видите, случайное удаление важной информации с сетевого диска — это не приговор. Ведь у вас есть возможность воспользоваться специальными программами для быстрого и эффективного восстановления материалов. Ознакомление с ними не займет у вас много времени, а результат непременно порадует.

Goodliving

Профи

(787),

на голосовании

13 лет назад

Дополнен 13 лет назад

я знаю что можно через мой комп. настроить, и совершенно не важно что там я увижу.. .

просто мне нужна ветка реестра отвечающая за настройку удаленного доступа к компьютеру (если такая есть)

Дополнен 13 лет назад

все нашел) кому интересно то вот необходимая ветка:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal Server\fDenyTSConnections

Голосование за лучший ответ

sm

Просветленный

(32494)

13 лет назад

И что ты там хотел увидеть, в этих настройках ?

SergeySt

Гуру

(2838)

13 лет назад

а хачем через реестр лезть, елси можна через “Мой компьютер” настроить

Похожие вопросы

Содержание

- Быстрый ответ: Можно ли отследить удаленный доступ?

- Как узнать у кого есть удаленный доступ к моему компьютеру?

- Как определить есть ли удаленный доступ?

- Как получить доступ к удаленному компьютеру?

- Как предотвратить удаленный доступ к компьютеру?

- Как узнать кто подключен к моему компьютеру по локальной сети?

- Как узнать какое оборудование подключено к компьютеру?

- Как настроить удаленный доступ к телефону?

- Как настроить удаленный доступ?

- Как настроить подключение к удаленному рабочему столу Windows 7?

- Как настроить подключение к удаленному рабочему столу Windows 10?

- Как отключить возможность удаленного доступа?

- Как закрыть удаленный доступ от админа?

- Как удалить подключение к удаленному рабочему столу?

- Содержание

- Содержание

- Базовая безопасность

- Надежные файрволы

- Полезные утилиты

- Заключение

- 4 способа узнать, пользовался ли кто-то компьютером в ваше отсутствие

- Как узнать, когда включали и выключали компьютер

- Как узнать, какие программы и файлы открывались

- Проверить историю браузера

- Удаленные файлы и корзина

- Как обнаружить несанкционированный удаленный доступ к компьютеру

- Блокирование несанкционированного доступа

- Предотвращение несанкционированного доступа

Быстрый ответ: Можно ли отследить удаленный доступ?

Как узнать у кого есть удаленный доступ к моему компьютеру?

Зайдите в Управление компьютером: В разделе Общие папки откройте раздел Сеансы: Вы увидите список активных подключений к вашему компьютеру. Здесь можно увидеть, какой пользователь подключился, с какого компьютера установлено подключение, просмотреть активность пользователя (колонка Время простоя).

Как определить есть ли удаленный доступ?

Как получить доступ к удаленному компьютеру?

Зайти в меню Пуск — Нажать правой кнопкой мыши Мой компьютер — в контекстном меню выбрать Свойства. В открывшемся окне с системной информацией, в правой части нажмите Настройка удаленного доступа. У вас открылось диалоговое окно Свойства системы, вкладка Удаленный доступ.

Как предотвратить удаленный доступ к компьютеру?

Отключение удаленного доступа в системном меню

На панели закладок, вверху, выбрать «Удаленный доступ». В разделе «Удаленный помощник» убрать отметку напротив «Разрешить подключение». В меню «Удаленный рабочий стол» установить отметку напротив «Не разрешать подключения». Нажать «ОК» и закрыть все системные окна.

Как узнать кто подключен к моему компьютеру по локальной сети?

Зайдите в Управление компьютером: В разделе Общие папки откройте раздел Сеансы: Вы увидите список активных подключений к вашему компьютеру. Здесь можно увидеть, какой пользователь подключился, с какого компьютера установлено подключение, просмотреть активность пользователя (колонка Время простоя).

Как узнать какое оборудование подключено к компьютеру?

Откройте Главное меню Windows, и нажмите на кнопку «Параметры»; В открывшемся списке нажмите на надпись «Система»; В меню слева выберите пункт «О системе»; В нижней части открывшегося окна нажмите на надпись «Диспетчер устройств».

Как настроить удаленный доступ к телефону?

До того как удаленно подключится к телефону, необходимо:

Как настроить удаленный доступ?

Как настроить подключение к удаленному рабочему столу Windows 7?

Как настроить подключение к удаленному рабочему столу Windows 10?

Для того, чтобы разрешить подключения к удаленному компьютеру, выполните на нем следующие действия:

Как отключить возможность удаленного доступа?

Жмем правой кнопкой мыши по значку «Этот компьютер» (или просто «Компьютер» в Windows 7) и переходим к свойствам системы. Далее идем в настройки удаленного доступа. В открывшемся окне ставим переключатель в положение, запрещающее подключение и нажимаем «Применить».

Как закрыть удаленный доступ от админа?

Конфигурация компьютера | Настройки Windows | Настройки безопасности | Местные Политики | Назначение прав пользователя. Найдите и дважды щелкните «Запретить вход через службы удаленных рабочих столов». Добавьте пользователя и / или группу, доступ к которой вы хотите запретить. Нажмите ОК

Как удалить подключение к удаленному рабочему столу?

В строке поиска введите “Диспетчер учетных данных” и выберите его из найденных результатов (также вы можете зайти в эти настройки через панель управления). 2. Зайдите в “Учетные данные Windows” => нажмите на TERMSRV с подключением данные которого вы хотите удалить => нажмите на “Удалить”.

Источник

Содержание

Содержание

О кибербезопасности сегодня задумываются не только мощные корпорации или государственные структуры. Даже самые обычные пользователи хотят, чтобы их персональные компьютеры были защищены от сторонних проникновений, а платежные данные и личные архивы не попали в руки злоумышленников.

Базовая безопасность

Уберечь систему от внешних и внутренних атак поможет функционал ОС Windows. Узнать о сторонних подключениях в рамках локальной домашней или офисной сети можно через панель управления компьютером.

Откроется отдельная консоль, где в разделе «Общие папки» и «Сеансы» будет виден список активных подключений.

О том, к каким данным обращались гости, расскажет раздел «Открытые папки».

Избавиться от назойливого внимания посетителей поможет Центр управления сетями и общим доступом в Windows. Отрегулировать права на вход или полностью закрыть свой ПК от посторонних позволят подробные настройки.

На это уйдет пара минут, а компьютер получит оптимальный уровень защиты без установки лишнего программного обеспечения.

Надежные файрволы

Файрволы оберегают ПК от всех видов удаленного проникновения. Помимо этих опций имеют развернутый дополнительный функционал:

• позволяют юзерам через гибкие настройки конфигурировать систему четко «под себя»; • защищают личную информацию, архивы и платежные реквизиты, хранящиеся на жестких дисках.

Comodo Firewall

Comodo Firewall – полноценный файрвол с хорошим набором разноплановых опций. Обеспечивает максимальную безопасность и предохраняет ПК от виртуальных атак.

Оснащен защитными системами:

• Defens+, распознающей внешнее вторжение; • HIPS, предотвращающей несанкционированный доступ.

Совместим с Windows всех версий, как 32bit, так и 64bit. На официальном сайте доступен абсолютно бесплатно. Удобный язык интерфейса выбирается во время установки.

Файрвол корректно работает в качестве самостоятельного элемента или как составная часть Comodo Internet Security. Имеет понятный интерфейс, не сложный в освоении. При активации режима Stealth Mode компьютер становится невидимым для ПО, сканирующего открытые порты с целью несанкционированного подключения.

Через систему Viruscope осуществляет динамический анализ всех процессов на ПК и сохраняет параметры их активности. В случае необычных изменений или фиксации подозрительной внешней/внутренней деятельности выдает оповещение.

GlassWire

GlassWire – популярный и регулярно обновляемый файрвол для 32bit и 64bit Windows старых и последних версий. В бесплатном варианте отслеживает сетевую активность, находит и блокирует нехарактерные соединения. Подает информацию в виде простого графика. При фиксации нарушении приватности на ПК или ноутбуке выдает предупреждение о том, что нужно срочно принять меры по защите системы и конфиденциальных сведений, хранящихся в папках и файловых архивах на компьютере.

В платном пакете содержатся дополнительные возможности и бонус-опции:

• запрос на разрешение/запрет любого нового соединения; • сообщение о подозрительной активности веб-камеры/микрофона с возможностью узнать, какое приложение запустило процесс; • предупреждение о попытках подключения к Wi-Fi или Network-сети; • пролонгированный срок хранения истории.

Платный софт предлагается в трех вариантах и разных ценовых категориях. Установить программу можно на любой ПК, оснащенный процессором Intel Celeron 2GHz и выше. Для корректной работы файрволу нужны свободные 100 MB на жестком диске.

ZoneAlarm FREE Firewall

Бесплатный ZoneAlarm FREE Firewall обеспечивает ПК глобальную защиту от любых атак. Эффективно блокирует действия хакеров, желающих похитить личные или платежные данные.

В real-time режиме держит под контролем все работающие через интернет приложения. Внимательно отслеживает любую активность в системе и фиксирует подозрительные события. Выявляет нехарактерные действия, на которые не реагирует установленный антивирус.

Пресекает удаленное сканирование портов и автоматом переводит их в режим скрытого функционирования, не оставляя злоумышленникам ни одного шанса для проникновения и похищения конфиденциальных данных.

Продвинутая версия PRO имеет более широкий функционал:

• блокировка персональных сведений от утечки в сеть; • мониторинг платежно/кредитных данных и оповещение о попытках мошеннических действий; • опция OSFirewall для выявления нежелательную активность программ и пресечения входящих угроз.

В отличии от бесплатной FREE, протестировать вариант PRO без оплаты можно в течение 30 дней, а потом, если все понравится, придется приобрести официальную лицензию.

Полезные утилиты

Если хочется всегда держать под контролем компьютер и личную информацию, но не перегружать систему лишним ПО, стоит обратить внимание на утилиты. Они мало весят, элементарно устанавливаются и не предъявляют никаких претензий к рабочим параметрам «железа». Простой функционал осваивается моментально даже теми, кто пользуется ПК только для интернет-серфинга и посещения соцсетей.

Connection Monitor от 10-Strike Software

Русскоязычная 10-Strike Connection Monitor корректно работает на компьютерах любой конфигурации, где стоит ОС Windows (независимо от версии). Сразу после запуска мониторит сетевые ресурсы, папки и файлы компьютера на предмет подключения извне. Ведет подробный лог-журнал и вносит туда сведения обо всех обращениях к системе.

Обнаруживает стороннее подключение и регистрирует попытки «гостей» посмотреть личную информацию на компьютере. Оповещает о проникновении следующими способами:

• звуковой сигнал; • всплывающая в трее подсказка с данными подключившегося юзера; • сигнальное окно; • SMS-сообщение; • письмо на e-mail.

Может отреагировать на нехарактерную активность запуском приложения или скрипта. Умеет блокировать внешние подключения и ограничивать/отключать сетевой доступ на какое-то время для определенных пользователей или всех посетителей.

Самые интересные фишки программы:

• индивидуальный «Черный список», куда заносятся слишком любопытные и назойливые «гости»; • закрытие от внешних пользователей определенных ресурсов компьютера; • ручной и автоматический способы включения/отключения доступа к ПК со стороны; • контроль приватности, показывающий, кто и когда просматривает ваши личные файлы через скрытые админресурсы.

Безвозмездно потестить утилиту можно в течение 30 дней. Потом придется купить лицензию с подпиской на бесплатные обновления и годовой техподдержкой. Продление соглашения на следующий год обойдется всего в 20% от изначальной стоимости пакета.

Для продвинутых пользователей разработана версия Pro. От обычной она отличается только тем, что функционирует как служба и не требует входить в систему для проведения проверки санкционированного/несанкционированного доступа.

Мощный универсал от разработчиков ПО Algorius Software

Algorius Net Watcher – эффективный и практичный инструмент для контроля и выявления санкционированных/несанкционированных подключений через проводную сеть или Wi-Fi. Дает возможность отслеживать проникновение на файловые серверы, домашние, офисные и корпоративные ПК. Приятный глазу интерфейс позволяет детально изучить поведение «гостя» и увидеть, к каким файлам он обращался.

Программа совместима не только с Windows XP, Vista, 7, 8, но и с прогрессивной Win10. К общим параметрам компьютера абсолютно не требовательна и занимает минимум места. О проникновении сообщают визуальный или звуковой сигнал.

Среди главных особенностей утилиты:

• поиск и сбор информации о постороннем вмешательстве в фоновом режиме еще до активации системы; • сохранение данных о всех действиях в истории; • возможность разъединять пользователей.

Чтобы просматривать отчеты права администратора не нужны.

Algorius Net Watcher представлен в бесплатном и платном вариантах. Бесплатная версия всегда доступна для скачивания на официальном сайте. Срок ее использования не ограничен.

Стоимость платного пакета варьируется в зависимости от количества компьютеров, которые нужно оснастить ПО. Дороже всего обходится лицензия на 1 ПК, а дешевле – программа, рассчитанная на 5 и более машин. В перечень бонус-опций входят:

• бесплатные мажорные обновления в течение года; • бесплатные минорные обновления без ограничения по срокам; • 50% скидки на мажорные обновления со второго года использования; • индивидуальный режим техподдержки.

Friendly Net Watcher – одно из самых старых, но до сих пор востребованных бесплатных мини-приложений. Весит всего 1,3 Mb, имеет упрощенный интерфейс и эффективно работает на слабых компьютерах с операционками типа Windows 2000/XP/Vista/7. Язык выбирается в процессе установки.

Дает возможность оперативно выяснить, кто через сеть проникает в ваш ПК, скачивает файлы и приобретает доступ к личной информации.

Дополнительно в программе доступны такие полезные опции, как:

• ведение истории отслеживающих мероприятий; • звуковое оповещение несанкционированного проникновения; • сбрасывание незваных «гостей» автоматически или вручную.

Friendly Net Watcher может работать как самостоятельно, так и в продвинутой оболочке Friendly Pinger, предназначенной для многоуровневого администрирования.

Заключение

Безопасность личных данных – залог спокойствия и благополучия. На какую-то одну программу полагаться не стоит. Лучше задать Windows соответствующие настройки, защитить ПК мощным файрволом, а параллельно использовать одну из выше описанных утилит. Через такой кордон пробиться будет практически невозможно.

Источник

4 способа узнать, пользовался ли кто-то компьютером в ваше отсутствие

Если у вас есть подозрения, что кто-то пользовался вашим компьютером втайне от вас, то это можно легко проверить. Это может понадобиться как дома, так и на работе. Существует несколько способов проверить, когда включался компьютер, в том числе с помощью сторонних программ.

Как узнать, когда включали и выключали компьютер

Проще всего воспользоваться встроенным приложением «Просмотр событий». Зайдите в поиск через меню «Пуск» и наберите название программы. Если так найти не получилось, то кликните правой кнопкой мыши по ярлыку «Этот компьютер» и выберите «Управление». Далее, в левой части экрана выберите «Просмотр событий».

Ищите папку «Журналы Windows» на левой панели. Затем выберите пункт «Система».

Теперь нужно оставить только те события, которые нас интересуют. Для этого кликните правой кнопкой мыши на пункте «Система» и выберите «Фильтр текущего журнала» или же найдите фильтр на панели в правой части окна программы.

В окне фильтра нужно совершить всего одно действие. В поле «Источники событий» найдите пункт Winlogon. Поставьте галочку и подтвердите свой выбор.

В журнале останутся только записи о входе и выходе из системы. На основании этого уже можно понять, когда компьютер включали и выключали. Если запись показывает время, когда вы не пользовались компьютером, значит, это сделал кто-то другой.

В качестве альтернативы можно использовать стороннюю программу. Это проще и не придется заходить в системные настройки системы. Скачайте бесплатную программу TurnedOnTimesView. У нее есть русскоязычный интерфейс, но его нужно устанавливать отдельно. Файл локализации нужно скинуть в папку с программой.

Как узнать, какие программы и файлы открывались

Через события Windows можно увидеть и другие действия пользователя. Однако представлены они в неудобном виде: кроме пользовательских программ отображаются еще и многочисленные системные процессы. Некоторую информацию можно посмотреть в реестре системы, куда мы не рекомендуем заходить неопытным пользователям. Поэтому гораздо проще использовать сторонние программы.

Будем использовать программы LastActivityView и ExecutedProgramsList. Они берут данные из уже упомянутого реестра и журнала Windows, поэтому сразу покажут всю картину. А не только то, что было сделано после установки.

Хорошо, что программа не только показывает, что было запущено, но и какой именно файл был открыт. Не забывайте, что в выдаче присутствуют и системные процессы, которые могли обращаться к файлам. Но если, к примеру, был открыт фильм в медиаплеере, то это точно дело рук пользователя.

Рекомендуем пользоваться сразу всеми инструментами, чтобы избежать ошибок. Убедитесь, что вы проверяете именно тот промежуток, когда компьютер использовался не вами.

Проверить историю браузера

Историю браузера легко почистить, поэтому вряд ли кто-то будет оставлять такие очевидные улики. Кроме того, в режиме инкогнито история тоже не сохраняется. Но если «нарушитель» плохо разбирается в компьютерах, то вероятность найти запросы все же есть.

Еще как вариант можно проверить поисковые запросы, которые хранятся в аккаунте Google. Как это сделать, мы подробно рассказали в материале «Как удалить историю поисковых запросов в Google».

Кроме того, даже если кто-то и почистил историю, он вполне мог стереть заодно и ваши запросы. Обращайте на это внимание.

Удаленные файлы и корзина

Еще один маловероятный вариант. После удаления файлов корзину, скорее всего, почистят. Учитывая, что удалять можно отдельные файлы, при этом ваши останутся висеть в корзине, заметить такие действия нельзя. Можно попробовать воспользоваться программами для восстановления данных, например Recuva. Она найдет удаленные файлы, и вы сможете увидеть, что именно удаляли без вашего ведома.

Источник

Как обнаружить несанкционированный удаленный доступ к компьютеру

Довольно неприятно, когда кто-то получает несанкционированный доступ к вашему компьютеру.

Если вы думаете, что компьютер взломан, отключите его от интернета.

Затем найдите уязвимости, которыми воспользовался взломщик, чтобы проникнуть в систему, и устраните их. После этого примите меры, чтобы избежать подобных вторжений в будущем.

Блокирование несанкционированного доступа

Имейте в виду, что компьютер может автоматически включаться, чтобы установить обновления. Большинство последних версий операционных систем обновляется в автоматическом режиме; как правило, это происходит в ночное время, когда компьютером никто не пользуется. Если компьютер включился без вашего ведома (то есть тогда, когда вы не пользуетесь им), скорее всего, он вышел из спящего режима, чтобы установить обновления.

Поищите очевидные признаки удаленного доступа. Если курсор двигается, программы запускаются и файлы удаляются без вашего участия, кто-то получил доступ к компьютеру. В этом случае выключите компьютер и отсоедините Ethernet-кабель.

Отключите компьютер от интернета. Сделайте это, если думаете, что компьютер взломан. Отключите компьютер не только от интернета, но и от локальной сети, чтобы предотвратить несанкционированный доступ к другим компьютерам.

Запустите Диспетчер задач или Мониторинг системы. При помощи этих утилит можно определить активные процессы.

В списке запущенных программ найдите программы для удаленного доступа. Также в этом списке ищите любые незнакомые или подозрительные программы. Следующие программы являются популярными программами для удаленного доступа, которые устанавливаются без ведома пользователя.

Обратите внимание на аномально высокую загруженность процессора. Она отображается в Диспетчере задач или в Мониторинге системы. Высокая загруженность процессора является нормальным явлением и не свидетельствует о взломе компьютера, но если она наблюдается тогда, когда компьютером никто не пользуется, скорее всего, множество процессов работает в фоновом режиме, что весьма подозрительно. Имейте в виду, что высокая загруженность процессора имеет место во время фонового обновления системы или скачивания больших файлов (о которых вы забыли).

Просканируйте систему антивирусной программой. Обязательно установите антивирус или не выключайте Защитник Windows. Откройте антивирусную программу и запустите сканирование операционной системы. На полное сканирование уйдет около часа.

Удалите файлы, найденные антивирусом. Если антивирус обнаружил вредоносные программы, удалите их или отправьте в «карантин» (это зависит от антивируса); в этом случае найденные программы больше не будут причинять вред компьютеру.

Скачайте и установите Malwarebytes Anti-Malware. Это программа, которая обнаруживает и обезвреживает вредоносные программы, не найденные антивирусом. Malwarebytes Anti-Malware можно бесплатно скачать на сайте malwarebytes.org.

Просканируйте систему программой Anti-Malware. На полное сканирование уйдет около 30 минут. Возможно, Anti-Malware обнаружит программу-взломщик, которая контролирует компьютер.

Обнаруженные вредоносные программы отправьте в «карантин». В этом случае найденные программы больше не будут причинять вред компьютеру.

Скачайте и запустите Malwarebytes Anti-Rootkit Beta. Эту программу можно бесплатно скачать на сайте malwarebytes.org/antirootkit/. Anti-Rootkit Beta обнаруживает и удаляет руткиты, которые являются вредоносными программами, позволяющими злоумышленнику закрепиться в системе и скрыть следы проникновения. На полное сканирование системы уйдет некоторое время.

Последите за поведением компьютера после удаления вредоносных программ. Даже если антивирус и/или программа Anti-Malware нашли и удалили вредоносные программы, следите за поведением компьютера, чтобы определить наличие скрытых вредоносных программ.

Смените все пароли. Если компьютер взломан, скорее всего, злоумышленник получил ваши пароли при помощи кейлоггера. В этом случае смените пароли к различным учетным записям. Не используйте один и тот же пароль к нескольким аккаунтам.

Выйдите из всех учетных записей. Сделайте это после смены паролей. Выйдите из учетных записей на всех устройствах, на которых вы пользуетесь этими аккаунтами. В этом случае взломщик не сможет воспользоваться старыми паролями.

Переустановите операционную систему, если не удается блокировать несанкционированный доступ к компьютеру. Это единственный надежный способ воспрепятствовать вторжению и избавиться от всех вредоносных файлов. Перед тем как переустановить систему, создайте резервную копию важных данных, так как в процессе переустановки системы вся информация будет удалена.

Предотвращение несанкционированного доступа

Настройте автоматическое обновление антивирусной программы. Современный антивирус обнаруживает вредоносные программы до того, как они попадают на компьютер. В Windows предустанавливается Защитник Windows, который является неплохим антивирусом, работающим и обновляющимся в фоновом режиме. Также можно скачать отличный и бесплатный антивирус, такой как BitDefender, Avast! или AVG. Помните, что на компьютер можно установить только одну антивирусную программу.

Настройте брандмауэр. Если вы не владеете сервером или не запускаете программу для удаленного доступа, нет необходимости держать порты открытыми. Большинство программ, которым нужны открытые порты, работает по протоколу UPnP, то есть порты открываются и закрываются по мере необходимости. Постоянно открытые порты являются главной уязвимостью системы.

Будьте осторожны с вложениями электронной почты. Они являются самым популярным способом распространения вирусов и вредоносных программ. Открывайте вложения к письмам от знакомых людей, и даже в этом случае лучше связаться с отправителем и уточнить, посылал ли он какое-либо вложение. Если компьютер отправителя заражен, то вредоносные программы будут рассылаться без его ведома.

Устанавливайте надежные пароли. Каждая защищенная учетная запись или программа должна иметь уникальный и надежный пароль. В этом случае злоумышленник не сможет использовать пароль к одной учетной записи для взлома другой. В интернете найдите информацию о том, как пользоваться менеджером паролей.

Не пользуйтесь бесплатными беспроводными сетями. Такие сети небезопасны, потому что вы не можете знать, отслеживает ли кто-то ваш входящий и исходящий трафик. Отслеживая трафик, злоумышленник может получить доступ к браузеру или более важным процессам. Чтобы обезопасить систему во время подключения к бесплатной беспроводной сети, воспользуйтесь VPN-сервисом, который шифрует трафик.

Будьте осторожны с программами, которые скачаны из интернета. Многие бесплатные программы, которые можно найти в интернете, включают дополнительное и зачастую ненужное программное обеспечение. Поэтому во время установки любой программы выбирайте выборочную установку, чтобы отказаться от ненужного программного обеспечения. Также не скачивайте «пиратское» (нелицензионное) программное обеспечение, потому что оно может содержать вредоносный код.

Источник