Как узнать, когда компьютер включали и выключали, какие программы запускали и какие файлы открывали.

Если у вас есть подозрения, что кто-то пользовался вашим компьютером втайне от вас, то это можно легко проверить. Это может понадобиться как дома, так и на работе. Существует несколько способов проверить, когда включался компьютер, в том числе с помощью сторонних программ.

Как узнать, когда включали и выключали компьютер

Проще всего воспользоваться встроенным приложением «Просмотр событий». Зайдите в поиск через меню «Пуск» и наберите название программы. Если так найти не получилось, то кликните правой кнопкой мыши по ярлыку «Этот компьютер» и выберите «Управление». Далее, в левой части экрана выберите «Просмотр событий».

Ищите папку «Журналы Windows» на левой панели. Затем выберите пункт «Система».

Теперь нужно оставить только те события, которые нас интересуют. Для этого кликните правой кнопкой мыши на пункте «Система» и выберите «Фильтр текущего журнала» или же найдите фильтр на панели в правой части окна программы.

В окне фильтра нужно совершить всего одно действие. В поле «Источники событий» найдите пункт Winlogon. Поставьте галочку и подтвердите свой выбор.

В журнале останутся только записи о входе и выходе из системы. На основании этого уже можно понять, когда компьютер включали и выключали. Если запись показывает время, когда вы не пользовались компьютером, значит, это сделал кто-то другой.

Здесь отображается активность всех пользователей. То есть если на компьютере несколько учетных записей, то в списке они будут указаны вперемешку.

В качестве альтернативы можно использовать стороннюю программу. Это проще и не придется заходить в системные настройки системы. Скачайте бесплатную программу TurnedOnTimesView. У нее есть русскоязычный интерфейс, но его нужно устанавливать отдельно. Файл локализации нужно скинуть в папку с программой.

Первая колонка показывает время включения, вторая — выключения.

Как узнать, какие программы и файлы открывались

Через события Windows можно увидеть и другие действия пользователя. Однако представлены они в неудобном виде: кроме пользовательских программ отображаются еще и многочисленные системные процессы. Некоторую информацию можно посмотреть в реестре системы, куда мы не рекомендуем заходить неопытным пользователям. Поэтому гораздо проще использовать сторонние программы.

Работа с программами предельно проста. Откройте архив и запустите исполняемый файл (с расширением .exe).

Будем использовать программы LastActivityView и ExecutedProgramsList. Они берут данные из уже упомянутого реестра и журнала Windows, поэтому сразу покажут всю картину. А не только то, что было сделано после установки.

Благодаря иконкам сразу можно понять, что недавно открывался архиватор.

Хорошо, что программа не только показывает, что было запущено, но и какой именно файл был открыт. Не забывайте, что в выдаче присутствуют и системные процессы, которые могли обращаться к файлам. Но если, к примеру, был открыт фильм в медиаплеере, то это точно дело рук пользователя.

Рекомендуем пользоваться сразу всеми инструментами, чтобы избежать ошибок. Убедитесь, что вы проверяете именно тот промежуток, когда компьютер использовался не вами.

Проверить историю браузера

Историю браузера легко почистить, поэтому вряд ли кто-то будет оставлять такие очевидные улики. Кроме того, в режиме инкогнито история тоже не сохраняется. Но если «нарушитель» плохо разбирается в компьютерах, то вероятность найти запросы все же есть.

Еще как вариант можно проверить поисковые запросы, которые хранятся в аккаунте Google. Как это сделать, мы подробно рассказали в материале «Как удалить историю поисковых запросов в Google».

Кроме того, даже если кто-то и почистил историю, он вполне мог стереть заодно и ваши запросы. Обращайте на это внимание.

Удаленные файлы и корзина

Еще один маловероятный вариант. После удаления файлов корзину, скорее всего, почистят. Учитывая, что удалять можно отдельные файлы, при этом ваши останутся висеть в корзине, заметить такие действия нельзя. Можно попробовать воспользоваться программами для восстановления данных, например Recuva. Она найдет удаленные файлы, и вы сможете увидеть, что именно удаляли без вашего ведома.

4 способа узнать, кто вас заблокировал в WhatsApp

Четыре признака, что вас заблокировал собеседник.

Функция занесения в черный список, вероятно, одна из самых полезных в мессенджерах. Наверняка и у вас хоть раз в жизни случалась ситуаций, когда вы или вас блокировали. Это всегда неприятно, кроме того, может иметь и другие последствия. Вдруг важное сообщение просто не доходит адресату, а вы надеетесь, что все в порядке.

WhatsApp, в отличие, например, от Вконтакте не показывает заблокированы ли вы у собеседника. Но это не значит, что проверить это нельзя. Хоть напрямую приложение этого и не сообщает, но вы можете определить блокировку по косвенным признакам.

Интерфейс мессенджера

Первое, на что стоит обратить внимание — дата последнего захода пользователя. Если ее нет, то вы в черном списке. Обратите внимание, что это еще не повод подозревать контакт в злом умысле. Вполне возможно, что статус о последнем посещении скрыт настройками приватности самим контактом или вами. В последнем случае вы тоже не можете видеть статус других участников. Поэтому не останавливайтесь на этом пункте и проверяйте дальше.

Второй важный момент — это галочки, которые отражают статус сообщения. В обычных условиях их должно быть две. Одна галочка говорит, что сообщение отправлено, вторая о том, что доставлено. После прочтения они окрашиваются в цвет — пользователь прочитал сообщение. Если же вы находитесь в блоке, то при отправке будет всего одна галочка. Сообщение отправлено, но не доставлено.

В целом этих двух пунктов уже достаточно, но есть еще два. Вы не сможете видеть обновленные фото профиля. Здесь можно только посмотреть фото контакта, у кого-то из общих знакомых. Если оно другое, то это плохой знак. Кроме того, в нашем случае, фото исчезло совсем. Осталась только стандартная заглушка. И наконец последний пункт — вы не можете позвонить контакту. Тут все очевидно и пояснений не требуется.

Что интересно, разработчики WhatsApp утверждают, что возможны и другие причины, по которым вы не можете связаться с пользователем. То есть даже при наличии всех вышеуказанных пунктов, нет 100% гарантии, что пользователь заблокировал вас, но призадуматься все равно стоит…

Содержание

- Администратор не может разблокировать «заблокированный» компьютер

- Симптомы

- Причина

- Решение

- ВРЕМЕННОЕ РЕШЕНИЕ

- Способ 1. При появлении сообщения об ошибке о том, что компьютер заблокирован домен имя_пользователя

- Способ 2. Если в сообщении об ошибке не указано, кто именно заблокировал компьютер

- Статус

- Как можно разблокировать компьютер без СМС

- Попытка разблокировать от банера через диспетчер задач

- Попытка разблокировать компьютер через реестр

- Заключительные работы и действия при неудаче

- Если вдруг забыл пароль Windows: Ломаем пароль!

- Как «обойти» пароль BIOS?

- Что делать, если забыл пароль от Windows?

- Как взломать пароль Windows на компьютере или ноутбуке?

- Как узнать пароль от компьютера?

- Как узнать пароль администратора в Windows 7?

- Как сбросить пароль на Windows 7?

- Как сбросить пароль на Windows 8?

- Как сбросить пароль на Windows 10?

- Как сбросить пароль администратора Windows 7?

- Просмотр паролей, которые хранит Windows

- Пароли пользователей Windows XP

- Сброс паролей пользователей в режиме администратора в windows XP

- Утилиты для изменения паролей Windows XP/7/8/10

- Подбор и расшифровка паролей

- Взлом паролей

- Программы для взлома пароля в Windows

- Выводы

Администратор не может разблокировать «заблокированный» компьютер

Симптомы

Локальный вход в систему или домен после перезагрузки компьютера под управлением операционной системы Windows, если никто не вошел в систему, может быть невозможен.

При входе в систему может появиться следующее сообщение об ошибке:

Компьютер используется и заблокирован.

Только или администратор может снять блокировку компьютера.

Для снятия блокировки нажмите Ctrl-Alt-Del.

При попытке снятия блокировки может появиться следующее сообщение об ошибке:

Компьютер заблокирован. Снять блокировку может только или администратор.

Если пользователь вошел в систему, а затем вышел из нее, последующий вход в систему может быть невозможен (локально или к домену), при этом может отобразиться следующее сообщение об ошибке:

Компьютер используется и заблокирован.

Снять блокировку может только домен имя_пользователя или администратор.

Для снятия блокировки нажмите Ctrl-Alt-Del.

При попытке снятия блокировки может появиться следующее сообщение об ошибке:

Компьютер заблокирован. Снять блокировку может только домен имя_пользователя или администратор.

В сообщении об ошибке, приведенном выше, домен является именем домена последнего пользователя, вошедшего на сервер, а имя_пользователя — это имя последнего пользователя, вошедшего на сервер.

Причина

У подобного поведения могут быть следующие причины:

Для экранной заставки по умолчанию установлено использование несуществующей программы экранной заставки.

Использована поврежденная экранная заставка, защищенная паролем.

Решение

Внимание! В этом разделе, описании метода или задачи содержатся сведения об изменении реестра. Однако неправильное его изменение может привести к серьезным проблемам. Поэтому такие действия следует выполнять очень внимательно. Чтобы обеспечить дополнительную защиту, создайте резервную копию реестра. Это позволит восстановить реестр при возникновении неполадок. Дополнительные сведения о создании резервной копии и восстановлении реестра см. в следующей статье базы знаний Майкрософт:

322756 Как создать резервную копию и восстановить реестр в Windows

Для устранения этой проблемы используйте другую неповрежденную и установленную локально программу заставки (например, Logon.scr).

Запустите редактор реестра (Regedit32.exe).

Найдите значение в следующем разделе реестра:

В меню Правка выберите пункт Строка, введите logon.scr и нажмите кнопку ОК.

Найдите параметр ScreenSaverIsSecure.

В меню Правка выберите пункт Строка, введите 0 и нажмите кнопку ОК.

Закройте редактор реестра.

ВРЕМЕННОЕ РЕШЕНИЕ

Для решения этой проблемы воспользуйтесь соответствующим способом.

Способ 1. При появлении сообщения об ошибке о том, что компьютер заблокирован домен имя_пользователя

Нажмите сочетание клавиш CTRL+ALT+DELETE для снятия блокировки.

Введите учетные данные последнего вошедшего в систему пользователя и нажмите кнопку ОК.

После исчезновения диалогового окна Снятие блокировки компьютера нажмите клавиши CTRL+ALT+DELETE и войдите в систему, как обычно.

Способ 2. Если в сообщении об ошибке не указано, кто именно заблокировал компьютер

С помощью средства выключения в наборе Microsoft Windows Resource Kit выключите заблокированный компьютер. На заблокированном компьютере отображается диалоговое окно Завершение работы системы, но перезагрузка компьютера не происходит.

По истечении времени завершения работы отображается диалоговое окно Операционная система Windows.

До активизации экранной заставки нажмите сочетание клавиш CTRL+ALT+DELETE и войдите в систему обычным образом.

ПРИМЕЧАНИЕ. Если для входа в систему не используется ни один из этих способов, необходимо перезагрузить компьютер и войти в систему до запуска программы экранной заставки.

Статус

Такое поведение является особенностью данного продукта.

Источник

Как можно разблокировать компьютер без СМС

Приветствую вас, уважаемый посетитель блога PenserMen.ru. Наверняка, Вы слышали, а может быть даже попадали в такую ситуацию, когда после скачивания какого-то файла или посещения сомнительного сайта в интернете, ПК вдруг становился неуправляем. И даже появлялся банер с требованием ввести код, для того чтобы разблокировать компьютер, который можно получить, отправив СМС или пополнив счёт указанного телефона на определённую сумму.

Что же в этом случае делать? Подчиниться вымогателям или всё-таки есть шанс как-то разблокировать компьютер без СМС? Давайте разберём несколько вариантов наших действий для того чтобы не стать »дойной коровой» для аферистов.

Ведь после пополнения счёта они уже будут знать Ваш телефон и скорее всего смогут авторизоваться у Вашего сотового оператора. А значит и снимать с Вашего телефона денежки им не составит большого труда. Но не будем отчаиваться и сначала попытаемся справиться с проблемой самостоятельно. Итак, как?

Попытка разблокировать от банера через диспетчер задач

Это один из самых простейших методов. Кто знает, может быть мошенники не настолько грамотны и всего лишь блефуют? Итак, вызываем диспетчер задач и снимаем задачу, выполняемую нашим браузером. Для этого нажимаем одновременно клавиши Ctrl+Alt+Del (плюсики, конечно, не нажимаем). Затем в открывшемся окне нажимаем «Запустить диспетчер»:

Это окно может иметь разные виды, в зависимости от операционной системы, но суть надеюсь ясна. Далее появляется диспетчер задач. Тут-то мы и должны снять задачу нашего браузера. Щёлкаем по строчке с браузером и потом по кнопке «Снять задачу»:

Кстати, этот метод применим как для этой, так и для любой другой задачи. Для закрытия зависшей программы, например. Надо сказать, не всегда получается это сделать с первой попытки, иногда окно диспетчера задач мигает и пропадает вновь. В таких случаях бывает, что помогает повторное нажатие Ctrl+Alt+Del и неоднократное, и до 10-ти раз подряд! Больше, наверное, не имеет смысла. Получилось – хорошо. Нет — действуем дальше.

Попытка разблокировать компьютер через реестр

Теперь пробуем следующий вариант – посложнее. Ставим курсор в поле ввода кода, нажимаем Ctrl+Alt+Del и внимательно смотрим на банер. Он, конечно, необязательно будет такой же, как у меня, но предложение отправить СМС или пополнить номер и строка для ввода кода или пароля должны присутствовать обязательно. Если в результате наших действий курсор исчез, значит внимание клавиатуры переключилось на диспетчер задач:

Теперь можно нажимать Tab, а потом Enter и перед Вами должен открыться пустой рабочий стол, скорее всего, даже без «Пуска». Если это произошло, теперь чтобы «разблокировать нашего узника» нужно зайти в реестр, так как вирусы обычно прописываются там.

Нажимаем Ctrl+Alt+Del. Потом «Запустить диспетчер задач». В новом появившемся окне: «Файл», потом в выпадающем меню «Новая задача(Выполнить…)»:

В следующем прописываем команду «regedit» после чего нажимаем «ОК»:

Команду «Выполнить» можно вызвать и проще если, конечно, получиться — нажав на клавиатуре кнопки Win+R. Кто не знает, Win – это клавиша с картинкой Windows, обычно внизу в левом конце клавиатуры. Если всё получилось мы окажемся в редакторе реестра. Вот тут будьте очень внимательны и осторожны. Ничего лишнего не трогайте. Потому как неправильные действия могут привести к неприятным, а порой и непредсказуемым последствиям в работе компьютера.

Итак, нам нужно попасть сюда: HKEY_LOCAL_MACHINE / SOFTWARE / Microsoft / Windows NT / CurrentVersion / Winlogon. Покажу Вам два окна чтобы было понятно где и что нажимать для осуществления этой затеи. В первом окне находите строчку с надписью «HKEY_LOCAL_MACHINE» и кликаете по треугольничку слева от неё:

Список под этой строчкой развернётся. Там необходимо найти строку «SOFTWARE» и тоже щёлкнуть по треугольничку:

Смотрим на параметр Shell – его значение только explorer.exe. »Userinit» должно выглядеть так: C:WINDOWSsystem32userinit.exe. Обратите внимание на то, что в конце после «exe» стоит запятая! Если там какие-то другие значения, то исправляем на указанные выше. Для этого достаточно нажать на »Shell» или »Userinit» правой кнопкой мыши, щёлкнуть «Изменить», во всплывшем окне написать нужное значение. Это, я думаю, не вызовет у Вас особых затруднений.

Заключительные работы и действия при неудаче

В некоторых случаях бывает, что эти параметры в порядке. Тогда находим такой раздел: HKEY_LOCAL_MACHINE / SOFTWARE / Microsoft / Windows NT / CurrentVersion / Image File Execution Options и развертываем его. Если там окажется подраздел explorer.exe, удаляем без сожаления. Ну вот мы и сделали всё, для того чтобы разблокировать нашего «узника».

Теперь можете перезагружать компьютер. Если вирус не более коварный, всё должно вернуться на свои места. Если так, то можем посмеяться над горе СМС-вымогателями. Ну и конечно же после всей проделанной работы обязательно произведите полную проверку антивирусником. Да и чистильщиком перед этим не помешает пройтись, типа CCleaner.

Если ничего не помогло или же Вы не решаетесь проделать описанные выше действия обратитесь к специалисту. Но СМС не отправляйте в любом случае. Можете также ознакомиться с другими методами разблокировки от Вируса Trojan Winlock на сайте VirusStop или на сайте Касперского.

На этом всё. Теперь Вы, знаете как разблокировать компьютер без СМС. Но было бы лучше, если бы Вам этого делать никогда не понадобилось, по крайней мере на своём компьютере.

Удачи Вам! До скорых встреч на страницах блога ПенсерМен.

Источник

Если вдруг забыл пароль Windows: Ломаем пароль!

Что делать если забыл пароль от компьютера? Это руководство подскажет, как поступить, если вы забыли пароль Windows и как решить эту проблему без переустановки операционной системы. Кроме того, мы рассмотрим и другие возможные проблемы с паролями. Операционные системы Windows 10 и Windows 7 обладают улучшенными возможностями безопасности по сравнению с более ранними системами Windows XP/2000.

Кстати, возможно на вашем ПК установлен один из часто используемых паролей, полный список популярных паролей смотрите — ЗДЕСЬ.

Естественно, для каждого способа защиты есть способ его обойти, особенно, если у вас есть физический доступ к компьютеру.

В этой статье мы рассмотрим различные методы защиты компьютера с помощью пароля и способы их обойти. Начнем мы не с паролей учетных записей пользователей, но с не менее важных паролей, таких, как пароли BIOS.

Как «обойти» пароль BIOS?

Пароль BIOS — один из самых старых способов защиты компьютера от несанкционированного доступа и один из самых распространенных. Почему? Это одно из самых эффективных средств, если пользователь не имеет доступа к системному блоку. В противном случае, это все равно, что запереть дом на множество замков и оставить открытым окно.

Установки BIOS по умолчанию во всех системных платах не хранят информацию о паролях. Так что все, что нужно сделать, чтобы убрать пароль BIOS, — просто сбросить текущие установки, восстановив конфигурацию по умолчанию. Но помните, что сброс текущих настроек BIOS уничтожит не только пароль, но и все те настройки, которые вы устанавливали самостоятельно.

Есть два способа сбросить настройки BIOS. У большинства системных плат есть специальный джампер для очистки CMOS (память, в которой хранятся настройки BIOS). Обычно этот джампер находится около батарейки на системной плате, но для полной уверенности желательно обратиться к инструкции от материнской платы. На некоторых материнских платах вместо джампера есть просто два контакта, которые для сброса CMOS нужно замкнуть металлическим предметом, например, отверткой.

Если на вашей плате есть джампер, то для очистки CMOS выключите компьютер, установите перемычку так, чтобы она замыкала контакты джампера, и нажмите кнопку включения компьютера. Ваш компьютер не начнет загружаться, но установки в CMOS будут сброшены. Уберите перемычку и снова включите компьютер. Скорее всего, вы увидите на экране просьбу нажать F1, чтобы произвести установку параметров BIOS. Если вас устраивают установки по умолчанию, нажмите F1, а в меню BIOS выберите пункт ‘Save and exit’ (сохранить и выйти). После этого компьютер загрузится как обычно, за исключением пароля BIOS.

Если вы не знаете, где на вашей плате находится необходимый джампер или его вообще нет, что вполне возможно, придется пойти другим путем. На каждой системной плате есть батарейка, которая является источником питания для памяти CMOS, позволяя сохранять информацию. Как правило, это стандартная батарейка CR2032.

Чтобы очистить CMOS, выключите компьютер и извлеките батарейку (возможно, вам понадобится тонкая отвертка). Через 5-10 минут установите батарейку на место и включите компьютер. В BIOS будут установлены параметры по умолчанию, а пароля не будет. Для продолжения загрузки нужно будет нажать клавишу F1, и если вас устраивают установки по умолчанию, выбрать в появившемся меню BIOS пункт ‘Save and exit’.

Как вы убедились, все это очень просто на настольном компьютере, а вот с ноутбуком пароль BIOS может стать серьезной проблемой. Из-за частых краж портативных компьютеров, производители позаботились о том, чтобы получить доступ, минуя пароль, было практически невозможно. Так что, если вы забыли пароль BIOS у своего ноутбука, скорее всего, вам придется обратиться в сервисный центр производителя.

Что делать, если забыл пароль от Windows?

Если обстоятельства сложились таким образом, что вы забыли пароль Windows, то тогда, рекомендуем вам выполнить его сброс руководствуясь встроенной учетной записью под названием Администратор. Делается это в безопасном режиме, во время загрузки или перезагрузки вашего ПК.

Чтобы восстановить доступ к своему компьютеру вам нужно будет просто нажать F8 и в уже открывшемся меню, в котором вашему вниманию будут представлены некоторые дополнительные варианты загрузки вашей операционной системы, вам придется выбрать вышеупомянутый «Безопасный режим». Далее вам понадобиться выбрать встроенную учетную запись, которая, кстати говоря, по умолчанию, не может быть защищена каким-либо паролем.

Если вы все сделали правильно, так как точно соблюдали вышеупомянутую последовательность действий то еще находясь на Рабочем столе, вам должно выбить окно с сообщением, что Windows работает в необходимом вам, «Безопасном режиме», который является максимально упрощенным. Вам нужно будет нажать «Да» и зайти в Панель управления — Учетные записи пользователей, где находиться значок той учетной записи, пароль от которой вы собственного говоря и хотите сбросить. Слева вы должны выбрать пункт «Изменение пароля» и в соответствующем окне ввести, а после и подтвердить новый пароль. В конечном итоге, чтобы вышеупомянутые изменения вступили в свою законную силу, вам нужно будет перезагрузить ПК.

Как взломать пароль Windows на компьютере или ноутбуке?

Для того, чтобы сделать это, вам придется придерживаться следующей последовательности действий:

Как узнать пароль от компьютера?

Вопрос: как взломать пароль на компьютере, остается актуальным до сих пор. К сожалению, реально узнать пароль от компьютера, представляется возможным только правильно подобрав его ручным способом. По этому, если вы не готовы к тому, чтобы тратить несколько часов своего свободного времени на этот процесс, настоятельно рекомендуем вам просто сбросить его и придумать какой-то новый.

Как узнать пароль администратора в Windows 7?

Как сбросить пароль на Windows 7?

Предполагаем, вы и сами понимаете, что вместо «имя пользователя» вам потребуется ввести имя вашей локальной пользовательской учетной записи, а вместо «пароль» вам новый пароль. Если вы все сделали правильно, то для того, чтобы закрыть окно, вам нужно будет прописать в командной строке: exit и перезагрузить ПК.

Как сбросить пароль на Windows 8?

В случае с этой операционной системой дела обстоят намного проще! Сброс пароля на Windows 8, можно осуществить следующим образом:

Как сбросить пароль на Windows 10?

Не так уж и сложно сбросить пароль пользователям Windows 10, конечно-же, при условии, если у них имеется доступ к электронной почте, либо-же к телефону, к которому была привязана их учетная запись. В противном случае, вам придется сбрасывать пароль с флешки, как это уже было описано выше.

Как сбросить пароль администратора Windows 7?

Сбрасывать пароль администратора Windows 7 лучше всего через Интерпретатора команд Windows. Соблюдайте следующую последовательность действий:

Просмотр паролей, которые хранит Windows

Кроме паролей доступа различных пользователей Windows хранит и ряд других, не менее важных: пароль соединения с интернет, пароли почтовых ящиков или доступа к web-сайтам. Их, как правило, достаточно много, так что вполне естественно, что они со временем забываются.

Операционная система предлагает функцию «автозаполнения» для паролей и другой часто вводимой информации в браузерах (Google Chrome, Яндекс.Браузер, Opera (Blink), Firefox, Explorer 11 и д.р.). Так что не редки ситуации, когда пользователь вводит пароль один раз, а через несколько месяцев, естественно, не может его вспомнить. Все понимают, что важные пароли нужно записывать, но делают это далеко не все. А если вы уже не помните пароль, как его узнать, ведь он отображается в виде ряда звездочек: ******?

Решение предлагают программы разных производителей, которые могут получить пароль из этой строки звездочек. Существует достаточно много свободно распространяемых программ для расшифровки паролей Windows или скрытых паролей из строк ввода в различных браузерах.

Мы будем использовать программу Asterisk Key от компании Passware. Это удобная в обращении свободно распространяемая программа, которая анализирует скрытые звездочками пароли и сообщает их вам. С ней очень просто работать. Достаточно выделить строку с паролем и нажать кнопку ‘recover’.

Конечно, есть и коммерческие версии программ, которые, как правило, обладают большим набором функций. Например, программа Password Recovery Toolbox сканирует систему и определяет сохраненные пароли, данные, сохраненные для автоматического заполнения, пароли Outlook Express, пароли для соединения с интернет и т.д. Эта информация потом представляется в удобной форме. Еще несколько альтернатив выше описанных программ: Pwdcrack, Peeper Password или Password Viewer.

Пароли пользователей Windows XP

Windows XP хранит пароли пользователей в измененном виде. Например, пароль «password» будет храниться в виде строки, подобной этой: ‘HT5E-23AE-8F98-NAQ9-83D4-9R89-MU4K’. Эта информация хранится в файле c названием SAM в папке C:windowssystem32config.

Эта часть файла SAM шифруется системной утилитой syskey, чтобы улучшить защищенность паролей. Данные, необходимые для расшифровки информации после syskey, хранятся в файле system в той же папке. Но эта папка недоступна никому из пользователей. Доступ к ней имеет только сама операционная система во время своей работы. Получить доступ к файлам SAM и system можно только под управлением другой операционной системы или подключив диск к другому компьютеру с системой Windows.

Сброс паролей пользователей в режиме администратора в windows XP

Все версии Windows XP имеют учетную запись «administrator». Это имя дает пользователю полный доступ к системе и возможность сбрасывать пароли всех остальных пользователей. Это может вас спасти, если вы по какой-либо причине не можете зайти под своим обычным паролем пользователя. Специфика использования пароля администратора зависит от версии Windows XP: XP Professional.

Пароль администратора задается во время установки операционной системы. Если вы его записали или просто нажали enter, оставив его пустым, то вы легко войдете в систему как администратор и сбросите пароли пользователей. Чтобы войти в систему в режиме администратора, на экране с приветствием системы нажмите два раза CTRL+ALT+DEL, появится окно для ввода пароля администратора.

Когда компьютер загрузится, зайдите в ‘startcontrol paneluser accounts’ (пускпанель управленияучетные записи пользователей) и измените необходимый пароль. Коль вы уже здесь, это хорошая возможность исправить свою ошибку, если вы оставили пароль администратора пустым. Кроме того, желательно изменить название учетной записи ‘adminisrator’. Это название известно всем, и его используют первым, чтобы получить доступ к вашему компьютеру. Для изменения названия учетной записи нажмите правой кнопкой мыши на ‘my computer’ (мой компьютер) и выберите ‘manage’ (управление). Раскройте ‘local users and groups’ (локальные пользователи и группы) и откройте папку ‘users’ (пользователи). Нажмите правой кнопкой мыши на запись ‘administrator’ и измените ее.

XP Home.

Эта система не даст вам просто так получить доступ к компьютеру в режиме администратора. Сначала понадобится загрузить компьютер в режиме защиты от сбоев. Для этого: перезагрузите компьютер; сразу же после тестирования BIOS нажмите несколько раз F8; в появившемся меню выберите ‘start Windows XP in safe mode’ (загрузить Windows XP в режиме защиты от сбоев). Когда компьютер загрузится, зайдите с именем пользователя ‘administrator’. Пароль по умолчанию отсутствует. Теперь вы можете изменять пароли пользователей, зайдя в ‘startcontrol paneluser accounts’ (пускпанель управленияучетные записи пользователей). Когда вы закончите, перезагрузите компьютер обычным способом.

Создание диска, сбрасывающего пароли

Windows XP позволяет записать на обычную дискету информацию, которая предоставляет возможность сбросить пароль. Естественно, если вы уже забыли пароль и не можете получить доступ к системе, то никакого диска вы создать не сможете, а вот завести такую дискету заранее, чтобы обезопасить себя от подобных случайностей, стоит.

Для создания дискеты: зайдите в ‘startcontrol paneluser accounts’ (пускпанель управленияучетные записи пользователей); выберите имя, под которым вы вошли в систему; в меню связанных задач выберите ‘prevent a forgotten password’ (предотвратить забывание паролей); следуйте инструкциям запустившегося мастера.

Для сбрасывания паролей с помощью дискеты: если вы введете пароль при входе в систему неправильно, система спросит, или вы его не забыли; на этом этапе вы сможете использовать свою дискету, следуя пошаговым инструкциям операционной системы.

Будьте осторожны: если вы использовали встроенные возможности Windows по шифрованию файлов и папок, но не устанавливали обновление операционной системы (service pack 1), удаление пароля приведет к потере зашифрованной информации.

Утилиты для изменения паролей Windows XP/7/8/10

Существуют специальные утилиты, позволяющие редактировать или сбрасывать пароли пользователей Windows XP/7/8/10. Принцип работы большинства из них заключается в загрузке минимальной версии альтернативной операционной системы, например DOS или Linux, под управлением которой можно получить доступ к файлам с паролями.

Пример подобной утилиты можно найти по этому адресу: http://home.eunet.no/

pnordahl/ntpasswd/ Инструкции по работе, так же как файлы для создания загрузочного диска Linux, доступны на этом же сайте.

Обращаем ваше внимание, что если вы использовали функции операционной системы по шифрованию файлов и папок, изменив пароль с помощью какой-либо программы, вы лишитесь доступа к зашифрованным данным. В этом случае может помочь следующий метод, позволяющий не заменять забытый пароль новым, а узнать старый.

Подбор и расшифровка паролей

Если ничто другое не помогает, но у вас есть физический доступ к компьютеру, значит еще не все потеряно. Можно переписать файлы config и SAM и попытаться расшифровать пароли, которые в них хранятся, с помощью специальных утилит сторонних производителей. Как мы уже говорили, для этого придется использовать альтернативную операционную систему, например DOS или Linux. А когда файлы будут в вашем распоряжении, можно использовать одну из программ для расшифровки паролей, например, LC4 или Proactive Windows Security Explorer.

Использование загрузочной флешки:

Взлом паролей

Каждая из выбранных вами программ выведет список обнаруженных в файле SAM учетных записей. Выберите те из них, пароли к которым вам нужно определить. Если вы используете Proactive Windows Security Explorer, выберите Atack type: Brute-force. Если вы использовали в пароле только цифры, отметьте пункт ‘all digits (0-9)’. Начните процесс подбора пароля с помощью команды из меню Recovery.

Подбор пароля может длиться от 10 минут до нескольких часов, а то и нескольких дней, и может закончиться неудачно. Особенно, если в пароле используются буквы в различных регистрах, цифры и специальные символы.

Это хороший способ проверки надежности своих паролей. Если вы хотите просто проверить свой пароль, проделайте описанные выше шаги и посмотрите, сколько времени займет его подбор.

Программы для взлома пароля в Windows

Программных средств, способных помочь вам взломать пароль в Windows существует огромное количество. Помимо вышеупомянутой программы, существует также и Windows Admin Password Hack. Но, к сожалению, назвать ее актуальной уже нельзя, поскольку работает она только в Windows 2000/XP. Ее ближайшей заменой является MultiBoot 2k10, который по сути дела, является собой богатый функционалом загрузочный диск.

Выводы

В любом случае, если кто-то из ваших близких забыл пароль на Windows 7, ну или вы сами вынуждены были столкнутся с этим — не отчаивайтесь, существует масса решения данной проблемы. Ну а для того, чтобы вопросов: как взломать пароль на ноутбуке — у вас больше не возникало, настоятельно рекомендуем вам сохранять их где-либо, в заметках внутри собственного смартфона, к примеру.

Мы надеемся, что вам не придется прибегать к описанным нами методам. Чтобы такая необходимость не возникала, помните, что все важные пароли нужно записывать. А если есть реальная необходимость защищать информацию на вашем компьютере, то используйте пароли из символов в обоих регистрах и цифр и не используйте обычных слов. В этом случае ваши пароли будет очень трудно взломать.

Источник

В этой статье мы покажем вам, как отслеживать события блокировки учётной записи пользователя на контроллерах домена Active Directory, определять с какого компьютера и какой программой постоянно блокируется учётная запись. Чтобы найти источник блокировки учётной записи, вы можете использовать журнал безопасности Windows, скрипты PowerShell или средство блокировки и управления учётной записью MSFT (Lockoutstatus.exe).

Разница между отключённой, просроченной и заблокированной учётной записью

Данная статья посвящена заблокированным аккаунтом (в английской версии это locked out). Но кроме блокировки аккаунта, возможны следующие причины, почему пользователь не может войти в домен:

- аккаунт отключён

- аккаунт просрочен

- пользователь ограничен определённым временем или компьютером для входа

Отключённые аккаунты (disabled)

Администратор домена может вручную отключить (деактивировать) аккаунт пользователя. Если пользователь отключён, то будет выведено сообщение:

Ваша учётная запись отключена. Обратитесь к системному администратору.

Включение аккаунта выполняется администратором (вручную или через скрипт), но не может быть выполнено автоматически, например, по истечении определённого срока действия.

Заблокированные аккаунты (locked out)

Учётная запись может быть заблокирована автоматически в соответствии с политикой блокировки учётной записи организации. Если пользователь ввёл неправильный пароль более определённого количества раз (порог устанавливается политикой паролей), то его аккаунт автоматически блокируется на время, которое также устанавливается политикой паролей.

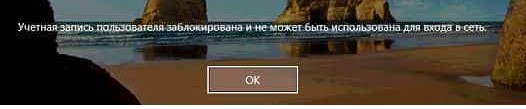

На период блокировки пользователь будет получать следующее сообщение при каждой попытке входа:

Учётная запись заблокирована и не может использоваться для входа в сеть.

Блокировка может быть снята автоматически после истечения сроки блокировки, установленной в политике паролей домена. Также администратор может ускорить этот процесс и снять блокировку вручную.

Если время разблокировки в групповой политике пароля установлено на 0, то такая учётная запись никогда не будет разблокирована автоматически, для её разблокировки требуется действие администратора домена.

Учётные записи с истекшим сроком действия (expired)

Учётная запись пользователя может быть бессрочной или действующий в течение определённого времени. Удобно установить срок действия учётной записи для временных пользователей, которые должны иметь доступ в домен, например, на период действия контракта с ними. При установки срока истечения действия, системный администратор не пропустит момент когда нужно отключить пользователя.

Запрет доступа по другим причинам

Пользователю может быть разрешено входить только на определённые компьютеры и/или только в определённые часы. Пример сообщения, когда пользователю не разрешено выполнить вход на этом компьютере:

Вы не можете пользоваться этим компьютером из-за ограничений вашей учётной записи. Попробуйте воспользоваться другим компьютером.

Пример сообщения, когда пользователь пытается войти в неурочное время или день:

Вы не можете сейчас войти в систему из-за ограничений вашей учётной записи. Попробуйте ещё раз позже.

Данные ограничения могут перестать действовать в определённые часы или на определённых компьютерах. Эти ограничения устанавливает и снимает администратор домена.

Учётная запись заблокирована и не может использоваться для входа в сеть

Политика безопасности аккаунтов домена в большинстве организаций требует обязательной блокировки учётной записи пользователя Active Directory, если неверный пароль вводился несколько раз подряд. Обычно учётная запись блокируется контроллером домена на несколько минут (5–30), в течение которых пользователь не может войти в домен AD. Через некоторое время (установленное политикой безопасности домена) учётная запись пользователя автоматически разблокируется. Временная блокировка учётной записи AD снижает риск атак методом переборы (брут-форс) на пароли учётных записей пользователей AD.

Если учётная запись пользователя в домене заблокирована, при попытке входа в Windows появляется предупреждение:

Учётная запись заблокирована и не может использоваться для входа в сеть

В Windows на английском языке сообщение выглядит так:

The referenced account is currently locked out and may not be logged on to ….

Как проверить, заблокирована ли учётная запись пользователя?

Проверить, заблокирована ли учётная запись, можно в графической консоли ADUC или с помощью командлета Get-ADUser из модуля Active Directory для PowerShell:

Get-ADUser -Identity Alex -Properties LockedOut,DisplayName | Select-Object samaccountName,displayName,Lockedout

Учётная запись в данный момент заблокирована и не может использоваться для аутентификации в домене (Lockedout = True).

Вы можете вывести список всех заблокированных на данный момент учётных записей в домене с помощью командлета Search-ADAccount:

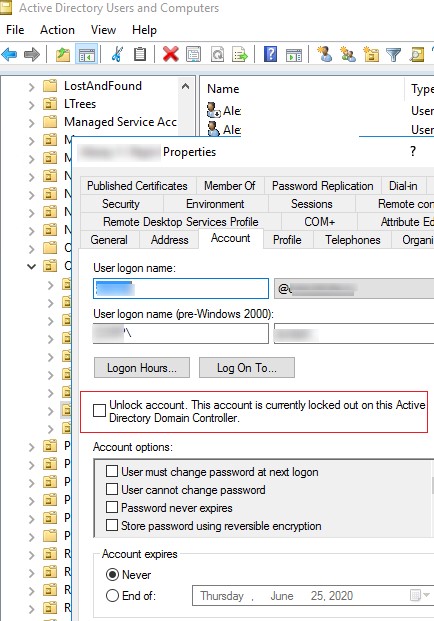

Search-ADAccount -LockedOut

Вы можете разблокировать учётную запись вручную с помощью консоли ADUC, не дожидаясь автоматической разблокировки. Найдите учётную запись пользователя, щёлкните правой кнопкой мыши и выберите Properties («Свойства»). Перейдите на вкладку Account («Учётная запись») и установите флажок Unlock account. This account is currently locked out on this Active Directory Domain Controller (в русскоязычной версии «Разблокируйте учётную запись. Учётная запись на этом контроллере домена Active Directoryв на данный момент заблокирована»). Затем кликните «ОК».

Вы также можете сразу разблокировать нужную учётную запись, используя следующую команду PowerShell:

Get-ADUser -Identity Alex | Unlock-ADAccount

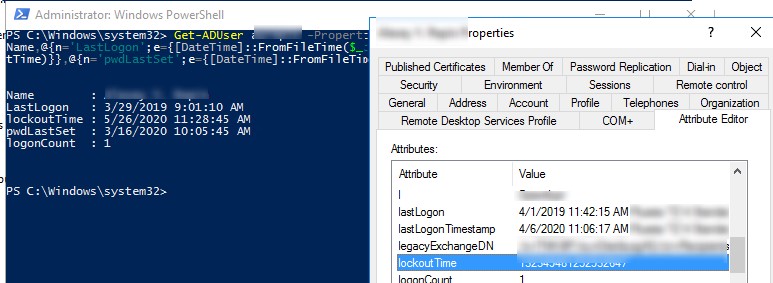

Вы можете проверить время блокировки учётной записи, количество неудачных попыток ввода пароля, время последнего успешного входа в систему в свойствах учётной записи в консоли ADUC (на вкладке Attribute Editor «Редактора атрибутов»)

или с помощью PowerShell:

Get-ADUser Alex -Properties Name,lastLogonTimestamp,lockoutTime,logonCount,pwdLastSet | Select-Object Name,@{n='LastLogon';e={[DateTime]::FromFileTime($_.lastLogonTimestamp)}},@{n='lockoutTime';e={[DateTime]::FromFileTime($_.lockoutTime)}},@{n='pwdLastSet';e={[DateTime]::FromFileTime($_.pwdLastSet)}},logonCount

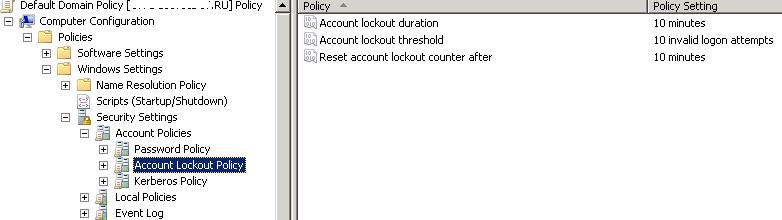

Политики блокировки учётных записей в домене Active Directory

Политики блокировки учётных записей обычно устанавливаются в Default Domain Policy для всего домена с помощью оснастки gpmc.msc. Необходимые политики можно найти в Computer configuration→ Policies→ Windows Settings → Security Settings → Account Policies → Account Lockout Password (в русскоязычной версии это соответственно Конфигурация компьютера → Политики → Конфигурация Windows → Параметры безопасности → Политики учетных записей → Политика блокировки учётной записи). Это следующие политики:

- Account Lockout Threshold (Пороговое значение блокировки) – количество неудачных попыток входа в систему (с неправильным паролем), которое может быть выполнено пользователем до блокировки его учётной записи;

- Account Lockout Duration (Продолжительность блокировки учётной записи) — как долго будет заблокирована учётная запись, если пользователь несколько раз ввёл неверный пароль;

- Reset account lockout counter after (Время до сброса счётчика блокировки) — количество минут, по истечении которых счётчик порога блокировки учётной записи будет сброшен.

Чтобы защитить учётные записи пользователей вашего домена от взлома пароля, рекомендуется использовать надёжные пароли пользователей в AD (длина пароля не менее 8 символов и включение требований к сложности пароля). Это настраивается в разделе Password Policy («Политика паролей»): Password must meet complexity requirements (Пароль должен отвечать требованиям сложности) и Minimum password length (Минимальная длина пароля). Периодически нужно проверять пароли пользователей.

Случаи, когда пользователь забывает пароль и сами вызывают блокировку учётной записи, происходят довольно часты. Если пользователь недавно сменил пароль и забыл его, вы можете сбросить его. Но в некоторых случаях блокировка учётной записи происходит без какой-либо очевидной причины. То есть пользователь заявляет, что никогда не ошибался при вводе пароля, но его учётная запись по каким-то причинам заблокирована. Администратор может разблокировать аккаунт вручную по запросу пользователя, но через некоторое время ситуация может повториться.

Чтобы решить проблему пользователя, администратору необходимо выяснить, с какого компьютера и программы учётная запись пользователя в Active Directory была заблокирована.

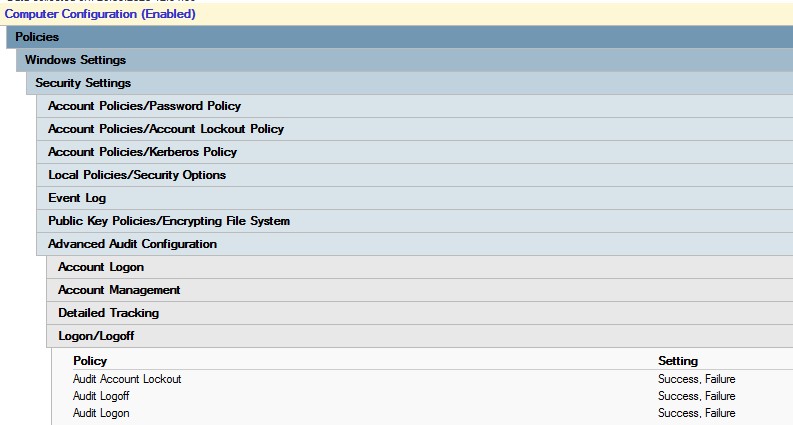

Политики аудита входа в систему для контроллеров домена

Чтобы включить фиксацию события блокировки учётной записи в журналах контроллера домена, необходимо активировать следующие политики аудита для контроллеров домена. Перейдите в раздел GPO Computer Configuration → Policies → Windows Settings → Security Settings → Advanced Audit Policy → Logon/Logoff и включите следующие политики:

- Audit Account Lockout

- Audit Logon

- Audit Logoff

В русскоязычной версии это соответственно Конфигурация компьютера → Политики → Конфигурация Windows → Параметры безопасности → Конфигурация расширенной политики аудита → Политика аудита → Вход/Выход, политики:

- Аудит блокировки учетной записи

- Аудит входа в систему

- Аудит выхода из системы

Самый простой способ включить эту политику — через консоль gpmc.msc, отредактировав Default Domain Controller Policy или используя Default Domain Policy на уровне всего домена.

Обратите внимание, что для использования параметров «Конфигурация расширенной политики аудита» также необходимо в Локальной политике безопасности (secpol.msc) включить по пути Параметры безопасности → Локальные политики → Параметры безопасности параметр «Аудит: принудительно переопределяет параметры категории политики аудита параметрами подкатегории политики аудита (Windows Vista или следующие версии)». Это значение по умолчанию установлено на «Включён», поэтому если вы не отключали эту политику, то вам не нужно о ней беспокоиться.

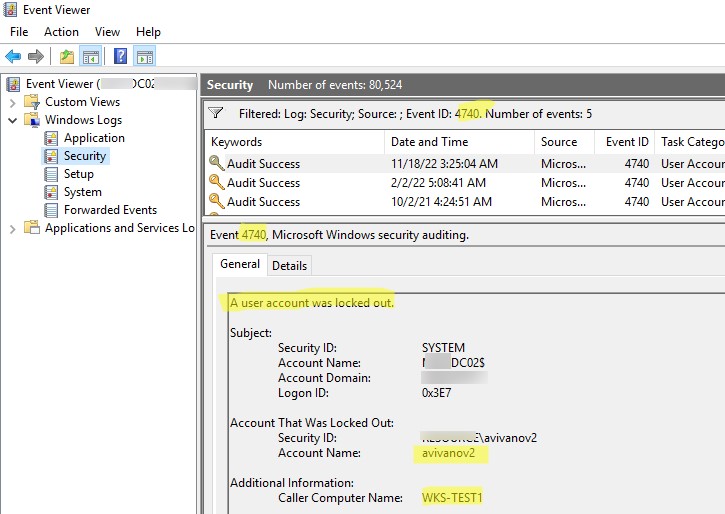

Идентификатор события блокировки учётной записи 4740

Прежде всего, администратор должен выяснить, с какого компьютера или сервера происходят попытки ввода неверного пароля, и продолжить блокировку учётных записей компьютеров.

Если ближайший к пользователю контроллер домена определяет, что пользователь пытается войти в систему с недопустимыми учётными данными, он перенаправляет запрос проверки подлинности на контроллер домена с ролью FSMO эмулятора основного контроллера домена (этот конкретный контроллер домена отвечает за обработку блокировок учётных записей). Если аутентификация на PDC завершается неудачно, он отвечает на первый DC, что аутентификация невозможна. Если количество неудачных проверок подлинности превышает значение, установленное для домена в политике Account Lockout Threshold (Пороговое значение блокировки), учётная запись пользователя временно блокируется.

В этом случае событие с EventID 4740 записывается в журнал безопасности обоих контроллеров домена. Событие содержит DNS-имя (IP-адрес) компьютера, с которого пришел первоначальный запрос на авторизацию пользователя. Чтобы не анализировать журналы на всех контроллерах домена, проще всего искать события блокировки в журнале безопасности на PDC контроллера домена. Вы можете найти PDC в своём домене следующим образом:

(Get-AdDomain).PDCEmulator

События блокировки учётной записи домена можно найти в журнале безопасности на контроллере домена. Чтобы его увидеть, запустите Event Viewer («Просмотр событий»), его можно открыть в командной строке:

eventvwr.msc

В окне Event Viewer («Просмотр событий») перейдите по пути Event Viewer (Local) → Windows Logs → Security (в русскоязычной версии это Просмотр событий (локальный) → Журналы Windows → Безопасность).

В Event Viewer («Просмотр событий») отфильтруйте журнал безопасности по Event ID («Код события») указав значение 4740, для этого нажмите Filter Current Log («Фильтр текущего журнала») и введите в поле <All Event Ids> («Все коды событий») значение 4740.

Вы должны увидеть список последних событий блокировки учётной записи. Найдите событие с нужной вам учётной записью пользователя (имя пользователя указано в значении поля Account Name («Имя учётной записи»). В описании события вы увидите строку A user account was locked out («Учетная запись пользователя была заблокирована»).

Подсказка: в большой среде AD в журнал безопасности на контроллерах домена записывается большое количество событий, которые постепенно перезаписываются новыми. Поэтому рекомендуется увеличить максимальный размер журнала на контроллерах домена и как можно скорее приступить к поиску источника блокировки.

Откройте найденное событие. Имя компьютера (сервера), с которого была произведена блокировка, указывается в поле Caller Computer Name. В моём случае имя компьютера — HACKWARE-WIN.

Как с помощью PowerShell найти компьютер на котором была заблокирована учётная запись

Вы можете использовать следующий скрипт PowerShell, чтобы найти источник блокировки учётной записи конкретного пользователя в журналах событий PDC. Этот скрипт возвращает время блокировки и имя компьютера, с которого она произошла (замените Alex на имя интересующего вас пользователя):

$Usr = 'Alex'

$Pdc = (Get-AdDomain).PDCEmulator

$ParamsEvn = @{

'Computername' = $Pdc

'LogName' = 'Security'

'FilterXPath' = "*[System[EventID=4740] and EventData[Data[@Name='TargetUserName']='$Usr']]"

}

$Evnts = Get-WinEvent @ParamsEvn

$Evnts | ForEach-Object {$_.Properties[1].value + ' ' + $_.TimeCreated + ', UserName: ' + $Usr}

Пример полученных данных:

HACKWARE-WIN 09/29/2021 07:31:59 HACKWARE-WIN 09/29/2021 06:53:12 HACKWARE-WIN 09/29/2021 05:44:18

Если вы хотите ограничить вывод журнала, например, только последними двумя днями, то используйте следующий скрипт:

$Usr = 'Alex'

$Date = (Get-Date).AddDays(-2)

$Evnts = Get-WinEvent -FilterHashtable @{ LogName='Security'; StartTime=$Date; Id='4740'; Data="$Usr"; }

$Evnts | ForEach-Object {$_.Properties[1].value + ' ' + $_.TimeCreated + ', UserName: ' + $_.Properties[0].value}

Точно так же вы можете опросить все контроллеры домена в Active Directory из PowerShell:

$Usr = 'MiAl'

Get-ADDomainController -Filter * | Select-Object -exp hostname | % {

$ParamsEvn = @{

'Computername' = $Pdc

'LogName' = 'Security'

'FilterXPath' = "*[System[EventID=4740] and EventData[Data[@Name='TargetUserName']='$Usr']]"

}

$Evnts = Get-WinEvent @ParamsEvn

$Evnts | ForEach-Object {$_.MachineName + " " + $_.Properties[1].value + ' ' + $_.TimeCreated + ', UserName: ' + $_.Properties[0].value}

}

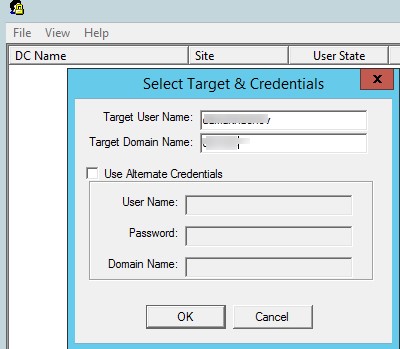

Microsoft Account Lockout and Management Tools (Инструменты блокировки и управления учётной записью от Microsoft)

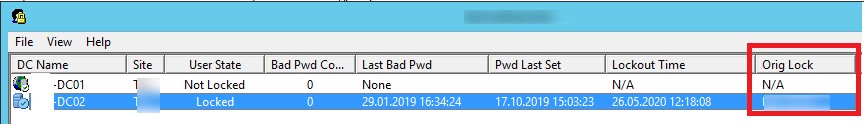

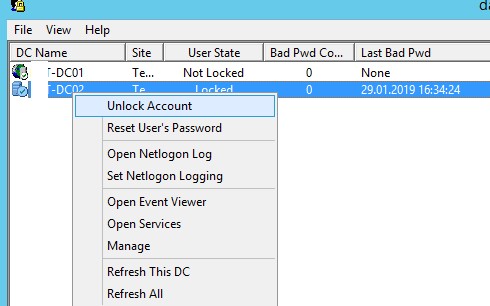

Чтобы найти источник блокировки учётной записи пользователя, вы можете использовать набор инструментов Microsoft Account Lockout and Management Tools, а именно инструмент Lockoutstatus.exe (его можно скачать здесь). Этот графический инструмент проверяет состояние блокировки учётной записи и событий блокировки на всех контроллерах домена.

Запустите средство Lockoutstatus.exe, укажите имя заблокированной учётной записи (Target User Name) и имя домена (Target Domain Name).

Появившийся список будет содержать список контроллеров домена и статус учётной записи (Locked или Non Locked). Кроме того, отображается время блокировки и компьютер, на котором эта учётная запись заблокирована (Orig Lock), но в моём случае компьютер, который стал причиной блокировки, показан неверно.

Атрибуты badPwdCount и LastBadPasswordAttempt не реплицируются между контроллерами домена.

Вы можете разблокировать учётную запись пользователя или изменить пароль прямо из окна Lockoutstatus.

Основным недостатком инструмента LockoutStatus является то, что он опрашивает все контроллеры домена, некоторые из них могут быть недоступны, что вызывает задержку в выдачи результатов.

Как отследить, какой процесс блокирует учётную запись домена

Итак, мы выяснили, с какого компьютера или сервера была заблокирована учётная запись. Теперь было бы здорово узнать, какая программа или процесс являются источником блокировки учётной записи.

Часто пользователи начинают жаловаться на блокировку своих учётных записей домена после изменения паролей. Это говорит о том, что старый (неправильный) пароль сохраняется в определённой программе, скрипте или службе, которая периодически пытается аутентифицироваться на контроллере домена с неверным паролем. Рассмотрим наиболее распространённые места, в которых пользователь мог сохранить старый пароль:

- Подключённые сетевые диски (через net use);

- Работы Windows Task Scheduler (Планировщика заданий Windows);

- Службы Windows, настроенные для запуска из учётной записи домена;

- Сохранённые учётные данные в Credential Manager (Диспетчере учётных данных) (в Панели управления);

- Браузеры;

- Мобильные устройства (например, те, которые используются для доступа к корпоративному почтовому ящику);

- Программы с автоматическим входом или настроенная функция автоматического входа в Windows;

- Отключённые/незанятые сеансы RDP на других компьютерах или серверах RDS (поэтому рекомендуется установить ограничения для сеансов RDP);

Подсказка: существует ряд сторонних инструментов (в основном коммерческих), которые позволяют администратору проверять удалённый компьютер и определять источник блокировки учётной записи. В качестве достаточно популярного решения отметим Lockout Examiner от Netwrix.

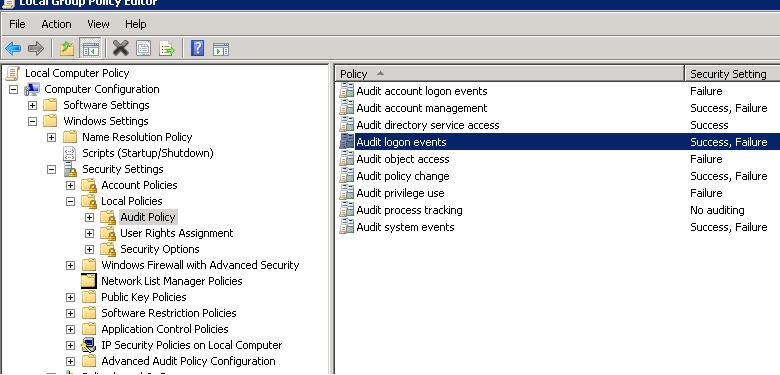

Чтобы выполнить подробный аудит блокировки учётной записи на найденном компьютере, необходимо включить ряд локальных политик аудита Windows. Для этого откройте локальный редактор групповой политики (gpedit.msc) на компьютере (на котором вы хотите отслеживать источник блокировки) и включите следующие политики в разделе Computer Configurations → Windows Settings → Security Settings → Local Policies → Audit Policy:

- Audit process tracking: Success , Failure

- Audit logon events: Success , Failure

В русскоязычной версии это соответственно: Конфигурации компьютера → Конфигурация Windows → Параметры безопасности → Локальные политики → Политика аудита:

- Аудит отслеживания событий: Успех, Отказ

- Аудит событий входа в систему: Успех, Отказ

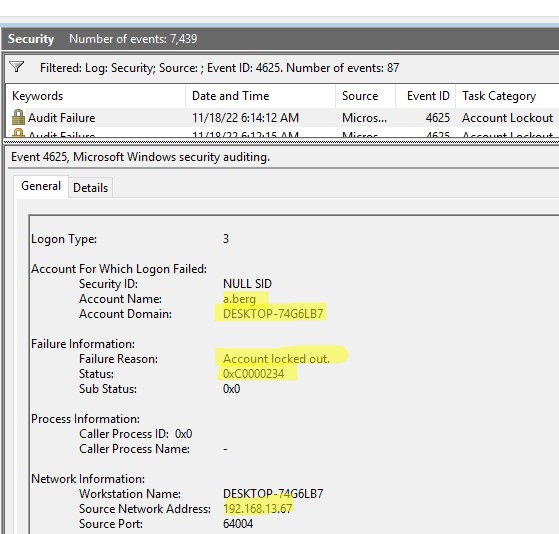

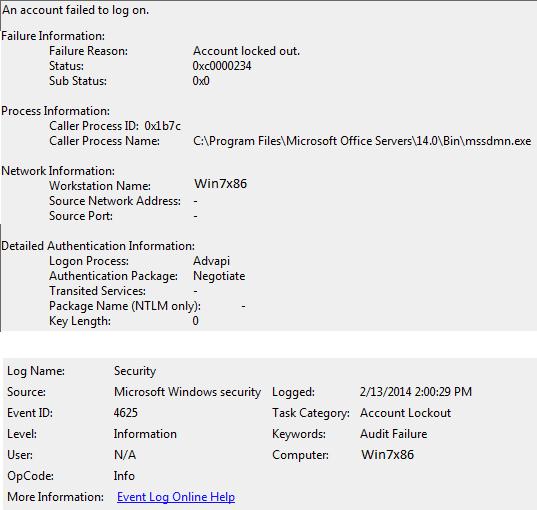

Дождитесь следующей блокировки учётной записи и найдите события с идентификатором события 4625 в журнале безопасности. В нашем случае это событие выглядит так:

An account failed to log on. Failure Reason: Account locked out.

На русском это:

Учетной записи не удалось выполнить вход в систему. Причина ошибки: Учетная запись блокирована.

Как видно из описания события, источником блокировки учётной записи является процесс mssdmn.exe (компонент Sharepoint). В этом случае пользователю необходимо обновить пароль на веб-портале Sharepoint.

После завершения анализа и выявления и устранения причины блокировки не забудьте отключить локальные политики аудита.

Если вам по-прежнему не удаётся найти источник блокировки учётной записи на определённом компьютере, просто попробуйте переименовать имя учётной записи пользователя в Active Directory. Обычно это наиболее эффективный метод защиты от внезапных блокировок конкретного пользователя, если вы не смогли установить источник блокировки.

Вы также можете вывести список событий с кодом 4625 в PowerShell:

Get-WinEvent -FilterHashtable @{ LogName='Security'; Id='4625'; }

Следующую команду вы можете использовать для вывода событий блокировки для конкретного пользователя (впишите его вместо MiAl):

Get-WinEvent -FilterHashtable @{ LogName='Security'; Id='4625'; Data="MiAl" }

Следующая команда выведет подробную информацию о каждом событии блокировки для указанного пользователя (в том числе процесс, вызвавший блокировку):

Get-WinEvent -FilterHashtable @{ LogName='Security'; Id='4625'; Data="MiAl" } | Format-List

Эта команда аналогична предыдущей, но покажет события только за последние 2 дня:

$Date = (Get-Date).AddDays(-2); Get-WinEvent -FilterHashtable @{ LogName='Security'; Id='4625'; Data="MiAl"; StartTime=$Date; } | Format-List

Связанные статьи:

- Как установить и использовать Модуль Active Directory для Windows PowerShell (75%)

- Get-ADUser: поиск сведений о пользователях и фильтр пользователей по их свойствам в Active Directory (62.5%)

- LAPS: управление паролями локальных администраторов на компьютерах домена (62.5%)

- Настройка политики паролей домена в Active Directory (62.5%)

- Fine-Grained Password Policy: Как создать детальную политику паролей в Active Directory (62.5%)

- Как присоединить компьютер к домену в PowerShell (RANDOM – 50%)

В этой статье мы покажем, как отслеживать события блокировки учетных записей пользователей на котроллерах домена Active Directory, определять с какого компьютера и из какой конкретно программы постоянно блокируется учетная запись. Для поиска источника блокировки аккаунтов пользователей можно использовать журнал безопасности Windows, скрипты PowerShell или утилиту Account Lockout and Management Tools (Lockoutstatus.exe).

Содержание:

- Учетная запись пользователя заблокирована и не может быть использована для входа в сеть

- Как проверить, что аккаунт пользователя AD заблокирован?

- Политики блокировки учетных записей в домене

- События блокировки пользователей EventID 4740, 4625

- Поиск компьютера, с которого блокируется пользователь с помощью PowerShell

- Утилита Microsoft Account Lockout and Management Tools

- Как определить программу, из которой блокируется учетная запись пользователя?

Учетная запись пользователя заблокирована и не может быть использована для входа в сеть

Политика безопасности учетных записей в большинстве организаций требует обязательного блокирования учетной записи пользователя в домене Active Directory, если он несколько раз подряд ввел неправильный пароль. Обычно учетная запись блокируется контроллером домена на несколько минут (5-30), в течении которых вход пользователя в домен невозможен. Через определение время (задается в политике безопасности домена), учетная запись пользователя автоматически разблокируется. Временная блокировка учетной записи позволяет снизить риск подбора пароля (простым брутфорсом) к учетным записям пользователей AD.

Если учётная запись пользователя в домене заблокирована, то при попытке входа в Windows появляется предупреждение:

Учетная запись пользователя заблокирована и не может быть использована для входа в сеть.

The referenced account is currently locked out and may not be logged on to ….

Как проверить, что аккаунт пользователя AD заблокирован?

Вы можете проверить, что аккаунт заблокирован в графический консоли ADUC или с помощью комнадлета Get-ADUser из модуля Active Directory для PowerShell:

Get-ADUser -Identity aaivanov -Properties LockedOut,DisplayName | Select-Object samaccountName, displayName,Lockedout

Или:

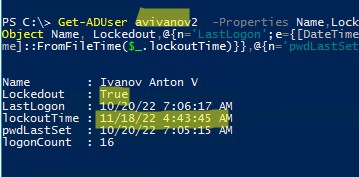

Get-ADUser avivanov2 -Properties Name,Lockedout, lastLogonTimestamp,lockoutTime,logonCount,pwdLastSet | Select-Object Name, Lockedout,@{n='LastLogon';e={[DateTime]::FromFileTime($_.lastLogonTimestamp)}},@{n='lockoutTime';e={[DateTime]::FromFileTime($_.lockoutTime)}},@{n='pwdLastSet';e={[DateTime]::FromFileTime($_.pwdLastSet)}},logonCount

Учетная запись сейчас заблокирована и не может быть использована для авторизации в домене (Lockedout = True). Также в выводе команды вы видите информацию о времени смены пароля пользователя в домене и времени блокировки аккаунта.

Можно вывести сразу все заблокированные аккаунты в домене с помощью командлета Search-ADAccount:

Search-ADAccount -UsersOnly -lockedout

Вы можете вручную снять блокировку учетной записи с помощью консоли ADUC, не дожидаясь автоматической разблокировки. Для этого в свойствах учетной записи пользователя на вкладке Account, включите опцию Unlock account. This account is currently locked out on this Active Directory Domain Controller (Разблокируйте учетную запись. Учетная запись на этом контроллере домена Active Directory на данный момент заблокирована) и сохраните изменения.

Также можно немедленно разблокировать учетную запись с помощью командлета PowerShell Unlock-ADAccount:

Get-ADUser -Identity aaivanov | Unlock-ADAccount

Информацию о времени блокировки учетной записи, количестве неудачных попыток набора пароля, времени последнего входа пользователя в домен можно получить в свойствах учетной записи в консоли ADUC на вкладке редактора атрибутов или с помощью PowerShell

Get-ADUser aaivanov -Properties Name, lastLogonTimestamp,lockoutTime,logonCount,pwdLastSet | Select-Object Name,@{n='LastLogon';e={[DateTime]::FromFileTime($_.lastLogonTimestamp)}},@{n='lockoutTime';e={[DateTime]::FromFileTime($_.lockoutTime)}},@{n='pwdLastSet';e={[DateTime]::FromFileTime($_.pwdLastSet)}},logonCount

Политики блокировки учетных записей в домене

Политики блокировки учетных записей и паролей обычно задаются сразу для всего домена политикой Default Domain Policy в консоли gpmc.msc. Интересующие нас политики находятся в разделе Computer Configuration -> Windows Settings -> Security Settings -> Account Policy -> Account Lockout Policy (Конфигурация Windows -> Параметры безопасности -> Политики учетных записей -> Политики блокировки учетных записей). Это политики:

- Account lockout threshold (Пороговое значение блокировки) – через сколько неудачных попыток набора пароля учетная запись должна быть заблокирована;

- Account lockout duration (Продолжительность блокировки учетной записи) – на какое время будет заблокирована учетная запись (по истечении этого времени блокировка будет снята автоматически);

- Reset account lockout counter after (Время до сброса счетчика блокировки) – через какое время будет сброшен счетчик неудачных попыток авторизации.

Для защиты от перебора паролей рекомендуется использовать стойкие пароли пользователей в AD (использовать длину пароля не менее 8 символов и включить требования сложности. Это настраивается в разделе Password Policy в политиках Password must meet complexity requirements и Minimum password length. Периодически нужно выполнять аудит паролей пользователей.

Ситуации, когда пользователь забыл свой пароль и сам вызвал блокировку своей учетки случаются довольно часто. Но в некоторых случаях блокировка учеток происходит неожиданно, без каких-либо видимых причин. Т.е. пользоваться “клянется”, что ничего особого не делал, ни разу не ошибался при вводе пароля, но его учетная запись почему-то заблокировалась. Администратор по просьбе пользователя может вручную снять блокировку, но через некоторое время ситуация повторяется.

Чтобы решить проблему самопроизвольной блокировки учетной записи пользователя, администратору нужно разобраться с какого компьютера и какой программой была заблокирован аккаунт пользователя Active Directory.

События блокировки пользователей EventID 4740, 4625

В первую очередь администратору нужно разобраться с какого компьютера/сервера домена происходят попытки ввода неверных паролей и идет дальнейшая блокировка учетной записи.

Чтобы в журналах контроллеров домена записывались события блокировки учетных записей, нужно включить следующие подкатегории аудита на контроллерах домена в секции Computer Configuration -> Policies -> Windows Settings -> Security Settings -> Advanced Audit Policy -> Logon/Logoff:

- Audit Account Lockout

- Audit Logon

- Audit Logoff

Затем перейдите в раздел Account Management и включите политику:

- Audit User Account Management: Success

Проще всего включить эти параметры GPO через консоль

gpmc.msc

, отредактировав политику Default Domain Controller Policy.

Если пользователь ввел неверный пароль, то ближайший к пользователю контроллер домена перенаправляет запрос аутентификации на DC с FSMO ролью эмулятора PDC (именно он отвечает за обработку блокировок учетных записей). Если проверка подлинности не выполнилась и на PDC, он отвечает первому DC о невозможности аутентификации. Если количество неуспешных аутентификаций превысило значение, заданное для домена в политике Account lockout threshold, учетная запись пользователя временно блокируется.

При этом в журнале обоих контроллеров домена фиксируются событие с EventID 4740 с указанием DNS имени (IP адреса) компьютера, с которого пришел первоначальный запрос на авторизацию пользователя. Чтобы не анализировать журналы на всех DC, проще всего искать это события в журнале безопасности на PDC контроллере. Найти PDC в домене можно так:

(Get-AdDomain).PDCEmulator

Событие блокировки учетной записи домена можно найти в журнале Security (Event Viewer > Windows Logs) на контролере домена. Отфильтруйте журнал безопасности (Filter Current Log) по событию с Event ID 4740. Должен появиться список последних событий блокировок учетных записей контроллером домена. Переберите все события, начиная с самого верхнего и найдите событие, в котором указано, что учетная запись нужного пользователя (имя учетной записи указано в строке Account Name) заблокирована (A user account was locked out).

Примечание. В большой инфраструктуре AD, в журнале безопасности фиксируется большое количество событий, которые постепенно перезаписываются более новыми. Поэтому желательно увеличить максимальный размер журнала на DC и приступать к поиску источника блокировки как можно раньше.

Откройте данное событие. Имя компьютера (или сервера), с которого была произведена блокировка указано в поле Caller Computer Name. В данном случае имя компьютера – WKS-TEST1.

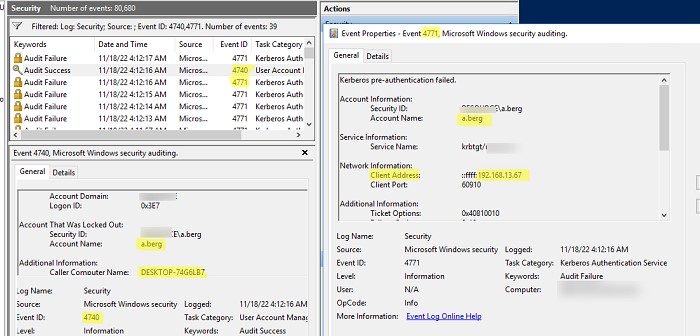

Если в поле Computer Name указано неизвестное имя компьютера/устройства, который не резолвится в вашей сети через DNS (недоменный компьютер, или не Windows устройство с поддержкой Kerberos аутентфикации), вы можете получить IP адрес этого устройства. Для этого нужно включить следующие параметры аудита в Default Domain Controller Policy. Перейдите в раздел Computer Configuration -> Policies -> Windows Settings -> Security Settings -> Advanced Audit Configuration и настройте следующие параметры:

Account Logon

- Audit Kerberos Authentication Service: Success, Failure

- Audit Kerberos Service Ticket Operations: Success, Failure

Logon/Logoff

- Audit Special Logon: Success, Failure

Откройте журнал Event Viewer -> Security и включите фильтр по Event ID 4740 и 4741. Обратите внимание, что теперь перед появлением события блокировки пользователя (4740) появляется событие 4771 (неуспешная kerberos аутентфикация) от Kerberos Authentication Service. В нем указано имя пользователя, который пытался выполнить аутентификацию и IP адрес устройства (поле Network Information -> Client Address), с которого пришел запрос.

Если удаленное устройство использует NTLM для аутентификации в домене, нужно выполнить поиск события EventID 4625 (неуспешная NTLM аутентификация) на контроллерах домена (оно появится только на DC, через который была выполнена попытка аутентифицироваться через NTLM).

Откройте последнее найденное событие с EventID 4625 для вашего пользователя (Account name). Здесь видно, что при попытке выполнить NTLM аутентификацию (Authentication Package: NTLM, Logon Process: NtLmSsp) учетная запись была заблокирована (

Failure Reason: Account locked out, Status: 0xC0000234

). В описании события указаны как имя компьютера (Workstation Name), так и его IP адрес (Source Network Address).

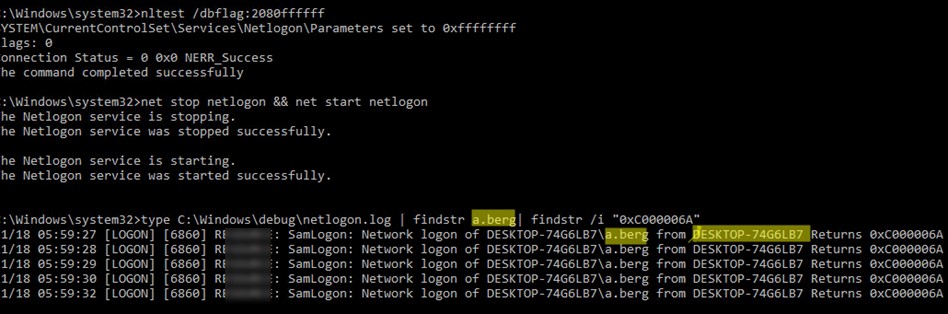

Если вы не можете найти событие блокировки пользователя в журнале Event Viewer, можно включить расширенный лог netlogon на контроллере домена. Выполните команду:

nltest /dbflag:2080ffffff

Перезапустите службу Netlogon

net stop netlogon && net start netlogon

Выполните поиск в файле netlogon.log событий:

- 0xc000006a – An invalid attempt to login has been made by the following user

- 0xc0000234 – The user account has been automatically locked because too many invalid logon attempts or password change attempts have been requested.

Можно найти события блокировки пользователя a.berg в файле netlogon.log с помощью команды:

type C:Windowsdebugnetlogon.log | findstr a.berg| findstr /i "0xC000006A"

В данном примере видно, что пользователь a.berg блокируется с устройства DESKTOP-74G6LB.

Не забудьте отключить расширенный лог на DC:

nltest /dbflag:0x0

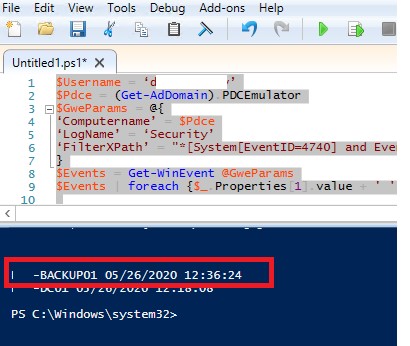

Поиск компьютера, с которого блокируется пользователь с помощью PowerShell

Можно воспользоваться следующим PowerShell скриптом для поиска источника блокировки конкретного пользователя на PDC. Данный скрипт вернет дату блокировки и компьютер, с которого она произошла. Скрипт выполняет поиск событий с Event ID в Event Log:

$Username = 'username1'

$Pdce = (Get-AdDomain).PDCEmulator

$GweParams = @{

‘Computername’ = $Pdce

‘LogName’ = ‘Security’

‘FilterXPath’ = "*[System[EventID=4740] and EventData[Data[@Name='TargetUserName']='$Username']]"

}

$Events = Get-WinEvent @GweParams

$Events | foreach {$_.Properties[1].value + ' ' + $_.TimeCreated}

Аналогичным образом можно опросить из PowerShell все контроллеры домена в Active Directory:

$Username = 'username1'

Get-ADDomainController -fi * | select -exp hostname | % {

$GweParams = @{

‘Computername’ = $_

‘LogName’ = ‘Security’

‘FilterXPath’ = "*[System[EventID=4740] and EventData[Data[@Name='TargetUserName']='$Username']]"

}

$Events = Get-WinEvent @GweParams

$Events | foreach {$_.Computer + " " +$_.Properties[1].value + ' ' + $_.TimeCreated}

}

Утилита Microsoft Account Lockout and Management Tools

Для поиска источника блокировки пользователя можно использовать графическую утилиту Microsoft Account Lockout and Management Tools —

Lockoutstatus.exe

(скачать ее можно тут). Данная утилита проверяет статус блокировки учетной записи на всех контроллерах домена.

Запустите утилиту Lockoutstatus.exe, укажите имя заблокированной учетной записи (Target User Name) и имя домена (Target Domain Name).

В появившемся списке будет содержаться список DC и состояние учетной записи (Locked или Non Locked). Дополнительно отображается время блокировки и компьютер, с которого заблокирована данная учетная запись (Orig Lock).

Атрибуты badPwdCount и LastBadPasswordAttempt не реплицируются между контролерами домена.

Прямо из утилиты Lockoutstatus можно разблокировать пользователя, или сменить его пароль.

Основной недостаток утилиты LockoutStatus – она довольно долго опрашивает все контроллеры домена (некоторые из них могут быть недоступны).

Как определить программу, из которой блокируется учетная запись пользователя?

Итак, мы определили с какого компьютера или устройства была заблокирована учетная запись. Теперь нужно понять, какая программа или процесс выполняет неудачные попытки входа и является источником блокировки.

Часто пользователи начинают жаловаться на блокировку своей учетной записи в домене после плановой смены пароля. Чаще всего это значит, что старый (неверный) пароль сохранен в некой программе, скрипте или службе, которая периодически пытается авторизоваться в домене с устаревшим паролем. Рассмотрим самые распространенные места, в которых пользователь мог сохранить свой старый пароль:

- Сетевые диски, подключенные через

net use

(Map Drive); - Задания планировщика Windows Task Scheduler;

- Ярлыки с настроенным режимом

RunAs

(используется для запуска от имени другого пользователя); - В службах Windows, которые настроены на запуск из-под доменной учетной записи;

- Сохранённые пароли в менеджере паролей в панели управления (Credential Manager). Выполните команду

rundll32.exe keymgr.dll, KRShowKeyMgr

и удалите сохраненные пароли;Пароли пользователей могут быть сохранены в контексте SYSTEM. Чтобы вывести их, нужно запустить командную строку от имени SYSTEM с помощью

psexec -i -s -d cmd.exe

и выполнить команду

rundll32 keymgr.dll,KRShowKeyMgr

чтобы открыть список сохраненных паролей для NT AUTHORITYSYSTEM. - Программы, которые хранят и используют закэшировнный пароль пользователя;

- Браузеры;

- Мобильные устройства (например, использующееся для доступа к корпоративной почте);

- Программы с автологином или настроенный автоматический вход в Windows;

- Незавершенные сессии пользователя на других компьютерах или терминальных RDS фермах или RDP серверах (поэтому желательно настраивать лимиты для RDP сессий);

- Сохраненные пароли для подключения к Wi-FI сетям (WPA2-Enterprise 802.1x аутентификацию в беспроводной сети);

- Если пользователь недавно сменил пароль и забыл его, вы можете сбросить его.

Совет. Существует ряд сторонних утилит (в основном коммерческих) позволяющих администратору выполнить проверку удаленной машины и детектировать источник блокировки учетных записей. В качестве довольно популярного решения отметим Account Lockout Examiner от Netwrix.

Для более детального аудита блокировок на найденном компьютере необходимо включить ряд локальных политик аудита Windows. Для этого на компьютере, на котором нужно отследить источник блокировки, откройте редактор локальной групповой политики gpedit.msc и включите следующие параметры в разделе Compute Configurations -> Windows Settings -> Security Settings -> Local Policies -> Audit Policy:

- Audit process tracking: Success , Failure

- Audit logon events: Success , Failure

Затем обновите настройки групповых политик на клиенте:

gpupdate /force

Дождитесь очередной блокировки учетной записи и найдите в журнале безопасности (Security) события с Event ID 4625. В нашем случае это событие выглядит так:

An account failed to log on. Failure Reason: Account locked out.

Из описания события видно, что источник блокировки учетной записи (Caller Process Name) – процесс mssdmn.exe (является компонентом Sharepoint). Осталось сообщить пользователю о том, что ему необходимо обновить свой пароль на веб-портале Sharepoint.

После окончания анализа, выявления и наказания виновника не забудьте отключить действие включенных групповых политик аудита.

Если вы так и не смогли найти причину блокировки учетной записи на конкретном компьютере, попробуйте просто переименовать имя учетной записи пользователя в Active Directory (измените SAMaccountName и UPN пользователя в домене AD). Это как правило самый действенный метод защиты от внезапных блокировок определенного пользователя, если вы не смогли установить источник блокировки.

Время на прочтение

4 мин

Количество просмотров 68K

В работе администратора домена Active Directory довольно часто возникает необходимость найти причину блокировки пользователя. Иногда причиной блокировки пользователя является заражённый вирусом ПК — в таких случаях особо важна скорость обнаружения источника проблемы. В PowerShell 2 на Windows 2008 R2 есть прекрасный командлет Get-WinEvent который позволяет решать данную задачу за 1-2 минуты даже в очень большом домене.

Примечание: всё далее описанное касается только PowerShell >= 2.0

Необходимые исходные условия.

Да, чудес не бывает, и для поиска причины блокировки пользователей потребуется некоторая настройка аудита безопасности на контроллерах домена. Должны быть включены следующие подкатегории аудита на контроллерах домена:

| Категория аудита | Подкатегория аудита | Тип аудита | Интересующий нас eventID |

|---|---|---|---|

| Audit Account Logon Events (Вход учётной записи) | Kerberos Authentication Service (Аудит службы проверки подлинности Kerberos) | Отказ | 4771 Kerberos pre-authentication failed. |

| Audit Logon Events (Вход/Выход) | Logon (Аудит входа в систему) | Отказ | 4625 An account failed to log on. |

| Audit Logon Events (Вход/Выход) | Account Lockout (Аудит блокировки учётных записей) | Успех | 4740 Account locked |

Алгоритм поиска источника блокировки

- Определить какой контроллер является владельцем роли PDC-эмулятора

- Найти в журнале безопасности PDC-эмулятора событие с кодом 4740 в поле «TargetUserName», которого указано имя интересующего нас пользователя

- В поле «TargetDomainName» того же события найти имя контроллера домена, обслужившего авторизацию

- Найти в журнале безопасности контроллера, обслужившего авторизацию, событие с кодом 4625 (неуспешная NTLM авторизация) или 4771 (неуспешная kerberos авторизация)

- Из найденного события получить значения полей «IpAddress» — адрес ПК с которого была попытка авторизации

Этих действий будет достаточно для быстрого поиска ПК с вредоносным ПО, подбирающим пароли пользователей. Как правило достаточно быстро вычислить источник проблемы и изолировать его для дальнейшего расследования. Алгоритм поиска процесса непосредственно вызывающего блокировку пользователя сильно зависит от ПО, установленного на конечном ПК.

Используемые командлеты PowerShell

- Get-ADDomainController — для определения владельца роли PDC-эмулятора

- Get-WinEvent — «волшебный» командлет, благодаря которому и стал возможным быстрый поиск

В чём «магия» Get-WinEvent?

Во-первых он ищет события с конца и имеет параметр -MaxEvents, позволяющий найти только самое последнее событие или неколько самых последних событий.

Во-вторых он имеет прекрасный параметр -FilterHashtable, который позволяет очень гибко задать условия поиска события.

Скрипт поиска

Для себя я подготовил небольшой PowerShell скрипт.

На входе скрипт принимает либо имя пользователя, для которого необходимо найти источник блокировки, либо количество (по умолчанию — 1) последних заблокированных пользователей.

param (

$User,

$Count = 1

)

$result = New-Object system.Data.DataTable "Locks"

$col1 = New-Object system.Data.DataColumn Username,([string])

$col2 = New-Object system.Data.DataColumn DCFrom,([string])

$col3 = New-Object system.Data.DataColumn LockTime,([string])

$col4 = New-Object system.Data.DataColumn eventID,([string])

$col5 = New-Object system.Data.DataColumn SourceHost,([string])

$col6 = New-Object system.Data.DataColumn LogonType,([string])

$col7 = New-Object system.Data.DataColumn LogonProcessName,([string])

$col8 = New-Object system.Data.DataColumn FalureTime,([string])

$result.columns.add($col1)

$result.columns.add($col2)

$result.columns.add($col3)

$result.columns.add($col4)

$result.columns.add($col5)

$result.columns.add($col6)

$result.columns.add($col7)

$result.columns.add($col8)

$PDC = [string](Get-ADDomainController -Discover -Service PrimaryDC).Hostname

$FilterHash = @{}

$FilterHash.LogName = "Security"

$FilterHash.ID = "4740"

if ($User) {

$FilterHash.data =$User

$Count = 1

}

$FilterHash2 = @{}

$FilterHash2.LogName = "Security"

$FilterHash2.ID = @("4625", "4771")

Get-WinEvent -Computername $PDC -FilterHashtable $FilterHash -MaxEvents $Count | foreach {

$Row = $result.NewRow()

$Username = ([xml]$_.ToXml()).Event.EventData.Data | ? {$_.Name -eq “TargetUserName”} | %{$_."#text"}

$DCFrom = ([xml]$_.ToXml()).Event.EventData.Data | ? {$_.Name -eq “TargetDomainName”} | %{$_."#text"}

$LockTime = $_.TimeCreated

$FilterHash2.data = $username

Get-WinEvent -Computername $dcfrom -FilterHashtable $FilterHash2 -MaxEvents 3 | foreach {

$Row = $result.NewRow()

$Row.Username = $Username

$Row.DCFrom = $DCFrom

$Row.LockTime = $LockTime

$Row.eventID = $_.ID

$Row.SourceHost = ([xml]$_.ToXml()).Event.EventData.Data | ? {$_.Name -eq “IpAddress”} | %{$_."#text"}

$Row.LogonType = ([xml]$_.ToXml()).Event.EventData.Data | ? {$_.Name -eq “LogonType”} | %{$_."#text"}

switch ($Row.LogonType)

{

"2" {$Row.LogonType = "Interactive"}

"3" {$Row.LogonType = "Network"}

"4" {$Row.LogonType = "Batch"}

"5" {$Row.LogonType = "Service"}

"7" {$Row.LogonType = "Unlock"}

"8" {$Row.LogonType = "NetworkCleartext"}

"9" {$Row.LogonType = "NewCredentials"}

"10" {$Row.LogonType = "RemoteInteractive"}

"11" {$Row.LogonType = "CachedInteractive"}

}

$Row.LogonProcessName = ([xml]$_.ToXml()).Event.EventData.Data | ? {$_.Name -eq “LogonProcessName”} | %{$_."#text"}

$Row.FalureTime = $_.TimeCreated

$result.Rows.Add($Row)

}

}

$result | Format-Table -AutoSize

Пример использования:

PS> Find-Locker.ps1 -User i.i.inanov

PS> Find-Locker.ps1 -Count 10

Вместо P.S.

Да, есть Account Lockout and Management Tools с прекрасной утилитой LockoutStatus.exe, но она долго опрашивает все контроллеры домена (а некоторый из них могут быть и недоступны).

Предложенный скрипт никак не претендует на замену LockoutStatus.exe (у них совершенно разный принцип работы). Обычно я использую их вместе.