Открытость Android, которая не привязывает пользователей к Google Play и позволяет им скачивать приложения из любых источников, безусловно, даёт ей серьёзное преимущество перед iOS. Всё-таки возможность выбора – это действительно большое дело. Но поскольку на Android не существует какой-то системы сертификации магазинов приложений, многие пользователи скачивают софт оттуда, откуда его скачивать не стоило бы в принципе. Это приводит к тому, что на их устройства проникают вредоносные приложения, которые вот так сходу не отличить от доброкачественных. Но их можно выявить.

В интернете полно клонов оригинальных приложений, которые содержат в себе вредоносный код

Как следить за человеком через Гугл карты на Андроид

Для начала разберёмся, о чём идёт речь. Многие нечистые на руку разработчики делают копии популярных приложений с вредоносными или шпионскими скриптами, зачастую даже не заморачиваясь над клонированием функциональности. Их цель состоит в том, чтобы пользователь заметил их и скачал себе на устройство.

Дальше – дело техники: выбить разрешения и начать вести свою подрывную деятельность. Одни шпионят за пользователями, другие кликают по рекламе, не отключаясь даже в фоновом режиме, третьи майнят криптовалюту, а четвёртые просто воруют деньги.

Как найти приложение-подделку

Но хуже всего, что внешне их практически невозможно отличить от настоящих приложений. Ведь даже разрешения, которые клоны запрашивают у пользователя, запрашиваются при самом первом запуске. То есть у потенциальной жертвы нет никакой возможности сразу понять, что что-то не так.

Более того, многие зачастую не понимают этого и после, будучи не в силах связать регулярные списания денежных средств или непроизвольные перегревы смартфона с недавно установленным приложением, скачанным неизвестно откуда.

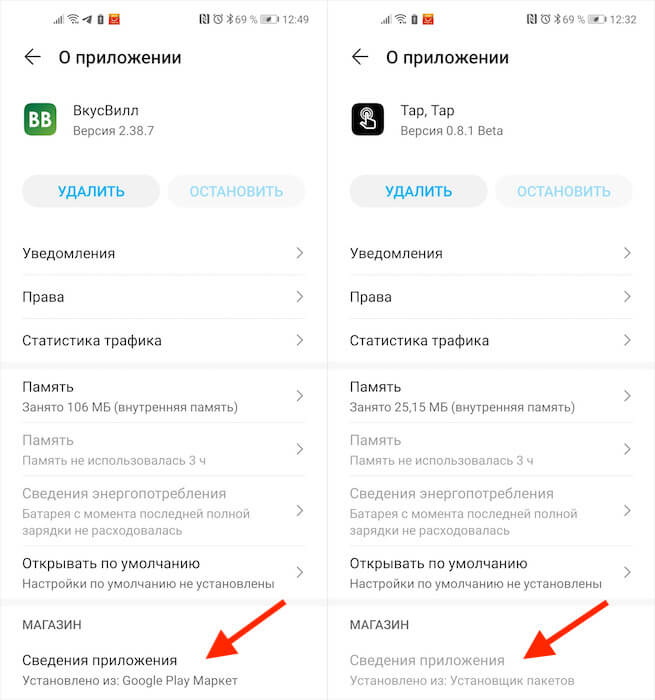

Однако Android имеет встроенный инструмент для определения подлинности приложения, которое вы установили:

- Откройте «Настройки» на своём Android-смартфоне;

- Перейдите в раздел «Приложения» — «Все приложения;

Слева — оригинальное приложение со ссылкой на Google Play, справа — ссылки нет

- Отыщите в списке приложение, в котором сомневаетесь;

- На странице приложения нажмите на «Сведения приложения».

Как подписаться на YouTube Premium со скидкой за 130 рублей

Неважно, откуда вы скачали приложение, которое проверяете, себе на смартфон, — оно в любом случае должно быть в Google Play. Если оно оригинальное, то нажатие на кнопку «Сведения приложения» перебросит вас в Google Play (или AppGallery, если у вас новый Huawei или Honor).

А если это клон, который только мимикрирует под оригинальное приложение, но на самом деле им не является, ссылки на Google Play не будет. Всё дело в системе сертификации, которую используют разработчики, размещая свой софт в магазине приложений.

Как удалить вирус с Android

Логично, что у мошенников таких сертификатов быть не может, по крайней мере того самого, который бы позволил идентифицировать его как оригинальное. Соответственно, никакой ссылки на Google Play, где размещается исходная программа, попросту не будет.

А что делать дальше – решать вам: либо смириться, либо удалить приложение, которое практически наверняка является вредоносным. Ведь если оно выдаёт себя за то, чем на самом деле не является, это повод задуматься о том, а зачем разработчик вообще это делает.

Какие обновления есть на Android и чем они отличаются

Эффективнее всего удалять такого рода приложения через безопасный режим:

- Введите смартфон в безопасный режим (как это делается, читайте тут);

- Откройте «Настройки» — «Приложения» — «Все приложения»;

Удалять вредоносные приложения нужно только в безопасном режиме

- Найдите приложение, которое хотите удалить, и откройте его страницу;

- В открывшемся окне выберите «Удалить» и подтвердите удаление.

Удалять приложения в безопасном режиме эффективнее всего, потому что в этом режиме Android блокирует работу любого софта, кроме штатного. То есть у поддельных и вредоносных приложений не будет возможности скрыть следы своего присутствия или сохранить на устройстве какие-то данные, чтобы восстановиться, когда пользователь активирует обычный режим.

«Ещё никогда Штирлиц не был так близок к провалу» — возможно, Вы сразу представили в своём воображении классического шпиона. Такого, который может незаметно следить за своей целью, или наоборот, притворяясь тем, кем не является – оставаться на виду и собирать необходимые данные. Однако, в современном мире шпионы хоть и поступают точно также, но выглядят совершенно иначе. Давайте познакомимся с одним из видов шпионов, aka keyloggers, или – клавиатурные шпионы.

Клавиатурный шпион (keylogger) – это устройство или программа со способностью регистрировать нажатия клавиш на клавиатуре, нажатие и движение мыши и т.д.

Подумать только, любая информация, которая вводится через клавиатуру и компьютерную мышь – может стать известной злоумышленнику, в том числе пароли к посещаемым сайтам, данные банковских карт и даже личная переписка, которая даёт огромный простор для социальной инженерии.

Поймать такого «жучка» можно прямо на лету. «Drive by downloads», попутной загрузкой без ведома пользователя. Достаточно зайти на определенный сайт, или нажать на всплывающее окно, или открыть вложение в письме. Некоторые шпионы могут прятаться даже в обычных по виду графических файлах. А могут и вовсе самостоятельно проводить атаку, используя уязвимости в браузере или подключаемых модулях.

Обнаружить подобное вторжение можно через методы, включающие в себя поиск аномалий, т.е. мониторинг компьютерной системы пользователя на предмет аномальных изменений при отображении веб-страницы. Иной путь – использовать среду выполнения, позволяющей работать с JavaScript и отслеживать его поведение во время исполнения. Средства обеспечения безопасности, в т.ч. антивирусы, могут совмещать разнообразные методы обнаружения шпионского ПО, используя наработанные базы данных с множеством сигнатур для сопоставления шаблонов вредоносных скриптов. Однако методы обфускации (запутывания кода) позволяют избегать обнаружения шпионов защитной программой.

Что может сделать обычный пользователь, чтобы предотвратить такие попутные загрузки, спросите вы?

Конечно, можно сказать про то, что нужно заходить только на проверенные и надежные сайты, избегать всплывающие окна, регулярно обновлять веб-браузеры и антивирусы, что не стоит нажимать на всё, что попадается в сети. Но если приходится посещать много разнообразных веб-сайтов? Искать информацию где только можно и где нельзя? Тогда, один из наиболее простых вариантов – использование блокировщика сценариев, например, NoScript. Это бесплатное расширение для веб-браузеров на базе Mozilla и Google Chrome. Оно позволяет отключать все сценарии (скрипты) на посещаемом сайте, а после выборочно включить нужные. Это не только поможет избежать вредоносных программ, в т.ч. шпионов, но и в дальнейшем сэкономит время и трафик, позволяя не загружать сценарии (например, таргетированную рекламу), которые собирают личные данные пользователя.

Другой популярный способ завести себе личного шпиона – это загрузить условно бесплатное ПО, peer-to-peer приложения, online игры, скачивать игры, фильмы, музыку с непроверенных источников, в т.ч. торрентов. Не надо так. 😐

Вернемся к нашим баранам! На каких принципах работают клавиатурные шпионы?

Одни шпионы могут использовать перехватывающие механизмы, например, функцию Windows API SetWindowsHookEx(), позволяющую следить за логом о нажатии клавиш клавиатуры. Кстати говоря, данная функция может перехватывать даже самозаполняющиеся пароли.

Другие шпионы могут располагаться на уровне ядра вводного устройства и получать всю информацию напрямую, заменяя собой основное программное обеспечение. Невидимый и начинающий свою работу ещё на этапе загрузки системы кейлоггер, но не перехватывающий самозаполняющиеся пароли.

Есть ещё аппаратные шпионы, которые представляют собой миниатюрные устройства, находящиеся между устройством ввода и самим компьютером. Для профилактики достаточно регулярно осматривать свой ПК и не покупать с рук устройства ввода, т.к. есть вероятность, что те имеют недокументированный функционал.

Итак, мы знаем, что собой представляют клавиатурные шпионы, знаем, что делать, чтоб свести риск проникновения шпиона к минимуму. Но если он уже проник в систему?

Несмотря на скрытность кейлоггеров — есть шанс отследить их фоновый процесс. Для этого можно использовать Process Explorer, принадлежащий Microsoft. Информация, выводимая данным ПО, значительно подробнее, чем у диспетчера задач Windows. Клавиатурные шпионы могут обитать, например, в вкладке «explorer.exe» и сразу бросаться в глаза отсутствием описания процесса и названием компании производителя.

Особенность шпионского ПО в том, что его сигнатуры отличаются от вирусных, и антивирусы принимают кейлоггеры за обычную программу. Для проверки системы и удаления шпионов можно использовать такие продукты как:

IObit Malware Fighter, Ad-Ware, Emsisoft Anti-Malware и Microsoft Defender.

Последний – встроенное программное обеспечение по умолчанию для Windows.

Ниже инструкция как его запустить, если вы подозреваете, что на вашем компьютере есть вредоносное ПО, которое не обнаружили другие средства обеспечения безопасности:

- Открываем Пуск => Параметры => Обновление и безопасность => Безопасность Windows => Защита от вирусов и угроз.

- Для Windows 10 выбрать «Параметры проверки» в разделе «Текущие угрозы; Для более ранних версий Windows «Запустить новое расширенное сканирование» в разделе «Журнал угроз».

- Выбираем «Проверка автономного Microsoft Defender» => «Проверить сейчас».

Принимая превентивные меры и проводя регулярно профилактику с помощью средств безопасности, мы снижаем риски, связанные с вредоносным ПО, до разумного уровня. Однако при вводе чувствительных данных рекомендуется не использовать клавиатуру. Как вариант — использовать виртуальную клавиатуру или голосовой ввод. Стоит помнить, что большинство интернет угроз рассчитаны на массовых пользователей. При использовании Windows и Internet Explorer риски получить нежелательное ПО намного выше, чем при использовании систем Linux или Mac OS с нестандартными браузерами.

Поэтому при выборе вычислительной техники и используемых программных инструментов стоит руководствоваться не только критериями цены, технических характеристик и удобства, но и критериями кибербезопасности.

Предупреждён – значит вооружён! Спасибо за внимание!

Вообще что означает этот термин? Наверняка в ответе речь пойдет про взломанные версии программ, или будет употреблен термин нелегальные. Справедливости ради, стоит отметить, что терминов нелегальные и пиратские программы не существует. На деле под ними понимается нарушение авторских прав разработчиков программных продуктов через нарушение условий лицензионного соглашения. Лицензионное соглашение имеет юридическую силу, и при установке программы нажимая “Я согласен с условиями этого соглашения” вы фактически подписываете его. В дальнейшем нарушения условий этого договора являются нарушениями авторских прав и регулируются 2 и 3 частью 146 статьи УК РФ.

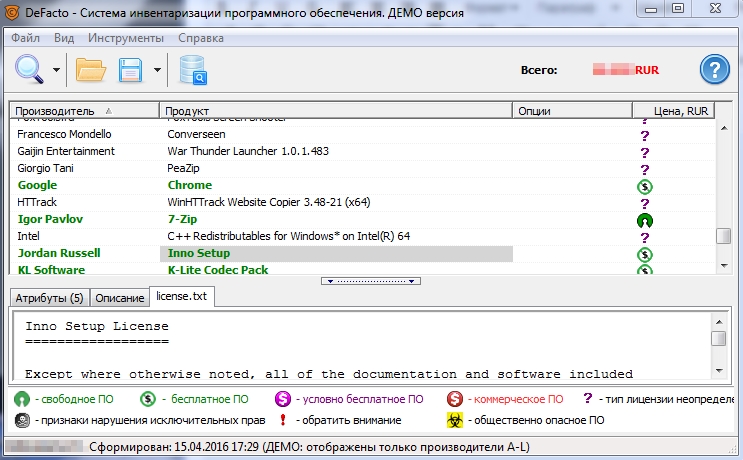

Получается, что для того, чтобы узнать пиратскую программу на своем компьютере необходимо изучить лицензионные соглашения всех установленных программ. Они отображаются не только при установке, но и в самой программе, обычно во вкладке справка или о программе. Также часто лицензионные соглашения могут находится в папке с программой в виде текстового файла с названием License или Copying. По отдельности проверять эти соглашения у всех программ на компьютере процесс очень трудоемкий, а если уж речь идет об организации, так это вообще дикий ужас.

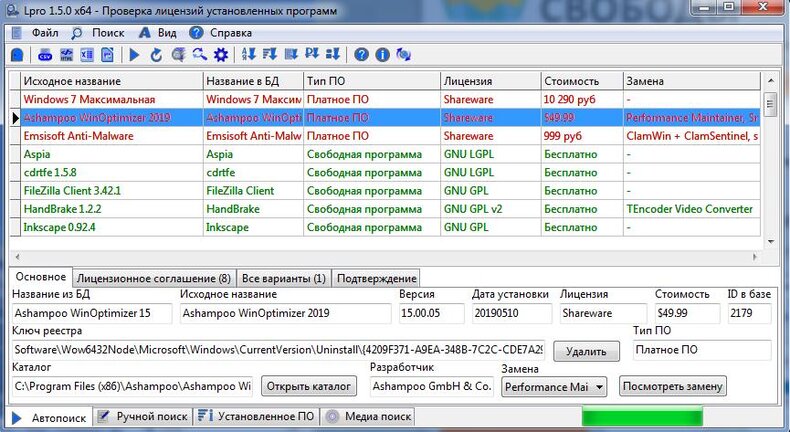

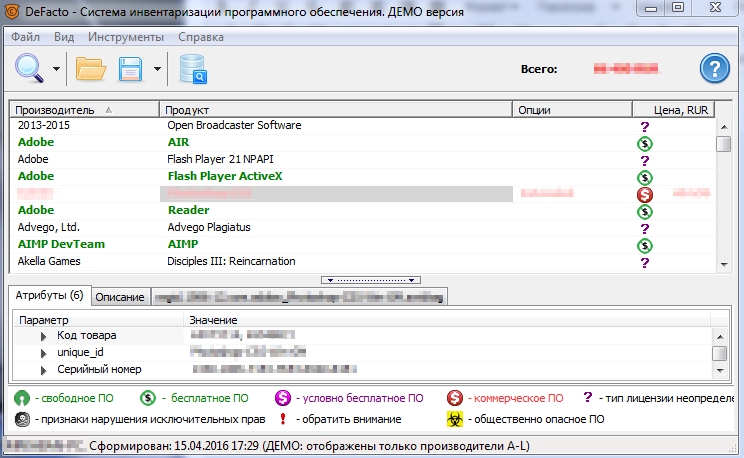

Существует одна очень простая и удобная программа – Lpro, которая как раз и ищет пиратские программы на вашем компьютере. Если говорить точнее, то она отображает все программы и показывает какие и как распространяются. А вам уже остается только почистить компьютер. Соответственно, если вы покупали какую-либо программу из красных, тогда её можно оставить, но если нет, то нужно её удалить!

Но стоит отметить, что Lpro разделяет программное обеспечение (ПО) на три категории:

- условно-бесплатное ПО;

- платное ПО;

- свободное ПО (СПО).

Можно долго спорить о том, что и куда стоит относить, и на какие категории стоит разделять. Однако, логика в подобном разделении есть. СПО можно спокойно использовать на компьютерах организации. Платное ПО можно использовать только если купили, при чем для каждого компьютера. Условно-бесплатное ПО это наверное самая спорная категория, но разработчик утверждает, что они бесплатны пока соблюдаешь условия лицензионного соглашения.

Справедливости ради, стоит заметить, что среди тех, которые Lpro причисляет к условно-бесплатному ПО, у большинства в лицензионном соглашении достаточно четко прописаны запреты на использование на компьютерах организации.

Находит она только наиболее популярные, поэтому некоторые специфические программы может пропустить. Также стоит сказать, что у Lpro открыт исходный код – GNU GPL v3 (лицензия). Скачать Lpro можно тут.

Существует платная программа для поиска пиратского программного обеспечения среди установленного на компьютере – Defacto. Для того, чтобы найти её, достаточно набрать в яндексе “программа дефакто”. Ссылку не делаю на неё исходя из того, что программа слишком дорогая и из-за этого она по моему мнению не стоит внимания. Разработчики изначально позиционируют её для экспертиз, для соответствующих органов. Стоит она слишком больших денег, но и находит она очень многое. В крайнем случае, у неё имеется демонстрационный период. Процесс поиска длится довольно долго, из чего можно сделать вывод, что он не ограничивается получением списка установленных программ от операционной системы.

Эффективность, конечно, у неё очень высокая, но и стоимость слишком высокая, чтобы вот так просто применить её в офисе для удаления всех пиратских программ. Значительно проще воспользоваться менее эффективной Lpro и немного допроверить после неё.

Похожие материалы:

Все теги:

Lazarus,

Python,

ViPNet,

антивирус,

Веб-разработка,

вирус,

восстановление системы,

железо,

интернет,

Легальность ПО,

ноутбук,

обучение,

ОС,

пароли,

свободные программы,

СКЗИ,

социальные сети,

условно-бесплатное ПО,

учет заявок,

Уязвимости,

Не дайте злоумышленникам возможности похитить ваши пароли, фотографии и другие личные данные. Читайте в этой статье, как самостоятельно проверить мобильный телефон на опасные шпионские программы пользователям Андроид и Айфон. Мы расскажем о признаках заражения вредоносным софтом и перечислим простые способы борьбы с разными видами мобильных вирусов.

- Разновидности шпионских программ для Айфон и Андроид

- Признаки опасного софта на Андроиде и Айфоне

- Каким образом проверить смартфон на шпионские программы?

- Встроенная защита телефонов от шпионских программ

- Видео-инструкция

Разновидности шпионских программ для Айфон и Андроид

Существуют назойливые приложения, которые засоряют телефон рекламой. Некоторые из них снимают с людей деньги даже за случайное прикосновение к баннеру. Однако шпионские программы могут работать незаметно для пользователя, похищая информацию с его гаджета. Все зависит от качества софта.

Каким образом шпионские приложения оказываются у вас на телефоне:

- Опасные программы подселяются путем взлома в безобидный софт от других разработчиков.

- Шпионское ПО часто маскируется под программы с функцией «Родительский контроль». Установить такое приложение может любой человек. Никто не узнает, что у него нет детей. Или что следить он собрался именно за вами.

- Разработчики напрямую обманывают пользователей, хитростью вынуждая их установить «полезное» приложение. Иногда оно для прикрытия выполняет обещанные функции, а порой просто становится «мертвым грузом». При этом софт отправляет ваши данные сторонним лицам или используется для слежки.

Хорошее шпионское ПО может обнаружить только специалист. Однако некорректно будет считать, что каждая программа написана гениальным хакером. Многие приложения создаются новичками, детьми, студентами или не очень умными людьми. Их работы легко вычислить по глупому названию, изменениям в работе устройства Андроид или Айфон и другим косвенным признакам.

Признаки опасного софта на Андроиде и Айфоне

Часто пользователи начинают задумываться о заражении мобильного устройства, столкнувшись со следующими проблемами:

- Слишком быстрое снижение заряда батареи.

- Повышенный расход интернет-трафика.

- Появление рекламных сообщений в интерфейсе смартфона.

- Устройство работает медленно. Оно подолгу не реагирует на команды пользователя.

- Появляются панели, стартовые страницы и поисковики, которых человек не устанавливал самостоятельно.

- Наблюдаются неполадки при попытке зайти на защищенный сайт.

Если вы пользуетесь телефоном на базе Андроид, проверьте настройки устройства. Отключите параметр, разрешающий загружать приложения не из Google Play. Разработчики ОС Android не могут обеспечить 100% безопасности людям, устанавливающим на смартфоны ПО из посторонних источников, не принадлежащих компании Гугл. Поэтому рекомендуется избегать скачивания подобных программ.

Вам будет полезно ознакомиться с материалом: Как отследить ребенка по телефону.

Иногда люди находят приложение Cydia на своем телефоне или планшете от Apple. При этом они уверены, что не устанавливали его самостоятельно. Нужно понимать, что сам по себе софт Cydia не является вредоносным. Он лишь позволяет взломанным Айфонам скачивать программы с «левых» сайтов.

Каким образом проверить смартфон на шпионские программы?

Некоторые шпионские приложения очень легко обнаружить на Айфоне и Андроиде. Если вы пользуетесь рабочим смартфоном, то оно наверняка содержит специальную программу для слежки за вами. Это нужно для того, чтобы начальство могло контролировать корпоративное имущество.

Также с помощью простого осмотра списка приложений в телефоне можно увидеть, есть ли на устройстве программы «Родительский контроль». Следует также обратить внимание на софт «Couple Tracker». Это специальные программы, созданные для отслеживания возлюбленных.

Удаляйте на всякий случай приложения со словом «Spy» в названии. Вполне возможно, что вы имеете дело с не очень сообразительным злоумышленником.

Какие существуют способы проверить телефон с ОС Андроид или Айфон на наличие шпионских программ:

| Способы проверки: | Пояснение: |

|---|---|

| Через компьютер. | Подключите телефон к ПК по USB. Чтобы отобразить память устройства в виде съемных дисков, выбирайте конфигурацию MTP. Затем проведите сканирование с помощью десктопных программ. |

| Посредством специальных мобильных приложений. | Скачивайте их только из официального магазина Гугл Плэй. |

| В онлайне. | Например, с помощью сервиса opentip.kaspersky. Однако этот способ позволяет проверять на шпионское ПО только отдельные файлы. |

Используйте для сканирования телефона программы, специально разработанные для борьбы с вредоносным ПО.

Например:

- Malwarebytes Security. Это известная программа, разработчики которой создали собственную страницу в магазине Google Play.

- Kaspersky Mobile Antivirus. Российский производитель антивирусного ПО Касперский также продвигает свои программные решения для смартфонов на площадке Гугл Плэй.

- Dr.Web Light. Еще один популярный создатель антивирусов Доктор Веб поможет просканировать ваш смартфон с помощью специального приложения. Отправляйтесь на страницу разработчика в Google Play, чтобы его скачать.

Самый простой метод борьбы со шпионским ПО на устройствах Андроид и Айфон:

- Скопируйте нужные вам файлы на посторонний носитель.

- Сбросьте операционную систему к заводским настройкам.

- Просканируйте антивирусом носитель.

- Снова загрузите файлы на свой телефон.

Периодически обновляйте антивирусы и проверяйте настройки. Устаревшая защита бесполезна. Также не забывайте проводить обновление операционной системы смартфона до последней версии. Защита современных Android может сравниться с решениями компании Apple.

Существуют также программы, проверяющие на добросовестность скачанные пользователем приложения. Например, Privacy Scanner из Google Store. Не все подобные программы работают безошибочно. Однако индустрия развивается. Со временем может появиться больше хороших сканеров.

Читайте также: Как закрыть приложение на Андроид.

Встроенная защита телефонов от шпионских программ

Для устройств на базе Андроид была создана технология Google Play Protect. Убедитесь, что она включена.

Что нужно сделать для проверки:

- Зайдите в приложение Плэй Маркет.

- Тапните на 3 горизонтальные черты. Они обозначают кнопку для перехода в меню.

- Нажмите на строчку «Play Защита».

- Перейдите в раздел «Настройки».

- Проверьте параметр «Сканирование приложений». Он должен быть включен.

Защита от компании Гугл периодически проверяет устройство на наличие шпионского ПО в автоматическом режиме. Также оно сканирует все приложения, которые вы пытаетесь установить.

Для пользователей Айфонов аналога Google Protect не существует. Потому что без взлома системы установить шпионское ПО на iPhone невозможно. Компания Apple тщательно проверяет все приложения в магазине App Store до и после их загрузки разработчиком.

Как вручную искать шпионские программы на Андроиде:

- Зайдите в «Настройки».

- Найдите раздел «Приложения» и откройте его.

- Тапните по кнопке «Запуск служб». Эта опция также может носить название «Управление приложениями».

- Поищите файлы сомнительного происхождения.

Если вы обнаружили подозрительные приложения, не торопитесь их удалять. Загуглите названия файлов. Возможно, это полезное ПО, без которого смартфон не будет нормально работать. Обратитесь в сервисный центр для прояснения ситуации.

Почистите кэш браузера. Удалив шпионское ПО, обязательно совершите еще одно сканирование с помощью антивирусной программы. На всякий случай поменяйте все пароли от аккаунтов.

Видео-инструкция

В видео будет подробно рассказано, каким образом проверить мобильный телефон на различного рода шпионские программы для операционных систем Андроид и Айфон.

О том, чем опасны скрытые программы, мы рассказывали вот тут. Как оказалось, современные хейтеры даже могут установить на компьютер (ПК) тайные приложения для майнинга криптовалюты. И это нагружает центральный процессор практически до 100%;, медленно и верно выводя устройства из строя.

Чтобы избежать ненужных трат, надо вовремя найти скрытые программы, установленные на ПК и удалить их. Как это сделать?

3 способа найти тайные программы

Есть 3 способа найти скрытые программы на компьютере. Вариант 1:

- Вызываем «диспетчер задач», кликнув на комбинацию клавиш Ctrl alt delete.

- Внимательно просматривает все работающие программы, приложения. Находим те, о которых вы и не знали — вот то тайное, что должно стать явным.

Вариант 2:

- Кликаем на «Пуск».

- Входим в «Поиск».

- Открываем «Все файлы и папки».

- Дальше, как и в прошлом способе: просматриваем все программы, находим те, о существовании которых мы и не подозревали.

Вариант 3:

- Кликаем на «Пуск».

- Затем открываем «Мой компьютер».

- Кликаем «Управление».

- Выбираем «Управление компьютером» и кликаем на значок «плюс» — рядом с пунктом «Службы и приложения».

- Кликаем на пункт «Услуги».

Затем действуем как и в прошлых вариантах — просматриваем список программ, выбираем ненужное.

Как найти скрытые программы и папки в Windows 10

В Windows 10 действуем немного иначе:

- На панели задач находим «проводник», открываем его.

- Кликаем на пункт «Просмотр».

- Выбираем «Параметры».

- Затем нажимаем на пункт «Изменить параметры и параметры поиска».

- Далее кликаем на пункт «Просмотр».

- Переходим в раздел «Дополнительные настройки».

- Кликаем на «Показать скрытые файлы».

- И нажимаем ОК.

Все — перед нами целый список всего тайного, что есть на компьютере.

Как удалить скрытые программы

Переходим к основному — скрытые программы нашли, теперь их нужно удалить. Для этого:

- Заходим в «Пуск».

- Кликаем на «Установка и удаление программ».

- В открывшемся списке будут и скрытые программы. Удалять их придется по одной, но сложного в этом ничего нет.

Как увидеть все программы, установленные на ПК

Есть простой способ посмотреть сразу все программы, которые сейчас установлены на ваш компьютер. Для этого используется командная строка:

- Кликаете на комбинацию клавиш Win + R.

- Вводите в строку cmd.

- Кликаете на Enter.

Все, перед вами список из всех программ, что есть в ПК. Осталось только понять, какие из них вам еще нужны, а какие уже нет. Почистить компьютер никогда не бывает лишним!

Друзья, напоминаем, что ваши лайки помогают нам понять, какие темы вас интересуют – и вы всегда можете обозначить их в комментариях.

Читайте также:

Если вам понравилась статья, поставьте лайк, поделитесь в социальных сетях, и не забудьте 👉 подписаться на канал, чтобы не пропустить новые выпуски https://text.ru/antiplagiat/615870aa54174