Download Article

Download Article

Do you need to find the MAC address of another computer on your network? Whether you’re using Windows, macOS, or Linux, you can easily find the MAC address of any host on your local network using simple commands. We’ll show you how to use commands like arp and getmac to find the MAC address for a specific IP or hostname, and how to use nmap to see all IP and MAC addresses on the network.

-

1

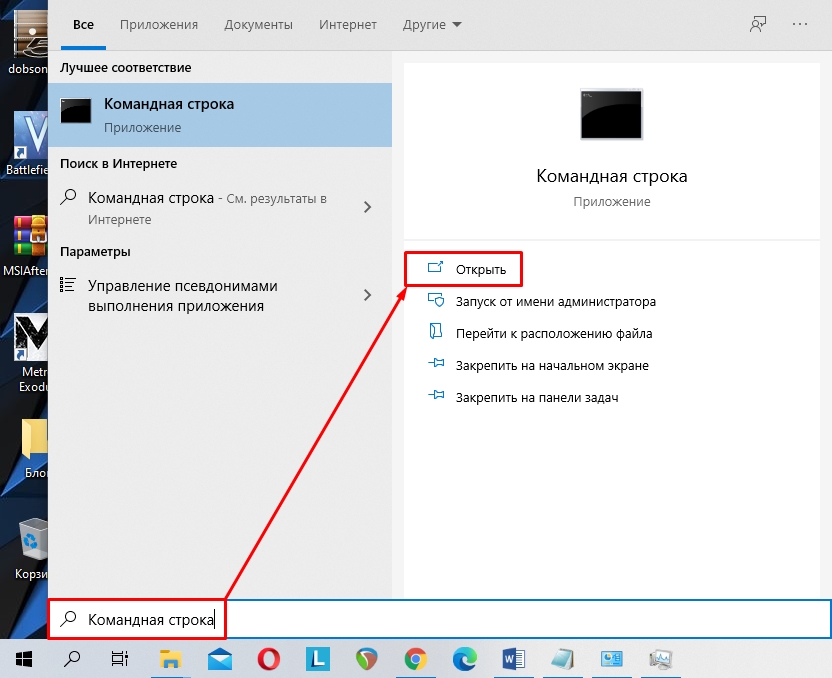

Open a command prompt or terminal window. You can use the arp command on any operating system to find the MAC address of another computer on your network.

- If you’re using Windows, type cmd into the Windows Search bar, right-click Command prompt, and then select Run as administrator.

- On macOS, type Terminal into Spotlight search, and then double-click Terminal.

- On Linux, press Ctrl + Alt + T or open a terminal window from your window manager.

-

2

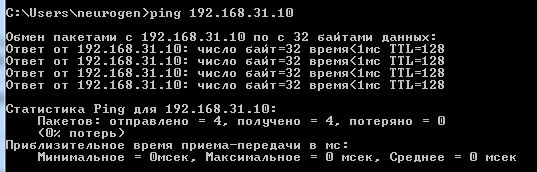

Run ping ipaddress to contact the IP address. You’ll must make contact with the remote computer so its MAC address will be added to the cache—pinging is an easy way to do this.

- If you have the computer’s hostname but not its IP address, just ping the hostname—this will give you the IP address, which you’ll need for the next step.

Advertisement

-

3

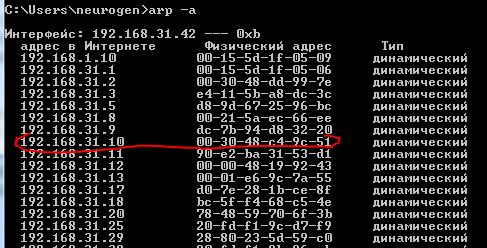

Run arp -a ipaddress to get the MAC address. The MAC address will appear under “Physical Address” in the arp results for Windows, and “HWaddress” on macOS and Linux.

Advertisement

-

1

Open the command prompt. If you can log in to the computer remotely with administrative access (and it’s also running Windows), you can use the getmac command to view every MAC address on that device.[1]

Type cmd into the Windows Search bar, right-click Command prompt, and then select Run as administrator. -

2

Run the getmac command. The full command is {{kbd|getmac /s ipaddress /u username /p password.

- Replace ipaddress with the IP address or hostname of the remote computer.

- Replace username and password with an actual username and password that has administrator rights on the remote computer.

-

3

Find all MAC addresses in the “Physical Address” column. Each MAC address will appear next to a description of the interface type. If the interface isn’t active, you’ll see “Media disconnected” next to that MAC address.

Advertisement

-

1

Install Nmap on your PC or Mac. You can use Nmap for Linux, Windows, or macOS to scan your local network and display the MAC and IP addresses of all connected computers.[2]

You can download and install Nmap from https://nmap.org/download.html. -

2

Open a new command prompt or terminal window.

- If you’re using Windows, type cmd into the Windows Search bar, right-click Command prompt, and then select Run as administrator.

- On macOS, type Terminal into Spotlight search, and then double-click Terminal.

- On Linux, press Ctrl + Alt + T or open a terminal window from your window manager.

-

3

Find your own local IP address. To scan your network, you’ll need to know which subnet to scan.

- Windows: Run the ipconfig command.

- macOS: Open System Preferences and go to Network > Advanced > TCP/IP.

- Linux: Run ifconfig or ip a.

-

4

Run the nmap command. The full command is nmap -sn xxx.xxx.xxx.*. Replace xxx.xxx.xxx.* with the network you want to scan. After a few moments, you’ll see a list of all IP addresses on the network and their corresponding MAC addresses.

- For example, if your IP address is 10.0.0.3 and you want to scan all hosts on your subnet, you would use nmap -sn 10.0.0.*.

Advertisement

Our Most Loved Articles & Quizzes

Ask a Question

200 characters left

Include your email address to get a message when this question is answered.

Submit

Advertisement

-

You can only find the MAC address of a computer that’s on the same subnet as your own. It’s not possible to find a remote computer’s MAC address unless you can log into that computer remotely.

-

If the computer you’re trying to reach is behind a firewall, its MAC address may not be visible.

Advertisement

About This Article

Article SummaryX

1. Ping the IP address first.

2. Use arp -a (ip address) to find the MAC address.

Did this summary help you?

Thanks to all authors for creating a page that has been read 81,371 times.

Is this article up to date?

У любого устройства, способного подключиться к глобальной сети, есть специальный идентификатор, который называется MAC-адрес. Зачастую он нужен для настройки сетевого подключения. MAC-адрес является одной из основных характеристик сетевого адаптера, поэтому информация о нём содержится во множестве инструментов, встроенных в операционную систему.

Если для настройки оборудования вас просят прописать (или назвать) MAC-адрес, нужно для начала его найти. Вот как это сделать.

Как найти MAC-адрес через командную строку

Это самый простой метод. Нажимаем комбинацию клавиш Win + R и в появившемся меню вводим cmd. После подтверждения запустится командная строка. Вводим getmac. Отобразится физический адрес, который и является MAC-адресом. Для более подробной информации можно воспользоваться командой ipconfig /all.

Таким образом вы сможете узнать модель сетевого адаптера, конфигурацию основных параметров оборудования, ip-адрес маршрутизатора и другую информацию. Последний, кстати, пригодится, если вы собираетесь осуществлять настройку подключения или Wi-Fi сети.

Как узнать MAC-адрес в сведениях о системе

Практически всю информацию о компьютере и установленных комплектующих можно найти в специальной утилите, встроенной в операционную систему. Для её запуска потребуется нажать уже знакомую комбинацию клавиш Win + R и ввести команду msinfo32. Появится окно программы. Нас интересует раздел Компоненты > Сеть > Адаптер.

В самом низу мы найдём MAC-адрес. Также здесь можно обнаружить и другие полезные данные. Например, версию BIOS, тип и разрядность операционной системы, сообщения об ошибках Windows и многое другое. В случае, если вам нужна какая-либо информация о ПК, рекомендуем в первую очередь заглядывать сюда. Скорее всего, вы найдёте в этой программе то, что вам нужно.

Как узнать MAC-адрес через сетевые подключения

Разумеется, нужная нам информация находится в свойствах сетевого адаптера. Чтобы их открыть, нажмите комбинацию клавиш Win + R и введите команду ncpa.cpl. Вы увидите все активные и неактивные подключения. Выберите то, которое используется в данный момент и кликните по нему правой кнопкой мыши. Затем зайдите в свойства.

В самой верхней строчке будет отображаться ваш сетевой адаптер. Просто наведите курсор на название оборудования. После пары секунд появится окно, в котором будет указан MAC-адрес.

Как узнать MAC-адрес смартфона

В смартфонах, как и в любых домашних компьютерах есть сетевой адаптер, который отвечает за интернет-соединение. Соответственно, есть и MAC-адрес. Чтобы его узнать, придется зайти в настройки гаджета.

В зависимости от модели искомая информация может находится в разных местах. Обычно найти идентификатор в сети можно в разделе с общей информацией. Для владельцев Android это Настройки > Система > О телефоне > Общая информация.

MAC-адрес других устройств в сети

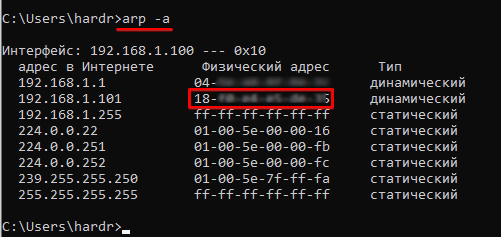

Для того чтобы узнать MAC-адрес любого другого устройства, подключенного к сети, нужно запустить командную строку. Нажимаем Win + R и вводим команду cmd. Далее вводим arp -a и подтверждаем операцию.

Отобразятся все подключения в локальной сети. Для того чтобы определить идентификатор нужного вам устройства, нужно знать его ip-адрес. Эту информацию можно получить в настройках сетевого окружения.

Читайте также:

- 4 преимущества роутеров с поддержкой Wi-Fi 6

- Как гарантированно защитить свой Wi-Fi от посторонних подключений?

Достаточно часто бывают ситуации когда нужно выяснить аппаратный адрес сетевого устройства, но кроме стандартной консоли под рукой ничего нет, или просто хочется сэкономить время не устанавливая дополнительных программ, или не открывая консоли управления, такие как DHCP Management Console и т.д.

Как можно узнать MAC-адрес по ip-адресу или имени хоста имея просто рабочую станцию под управлением ОС Windows?

Ответ прост — с помощью стандартной командной строки.

Чтобы узнать адрес MAC удаленного компьютера или компьютера в локальной сети, необходимо:

1. В командной строке выполнить пинг этого компьютера (пинг ip-адреса или dns-имени).

Для этого нажмите комбинацию клавиш Win+R, введите cmd. В окне командной строки введите: ping ip-адрес или ping dns-имя.

Если вы выполнили пинг имени хоста, то это имя в процессе будет преобразовано в ip-адрес.

2. По окончанию отработки комманды ping, введите команду arp -a. В результатах вывода команды найдите нужный вам ip-адрес и соответсвующий ему MAC-адрес.

arp — это отображение и изменение таблиц преобразования ip-адресов в физические, используемые протоколом разрешения адресов (ARP).

Так же можно пропинговать броадкастовый адрес вашей сети.

Например, если у вас сеть 192.168.31.0 с маской 255.255.255.0, ваш адрес тогда будет 192.168.31.1-254, а броадкастовый — самый последний 192.168.31.255. Его то мы и должны пропинговать, потом дать команду: arp -a

Вы увидите все ip адреса в вашей сети с их маками, останется лишь найти нужный.

Если нужно узнать MAC по ip, то вводим команду: nbtstat -A 192.168.31.5

Хочу заметить, что данная команда не работает в powershell только в cmd.

Пожалуй, это всё.

Возможно вам так же понадобится узнать IP адрес по MAC адресу. Об этом методе описано в другой моей статье.

Прочитано:

25 008

Итак, перед Вами поставлена задача, провести соответствие устройств с их MAC адресами в локальной сети, как бы вы поступили? Вопрос номер два: а для чего все это нужно, таким образом, я преследую несколько целей:

- Составить список всех зарегистрированных устройств

- Настроить авторизацию в сети только тех устройств из первого списка, которые реально определяют те устройства, которые реально работают и я их знаю, в общем как то так, позже обобщу все-то чего я хочу добиться этим пунктом.

План исполнения поставленной задачи:

- Просканировать локальную сеть по маске, используемой на предприятии, но может быть, что машины закрыты фаерволом, поэтому нужно посылать arp request’ы.

- Посредством ARP запрос проверить каждый узел сети на получение его MAC адреса, уникального идентификатора устройства.

MAC адрес – это, к примеру:

C:Usersekzorchik>ping -n 1 192.168.0.1

Обмен пакетами с 192.168.0.1 по с 32 байтами данных:

Ответ от 192.168.0.1: число байт=32 время=2мс TTL=128

C:Usersekzorchik>arp -a 192.168.0.1

Интерфейс: 192.168.0.186 — 0xb

адрес в Интернете Физический адрес Тип

192.168.0.1 00-15-5d-0a-06-00 динамический -> вот это и есть MAC адрес устройства, где первые 6 байт: 00-15-5d это идентификатор производителя, вычисляется он по полной базе (Задача: прикрутить к скрипту опознавание кто это), а следующие 6 байт – это уникальный идентификатор сетевого адаптера установленного в системе.

Как я бы решал поставленную задачу:

Т.к. я преимущественно отожествляю себя, как Ubuntu специалист, то и средство на котором я буду разбирать пути решения – это система Ubuntu 12.04.5 серверная редакция:

Получить результат можно следующими способами:

А) Утилита arp—scan – данная утилита может просканировать все сеть и получить заветные значения: IP & MAC

ekzorchik@srv-host:~$ sudo apt-get install arp-scan –y

Запускаю утилиту на сканирование текущей сети, в которой сетевой адаптер получил от DHCP сервера IP адрес:

ekzorchik@srv-host:~$ arp-scan --interface=eth0 --localnet

You need to be root, or arp-scan must be SUID root, to open a link-layer socket.

link_open: Operation not permitted

Как видно выше и из документации (arp—scan –help) утилита может работать только с правами root, поэтому задействуем утилиту sudo для предоставления ей таких прав на запуск:

ekzorchik@srv-host:~$ sudo arp-scan --interface=eth0 --localnet

Interface: eth0, datalink type: EN10MB (Ethernet)

Starting arp-scan 1.8.1 with 256 hosts (http://www.nta-monitor.com/tools/arp-sca n/)

192.168.0.1 00:15:5d:0a:06:00 Microsoft Corporation

192.168.0.2 00:15:5d:0a:06:01 Microsoft Corporation

192.168.0.3 00:50:56:9c:25:c3 VMware, Inc.

192.168.0.5 00:21:91:fb:c9:45 D-Link Corporation

192.168.0.6 00:22:64:0a:e0:e8 Hewlett Packard

192.168.0.7 00:15:17:fa:a6:ac Intel Corporate

192.168.0.9 00:15:5d:0a:06:0d Microsoft Corporation

192.168.0.10 00:0c:29:34:c4:b4 VMware, Inc.

192.168.0.11 00:0c:29:c2:ee:15 VMware, Inc.

192.168.0.12 d8:eb:97:d0:5d:0d (Unknown)

Здесь я прерываю список, т.к. он очень большой, что теперь я могу сделать:

Сохранить его в txt

Открыть в программе LibreOffice Calc и произвести с ним некоторое форматирование, добавив такие колонки, как: Сервис на этом IP адресе, местонахождение устройства.

На заметку: Также можно использовать данную утилиту не для всего пула устройства в сети, а для конкретных IP адресов:

ekzorchik@srv-host:~$ sudo arp-scan --interface=eth0 192.168.0.1 192.168.0.20 192.168.0.10

Interface: eth0, datalink type: EN10MB (Ethernet)

Starting arp-scan 1.8.1 with 3 hosts (http://www.nta-monitor.com/tools/arp-scan/)

192.168.0.20 00:15:17:73:be:84 Intel Corporate

192.168.0.1 00:15:5d:0a:06:00 Microsoft Corporation

192.168.0.10 00:0c:29:34:c4:b4 VMware, Inc.

6 packets received by filter, 0 packets dropped by kernel

Ending arp-scan 1.8.1: 3 hosts scanned in 0.106 seconds (28.30 hosts/sec). 3 responded

Просканировать локальную сеть, ограничив результаты маской подсети:

ekzorchik@srv-host:~$ sudo arp-scan --interface=eth0 192.168.0.0/24

ekzorchik@srv-host:~$ sudo arp-scan --interface=eth0 192.168.0.0:255.255.255.0

Просканировать локальную сеть, огранив результаты, указанным диапозоном IP адресов:

ekzorchik@srv-host:~$ sudo arp-scan --interface=eth0 192.168.0.1-192.168.0.10

Interface: eth0, datalink type: EN10MB (Ethernet)

Starting arp-scan 1.8.1 with 10 hosts (http://www.nta-monitor.com/tools/arp-scan/)

192.168.0.1 00:15:5d:0a:06:00 Microsoft Corporation

192.168.0.2 00:15:5d:0a:06:01 Microsoft Corporation

192.168.0.3 00:50:56:9c:25:c3 VMware, Inc.

192.168.0.6 00:22:64:0a:e0:e8 Hewlett Packard

192.168.0.5 00:21:91:fb:c9:45 D-Link Corporation

192.168.0.7 00:15:17:fa:a6:ac Intel Corporate

192.168.0.9 00:15:5d:0a:06:0d Microsoft Corporation

192.168.0.10 00:0c:29:34:c4:b4 VMware, Inc.

11 packets received by filter, 0 packets dropped by kernel

Ending arp-scan 1.8.1: 10 hosts scanned in 0.363 seconds (27.55 hosts/sec). 8 responded

В комплекте с утилитой идет также утилита: arp—fingerprint – которая по своей базе отпечатком может косвенно определить, к какому типу операционных систем принадлежит тот или иной IP адрес:

ekzorchik@srv-host:~$ sudo arp-fingerprint -o "--interface=eth0 --numeric" 192.168.0.1

192.168.0.1 11110100000 FreeBSD 5.3, 7.0, DragonflyBSD 2.0, Win98, WinME, NT4, 2000, XP, 2003, Catalyst IOS 12.0, 12.1, 12.2, FortiOS 3.00

ekzorchik@srv-host:~$ sudo arp-fingerprint -o "--interface=eth0 --numeric" 192.168.0.10

192.168.0.10 01010100000 Linux 2.2, 2.4, 2.6, Vista, 2008, Windows7

Из обоих примеров, я вынес для себя, что получаемые результаты слишком расплывчаты и не могут со 100% точностью характеризовать систему.

Также очень интересным считаю, это выявление факта того, что в сети каким либо образом появляется двойник (конфликт) с точно таким же IP адресом как и у зарегистрированного клиента:

ekzorchik@srv-host:~$ sudo arp-scan --interface=eth0 --arpspa=dest 192.168.0.10

За дополнительными параметрами следует обращаться к справочной информации: man arp—scan

Б) Вторым способом получения, точно такого же результата, как выше из утилиты arp—scan является сетевой сканер безопасности: — nmap

ekzorchik@srv-host:~$ sudo apt-get install nmap –y

На заметку: обозначение опций используемых для получения результата: IP = MAC

—sP -> Пинг сканирование — просто определить, работает ли хост

—PR -> Задействовать проверку ARP Ping ,т.е. по хосту определить производителя сетевой карточки.

ekzorchik@srv-host:~$ sudo nmap -sP -PR 192.168.0.* | head -n 20

Starting Nmap 5.21 ( http://nmap.org ) at 2015-02-09 09:34 MSK

Nmap scan report for server.dsplit.local (192.168.0.1)

Host is up (0.0030s latency).

MAC Address: 00:15:5D:0A:06:00 (Microsoft)

Nmap scan report for ekt-ts10.dsplit.local (192.168.0.2)

Host is up (0.0027s latency).

MAC Address: 00:15:5D:0A:06:01 (Microsoft)

Nmap scan report for tserver.dsplit.local (192.168.0.3)

Host is up (0.0027s latency).

MAC Address: 00:50:56:9C:25:C3 (VMware)

Nmap scan report for vmw1.dsplit.local (192.168.0.5)

Host is up (0.0082s latency).

MAC Address: 00:21:91:FB:C9:45 (D-Link)

Nmap scan report for 192.168.0.6

Либо так:

ekzorchik@srv-mon:~$ sudo nmap -sP 192.168.0.1/24 | grep 'MAC' | awk '{print $3 $4}'

00:15:5D:0A:06:00(Microsoft)

00:15:5D:0A:06:01(Microsoft)

00:50:56:9C:25:C3(VMware)

00:21:91:FB:C9:45(D-Link)

00:22:64:0A:E0:E8(Hewlett

00:15:17:FA:A6:AC(Intel

00:15:5D:0A:06:0D(Microsoft)

Всё, конечно же, хорошо, но вот получаемый вывод без дополнительного форматирования не очень удобен для экспорта в программу Calc для последующей обработки, но задачу свою утилита nmap выполняет также хорошо.

В) Третьим способом это использование расширенной версии стандартной утилиты ping, а именно утилита fping которая проверяет доступность систем в сети путем отправки ICMP ECHO_REQUEST пакетов, но с указанием нескольких узлов или тектового файла со списком узлов

ekzorchik@srv-host:~$ sudo apt-get install fping –y

Определить список хостов, которые находятся online в сети:

ekzorchik@srv-host:~$ fping -g 192.168.0.1/24 2>&1 | grep alive

192.168.0.1 is alive

192.168.0.2 is alive

192.168.0.3 is alive

192.168.0.5 is alive

192.168.0.6 is alive

Определить все живые хосты в сети и произвести их опрос на предмет, какой сетевой адаптер установлен на этой системе:

ekzorchik@srv-host:~$ fping -r0 -g 192.168.0.1/24 2>&1 | grep alive | arp –a

ekzorchik@srv-host:~$ fping -r0 -g 192.168.0.1/24 2>&1 | grep alive | arp -a | grep -v "incomplete"

npi04e51e (192.168.0.199) at bc:5f:f4:af:c6:c5 [ether] on eth0

? (192.168.0.130) at 00:09:45:58:04:be [ether] on eth0

constr-i7 (192.168.0.65) at 14:14:4b:1e:25:f9 [ether] on eth0

? (192.168.0.158) at 00:09:45:58:03:9e [ether] on eth0

ws13 (192.168.0.93) at 8c:89:a5:29:38:67 [ether] on eth0

meb-015 (192.168.0.154) at e0:cb:4e:82:95:0e [ether] on eth0

? (192.168.0.24) at d8:eb:97:d2:ae:c2 [ether] on eth0

? (192.168.0.89) at 00:09:45:59:27:ae [ether] on eth0

? (192.168.0.150) at 00:0b:82:25:75:9f [ether] on eth0

android-2c8fcfe7f74b52e1 (192.168.0.85) at a0:b3:cc:ca:07:71 [ether] on eth0

holml (192.168.0.146) at 00:0c:29:21:16:82 [ether] on eth0

, где значение наиболее нужных в пояснение ключей:

grep —v «incomplete« –> исключить из вывода строки содержащие слово “incomplete”

Также можно и так:

Определяем широковещательный адрес в сети:

ekzorchik@srv-phone:~$ ifconfig | grep "Bcast"

inet addr:192.168.0.10 Bcast:192.168.0.255 Mask:255.255.255.0

Делаем запрос к широковещательному адресу в сети:

ekzorchik@srv-phone:~$ pinb -b -c1 192.168.0.255

А теперь производим запрос к локальному кэшу для извлечения информации по IP адресам и их MAC адресам:

ekzorchik@srv-phone:~$ arp -a

? (192.168.0.89) at 00:09:45:59:27:ae [ether] on eth0

? (192.168.0.187) at 00:09:45:59:cb:96 [ether] on eth0

? (192.168.0.170) at 00:09:45:58:03:86 [ether] on eth0

? (192.168.0.62) at 34:08:04:16:31:36 [ether] on eth0

? (192.168.0.157) at 00:09:45:58:03:9c [ether] on eth0

client4 (192.168.0.66) at 00:09:45:5a:a3:4c [ether] on eth0

? (192.168.0.57) at 00:09:45:5a:f4:5e [ether] on eth0

tserver.dsplit.local (192.168.0.3) at 00:50:56:9c:25:c3 [ether] on eth0

c377a6442 (192.168.0.40) at 14:14:4b:b1:76:90 [ether] on eth0

pc (192.168.0.134) at 00:09:45:59:f8:16 [ether] on eth0

? (192.168.0.192) at f8:d1:11:88:21:1c [ether] on eth0

ws17 (192.168.0.175) at 00:09:45:58:04:c6 [ether] on eth0

npi05c1a0 (192.168.0.51) at 2c:44:fd:05:c1:a0 [ether] on eth0

? (192.168.0.158) at 00:09:45:58:03:9e [ether] on eth0

rpcws (192.168.0.182) at 00:09:45:5a:a2:64 [ether] on eth0

? (192.168.0.58) at 00:09:45:58:03:96 [ether] on eth0

Вывод: утилита также отрабатывает поставленную задачу, после конечно загруженный вывод в программу LibreOffice Calc позволит привести результаты к упорядоченному представлению.

Итак, из опробованных трех утилит я не могу выделить фаворита, потому используя каждую из них я получаю результаты наиболее подходящие для выполнения тех или иных задач.

На этом считаю, данную заметку завершенной, я добился решения поставленной задачи по первому пункту, второй же предусматривает тонкую настройку оборудования, посредством которого будет ограничиваться доступ, а это уже тема отдельной заметки. В последствии я, конечно же покажу, как я это делал. А пока все, с уважением – автор блога ekzorchik.

Всем привет. Сегодня мы разберем вопрос, как можно узнать MAC по IP, и наоборот, IP по MAC-адресу. В первую очередь давайте разъясним один очень важный момент. Данную информацию вы можете узнать только в вашей локальной сети: домашней или корпорационной. В глобальной сети интернет инфу о подключенных устройствах узнать нельзя.

ПОМОЩЬ! Если при прочтении у вас появятся какие-то вопросы, или что-то будет не получаться, то пишите в комментариях.

Содержание

- Узнать MAC-адрес по IP

- Определить IP адрес по MAC-адресу

- Узнать всю информацию о сети в роутере

- Задать вопрос автору статьи

Чтобы узнать MAC адрес по IP нужно запустить командную строку. Далее мы воспользуемся специальным протоколом, который работает в сети с MAC. Попросту просканируем сеть и посмотрим нужные нам данные.

- В поисковой строке вводим название системной утилиты, далее запускаем с обычными правами.

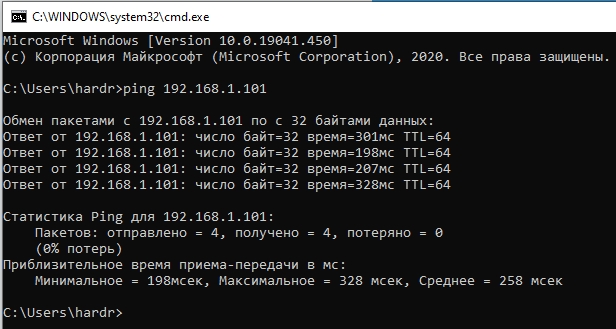

- Теперь вам нужно пропинговать нужное вам устройство. Для этого вводим команду:

ping 192.168.1.101

ПРИМЕЧАНИЕ! Вместо IP введите сетевые цифры вашего устройства.

- Теперь вводим команду с ARP протоколом, который должен вывести нужные нам данные:

arp-a

- Напротив, нужного IP вы увидите MAC.

Лучше команды вводить сразу по очереди, в противном случае IP может измениться, и вы не сможете увидеть физический адрес аппарата. Также напомню, что на многих устройствах МАК пишется на этикетке. Например, на том же роутере он сразу же написан на бумажке, которая находится под корпусом аппарата.

Определить IP адрес по MAC-адресу

- Ищем в системе командную строку и запускаем её.

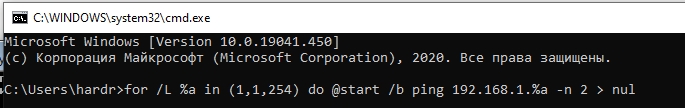

- Теперь вводим команду сканирования всех устройств в сети в нужном диапазоне:

for /L %a in (1,1,254) do @start /b ping 192.168.1.%a -n 2 > nul

- Данная команда полностью пропингует IP всей вашей локальной сети в диапазоне от 192.168.1.1 до 192.168.254. Если шлюз или роутер имеет другой адрес, например – 192.168.100.1, то измените предпоследнюю цифру с «192.168.1.%a» на «192.168.100.%a».

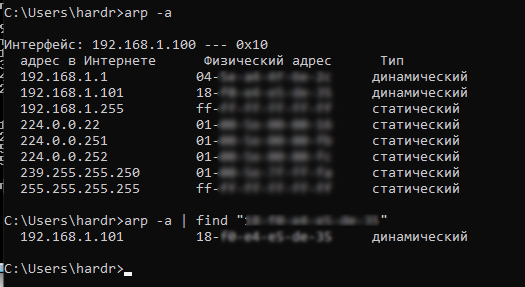

- После этого прописываем такую же команду как в прошлой главе:

arp -a

- Выведется полный список всех подключенных к роутеру устройств. Если список слишком большой, то вы можете ввести поиск IP по конкретному МАК-адресу:

arp -a | find “92-f0-a4-ee-df-35”

Вместо вышеуказанного MAC- нужно ввести тот, который нужен вам.

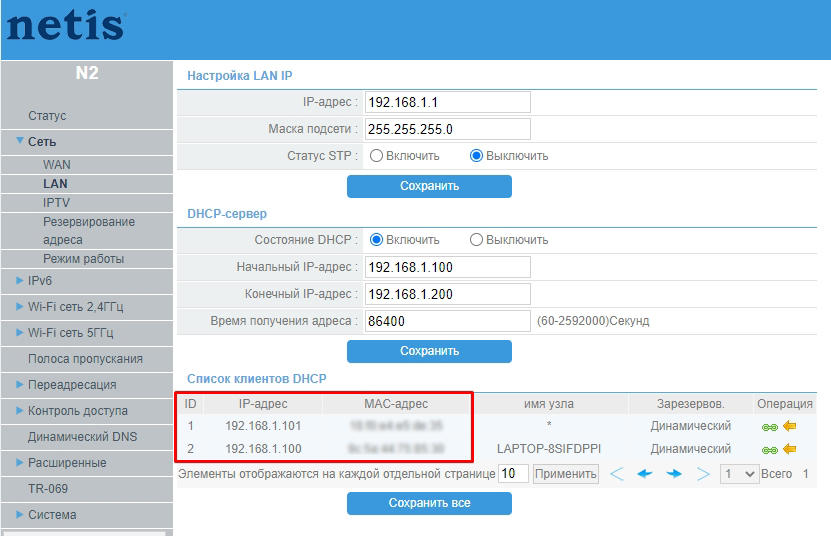

Узнать всю информацию о сети в роутере

Так как обычно локальную сеть дома строит сам роутер, то узнать заводской адрес можно в специальной админ-панели. Чтобы туда войти, нужно вписать в адресную строку подключенного к сети устройства IP или DNS маршрутизатора. Очень часто используются: 192.168.1.1 или 192.168.0.1. Также адрес можно подсмотреть на этикетке под роутером. Если вы не можете найти этот адрес или есть сложности с входом в Web-интерфейс – смотрим эту инструкцию. Для авторизации нужно будет также ввести логин и пароль. Значения по умолчанию находятся там же на этикетке.

Теперь вам нужно найти раздел, который покажет вам все подключённые устройства – он может называться как «LAN», «DHCP», «Сеть» или «Локальная сеть». Ищем таблицу, где и будет представлена информация о подключенных локальных IP и физический адрес устройства. Также там будет наименование устройства. Вообще можете просто пошариться по разделам, их должно быть не так много – просто ищите подобную таблицу.

Если у вас есть сложность с поиском данного раздела – смотрим эту инструкцию. Тут же можно зарезервировать адрес, а также заблокировать или наоборот внести его в белый список – об этом подробно написано тут.

Напомню, что если у вас ещё остались вопросы, то вы всегда можете обратиться ко мне в комментариях, и я вам обязательно помогу.