| Автор |

|

|||

|---|---|---|---|---|

|

[ТС] |

Заголовок сообщения: Как сменить МАС арес в прошивке

|

|||

Сообщения: 850 |

Как найти в дампе МАС адрес? После прошивки прошитый получилось два роутера с одинаковыми МАС адресами. В настройках есть только клонирование МАС. |

|||

|

|

|

|||

|

stfckp |

Заголовок сообщения: Re: Как сменить МАС арес в прошивке

|

|

Сообщения: 128 |

уточните свой tplink

|

|

|

|

|

mihail417 |

Заголовок сообщения: Re: Как сменить МАС арес в прошивке

|

|

Сообщения: 25 |

А можно ли поменять мак адрес роутера и прошить, будет ли он работать или нет? |

|

|

|

|

stfckp |

Заголовок сообщения: Re: Как сменить МАС арес в прошивке

|

|

Сообщения: 128 |

почему нет? если с аналогичным mac-адресом нет устройства в Вашей сети, то будет

|

|

|

|

|

merlin |

Заголовок сообщения: Re: Как сменить МАС арес в прошивке

|

|

Сообщения: 331 |

Даврон писал(а): В настройках есть только клонирование МАС. ну и заклонируйте мак с какой-нибудь далёкой (домашней) машины…

|

|

|

|

|

slavashoot |

Заголовок сообщения: Re: Как сменить МАС арес в прошивке

|

|

Сообщения: 68 |

Здесь лежат “подсказки” для роутеров по адресам смещения на процах Atheros & Broadcom. viewtopic.php?f=267&t=42137

|

|

|

|

|

resetore |

Заголовок сообщения: Re: Как сменить МАС арес в прошивке

|

|

Сообщения: 13 |

Может кто подскажет как сменить в дампе TL-WR840N V1 мак адрес и имя сети с паролем как на етикетке? |

|

|

|

|

fredix |

Заголовок сообщения: Re: Как сменить МАС арес в прошивке

|

|

Сообщения: 1 |

resetore писал(а): Может кто подскажет как сменить в дампе TL-WR840N V1 мак адрес и имя сети с паролем как на етикетке? адрес 0х1FC00 – MAC адрес |

|

|

|

|

resetore |

Заголовок сообщения: Re: Как сменить МАС арес в прошивке

|

|

Сообщения: 13 |

fredix писал(а): Type ruter Спасибо. А что это такое? |

|

|

|

|

pusch |

Заголовок сообщения: Re: Как сменить МАС арес в прошивке

|

|

Сообщения: 15 |

У разных поставщиков, таких как atheros ralink realtek, реализован другой метод хранения MAC, поэтому вы должны найти реальный чип внутри |

|

|

|

|

PORT |

Заголовок сообщения: Re: Как сменить МАС арес в прошивке

|

|

Сообщения: 135 |

Народ нужна помощь. Есть роутер netis с дохлой прошивкой. Рабочий дамп нашел. Но ни как не могу поменять мак адреса lan, wan, 3g. Блок с мак адресами начинается 6000 байта. Меняю мак адреса на свои. Но после установки зашитой флешки на плату и запуска роутера, все мак адреса автоматически меняются на совсем другие (не на старые и не на новые). Похожее было на Upvel роутере. Оба роутера на realtek процессорах. Может там защита какая то от смены мак адреса? Могу скинуть оба дампа (рабочий и дефектный) |

|

|

|

|

MelnykVlad25 |

Заголовок сообщения: Re: Как сменить МАС арес в прошивке

|

|

Сообщения: 11 |

PORT писал(а): Народ нужна помощь. Есть роутер netis с дохлой прошивкой. Рабочий дамп нашел. Но ни как не могу поменять мак адреса lan, wan, 3g. Блок с мак адресами начинается 6000 байта. Меняю мак адреса на свои. Но после установки зашитой флешки на плату и запуска роутера, все мак адреса автоматически меняются на совсем другие (не на старые и не на новые). Похожее было на Upvel роутере. Оба роутера на realtek процессорах. Может там защита какая то от смены мак адреса? Могу скинуть оба дампа (рабочий и дефектный) не дошел толку как побороть эти нетисы?) |

|

|

|

|

PORT |

Заголовок сообщения: Re: Как сменить МАС арес в прошивке

|

|

Сообщения: 135 |

MelnykVlad25 писал(а): не дошел толку как побороть эти нетисы?) Давно было, вроде как то победил. Вроде как там надо контрольную сумму править. |

|

|

|

Увидел похожую ситуацию и решил залить сюда свою, несколько переделанную, статью, как такие проблемы решаются.

andy-72 писал(а):

Пробовал метод

http://compkaluga.ru/articles/38/

увы – пишет ошибка что -то с памятью (((

как правильно восстановить мак адрес ?

Все дело в том, что у Decker-а была ситуация с “обычной”, т.е. десктопной матерью. Там, традиционно, интегрированные NIC мало чем отличаются от дискретных, в т.ч. имеют аппаратный EEPROM (типа 24xxx), где хранятся MAC и иные настройки адаптера. В ноутах, обычно, на EEPROM экономят и выделяют область для хранения перманентных данных NIC в области DMI или виртуальном EEPROM в рамках основной прошивки МС BIOS (обычно SPI Flash типа 25xxx). Отсюда и методы работы со слетевшим MAC-ом – поправить с помощью заводских DMI/EEPROM инструментов. Но не всегда эти инструменты доступны и не всегда они срабатывают. Пол дня на разбирательство потеряешь, а иногда и более, но зато сделаешь грамотно и будет работать как положено.

Расскажу об Insyde BIOS на примере Acer Aspire 6935G 2009г, который недавно делал (он же 8930, только дисплей поменьше, BIOS-ы точно взаимозаменяемы, наверное, DMI записи отличаются слегка).

Acer не HP, но методы работы весьма похожи, что с AMI, что с Phoenix, что с Insyde. Хуже, когда апдейты с сайта идут не в виде образа, а в виде образов отдельных блоков и все это сложно совместить с образом из флеши, вычитанным на проге. Инструментарий вроде BIOS Backup Toolkit и тут поможет.

На ноуте стояла Vista64 и был прописан SLIC 2.0. Многолетняя винда тормозила и глючила, приводить ее в порядок я смысла не увидел (хотя все равно частично привел чтобы спокойно порешать возникающие проблемы на работающей машине).

Сразу принял решение ставить Win7 (у себя я юзаю XP, но у простых людей она ныне порождает немало проблем стараниями M$).

Кроме SLIC 2.1 возможности модификации BIOS включали разблокирование VT-x, скрытого меню и EIST. По некоторым отзывам выяснилось, что BIOS 6935 и 8930 идентичны, при этом на 8930 неофициально выходил BIOS v1.21, который еще и несколько раз успешно замодили по методам Marcan.st. Найти “самый полный мод” стоило немало трудов и времени, но зато не пришлось модить с нуля самому. В итоге имеем BIOS v1.21 со SLIC 2.1, включенным VT-x, EIST и Advanced menu с кучей параметров (большинство из которых, правда, я бы трогать не рекомендовал за отсутствием оборудования и возможностью глюков).

Кроме того, запатчил EEPROM Intel 5100ABG превратив ее в 5100AGN по широко известной методике.

Вот “полный мод” 1.21 для 6935G/8930 (SLIC21/VT-x/EIST/AdvMenu) (DMI пустой, как на офсайте)

Вложение:

Вложение:

Вот мод только со SLIC 2.1 и включенным VT-x (DMI пустой, как на офсайте)

Вложение:

Вот для референса последний официальный BIOS v1.20 для 6935G/8930

Вложение:

Вложение:

Идентификатор матери KM2/TT2, найти его можно в блоке $BVDT$ по адресу 18CFA0h, прямо перед DMI по адресу 18D000h.

Все прекрасно работает, SLIC 2.1 не месте, но сразу всплыла известный проблема – все серийники потерялись, как и MAC LAN Atheros.

Я был готов к такому повороту событий (читал отзывы и имею большой опыт) и сделал бакап оригинального BIOS с помощью BIOS Backup Toolkit 2.0

Вложение:

Чего и всем советую. Всегда снимайте бакап. Утилита простая до безобразия – 2 кнопки – Read и Save. Работает практически со всеми BIOS любых производителей. Писать флеш не умеет, запороть что либо невозможно. Единственно требует прав Администратора, поск использует низкоуровневый драйвер доступа к памяти чтобы слить Flash.

Дамп сливется “со всеми потрохами”, т.е. включает данные DMI, виртуальный EEPROM (как в AMI) и иные “неперешиваемые” блоки. Иногда нужно принудительно ставить больший размер флеша, чем определила утилита, поск BIOS может отдавать урезанное значение размера, а оставшийся объем скрыт или зарезервирован. Это важно на случай если придется перешивать на проге. Там ведь нужен полный дамп на полный объем. “Полезная часть” обычно расположена “от конца”, и образ часто можно не сложным образом “дополнить” (нулями или FF в начале) из официального биоса, но все равно это не всегда так и сложно понять адресацию не видя оригинала.

Помимо BIOS Backup Toolkit можно снять бакап BIOS с помощью официального Windows-прошивальщика (надо править конфиг и снимает все равно только при прошивке), либо с помощью DOS прошивальщика FlashIT – (Flashit Backup.FD /G), но ему нужен голый DOS.

Есть единственное исключение – BIOS Backup Toolkit не умеет снимать образ EC Flash на ноутах, но сливать ее не умеет большинство штатных прошивальщиков. Благо она редко летит и бывает только на ноутах, может каких-то “брендовых” ПК. Снять ее образ в большинстве случаев можно только на проге с выпаиванием из матери, хотя бывает, что ее апдейт прикладывают к апдейту Main BIOS. Кто при этом ее шьет прошивальщик или сам Main BIOS не знаю.

Вот образ BIOS 1.05, который я снял, он включает DMI и NVRAM (последний, впрочем нафиг не нужен поск пересоздается/обновляется при каждом старте).

Вложение:

Блок DMI в образе расположен с адреса 18D000h и занимает около 50h (80 десятичных) байт. Можно вырезать эти 50h байт в отдельный файл (например WinHex или Hiew, затем вставить (с заменой, конечно же) в новый образ BIOS для прошивки и прошить его. DMI должно сохраниться. Прошивальщик для Windows не сложно настроить как-то, чтобы он не перешивал блок DMI, но вот беда я точно не знаю какой из блоков надо исключить в конфиге “в терминах” этого конфига. Конфиг platform.ini лежит рядом с прошивальщиком InsydeFlash. Там, в разделе ForceFlash, везде стоит ALL=1, что означает шить все блоки, а у отдельных блоков везде стоит =0. Так, в т.ч., выглядит конфиг и в официальном апдейте с сайта Acer, из-за чего, видимо, и стоны от пострадавших от “официальной прошивки”. Но, исключив не тот блок, можно брикнуть BIOS (часть прошивки будет не соответствовать другим частям, официалы неспроста шьют образ целиком). Мне развлекаться полный разбором, выпаиванием SPI было совсем не охота, так что это “расследование” я опустил, сорри.

На сайте Dmyt.ru лежит, вроде бы, полный образ для 6935 v1.10, но на поверку оказалось, что DMI там пустой, соотв, либо это образ с сайта, либо слит с уже запоротым DMI.

Утилиту DMI172, которую тут рекомендовали для заполнения DMI на 6935, я пробовал на рабочем BIOS. Все тэги она увидела, но писать я не пытался.

DMI имеет бинарную структуру, и что там кроме тэгов хранится хз. Из опыта известно что там могут быть интересующий нас MAC, настройки клавиатуры, таких же вот панелей сенсорных, как на 6935, подсветки и прочих “мелких нюансов”. Иногда порча таких настроек может привести к полной невозможности работы на ноуте (была как-то массовая проблема с одним 17″ Asus-ом, не помню модель, после штатного апдейта и официалы на ушах стояли), иногда доставлять мелкие неприятности, а иногда может быть вообще незаметна, как в случае с порчей серийников. Поэтому лучше не ограничиваться забивкой параметров через DMI утилиту, а скопировать данные DMI целиком, как написано выше.

Вот пример как выглядит область DMI в 6935/8930

Вложение:

DMI105.png [ 46.9 КБ | Просмотров: 7079 ]

Прилагаю также набор файлов для правки DMI, состоящий из:

1. Готового файла с вшитым DMI – Mod121.DMI (“это полный мод” с данными DMI с моего 6935, дан как пример, Вам надо свой скопировать аналогично свои данные, а не шить это!),

2. Отдельно блок DMI, вырезанный с адреса 18D000h, Acer, Aspire 6935 и серийник видны там “открытым текстом, остальное надо выуживать из бинарных данных. Оговорюсь, что SNID с налету не находится, возможно вычисляется из SN, PartNo явно копируется из серийника, а FUB хранится на одном из секторов в начале винта (на нулевом треке) и копируется в файл где-то на C:. Зато, MAC легко виден “невооруженным глазом”. Он лежит по адресу 13h от начала DMI, соотв 18D013h от начала образа BIOS. Его 6 байт идут в той же последовательности, как и в его нормальном представлении в компе (например как выводит ipconfig /all), никаких BigEndian итп. При этом в DMI остается еще куча “непонятных” бинарных данных, а каждый байт может вмещать до 8 флажков, как известно, вот и посчитайте сколько настроек туда можно впихнуть.

3. Текстовые файлы с оригинальными тегами и MAC с того же компа, для тех, кто хочет поразбираться и найти их в блоке DMI (UUID из BIOS Setup не переписывал, поленился, но он точно зависит от DMI),

4. Текстовый скрин от FlashIt с “его мнением” относительно того, какие блоки защищены в данном BIOS,

Думается, адрес FFF8D000h, указанный там для защищенного блока без названия размером 1000h байт, как раз соответствует адресу 18D000h от начала файла и указывает на блок DMI. Еще боле интересен блок Password по адресу FFF17F000h размером 1000h байт. По смещению 17F000h от начала образа BIOS, внезапно, находит интересный блок из нулей, шестнадцати текстовых троек (3) и сигнатуры _FVH. Зато информация должна очень заинтересовать тех, у кого ноут “закрылся на пароль”. Те, у кого пароль стоит только на вход в Setup, могут сразу приступать к изучению бинарных данных в данном блоке (т.е. сливать BIOS с помощью BIOS Backup Toolkit и изучать бинарные данные по адресу 17F000h от начала дампа). Если, конечно, Вы даже запустить комп без пароля не можете, знание адреса не поможет вам сразу узнать или сбросить пароль, но если есть паяльник и прог – вопрос, скорее всего, решится поожительно, и не придется шить образ с пустым DMI с сайта, к тому же, если был установлен пароль на винт, то затирание BIOS с обнуленным блоком пароля приведет к безвозвратной потере возможности выдрать пароль винта оттуда.

5. Текст инструкции на англ по восстановлению из “кирпича”. Сработает, только если жив бутблок, и Вы все правильно подготовили – т.е. нужный файл лежит на носителе, который бут блок видит и может считать оттуда нужный файл.

6. Утилита DMI172.exe для тех, кто захочет ей попробовать восстановить DMI (повторюсь, считала она у меня все верно!).

Вложение:

DMIFix.zip [975.56 КБ]

Скачиваний: 117

Собственно инструкция по восстановлению BIOS для Insyde/Acer без прога, лежит во многих местах. Можно сбросить пароль с помощью заливки полного образа с пустым блоком паролей. Ноут должен заработать, но, если был установлен пароль на винт, данные о нем будут безвозвратно утрачены и останется только снимать пароль средствами работающими чз фирмвер винта. Данные DMI тоже должны “обнулиться” (вернее замениться на данные из образа, поэтому предпочтительнее сдуть флеш и поправить ее образ если есть такая возможность. Тут вкратце повторю, что нужно правильно отформатировать флешку или иной носитель, чтобы примитивный, крайне ограниченный в объеме кода бутблока, смог этот носитель опознать смонтировать его “суперстандартную” файловую систему, найти там единственный файл с четко определенным именем, считать в оперативку и записать во флеш. Все это делается “вслепую”, поск там нет кода инициализации дисплея, соотв о наличии каких либо проблем или ошибок бутблок Вам сообщить не сможет.

1. ДЛЯ Acer 6935/8930 берете любой заведомо рабочий BIOS, переименовываете его в KM2X64.fd и копируете на флешку. (только для указанных моделей и только такое имя файла и никак иначе!) Для других ноутов имя файла другое. Ищите в нете или распаковывайте образ и ищите там (BIOS пакован LZMA с кастомным заголовком или есть готовый тул от Andyp для вшивки SLIC-ов в Insyde).

2. Отрубаете блок питания, снимаете батарею, вставляете флешку в USB порт,

3. Зажимаете Fn+Esc (на др Insyde ноутах бывают иные комбинации), подключаете блок питания и нажимаете кнопку Power (включения).

4. Следите за миганием индикатора флешки, как единственным источником информации о том, что происходит (соотв, лучше брать флешку с индикатором)

5. Ждете несколько минут, даже после того, как флешка перестала моргать.

(Дело в том, что образ BIOS сначала будет считан в оперативку, а потом оттуда залит во Flash.

на втором этапе индикатор флешки врядли будет моргать, поск обращений к носителю уже нет.)

6. Перезагрузится само или выключаем-включаем, радуемся если заработало.

- Статус темы:

-

Закрыта.

-

Итак , начнем.

Asus RT-N10E mac можно поменять после прошивки в принципе как и Asus RT-N12E но проверялось на прошивке 2.0.0.24Включаем телнет через команду в браузере

192.168.1.1/telnetd.cgi?enable=1

Затем подключаемся через телнет по адресу 192.168.1.1 я использую PUTTY

и например если mac у нас c86000abfd18

отправляем команды

как видно ниже мак прописывается во флеш в определенном виде

цифры меняем на свои с учетом арифметической разницы, здесь разница в единицу

flash set HW_NIC0_ADDR c86000abfd18

flash set HW_WLAN0_WLAN_ADDR c86000abfd18

flash set HW_NIC1_ADDR c86000abfd19

flash set HW_WLAN0_WLAN_ADDR1 c86000abfd1a

flash set HW_WLAN0_WLAN_ADDR2 c86000abfd1b

flash set HW_WLAN0_WLAN_ADDR3 c86000abfd1c

flash set HW_WLAN0_WLAN_ADDR4 c86000abfd1d

flash set HW_WLAN0_WLAN_ADDR5 c86000abfd1e

flash set HW_WLAN0_WLAN_ADDR6 c86000abfd1f

flash set HW_WLAN0_WLAN_ADDR7 c86000abfd20

Затем прописываем команду reboot, после этого желательно сделать сброс на заводские чтобы мак применился в полной мере.Последнее редактирование: 11 сен 2017

-

Следующий маршрутизатор Dlink. В них я меняю mac адрес в дампе при помощи программы winhex, а затем этот дамп заливаю в флешпамять через программатор. MAC во многих Dlink-ах лежит по адресу 00010000. Открываем FullDump от Dlink в программе Winhex В верхнем меню winhex есть значки. Выбираем значок со стрелочкой (перейти к смещению) и указываем в окошке смещение 00010000. По данному смещению видим mac в формате ascii. Применяя приложенную таблицу прописываем свой mac адрес, например D8:FE:E3:0B:9D:AE нужно прописать в виде 44 38 3A 46 45 3A 45 33 3A 30 42 3A 39 44 3A 41 45. Сохраняем наш FullDump и льем его при помощи программатора в флешку.

Вложения:

-

-

Следующие идут TP-Link. В них я меняю mac адрес в дампе аналогично как для D-link при помощи программы winhex, а затем этот дамп заливаю в флешпамять через программатор. MAC во многих TP-Link лежит по смещению 0001FC00. Открываем FullDump от TP-link в программе Winhex В верхнем меню winhex есть значки. Выбираем значок со стрелочкой (перейти к смещению) и указываем в окошке смещение 0001FC00. По данному смещению видим mac в формате HEX. Меняем его на наш. Сохраняем наш FullDump и льем его при помощи программатора в флешку.

-

Итак модемы. Planet ADN-4101a v1.8 MAC меняется с помощью программы PUTTY через telnet.

Подключаемся через Telnet по адресу 192.168.1.1

login: root

Password: root

/ $ echo “00304f9d1019” > /proc/llconfig/macaddr (прописываем нужный нам mac)

/ $ cat /proc/llconfig/macaddr (зачитываем то что прописалось, чтобы наверняка)

reboot (перегружаем)

НаслаждаемсяНа некоторых модемах Planet есть скрытая опция для смены MAC. При подключенном модеме в браузере набираем

Вы не можете просматривать внешние ссылки, вам необходимо зарегистрироваться или войти

В появившемся окне меняем MAC на нужный нам.

- Мой мир

- Вконтакте

- Одноклассники

- Статус темы:

-

Закрыта.

;

Здравствуйте, после прошивки биос с помощью afuwin64, на ноутбуке Asus K53SJ, сбился MAC адрес сетевой карты RTL8168 (в Windows приложения показывают 00:00:00:00:00:00, а в Linux и DOS показывает 03:02:01:8C:1B:00). В Windows карта не работает “Запуск этого устройства невозможен. (Код 10)”, в событиях “Realtek PCIe GBE Family Controller : обнаружен неправильный сетевой адрес.” Источник: RTL8167, Код события: 5008. Сменить mac не получается, в свойствах устройства вводил разные mac, результат нулевой, разные программы тоже ничего не дают.

А вот под Linux mac меняется командой:

Код: Виділити все

sudo ifconfig eth0 down

sudo ifconfig eth0 hw ether 00:18:F3:4C:D6:6D

sudo ifconfig eth0 up

И сетевая карта начинает нормально работать.

Пробовал менять mac программами под досом

Пишет что все сделано, но mac остается прежним.

Выдает ошибку, что-то связано с EEPROM.

Очень быстро что-то делает, и возвращается к командной строке, прочесть не успеваю.

Может есть еще какой способ восстановить mac адрес?

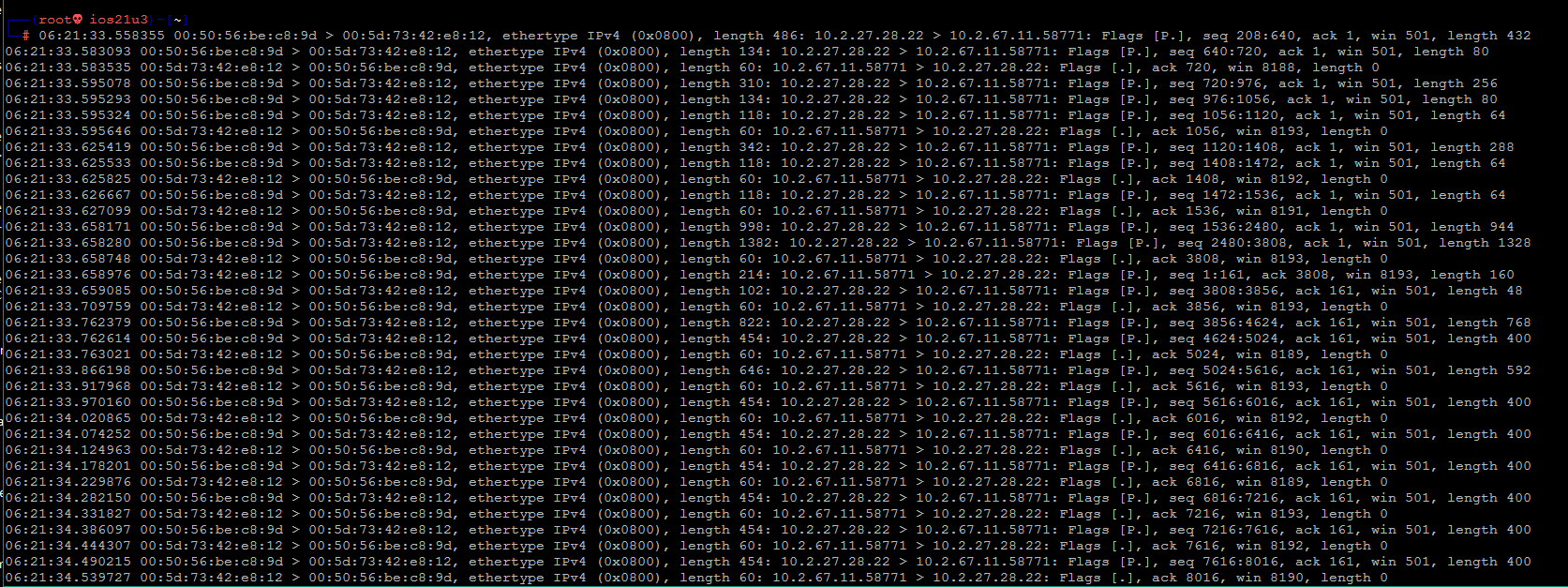

Утилита tcpdump может быть использована для получения списка всех MAC-адресов в сети.

Для начала необходимо собрать достаточное количество данных.

sudo tcpdump -i enp0s25 -en > log.txt

Затем нажмите Control-c, когда будет собрано достаточно данных.

Затем просто прочитайте файл лога и получите список всех MAC-адресов в вашей сети.

cat log.txt | awk '{print $2}' | sort -u

c8:14:51:5f:a9:47

d0:50:99:0d:ab:0f

fc:34:97:a5:bc:7e

Это очень простой сетевой трюк, но и полезный.

Ниже приведен другой способ получения этой информации, где используется tshark для чтения захвата Wireshark WiFI и мы получаем все MAC-адреса в сети в очень большом списке.

tshark -nqr telstrawpa-01.cap -z endpoints,wlan

================================================================================

IEEE 802.11 Endpoints

Filter:<No Filter>

| Packets | | Bytes | | Tx Packets | | Tx Bytes | | Rx Packets | | Rx Bytes |

e0:b9:e5:6e:d3:69 3146 80853 1441 51163 1705 29690

28:f0:76:73:7a:8e 1866 43922 1650 39885 216 4037

78:45:61:93:4b:56 785 34284 380 27677 405 6607

e0:b9:e5:6e:d3:68 675 164137 675 164137 0 0

f8:ab:05:cf:97:e1 628 12290 620 12210 8 80

01:00:5e:7f:ff:fa 427 179727 0 0 427 179727

cc:20:e8:71:1f:7f 287 5016 0 0 287 5016

04:00:00:96:d3:69 178 3560 0 0 178 3560

04:00:00:96:01:00 132 2636 0 0 132 2636

ff:ff:ff:ff:ff:ff 119 9626 0 0 119 9626

04:4b:ed:91:6a:83 114 1276 7 116 107 1160

68:64:4b:2a:10:18 110 7535 46 5979 64 1556

d0:4f:7e:56:74:7e 106 2112 0 0 106 2112

e8:61:7e:27:19:85 92 3319 22 1442 70 1877

00:9a:cd:67:01:68 62 620 0 0 62 620

f0:25:b7:fa:01:4a 62 8615 30 1293 32 7322

04:00:40:b1:d3:69 58 1142 0 0 58 1142

04:00:e0:ca:00:00 50 980 50 980 0 0

04:00:80:7a:00:00 48 930 0 0 48 930

04:00:a0:e4:00:00 46 900 46 900 0 0

04:00:e0:c8:00:00 37 740 0 0 37 740

05:00:c0:2f:03:00 32 518 0 0 32 518

05:00:c0:30:01:00 28 460 0 0 28 460

05:00:50:33:01:00 27 444 0 0 27 444

05:00:30:36:03:00 27 438 0 0 27 438

05:00:a0:32:03:00 25 406 0 0 25 406

05:00:a0:39:03:00 24 396 0 0 24 396

05:00:f0:38:03:00 23 380 0 0 23 380

05:00:10:36:01:00 22 364 0 0 22 364

05:00:d0:ad:01:00 18 270 0 0 18 270

04:00:c0:c7:00:00 18 288 0 0 18 288

8c:79:67:9a:44:4a 14 4998 0 0 14 4998

04:00:60:cc:00:00 14 280 14 280 0 0

04:00:70:cc:00:00 14 270 14 270 0 0

04:00:70:3c:00:00 14 230 14 230 0 0

01:00:5e:00:00:fb 13 2269 0 0 13 2269

05:10:c0:da:01:00 13 202 13 202 0 0

05:00:c0:37:01:00 13 214 0 0 13 214

d0:fc:cc:2b:30:84 12 130 0 0 12 130

04:00:70:5c:00:00 12 240 12 240 0 0

33:33:00:00:00:fb 12 2549 0 0 12 2549

05:00:90:ab:01:00 12 180 12 180 0 0

05:10:10:dd:01:00 12 138 0 0 12 138

30:59:b7:49:b8:98 11 3927 0 0 11 3927

0c:54:a5:30:25:e0 10 100 0 0 10 100

04:00:90:85:10:18 10 110 10 110 0 0

05:00:70:82:01:00 10 130 0 0 10 130

05:00:10:a6:01:00 10 118 0 0 10 118

fe:77:75:43:f6:98 10 3570 0 0 10 3570

05:00:10:7f:01:00 9 108 0 0 9 108

05:00:60:a2:01:00 9 138 9 138 0 0

05:00:80:aa:01:00 9 108 0 0 9 108

Это действительно очень большой список.

Далее посмотрим трюк, как распарсить захват Wireshark.

Используйте его, как показано ниже, для захвата MAC-адресов Ethernet.

tshark -nqr telstrawpa-01.cap -z endpoints,eth

см. также:

- 🖧 Поиск и устранение неисправностей сетевой задержки с помощью Wireshark

- 🖧 10 советов в работе с Wireshark по анализу пакетов в сети

- 🖧 Как обнаружить злоупотребление сетью с помощью Wireshark

- 👨⚕️️ Расшифровка трафика SSL / TLS с помощью Wireshark

- 🎍 Шпаргалка по Wireshark

- 🖧 Как отследить IP-адреса с помощью Wireshark

- 🖧 Как установить Wireshark на Rocky Linux