Содержание

- 1 Стандартные средства системы

- 2 Как проверить порты на роутере

- 3 Как проверить доступность портов Win 10?

- 4 Как проверить RS 232?

- 5 Как выбрать ком порт на ноутбуке?

- 6 Как проверить USB 3.0 или нет?

- 7 Получаем список открытых портов на компьютере сети

- 8 Как освободить занятый ком порт?

- 9 Онлайн-сервисы

- 10 Открытие и закрытие

- 11 Сторонние утилиты

- 12 Почему USB порт не видит устройства?

- 13 Как проверить скорость передачи данных USB?

- 14 Как узнать порт устройства в локальной сети?

- 15 Как тестером проверить USB?

- 16 Как проверить, открыт ли порт для подключения

- 16.1 Перечень открытых портов на локальном компьютере

- 17 Просмотр открытых и закрытых портов

- 18 Что такое проброс портов? (Port Forwarding)

- 19 Как проверить работу USB порта?

- 20 Как узнать какой у тебя порт?

- 21 Порты компьютера и файрвол

- 22 Как проверить открыт порт на компьютере Win 10, или нет

- 23 Какие порты бывают?

Стандартные средства системы

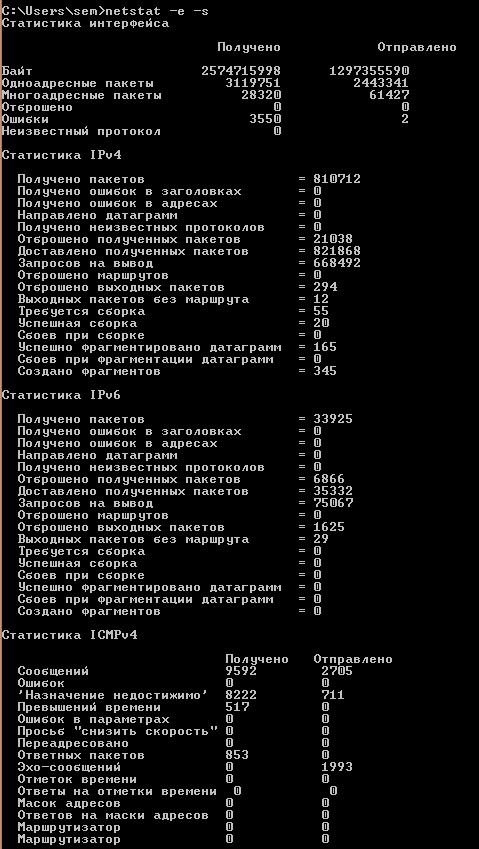

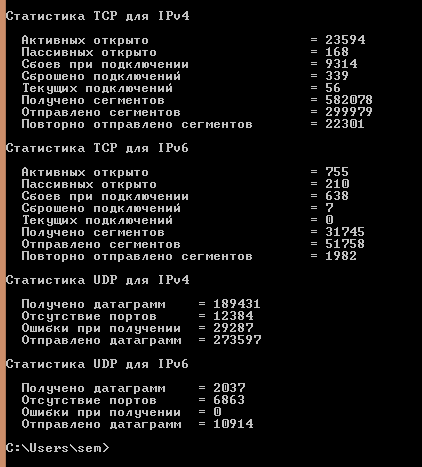

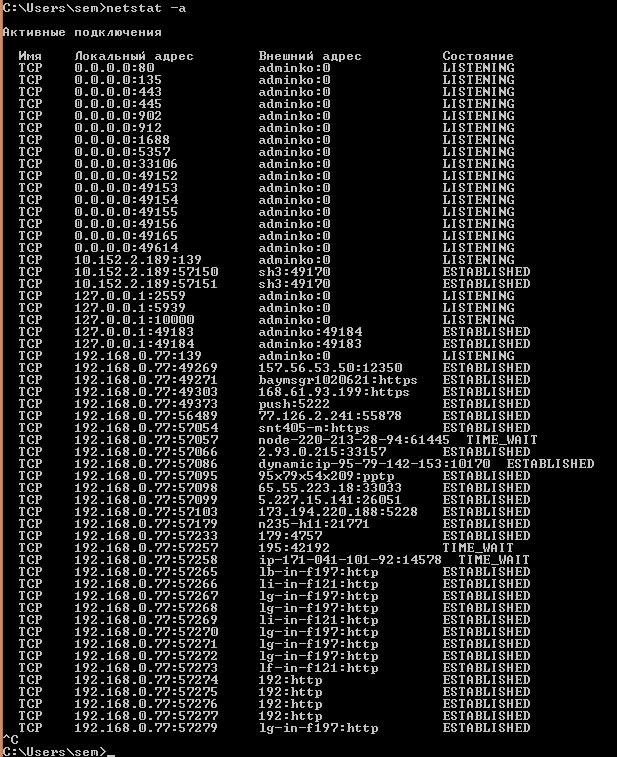

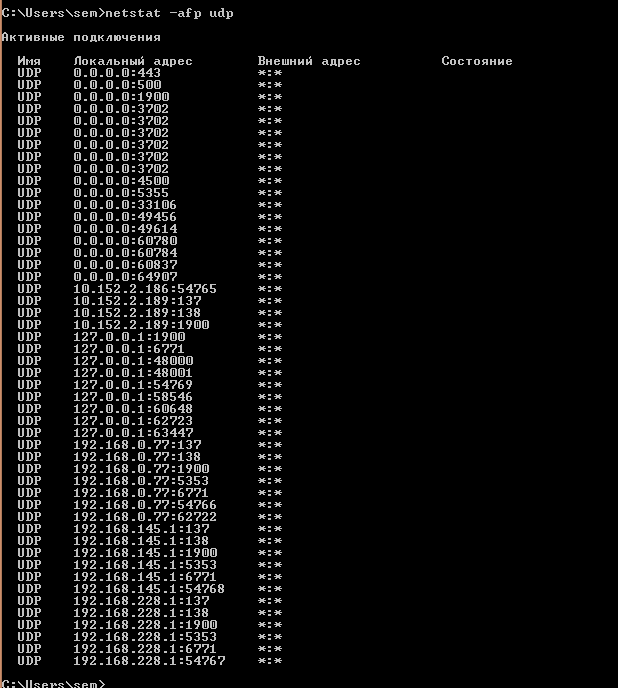

Netstat — это утилита, которая показывает исходящие и входящие соединения, а также показывает их статус (закрыто или открыто). Он доступен по умолчанию в операционных системах Windows и Linux и позволяет обнаруживать все порты прослушивания на вашем компьютере.

Для начала нужно запустить командную строку. Для этого в Windows нужно нажать Win + R, ввести в окошке cmd и нажать ОК или Enter.

В Linux вам просто нужно запустить терминал.

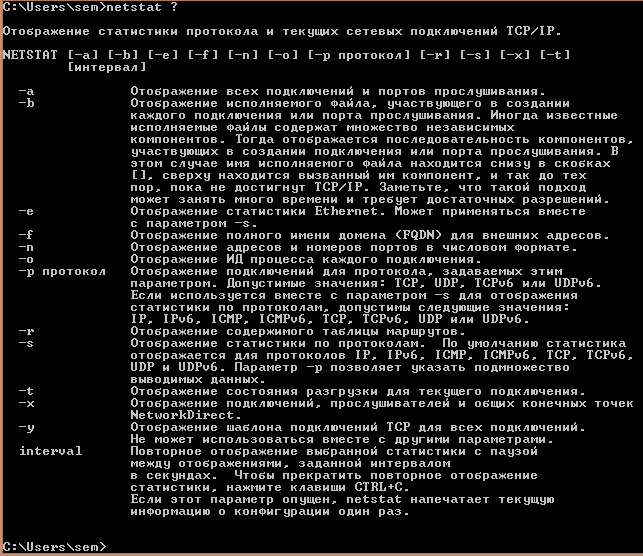

Чтобы выполнить команду, пользователь должен ввести «netstat — / конкретная буква /». Вот основные команды, которые помогут вам узнать, какие порты открыты в Windows 7, 8, 10 и что они означают:

- ? Справка, позволяет узнать обо всех функциях, выполняемых утилитой.

- -N. Если вы введете «netstat —n», на экране появятся три столбца. В первом вы можете увидеть локальный адрес, во втором — внешний, а в третьем — статус подключения.

- -А. Отображает все подключенные порты, т.е активные.

- -F. Показывает полное доменное имя (локальная сеть).

- -А ТАКЖЕ. Просмотр статистики сетевых подключений Ethernet.

- -S. Представляет статистику протокола.

Некоторые команды можно комбинировать, например -ee -s (записывается как «netstat-es» или «netstat-es»). Тогда обе функции будут выполняться одновременно.

Если по какой-либо причине вы не можете выполнить план и просмотреть порт компьютера с помощью Netstat, вам следует использовать следующий метод. Порт также можно обнаружить с помощью монитора ресурсов. Для этого нужно получить доступ к самой программе (нажать Win + R и ввести в окне resmon.exe), во вкладке «Сеть» и «Порты прослушивания». Третий столбец будет содержать необходимую информацию.

Как проверить порты на роутере

Здесь мы говорим о возможности доступа к вашему компьютеру из Интернета. Например, у вас дома есть сеть из нескольких компьютеров. Внутри сети к ним есть доступ. И к нему нельзя получить доступ из Интернета, даже если у вас есть Интернет дома. Некоторые «поднимают» дома игровой сервер, чтобы играть с друзьями в сети. В этом случае вам необходимо получить доступ к серверу из Интернета, что осуществляется через переадресацию портов.

Открытые порты могут поставить под угрозу безопасность вашего компьютера. Если вашему компьютеру назначен внешний IP-адрес, эта проверка актуальна для вас. Вы можете проверить это с помощью ряда онлайн-сервисов. Введите свой внешний IP и все:

Нормальная ситуация (с точки зрения безопасности) — это когда все порты на маршрутизаторе закрыты. Если адрес назначен роутеру, нужно проверить каждый компьютер. На маршрутизаторе по умолчанию обычно включены межсетевой экран и защита от DOS-атак, поэтому проверка ничего не покажет. В этом случае вам нужно зайти на свой роутер и посмотреть список открытых портов в разделе «Виртуальный сервер» или «Пересылка»:

У меня для ftp включено следующее правило. Подробнее о том, как открывать порты на роутере, я расскажу здесь.

Как проверить доступность портов Win 10?

Чтобы увидеть «Com-порты» в диспетчере устройств в Windows 10, выберите «Показать скрытые устройства» в меню «Просмотр». Диспетчер устройств все еще существует в Windows 10 и должен его отображать. Между версиями он вообще не изменился. Откройте меню «Пуск» и просто введите «Диспетчер устройств», и он появится.

Как проверить RS 232?

Для управления RS-232 вы можете использовать простой метод: просто замкните контакты RX и TX вместе. Тогда все переданные данные будут получены обратно. Если у вас есть полноценный RS-232 или вам нужно использовать аппаратный контроль над передачей данных, вам нужно отпаивать специальный штекер.

Как выбрать ком порт на ноутбуке?

В диспетчере устройств (Мой компьютер> Свойства> Диспетчер устройств) выберите устройство, для которого вы хотите изменить COM-порт. На вкладке «Настройки порта» нажмите «Дополнительно». Назначьте желаемый номер для COM-порта и нажмите «ОК». Переназначить COM-порт для устройства в Windows 7 очень просто.

Как проверить USB 3.0 или нет?

Как я могу проверить поддержку USB 3.0 в Windows?

- Щелкните правой кнопкой мыши ярлык «Компьютер» и выберите «Управление» из контекстного меню».

- затем в открывшемся окне найдите пункт «Диспетчер устройств» (в левом столбце) — активируйте его, щелкнув левой кнопкой мыши.

Получаем список открытых портов на компьютере сети

Чтобы получить список портов, необходимо сначала запустить командную строку (обязательно от имени администратора) :

И скопируйте туда команду «netstat -bn»

Будет отображен список сокетов, а также приложения, идентифицированные с ними в данный момент. Вы также можете увидеть адреса внешних ресурсов, которые обмениваются данными с портами:

Как освободить занятый ком порт?

разверните ветку Порты (COM и LPT) и в списке найдите устройство, которому назначен желаемый COM-порт (бледный значок означает, что порт зарезервирован, но устройство не подключено). Щелкните его правой кнопкой мыши и выберите «Удалить»; переназначить освобожденный COM-порт другому устройству.

Онлайн-сервисы

вы также можете использовать онлайн-сервисы для просмотра порта IP-адреса.

На веб-сайте Xtool вы можете увидеть порт, IP-адрес, операционную систему и так далее.

Также существует огромное количество сайтов для определения того, закрыт порт или нет. Для их использования достаточно ввести интересующее число в конкретной ячейке и дождаться результата анализа, который не заставит себя долго ждать.

Открытие и закрытие

Как я уже говорил ранее, эту функцию выполняет сама система или установленные программы. Но вы сами можете изменить или добавить какие-то правила. По сути, вам нужно указать сетевой порт, а также приложение или программу, для которых будет применяться это правило. Если вы собираетесь настраивать параметры на маршрутизаторе, вам необходимо указать IP-адрес устройства ретрансляции.

Во-первых, вы должны решить, какой «вход» вы хотите открыть и почему. Вы можете увидеть номер и название заявки в PDF-файле, который я прикрепил выше. Я покажу это на примере игры World of Warcraft. Мы откроем официально зарезервированный пронумерованный «вход» — 3724. Вообще в играх чаще всего используется порт UDP, который работает с потоковой передачей данных. Но нужно смотреть именно в столбец с портом — там будет подсказка, какой протокол использовать в выбранном приложении (TCP или UDP).

- В Windows вам нужно открыть меню «Пуск» и перейти в «Панель управления».

- Заходим в «Брандмауэр»

- «Дополнительные опции»

- Слева в окне нажмите «Правила для входящих подключений». Вы сразу увидите множество правил для каждого установленного приложения.

2. В правом окне выберите «Создать правило…». Поскольку мы собираемся открыть дверь в игру, поставим второй флажок.

3. Давайте создадим правило UDP и введем в этот PDF-файл только заданное число — в моем случае это: 3724 (я показываю вам на примере игры WOW, у вас может быть совершенно другое число). Вы также можете указать диапазон чисел. Для TCP и UDP лучше всего создать два правила отдельно.

4. Оставьте значение по умолчанию «Разрешить подключение».

ПРИМЕЧАНИЕ! Следовательно, вы можете закрыть конкретный «вход», выбрав «Блокировать соединение».

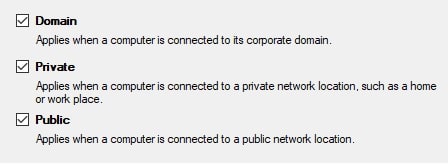

5. Тогда есть правила профиля: все можно оставить. Самое главное, что при подключении к удаленному ресурсу через Интернет включен профиль «Публичный.

6. В конце введите название и описание. В названии рекомендую добавить номер открытой двери, чтобы потом не потерять.

Сторонние утилиты

Также стоит отметить несколько полезных утилит, которые позволят вам обнаруживать открытые двери:

- TCPView. Доступен для бесплатного скачивания. Просмотрите имена процессов и их порт.

- Портскан. Он выполняет ту же функцию, что и TCPView, а также показывает, открыт порт или нет.

Настройка роутера TP Link для Билайн

Установить их очень просто. Вам необходимо скачать файл с помощью утилиты, а затем разархивировать его. Впоследствии программа может быть запущена. Оба имеют минималистичный дизайн, что упрощает их использование.

Почему USB порт не видит устройства?

Потому что компьютер не видит USB-устройство

Обычно в этом случае подозреваются сбои в программном обеспечении, некорректные настройки операционной системы, устаревшие драйверы, неисправности USB-портов компьютера, адаптеров или самих накопителей.

Как проверить скорость передачи данных USB?

Проверьте скорость USB-устройства

- сначала скачайте, установите и запустите программу (я не включаю ее в статью, потому что. …

- откройте вкладку «Бенчмарк» (цифра 2 на экране);

- выберите, какую скорость вы хотите протестировать: чтение или запись;

- нажмите кнопку «Старт» и подождите несколько минут (важно!

Как узнать порт устройства в локальной сети?

Как узнать номер порта — Windows

- Открыть командную строку

- Введите ipconfig.

- Затем введите netstat -a, после чего откроется список ваших номеров портов

Как тестером проверить USB?

Перед проверкой рекомендую ознакомиться с распиновкой USB-порта, чтобы полностью разобраться в процессе в целом. Для проверки нам понадобится обычный мультиметр, переведем его в режим измерения сопротивления и поместим один щуп на землю (корпус или металлический контакт любого разъема), а второй на случайный контакт USB.

Как проверить, открыт ли порт для подключения

Порты присутствуют на всех сетевых устройствах, включая маршрутизаторы и маршрутизаторы, поэтому при анализе среды важно понимать, какой узел отслеживается. Системы безопасности частично основаны на этом, когда для блокирования возможных хакерских атак все свободные сокеты закрываются и открываются только те, которые необходимы корпоративному ПО.

Есть три основных способа проверить наличие открытых дверей:

- Специализированные онлайн-сервисы.

- Прикладные приложения, работающие на компьютере.

- Утилиты встроенные в операционную систему.

Выбор решения зависит от поставленных задач. Итак, если вам нужно открыть доступ к своему компьютеру извне, вы можете воспользоваться услугами 2ip.ru или portscan.ru. Для локальной работы удобнее использовать такие приложения, как Portforward Network Utilities или стандартную утилиту TELNET. Он поставляется в «стандартной» сборке Windows и доступен для запуска в консоли CMD.

Перечень открытых портов на локальном компьютере

Открытая дверь домашнего или рабочего компьютера на самом деле является «дырой» в безопасности и рискует потерять контроль над ситуацией. Именно через них проникают трояны и другие вирусы, цель которых — предоставить злоумышленнику возможность удаленно подключаться к ПК без разрешения владельца.

Проверить занятые порты просто:

- Вы должны нажать комбинацию клавиш .

- Введите команду CMD и нажмите кнопку Enter.

- Введите команду netstat –a и снова нажмите Enter.

На консоли отобразится список занятых портов, указывающий, какое приложение или служба «контролирует» их. Этот вариант теста интересен тем, что дает объективную картину. Если вы полагаетесь только на онлайн-сервисы, иногда кажется, что двери не открыты. Эффект создается за счет блокировки внешних запросов от брандмауэра Windows или другого программного обеспечения.

Если вы хотите изучить список «чужих» программ, лучше всего загрузить его в файл с помощью команды netstat –a> name.txt. По умолчанию список сохраняется в каталоге пользователя, под учетной записью которого была запущена утилита (например, C: Users User ). При желании перед запуском утилиты вы можете получить доступ к корню диска с помощью команды cd c:.

Просмотр открытых и закрытых портов

Посмотреть все входные номера, которые используются, заблокированы или ожидают своей очереди, можно через консоль. В Windows просто зайдите в командную строку: для этого нажмите кнопки и R и напишите команду «cmd». Далее вам нужно будет ввести:

netstat -a

В Kali Linux введите другую команду:

меньше / usr / share / nmap / nmap-services

Для удобства я все же рекомендую использовать удобную программу Process and Port Analyzer. Просматривайте весь список задействованных портов на данном устройстве в более удобной форме. Вы можете увидеть зарезервированные, бесплатные и использованные номера.

Что такое проброс портов? (Port Forwarding)

Переадресация портов — это особая функция маршрутизатора, которая позволяет передавать пакеты данных извне (из Интернета) на устройства или компьютеры в локальной сети (LAN). По умолчанию все порты на маршрутизаторе закрыты, чтобы предотвратить взлом компьютеров в локальной сети. Но когда вы используете сервис для подключения через порт на вашем роутере, вам нужно его открыть. Например: Yahoo! Messenger требует открытия одного из следующих портов: 5061, 443, 80.

- Как узнать номер порта устройства?

Чтобы определить номер COM-порта в операционной системе Windows, вам необходимо:

- Убедитесь, что многополюсный кабель подключен к COM-порту

- Перейдите в «Диспетчер устройств», расположенный в: Панель управления оборудованием и Диспетчер аудиоустройств (требуются права администратора)

- Разверните дерево «Порты (COM и LPT)»

Как проверить работу USB порта?

- Нажмите кнопку «Пуск» и выберите «Выполнить». Примечание. …

- Введите devmgmt msc и нажмите ОК. …

- В диспетчере устройств щелкните имя компьютера, чтобы выделить его.

- В меню «Действие» выберите «Обновить конфигурацию оборудования.

- Проверьте, работает ли USB-устройство.

Как узнать какой у тебя порт?

Узнайте номер сетевого порта

- Заходим в «Пуск», пишем команду cmd и нажимаем «Enter»

- Набираем команду ipconfig и нажимаем Enter. IP-адрес вашего устройства указан в разделе «Настройки IP для Windows». …

- Пишем команду netstat -a и нажимаем «Enter». Вы увидите список активных соединений TPC / IP.

Порты компьютера и файрвол

Брандмауэр (или брандмауэр) — это фильтр, который блокирует порты, отличные от известных портов, используемых установленными программами. Однако эти двери можно легко закрыть и снова открыть вручную. Это программное обеспечение поставляется с операционными системами. Кроме того, его можно активировать в антивирусной программе, а также на роутере.

Каждый из них на своем уровне фильтрует ненужные запросы, поэтому по этим портам не происходит обмена данными. Безопасность системы в целом становится более надежной. В Windows брандмауэр находится в Панели управления».

Если ваш брандмауэр на входе выглядит как мой, он отключен. Если что-то не работает (например, не настраивайте FTP каким-либо образом), вы можете отключить это, чтобы убедиться, что брандмауэр блокирует ваши соединения.

вы можете включить брандмауэр, перейдя по одноименной ссылке в левой части окна. При этом не производите максимальное запирание дверей:

У антивирусов есть свой файрволл, им тоже можно пользоваться. Но вначале это может вызвать неудобства, потому что программу нужно обучать. Каждый раз, когда он подключается, он будет спрашивать вашего разрешения на подключение и прописывать правила. Поскольку порты также будут временными, процесс обучения займет много времени. Поэтому мы узнаем, как открывать порты на классическом брандмауэре Windows.

Как проверить открыт порт на компьютере Win 10, или нет

Даже если порт на маршрутизаторе открыт, он может быть закрыт на целевом компьютере. И тогда не будет доступа через эту лазейку через Интернет. Различные вирусы также используют порты в своей работе. Если вы видите для себя открытую дверь, вам нужно найти программу, которая ее использует. Если вы его не нашли, вам нужно запустить проверку на вирусы. Использую бесплатные домашние утилиты — «Касперский» и «Доктор Веб.

Какие порты бывают?

Порты — это виртуальные пути, по которым информация передается с компьютера на компьютер. Всего на выбор 65536 портов..

Порты от 0 до 1023 — самые известные номера портов. Наиболее популярные сервисы, работающие на портах: база данных MS SQL (1433), почтовые сервисы POP3 (110), IMAP (143), SMTP (25), веб-сервисы HTML (80).

Порты с 1024 по 49151 зарезервированы; это означает, что они могут быть зарезервированы для определенных программных протоколов.

Порты с 49152 по 65536 являются динамическими или частными портами; это означает, что их может использовать кто угодно.

Источники

- http://composs.ru/kak-posmotret-port-ip-adresa-ili-otkrytye-porty-v-windows/

- https://fast-wolker.ru/setevye-porty-kompyutera-i-ix-naznachenie-uchimsya-otkryvat-i-zakryvat-porty.html

- https://tankistka.ru/kak-uznat-port-k-kotoromu-podklyucheno-ustroystvo/

- https://WiFiGid.ru/poleznoe-i-interesnoe/ports

- https://timeweb.com/ru/community/articles/kak-proverit-otkryt-li-port-komandoy-telnet

- https://PortScaner.ru/

[свернуть]

Содержание

- Как узнать кто слушает порт windows

- Как узнать кто слушает порт windows

- Команды netstat

- Популярные Похожие записи:

- 6 Responses to Утилита netstat или как определить какие порты слушает ваш компьютер. Сетевые утилиты 4 часть

- 🔍 Какой процесс прослушивает порт на Windows?

- Как узнать, какой процесс прослушивает определенный порт в операционной системе Windows?

- 1. Использование командной строки

- 2. Использование PowerShell Get-Process

- Заключение

- Как узнать, какие TCP/IP-порты используют приложения Windows

- Встроенные инструменты контроля портов

- Просмотр портов вместе с именами процессов

- Просмотр портов вместе с идентификаторами процессов

- Использование NirSoft CurrPorts

- Как узнать какой порт использует программа

- Определения порта программы стандартными средствами Windows

- Поиск идентификатора процесса PID

- Поиск порта процесса

- Программы для просмотра сетевых соединений

- TCPView

- CurrPorts

Как узнать кто слушает порт windows

Требования.

Статья применима для Windows 2000/XP/Vista/7.

Информация.

При установке некоторых программ иногда возникает проблема с доступностью порта. Т.е. вы устанавливаете программу, а она вам говорит: «Извините, но предпочитаемый порт номер занят!». И самое интересное программа не говорит чем или кем занят порт.

Как определить каким процессом (программой) занят порт.

1. В меню «Пуск» выберите пункт «Выполнить«;

2. В поле «Открыть» наберите команду cmd и нажмите кнопку «ОК»;

Откроется окно командной строки, примерно такого вида:

Результатом выполнения данной команды, должен быть список всех активных подключений, с ip-адресами и номерами портов.

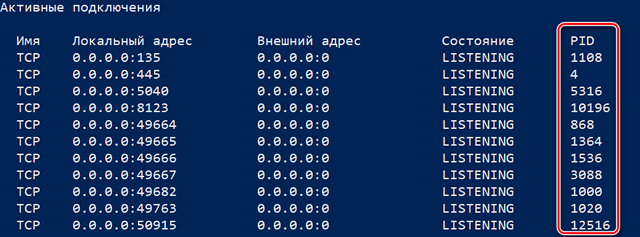

4. Теперь в колонке «Локальный адрес», находим нужный нам порт и записываем его идентификатор в колонке «PID»;

Например порт номер 80, его идентификатор 440.

5. Снова открываем меню «Пучк» и выбираем пункт «Выполнить«;

6. В поле «Открыть» вводим команду taskmgr и нажимаем кнопку «ОК»;

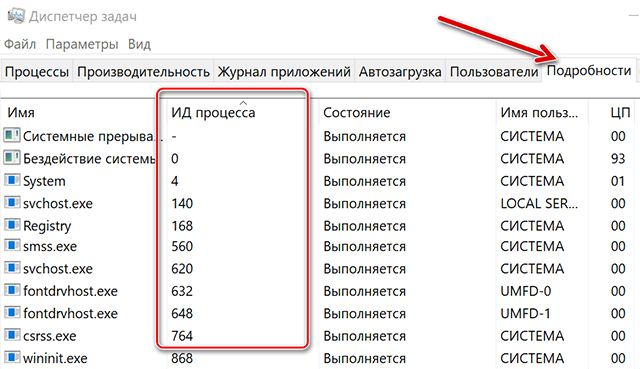

7. В окне «Диспетчер задач Windows» переходим на вкладку «Процессы«;

8. В главном меню открываем пункт «Вид» и выбираем пункт «Выбрать столбцы. «;

9. В окне «Выбор столбцов» находим пункт «Идентиф. процесса (PID)» и ставим рядом с ним галочку;

10. Нажимаем кнопку «ОК»;

11. Теперь в окне «Диспетчер задач Windows«, нажимаем на заголовок столбца «PID», для сортировки процессов по возрастанию;

12. Находим номер нашего процесса 440 и в столбце «Имя образа«, смотрим какой процесс занимает наш порт;

Источник

Как узнать кто слушает порт windows

Утилита netstat или как определить какие порты слушает ваш компьютер. Сетевые утилиты 4 часть-01

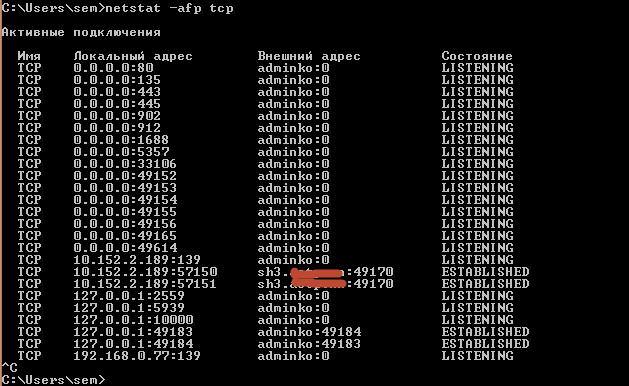

Всем привет ранее я начал рассказ про сетевые утилиты системного администратора в статье «Утилита pathping или как диагностировать проблему на маршруте до сайта. Сетевые утилиты 3 часть», движемся дальше и разбираем еще одну утилиту netstat или, как определить какие порты слушает ваш компьютер. Данная программка, будет не заменимым инструментом в багаже софта, любого системного инженера, поможет ему провести быструю диагностику ситуации и обнаружить ряд всевозможных проблем с сервисами и их доступностью.

Команды netstat

Представим ситуацию вы установили например MSM LSI утилиту для просмотра параметров RAID контроллера, запускаете утилиту, но ничего она не находит, потому что закрыт порт а какой вы не в курсе, и не всегда в инете можно быстро найти информацию об этом, для этого вы и может запустить netstat и посмотреть какой порт слушает ваш сервер с MSM процессом.

Утилита netstat или как определить какие порты слушает ваш компьютер. Сетевые утилиты 4 часть-02

Отображение статистики протокола и текущих сетевых подключений TCP/IP.

NETSTAT [-a] [-b] [-e] [-f] [-n] [-o] [-p протокол] [-r] [-s] [-x] [-t]

[интервал]

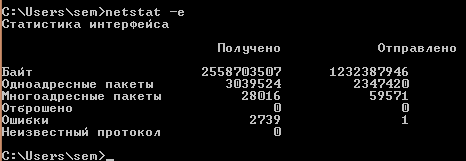

Давайте посмотрим интересные ключи утилиты netstat. Первое что вводим

и у нас на экране появится статистика сетевых пакетов ethernet.

Утилита netstat или как определить какие порты слушает ваш компьютер. Сетевые утилиты 4 часть-03

Утилита netstat или как определить какие порты слушает ваш компьютер. Сетевые утилиты 4 часть-04

Утилита netstat или как определить какие порты слушает ваш компьютер. Сетевые утилиты 4 часть-05

Очень полезно посмотреть все что слушает ваш хост для этого пишем

Вывод команды содержит Тип протокола либо TCP либо UDP, локальный адрес с портом который слушается и внешний адрес с портом и состояние действия.

Для полного понимания информации, предоставляемой этой командой, необходимо понять принципы установки соединения в протоколе TCP/IP. Вот основные этапы процесса установки соединения TCP/IP:

1. При попытке установить соединение клиент отправляет сообщение SYN серверу.

2. Сервер отвечает собственным сообщением SYN и подтверждением (ACK).

Процесс разрыва соединения состоит из следующих этапов:

1. Клиент сообщает «Я закончил», отправляя сообщение FIN серверу. На этом этапе клиент только принимает данные от сервера, но сам ничего не отправляет.

2. После этого сервер отправляет сообщение ACK и отправляет собственное сообщение FIN клиенту.

3. После этого клиент отправляет сообщение ACK серверу, подтверждая запрос сервера FIN.

4. При получении сообщения ACK от клиента сервер закрывает соединение.

Понимание этапов процесса установки и разрыва соединения позволяет более прозрачно интерпретировать состояния соединений в выводе команды netstat. Соединения в списке могут находиться в следующих состояниях.

Утилита netstat или как определить какие порты слушает ваш компьютер. Сетевые утилиты 4 часть-06

Утилита netstat или как определить какие порты слушает ваш компьютер. Сетевые утилиты 4 часть-07

также можно вывести только TCP порты

Утилита netstat или как определить какие порты слушает ваш компьютер. Сетевые утилиты 4 часть-08

Утилита netstat или как определить какие порты слушает ваш компьютер. Сетевые утилиты 4 часть-09

Вот такая вот полезная утилиты с которой вы всегда будите знать по каким портам общаются службы на хосте. Читайте далее Утилита TCPView. Как определить какие порты слушает ваш компьютер. Сетевые утилиты 5 часть

Популярные Похожие записи:

6 Responses to Утилита netstat или как определить какие порты слушает ваш компьютер. Сетевые утилиты 4 часть

thank you very much, would you weird area for any designers to hide this setting up. i had been possessing a number of difficulties with a new Dreamhost machine and i had not been guaranteed the reason why works out which they modify demonstrating invisible documents automagically, whereas different hosting space we connect to together with Filezilla appear to indicate invisible documents automagically. your own personal article allowed me to figure it available, i really appreciate it.

Уважаемый Иван, большое спасибо, это отличная получилась статья! У меня все получилось.

Очень рад, что смог вам помочь!

Добрый день. А как узнать какая программа занимает 80 порт?

Очень просто вы через netstat или tcpView смотрите PID процесса, который висит на порту, далее по PID вычисляете исполняемый файл.

>Добрый день. А как узнать какая программа занимает 80 порт?

Источник

🔍 Какой процесс прослушивает порт на Windows?

Как узнать, какой процесс прослушивает определенный порт в операционной системе Windows?

Эта статья поможет вам найти имя процесса, прослушивающего определенный порт в системе Windows.

Иногда при установке приложения вы могли столкнуться с проблемой типа «port in use».

Вы можете выбрать один из двух способов, указанных ниже.

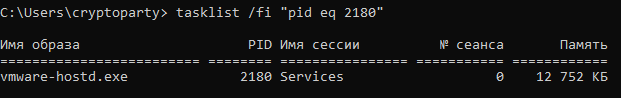

Первый метод использует netstat, чтобы найти pid процесса, прослушивающего определенный порт, затем используется список задач, чтобы найти имя процесса по pid.

1. Использование командной строки

Вы можете изменить это значение для поиска другого порта.

В последнем столбце выходных данных отображается идентификатор процесса.

Приведенный выше вывод показывает, что pid равен 2189 и 4620 для процессов, прослушивающих порт 443.

Используйте этот идентификатор процесса с командой списка задач, чтобы найти имя процесса.

В результатах вы увидите имя процесса, как показано на скриншоте выше.

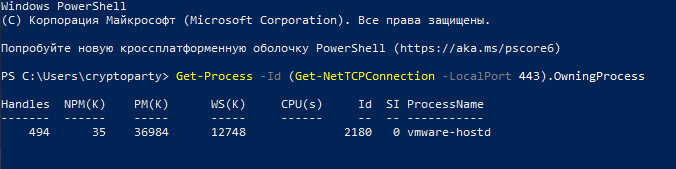

2. Использование PowerShell Get-Process

Второй метод использует команду PowerShell для определения процесса, запущенного на определенном порту в Windows.

Запустите терминал PowerShell и выполните следующую команду, чтобы найти имя процесса, работающего на порту 443.

Вы можете изменить номер порта, чтобы проверить наличие других портов.

В результатах вы увидите имя процесса, как показано на скриншоте выше.

Заключение

В этом руководстве вы узнали два метода поиска имени процесса, прослушивающего определенный порт в системе Windows.

Источник

Как узнать, какие TCP/IP-порты используют приложения Windows

IP-адрес указывает на компьютер или другое сетевое устройство. Когда одно устройство отправляет трафик другому, IP-адрес используется для маршрутизации трафика в соответствующее место. Как только трафик достигнет нужного места, устройство должно знать, какое приложение или сервис отправляет трафик.

Если IP-адрес сродни почтовому адресу, порт является чем-то вроде имени человека по этому месту жительства, который получает почту. По большей части вам не нужно беспокоиться о портах. Но время от времени вы можете столкнуться с приложением, которое настроено на прослушивание трафика на том порту, который уже использует другое приложении. В этом случае вам нужно будет определить приложение, которое уже использует этот порт.

Существует несколько способов узнать, какое приложение блокирует порт, но мы собираемся пройти через пару встроенных способов, которые используют командную строку, а затем показать вам отличное бесплатное приложение, которое упростит работу, Все эти методы должны работать независимо от того, какую версию Windows вы используете.

Встроенные инструменты контроля портов

Мы предлагаем две команды, чтобы показать список. В первом списке отображаются активные порты вместе с именем процесса, который их использует. В большинстве случаев эта команда будет работать нормально. Иногда, однако, имя процесса не поможет вам определить, какое приложение или служба фактически использует порт. В таком случае вам нужно будет перечислить активные порты вместе со номерами идентификатора процессов, а затем просмотреть эти процессы в диспетчере задач.

Просмотр портов вместе с именами процессов

Во-первых, вам нужно открыть командную строку в режиме администратора. Нажмите «Поиск», а затем введите «командная» в поле поиска. Когда вы увидите «Командная строка» в результатах, щелкните его правой кнопкой мыши и выберите «Запуск от имени администратора».

В командной строке введите следующий текст и нажмите «Ввод»:

Если вы хотите сделать это немного проще, вы также можете выгрузить результаты команды в текстовый файл. Затем вы можете просто найти номер порта в текстовом файле.

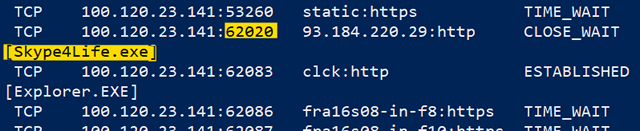

Здесь, например, вы можете видеть, что порт 62020 связан процессом Skype4Life.exe. Skype – это приложение для общения между пользователями, поэтому мы можем предположить, что этот порт фактически связан процессом, который регулярно проверяет наличие обновлений для приложения.

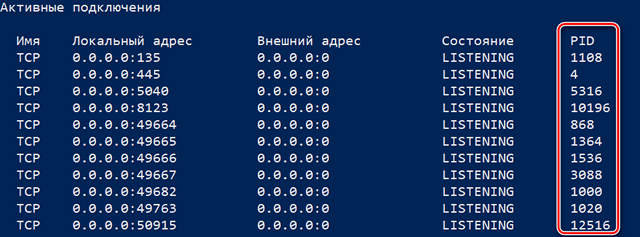

Просмотр портов вместе с идентификаторами процессов

Если имя процесса для номера порта, который вы просматриваете, затрудняет определение того, какому приложению он соответствует, вы можете попробовать версию команды, которая показывает идентификаторы процессов (PID), а не имена. Введите следующий текст в командной строке, а затем нажмите Enter :

В столбце справа справа перечислены PID, поэтому просто найдите тот, который связан с портом, который вы пытаетесь устранить.

Затем откройте диспетчер задач, щелкнув правой кнопкой мыши любое открытое пространство на панели задач и выбрав «Диспетчер задач».

Если вы используете Windows 8 или 10, перейдите на вкладку «Подробности» в диспетчере задач. В более старых версиях Windows вы увидите эту информацию на вкладке «Процессы». Отсортируйте список процессов по столбцу «ИД процесса» и найдите PID, связанный с портом, который вы исследуете. Возможно, вы сможете узнать больше о том, какое приложение или служба использует указанный порт, посмотрев столбец «Описание».

Если нет, щелкните процесс правой кнопкой мыши и выберите «Открыть расположение файла». Расположение файла, скорее всего, даст вам подсказку о том, какое приложение задействовано.

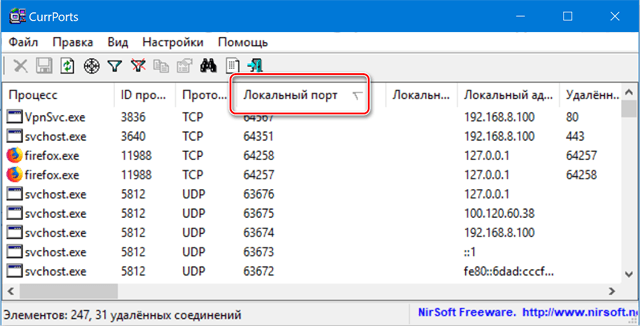

Использование NirSoft CurrPorts

Если вы не любите командную строку или предпочли бы использовать простую утилиту, чтобы сделать всё это за один шаг, мы рекомендуем отличный бесплатный CurrPorts. Загрузите инструмент. Только убедитесь, что вы получили правильную версию (обычная версия для 32-разрядной версии Windows, а версия x64 – для 64-разрядной Windows). Это портативное приложение, поэтому вам не нужно его устанавливать. Просто распакуйте папку загрузки и запустите исполняемый файл.

В окне CurrPorts отсортируйте по столбцу «Локальный порт», найдите порт, который вы исследуете, и вы можете увидеть всё: имя процесса, ID, порт, полный путь к процессу и т.д.

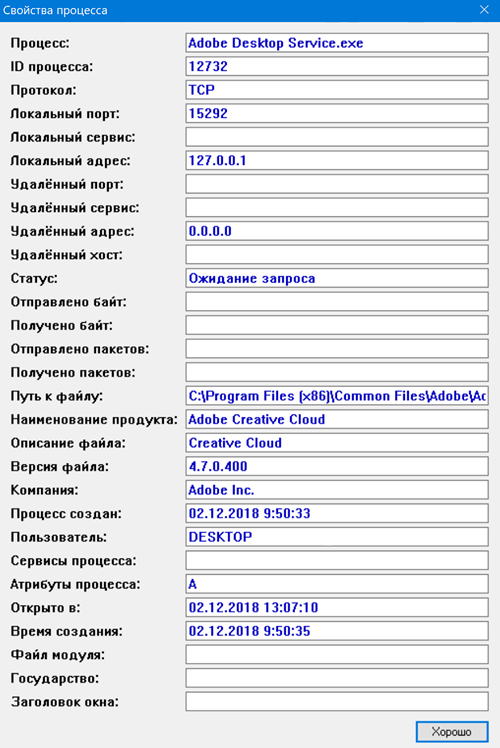

Чтобы сделать это ещё проще, дважды щелкните любой процесс, чтобы увидеть каждую деталь в одном окне.

Когда вы определите, какое приложение или служба связаны с порт, – Вы сможете решить, как его использовать. Если это приложение, то можно указать другой номер порта. Если это сервис или у вас нет возможности указать другой номер порта – вероятно, Вам придётся остановить службу или удалить приложение.

Источник

Как узнать какой порт использует программа

На компьютере может быть установлено довольно много программ и все они резервируют в операционной системе определенный порт для взаимодействия с другим программным обеспечением по сети. В большинстве случаев пользователь заранее знает какой порт использует программа. Это может быть официально зарезервированный порт, под определенный сетевой протокол. Например почтовые программы используют для приема почты протокол POP3 и резервируют порт 110. Бывают неофициально резервируемые порты, например порт 1540 используемый агентом сервера 1С:Предприятие. Информацию об используемых неофициальных портах разработчики программного обеспечения указывают в документации.

Определения порта программы стандартными средствами Windows

Поиск идентификатора процесса PID

1. Открываем командную строку: сочетание клавиш и вводим команду CMD.

2. Запускаем tasklist и находим PID процесса.

Если необходимо отобразить полный список процессов, в том числе служебных и системных, необходимо использовать tasklist без аргументов.

Команда tasklist /fi «status eq running» найдет только те процессы, которые были запущенны программами. Это сократит список процессов и облегчит поиск.

Находим в списке нужную программу, например OneDrive.exe и запоминаем соответствующий PID.

Поиск порта процесса

Для получения списка используемых портов воспользуемся утилитой командной строки netstat.

B netstat были использованы слtдующие аргументы:

В результате будет получен довольно крупный список активных сетевых соединений, среди которых необходимо найти соединение с нужным PID.

В найденных результатах видно, что процесс c PID 15304 (программа OneDrive.exe) использует несколько сетевых портов: 11906, 11907, 11908.

Обращайте внимание на то, для какого траспортного протокола открыт порт: ТСР или UDP. Это информация будет важна, когда будете пробрасывать порт через межсетевой экран.

Программы для просмотра сетевых соединений

Этот способ подойдет для тех, кто не хочет погружаться в работу утилит командной строки Windows, а желает быстро и просто получить информацию о портах, которые использует программа, в графическом интерфейсе.

TCPView

CurrPorts

Из плюсов программы следует отметить наличие русского языка. Чтобы русифицировать программу нужно скачать отдельный файл русификации и положить его в папку с программой.

Источник

Открытые порты в Windows 10 часто считаются опасными, поскольку хакеры могут использовать их, если служба или приложение, с которыми связаны порты, не обновлены или не имеют базовых протоколов безопасности. Поэтому рекомендуется закрыть все прослушиваемые сетевые порты, которые ваша система не использует.

Давайте кратко расскажем, что такое порты и почему они могут быть опасны.

Содержание

- Что такое сетевые порты?

- Опасны ли открытые сетевые порты?

- 2 способа проверить, какие порты открыты/прослушиваются в Windows 10

- Определите открытые порты по имени процесса с помощью командной строки

- Определите открытые порты по идентификатору процесса с помощью командной строки

- Как закрыть открытый порт

- Как быстро закрыть порты с помощью Command Prompt

- Как заблокировать сетевые порты в Windows Firewall с помощью командной строки

- Блокировка порта в Windows Firewall с помощью командной строки

- Разблокировать/Открыть порт в Windows Firewall с помощью командной строки

- Заключительные слова

- YouTube video: Как найти и закрыть прослушиваемые порты в Windows 10

Что такое сетевые порты?

Сетевые порты используются службами и приложениями Windows для отправки и получения данных по сети. Если вы задаетесь вопросом, для чего используется IP-адрес, то вы абсолютно правы. Однако уникальный IP-адрес определяет путь к определенному устройству, тогда как порт определяет, какому приложению или службе на данном устройстве отправлять эту информацию.

Подобно IP-адресам, порт также уникален в рамках своей экосистемы. Это означает, что один и тот же порт не может использоваться двумя различными службами/приложениями. Поэтому оба этих уникальных идентификатора, IP-адрес и номер порта, используются для отправки и получения информации с компьютера.

Номер порта можно найти в виде суффикса к IP-адресу, как в примере ниже:

xxx.xxx.xxx.xxx:80

Здесь цифры, за которыми следует двоеточие, обозначают номер порта. Ниже перечислены несколько портов, используемых некоторыми службами и приложениями по умолчанию:

- FTP — 21

- SSH — 22

- Telnet — 23

- SMTP — 25

- DNS — 53

- DHCP — 67 & 68

- HTTP — 80 & 8080

- HTTPS — 443

- SNMP — 161

- RDP — 3389

Всего один IP-адрес может иметь 65535 TCP и 65535 UDP портов.

Опасны ли открытые сетевые порты?

Не все прослушиваемые порты опасны. Иногда приложение открывает порты автоматически, не информируя пользователей. Если приложение плохо построено, а протоколы безопасности не имеют необходимой инфраструктуры, злоумышленник может воспользоваться этим и проникнуть на ваш компьютер.

Открытый сетевой порт не всегда опасен, но всегда лучше быть начеку и закрывать все порты, которые не нужны.

2 способа проверить, какие порты открыты/прослушиваются в Windows 10

Вы можете узнать, какие порты открыты на вашем компьютере, даже если установленные приложения не сообщили вам, что они их используют. Вот 2 способа проверить, какие порты открыты и какая служба/приложение использует их на локальном компьютере, прежде чем приступить к их блокировке.

Вот руководство по проверке, открыт ли удаленный сетевой порт.

Определите открытые порты по имени процесса с помощью командной строки

Некоторые приложения выдают имя приложения/службы, связанной с номером порта. Вы можете использовать приведенную ниже команду в Command Prompt для определения открытых портов и имен соответствующих приложений.

- Откройте Command Prompt с правами администратора.

- Введите следующую команду:

netstat -ab - Теперь Command Prompt отобразит вывод открытых сетевых портов с именами связанных с ними приложений/сервисов, как показано на рисунке ниже:

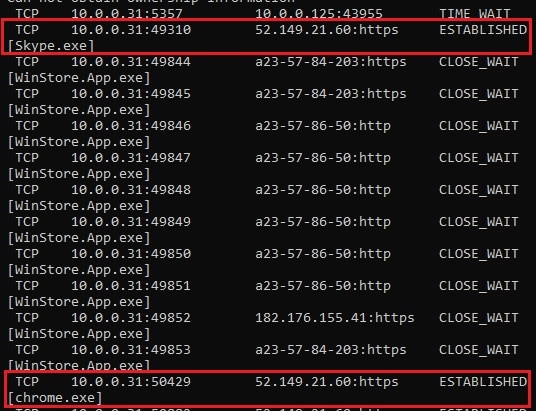

Поскольку IP-адрес, присвоенный нашему компьютеру, равен 10.0.0.31, он отображает различные порты, используемые различными приложениями с суффиксом IP-адреса. Однако, как вы можете заметить, некоторые имена служб и приложений не поддаются идентификации. Для этого мы воспользуемся вторым методом.

Определите открытые порты по идентификатору процесса с помощью командной строки

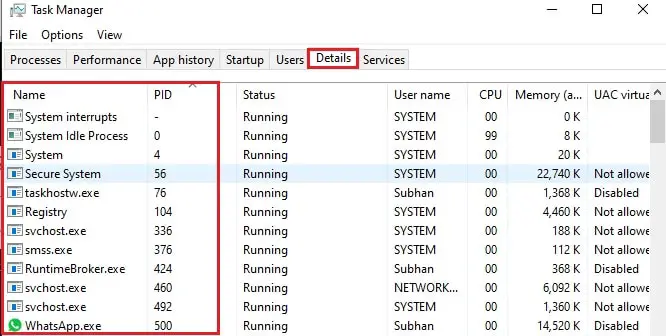

В этом случае мы будем сравнивать идентификаторы процессов запущенных приложений и служб, связанных с портами, а затем определять имя процесса с помощью диспетчера задач. Вот как это сделать:

- Откройте Командную строку с правами администратора.

- Введите следующую команду:

netstat -aon - Командная строка отобразит список TCP и UDP портов, прослушиваемых в настоящее время на вашем компьютере. Обратите внимание на соответствующие PID для сравнения в диспетчере задач.

- Теперь откройте диспетчер задач, щелкнув правой кнопкой мыши на панели задач и выбрав Диспетчер задач . Или вы можете использовать клавиши быстрого доступа Ctrl + Shift + Esc .

- Теперь перейдите на вкладку Details в диспетчере задач и сопоставьте PID с соответствующим именем процесса/приложения.

Теперь у вас есть достаточная информация о портах, которые вы хотите закрыть, если таковые имеются. Перейдите к следующему шагу, чтобы заблокировать/закрыть все прослушиваемые порты на вашем компьютере.

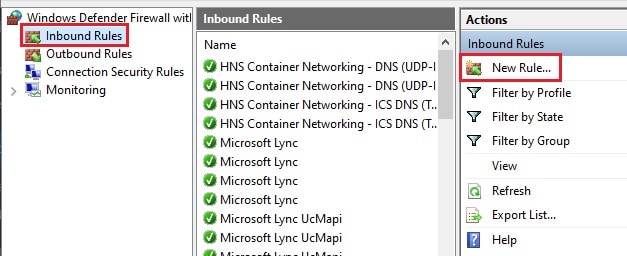

Как закрыть открытый порт

Если вы нашли порт, который вы больше не используете или не уверены, что его безопасно держать открытым, лучше заблокируйте его. Если вы хотите закрыть открытый порт, вы можете сделать это с помощью Брандмауэра Windows или Защитника Windows в случае Windows 10.

- Откройте Брандмауэр Windows, перейдя в Пуск -> Панель управления -> Брандмауэр Windows . Если вы используете Windows 10, вы можете открыть брандмауэр Windows Defender, перейдя в Запуск -> firewall.cpl .

- В левом боковом меню нажмите на Расширенные настройки .

- В правом боковом меню нового окна выберите Входящие правила .

- Затем нажмите Новое правило в правой панели.

- На экране Тип правила в Новом мастере входящих правил выберите Порт , а затем нажмите Следующее .

- На следующем экране выберите тип порта, определенный ранее с помощью командной строки, а затем введите номер порта, который вы хотите закрыть, напротив Определенные локальные порты . Нажмите Next после завершения.

- На следующем экране выберите Block the connection и нажмите Next .

- На экране Profile выберите All Profiles и нажмите Next .

- Теперь задайте имя для правила и нажмите Finish .

Теперь вы успешно отключили порт. Вы можете повторить шаги для блокирования других портов или удалить этот, перейдя в Inbound rules и удалив соответствующие правила.

Как быстро закрыть порты с помощью Command Prompt

Можно использовать несколько команд для определения процессов, которые открыли порты, а затем закрыть порты, убив процесс.

- Откройте Command Prompt и выполните команду: netstat -a -o -n . Это покажет все открытые порты в вашей системе вместе с их текущим состоянием и ID процесса, который открыл эти порты.

- Если вы хотите найти определенный порт, вам нужно выполнить команду: netstat -a -o -n | findstr «993» . Замените 993 на номер порта, который вы хотите найти.

- Последний столбец в списке — это идентификатор процесса или номер PID. Убийство процесса автоматически закроет прослушиваемый порт. Чтобы убить процесс, выполните команду: taskkill /pid 993 .

Обратите внимание, что это быстрый и временный способ закрыть порт с помощью командной строки. Если вы хотите навсегда заблокировать порт от повторного открытия, вам нужно следовать первому методу, описанному выше.

Как заблокировать сетевые порты в Windows Firewall с помощью командной строки

Блокировка порта в Windows Firewall с помощью командной строки

Вы также можете постоянно блокировать порты в Windows Defender Firewall с помощью командной строки.

Чтобы создать правило блокировки порта в Windows Firewall, выполните следующую команду в Command Prompt:

netsh advfirewall firewall add rule name="Rule Name" protocol=TCP dir=out remoteport=993 action=block

Замените Имя правила на ваше собственное имя правила, например, поскольку я блокирую порт IMAP, я назову правило как Block IMAP . Замените TCP на RCP или UDP, в зависимости от того, какой порт вы хотите заблокировать. Замените 993 на фактический номер порта, который вы хотите заблокировать.

Разблокировать/Открыть порт в Windows Firewall с помощью командной строки

Чтобы снова открыть порт, просто выполните следующую команду в CMD:

netsh advfirewall firewall delete rule name="Rule Name"

Замените Rule Name на фактическое имя правила, Block IMAP в моем случае. Это удалит правило, которое мы создали выше.

Заключительные слова

Прослушиваемые порты не всегда опасны, так как это во многом зависит от того, через какое приложение/службу они открыты. Тем не менее, важно не дать злоумышленнику ни единого шанса воспользоваться уязвимостями вашей системы и разумно закрыть все неиспользуемые порты.

YouTube video: Как найти и закрыть прослушиваемые порты в Windows 10

.

Как узнать, какие TCP/IP-порты используют приложения Windows

IP-адрес указывает на компьютер или другое сетевое устройство. Когда одно устройство отправляет трафик другому, IP-адрес используется для маршрутизации трафика в соответствующее место. Как только трафик достигнет нужного места, устройство должно знать, какое приложение или сервис отправляет трафик.

Если IP-адрес сродни почтовому адресу, порт является чем-то вроде имени человека по этому месту жительства, который получает почту. По большей части вам не нужно беспокоиться о портах. Но время от времени вы можете столкнуться с приложением, которое настроено на прослушивание трафика на том порту, который уже использует другое приложении. В этом случае вам нужно будет определить приложение, которое уже использует этот порт.

Существует несколько способов узнать, какое приложение блокирует порт, но мы собираемся пройти через пару встроенных способов, которые используют командную строку, а затем показать вам отличное бесплатное приложение, которое упростит работу, Все эти методы должны работать независимо от того, какую версию Windows вы используете.

Встроенные инструменты контроля портов

Мы предлагаем две команды, чтобы показать список. В первом списке отображаются активные порты вместе с именем процесса, который их использует. В большинстве случаев эта команда будет работать нормально. Иногда, однако, имя процесса не поможет вам определить, какое приложение или служба фактически использует порт. В таком случае вам нужно будет перечислить активные порты вместе со номерами идентификатора процессов, а затем просмотреть эти процессы в диспетчере задач.

Просмотр портов вместе с именами процессов

Во-первых, вам нужно открыть командную строку в режиме администратора. Нажмите «Поиск», а затем введите «командная» в поле поиска. Когда вы увидите «Командная строка» в результатах, щелкните его правой кнопкой мыши и выберите «Запуск от имени администратора».

В командной строке введите следующий текст и нажмите «Ввод»:

После того, как вы нажмете Enter , результаты могут занять минуту или две для полного отображения, поэтому будьте терпеливы. Прокрутите список, чтобы найти порт (который указан после двоеточия справа от локального IP-адреса), и вы увидите имя процесса, использующего этого порт.

Если вы хотите сделать это немного проще, вы также можете выгрузить результаты команды в текстовый файл. Затем вы можете просто найти номер порта в текстовом файле.

Здесь, например, вы можете видеть, что порт 62020 связан процессом Skype4Life.exe. Skype – это приложение для общения между пользователями, поэтому мы можем предположить, что этот порт фактически связан процессом, который регулярно проверяет наличие обновлений для приложения.

Просмотр портов вместе с идентификаторами процессов

Если имя процесса для номера порта, который вы просматриваете, затрудняет определение того, какому приложению он соответствует, вы можете попробовать версию команды, которая показывает идентификаторы процессов (PID), а не имена. Введите следующий текст в командной строке, а затем нажмите Enter :

В столбце справа справа перечислены PID, поэтому просто найдите тот, который связан с портом, который вы пытаетесь устранить.

Затем откройте диспетчер задач, щелкнув правой кнопкой мыши любое открытое пространство на панели задач и выбрав «Диспетчер задач».

Если вы используете Windows 8 или 10, перейдите на вкладку «Подробности» в диспетчере задач. В более старых версиях Windows вы увидите эту информацию на вкладке «Процессы». Отсортируйте список процессов по столбцу «ИД процесса» и найдите PID, связанный с портом, который вы исследуете. Возможно, вы сможете узнать больше о том, какое приложение или служба использует указанный порт, посмотрев столбец «Описание».

Если нет, щелкните процесс правой кнопкой мыши и выберите «Открыть расположение файла». Расположение файла, скорее всего, даст вам подсказку о том, какое приложение задействовано.

Использование NirSoft CurrPorts

Если вы не любите командную строку или предпочли бы использовать простую утилиту, чтобы сделать всё это за один шаг, мы рекомендуем отличный бесплатный CurrPorts. Загрузите инструмент. Только убедитесь, что вы получили правильную версию (обычная версия для 32-разрядной версии Windows, а версия x64 – для 64-разрядной Windows). Это портативное приложение, поэтому вам не нужно его устанавливать. Просто распакуйте папку загрузки и запустите исполняемый файл.

В окне CurrPorts отсортируйте по столбцу «Локальный порт», найдите порт, который вы исследуете, и вы можете увидеть всё: имя процесса, ID, порт, полный путь к процессу и т.д.

Чтобы сделать это ещё проще, дважды щелкните любой процесс, чтобы увидеть каждую деталь в одном окне.

Когда вы определите, какое приложение или служба связаны с порт, – Вы сможете решить, как его использовать. Если это приложение, то можно указать другой номер порта. Если это сервис или у вас нет возможности указать другой номер порта – вероятно, Вам придётся остановить службу или удалить приложение.

Источник

Как узнать что висит на порту windows

Требования.

Статья применима для Windows 2000/XP/Vista/7.

Информация.

При установке некоторых программ иногда возникает проблема с доступностью порта. Т.е. вы устанавливаете программу, а она вам говорит: «Извините, но предпочитаемый порт номер занят!». И самое интересное программа не говорит чем или кем занят порт.

Как определить каким процессом (программой) занят порт.

1. В меню «Пуск» выберите пункт «Выполнить«;

2. В поле «Открыть» наберите команду cmd и нажмите кнопку «ОК»;

Откроется окно командной строки, примерно такого вида:

3. Наберите команду netstat -ano и нажмите кнопку «Ввод» (Enter) на клавиатуре;

Результатом выполнения данной команды, должен быть список всех активных подключений, с ip-адресами и номерами портов.

4. Теперь в колонке «Локальный адрес», находим нужный нам порт и записываем его идентификатор в колонке «PID»;

Например порт номер 80, его идентификатор 440.

5. Снова открываем меню «Пучк» и выбираем пункт «Выполнить«;

6. В поле «Открыть» вводим команду taskmgr и нажимаем кнопку «ОК»;

7. В окне «Диспетчер задач Windows» переходим на вкладку «Процессы«;

8. В главном меню открываем пункт «Вид» и выбираем пункт «Выбрать столбцы. «;

9. В окне «Выбор столбцов» находим пункт «Идентиф. процесса (PID)» и ставим рядом с ним галочку;

10. Нажимаем кнопку «ОК»;

11. Теперь в окне «Диспетчер задач Windows«, нажимаем на заголовок столбца «PID», для сортировки процессов по возрастанию;

12. Находим номер нашего процесса 440 и в столбце «Имя образа«, смотрим какой процесс занимает наш порт;

Источник

Как проверить открытые порты через командную строку. Помни, хакеры где-то рядом

Друзья, в недавней публикации , которая посвящалась фанатам игры Майнкрафт, я в очередной раз заострял внимание на том, что сетевая безопасность — это наше все. Ведь никому же не хочется, чтобы какой-то нехороший дядька получил доступ к вашему личному электронному кошельку, или, например, зашифровал все файлы на компьютере.

Конечно, все мы пользуемся современными антивирусными решениями , но порой сами даем злоумышленникам лишний повод зайти к нам в гости без приглашения. Я сейчас имею в виду «проброс» портов для нужд различных онлайн-игр и прочих сетевых приложений.

Содержание статьи:

Какой командой можно проверить открытые порты Windows 10 и 7

Как определить открытые порты в командной строке Windows 10

Как узнать, какая именно программа использует открытые порты

Поэтому пришло время поговорить о том, как проверить открытые порты компьютера через командную строку. И поверьте, это очень просто. С этим справиться даже первоклассник.

Все дальнейшие действия будут показаны на примере Windows 10, хотя и в других версиях данной ОС все происходит аналогично. Итак, начинаем «колдовать». Для этого первым делом жмем правой кнопкой мыши по кнопке «Пуск» и открываем командную строку.

В ней вводим простенькую команду следующего вида:

После этого запустится процесс сканирования. Естественно, здесь нужно немножко подождать, поэтому надо запастись терпением или чаем. И вот, на рисунке ниже в желтой рамке показаны открытые порты. Как видите, в графе «Состояние» они помечены как «LISTENING» (то есть слушающий).

Если же вместо этого значения будет надпись «ESTABLISHED», значит, в это время соединение установлено и идет передача данных между двумя узлами сети. Вот так это выглядит наглядно.

Посмотрите, во втором и третьем столбцах показаны IP-адреса этих узлов. В моем случае никакой опасности нет, поскольку адрес «127.0.0.1» относится к одному и тому же локальному компьютеру. То есть все происходит в пределах домашнего компа, внешней угрозы нет.

Также могут присутствовать в общем списке значения типа «CLOSE_WAIT» (ожидания закрытия соединения) и «TIME_WAIT» (превышение времени ответа). Внимание на скриншот ниже.

Хорошо, вот мы узнали какие порты открыты, но что делать дальше с этим хозяйством? На самом деле все просто. Рассмотрим ситуацию на реальном примере. Допустим мы хотим узнать, какой программой открыт порт «1688» (он выделен на рисунке выше).

Для этого нужно скопировать значение из последнего столбца, который называется «PID». В нашем случае это цифра «9184». Теперь следует открыть диспетчер задач Windows одновременным нажатием клавиш «Ctrl+Alt+Del», а затем перейти на вкладку «Подробности».

Далее в графе «ИД процесса» можно без труда найти нужное нам значение и понять, что за приложение его использует. Нажав, например, правой кнопкой мыши по названию задействованного процесса, появится возможность почитать о нем в интернете либо сразу перейти в папку размещения его исполнительных файлов.

На этом рассказ о том, как проверить открытые порты компьютера через командную строку Windows 10 и 7 версий подошел к завершению. Если остались какие-то вопросы, задавайте их в комментариях к публикации.

А уже в скором времени я покажу вам еще одну специализированную программу для этих целей, которая призвана еще более автоматизировать процесс определения активных сетевых соединений.

Источник

Вступление

FreeBSD – это мощная операционная система, способная выполнять различные функции. Частью того, что делает эту операционную систему идеальным выбором во многих сценариях, является ее репутация гибкости. Большой вклад в эту репутацию вносит поддерживаемый FreeBSD метод установки программного обеспечения из источника, известного как * ports system *.

В этом руководстве мы обсудим некоторые преимущества системы портов и продемонстрируем, как использовать ее для приобретения и управления дополнительным программным обеспечением. Мы расскажем, как выполнить установку с помощью команды + make +, как настроить ваши приложения и как использовать некоторые распространенные инструменты, чтобы упростить обслуживание портов.

Предпосылки

Чтобы следовать этому руководству, у вас должен быть доступ к серверу FreeBSD 10.1 и учетная запись пользователя без полномочий root с привилегиями + sudo +. This Guide может помочь вам войти на сервер FreeBSD и настроить разумную рабочую среду.

Управление различными типами программного обеспечения FreeBSD

Команда FreeBSD поддерживает базовую операционную систему FreeBSD как единое целое. Его компоненты обновляются с помощью инструмента + freebsd-update +, и их поведение контролируется, прежде всего, через файлы конфигурации, расположенные в каталоге + / etc +. Хотя вы можете устанавливать и использовать альтернативы прилагаемому программному обеспечению, вы не можете легко или безопасно удалить те из них, которые включены в базовую систему, поскольку они считаются функционально важными частями операционной системы.

Напротив, дополнительное программное обеспечение управляется с использованием различных процессов, инструментов и мест в файловой системе. В отличие от программного обеспечения базовой системы, дополнительное программное обеспечение настраивается в каталоге + / usr / local / etc +. FreeBSD предоставляет два санкционированных метода для загрузки и установки дополнительного программного обеспечения в систему.

Система портов, которую мы будем описывать в этом руководстве, управляется через иерархию файловой системы, расположенную в + / usr / ports +, которая классифицирует каждую доступную часть программного обеспечения, которую FreeBSD знает, как собрать. В этом каталоге подкаталог первого уровня классифицирует программное обеспечение в основном в соответствии с функцией или языком. В этих каталогах существуют папки для каждой отдельной части программного обеспечения. Программное обеспечение можно загружать, настраивать, компилировать и устанавливать либо с помощью простых команд + make +, либо с помощью доступных вспомогательных утилит. Программное обеспечение в коллекции портов включает в себя все исправления, необходимые для сборки и запуска приложения в системе FreeBSD.

Другой тип установки, поддерживаемый системой, – это * пакеты *, которые представляют собой двоичные файлы программного обеспечения, скомпилированные из коллекции портов с использованием разумных значений по умолчанию. Это хороший метод быстрого приобретения программного обеспечения, но он не соответствует уровню настройки, предоставляемому системой портов. Вы можете узнать больше о том, как управлять пакетами программного обеспечения в this guide.

Подготовка дерева портов

Дерево портов – это имя иерархии, которая существует под каталогом + / usr / ports +. Эта иерархия содержит каталоги, которые соответствуют категориям портов, в которых находятся другие каталоги, которые соответствуют отдельным портам.

Прежде чем мы начнем манипулировать какими-либо портами, мы должны убедиться, что эта иерархия обновлена. Если вы забудете обновить иерархию портов, это может привести к сбоям при сборке, поскольку порты пытаются выбрать и построить файлы, которые больше не могут быть действительными.

Мы можем обновить дерево портов с помощью утилиты + portsnap +. Этот инструмент запрашивает серверы портов FreeBSD на предмет изменений.

Записывая наше последнее обновление

Перед тем, как мы выполним фактическую команду обновления, нам нужно записать временную метку для определенного файла в нашем дереве портов с именем + / usr / ports / UPDATING +. Мы можем использовать инструмент + stat +, чтобы увидеть различные временные метки, связанные с файлом:

stat -x /usr/ports/UPDATINGВы должны увидеть результат, который выглядит следующим образом:

File: "UPDATING"

Size: 375337 FileType: Regular File

Mode: (0644/-rw-r--r--) Uid: ( 0/ root) Gid: ( 0/ wheel)

Device: 0,81 Inode: 2011338 Links: 1

Access: Thu Dec 11 22:24:59 2014

Modify:

Change:Есть вероятность, что вместо этого вы получите сообщение об ошибке:

stat: /usr/ports/UPDATING: stat: No such file or directoryЕсли вы видите это, это означает, что у вас нет дерева портов, инициализированного в вашей системе. Если это так, перейдите к следующему разделу, чтобы узнать, как извлечь исходное дерево портов в вашу систему с помощью + portsnap +.

Значения, на которые мы хотим обратить внимание, это времена «Modify» и «Change», которые выделены в выходных данных выше. В этом случае отметка времени «Изменить» будет самой последней раз, когда сопровождающий портов изменил файл с важной информацией. Отметка времени «Изменить» будет последней синхронизацией файла на вашем сервере.

Нам нужно запомнить временную метку, чтобы мы знали, на какие примечания по обновлению нам следует обратить внимание после обновления дерева портов. Мы можем сохранить их в файл в нашем домашнем каталоге, набрав:

stat -x /usr/ports/UPDATING > ~/last_updateТеперь, когда мы записали эту информацию, мы можем продолжить и обновить наше дерево портов.

Обновление дерева портов с помощью Portsnap

Если у вас есть четкое представление о том, когда дерево портов в последний раз обновлялось, вы можете синхронизировать дерево портов с самой последней информацией с сайта проекта FreeBSD. Для этого мы будем использовать инструмент под названием + portsnap +.

Если у вас нет никакой информации в каталоге + / usr / ports + (если вы столкнулись с ошибкой, о которой мы упоминали в предыдущем разделе), вы можете загрузить и извлечь все дерево портов в этот каталог с помощью + portsnap +. Этот процесс может занять довольно много времени, но он необходим только в том случае, если ваша директория + / usr / ports + пуста, что должно произойти только один раз. Если ваш сервер FreeBSD находится в DigitalOcean, ваше дерево портов должно быть уже инициализировано:

sudo portsnap fetch extractЭто загрузит и извлечет все дерево портов в каталог + / usr / ports +.

Если у вас уже есть дерево портов, встроенное в каталог + / usr / ports + (если вы смогли записать метки времени в последнем разделе), вы можете обновить файлы до их самых последних версий с помощью этой команды:

sudo portsnap fetch updateЭта команда будет извлекать только те файлы, которые отличаются от файлов в структуре + / usr / ports +, поэтому это займет значительно меньше времени, чем вариант команды + + extract + `. Это формат, который следует использовать в ежедневных обновлениях дерева портов.

Как только ваше дерево портов построено или обновлено, вы можете начать управлять и работать с портами в вашей системе.

Поиск дерева портов для приложений

Теперь, когда у вас есть обновленная иерархия дерева портов в вашей системе, вы можете начать поиск доступного вам программного обеспечения. Есть несколько способов сделать это, каждый из которых имеет свои преимущества.

Поиск с помощью + whereis +

Самый простой способ поиска приложения – по имени с помощью команды + whereis +. Это будет искать команду в вашей системе и в дереве портов. Если он найдет совпадение, он вернет соответствующую информацию о пути для приложения в вашей системе.

Как правило, если приложение не установлено, но при поиске был найден действительный порт, оно вернет путь к порту в дереве портов. Если приложение is установлено, оно обычно возвращает путь к исполняемому файлу, порт и часто страницу + man +:

Например, мы можем искать утилиту + wget +, набрав это:

Если порт не установлен, мы увидим что-то вроде этого:

wget: /usr/ports/ftp/wgetПоскольку путь начинается с + / usr / ports +, мы знаем, что это устанавливаемый порт. Мы можем использовать возвращаемый путь, если хотим установить этот порт.

Если команда + wget + уже установлена, мы можем увидеть вывод, который выглядит следующим образом:

wget: /usr/local/bin/wget /usr/local/man/man1/wget.1.gz /usr/ports/ftp/wgetСюда входит путь к фактически установленному исполняемому файлу, файл страницы + man + для приложения и расположение порта в дереве портов.

Поиск с использованием команды + echo + в иерархии файловой системы

В FreeBSD Handbook авторы также предлагают довольно новый способ поиска с использованием только ` + echo + `команда и встроенная структура дерева портов.

Дерево портов настроено со всеми соответствующими файлами и каталогами в каталоге + / usr / ports +. В файловой системе каждый порт представлен отдельным каталогом, который содержит всю информацию, необходимую для сборки и установки программного обеспечения в системе FreeBSD.

Для облегчения организации эти порты сгруппированы по функциям в каталогах категорий в + / usr / ports +. Таким образом, в приведенном выше примере + wget + мы видим, что команда + wget + была отнесена к группе + ftp +. Таким образом, каталог + / usr / ports + содержит каталоги категорий, которые, в свою очередь, содержат каталоги для портов.

Мы можем использовать эту непротиворечивую структуру с помощью команды + echo + и групповых символов. Поскольку мы, вероятно, не знаем категорию, в которой будет существовать порт, мы заменим этот уровень каталога звездочкой. Мы также можем поместить их до и после нашего поискового запроса, если мы хотим быть более гибкими в нашем сопоставлении. Поэтому мы можем искать программы, связанные с + wget +, набрав:

Это вернет что-то похожее на это:

/usr/ports/ftp/gwget /usr/ports/ftp/wget /usr/ports/www/ruby-wgettsv /usr/ports/www/wgetpasteЭто может быть немного более гибким, чем команда + whereis +, поскольку не требует точного соответствия.

Поиск с использованием доступных целей + make +

Самый мощный способ поиска портов – использовать команду + make +.

Это также команда, которая используется для создания и установки портов в системе, но в более общем смысле это гибкий инструмент, который можно использовать для простого выполнения сложных задач, определенных в файле конфигурации. Разработчики FreeBSD создали + make + “target” (определения задач), которые будут выполнять поиск дерева портов по различным критериям.

Чтобы использовать эту функцию, вы должны сначала перейти к базе дерева портов. Здесь определены цели + make +:

Общий синтаксис для выполнения поиска:

make [search|quicksearch] [searchtype]=[searchquery] [modifiers]Две цели + make, предназначенные для поиска в дереве портов, это` + search` и + quicksearch. Они имеют одинаковую функциональность и отличаются только отображением по умолчанию.

Цель + search + вернет информацию об имени порта, пути в дереве портов, общем описании, а затем подробности о сборке, включая электронную почту сопровождающего, зависимости сборки, зависимости выполнения и URL-адрес восходящего потока. Цель + quicksearch + возвращает только имя порта, путь и описание.

Типы поиска могут быть следующими:

-

* имя *: поиск только в поле имени порта.

-

* key *: Поиск в полях имени, комментария и зависимостей порта.

-

* путь *: поиск определенного пути в иерархии портов.

-

* info *: Поиск в поле информации (описания) порта.

-

* maint *: поиск по адресу электронной почты сопровождающего.

-

* cat *: поиск по категории порта.

-

* bdeps *: поиск зависимостей во время сборки каждого порта.

-

* rdeps *: Поиск зависимостей во время выполнения каждого порта.

-

* www *: поиск на сайте портов.

Вы также можете добавить «x» перед любой из вышеперечисленных категорий, чтобы удалить результаты, которые соответствуют совпадению. Например, если ваш поиск включает + xname = apache +, любой порт, имеющий строку «apache» в своем поле имени, не будет возвращен.

Давайте рассмотрим несколько быстрых примеров. Ниже вы можете увидеть разницу в выводе целей + search + и + quicksearch +. Цель + search + включает в себя полную информацию о совпадениях:

Port: htop-1.0.3

Path: /usr/ports/sysutils/htop

Info: Better top(1) - interactive process viewer

Maint: [email protected]

B-deps: autoconf-2.69 autoconf-wrapper-20131203 automake-1.14_1 automake-wrapper-20131203 gettext-runtime-0.19.3 indexinfo-0.2.2 libexecinfo-1.1_3 libffi-3.0.13_3 libiconv-1.14_6 m4-1.4.17_1,1 ncurses-5.9.20141213 perl5-5.18.4_11 python2-2_3 python27-2.7.9 readline-6.3.8

R-deps: libexecinfo-1.1_3 lsof-4.89.b,8 ncurses-5.9.20141213

WWW: http://htop.sourceforge.net/С другой стороны, цель + quicksearch + отображает только важную информацию о найденных совпадениях:

make quicksearch name=htopPort: htop-1.0.3

Path: /usr/ports/sysutils/htop

Info: Better top(1) - interactive process viewerМожно скомбинировать различные типы поиска, чтобы сузить результаты. Например, если бы мы искали сетевой монитор + ntop +, мы могли бы увидеть результаты, которые выглядят так:

make quicksearch name=ntopPort: ntopng-zmq-3.2.3_1

Path: /usr/ports/devel/ntopng-zmq

Info: NTOPNG specific ZMQ library

Port: diveintopython-5.4_1

Path: /usr/ports/lang/diveintopython

Info: Free Python tutorial book that is "not For Dummies(tm)"

Port: ntop-5.0.1_8

Path: /usr/ports/net/ntop

Info: Network monitoring tool with command line and web interfaces

Port: ntopng-1.2.1_1

Path: /usr/ports/net/ntopng

Info: Network monitoring tool with command line and web interfaces

Port: sntop-1.4.3_1

Path: /usr/ports/net/sntop

Info: Monitor status of network nodes using fpingЗдесь мы видим, что большинство результатов связаны с + ntop +, но у нас также есть книга по изучению Python. Мы можем дополнительно отфильтровать, добавив путь:

make quicksearch name=ntop path=/netPort: ntop-5.0.1_8

Path: /usr/ports/net/ntop

Info: Network monitoring tool with command line and web interfaces

Port: ntopng-1.2.1_1

Path: /usr/ports/net/ntopng

Info: Network monitoring tool with command line and web interfaces

Port: sntop-1.4.3_1

Path: /usr/ports/net/sntop

Info: Monitor status of network nodes using fpingМы также можем изменить поведение поиска несколькими различными способами. Некоторые допустимые модификаторы:

-

* icase *: установите значение «1», чтобы включить регистронезависимость. Это по умолчанию. Чтобы выполнить поиск с учетом регистра, установите для этого параметра значение «0».

-

* display *: содержит список полей, разделенных запятыми, для отображения в выводе.

-

* keylim *: ограничить поиск (используя тип поиска «ключ») только теми полями, которые отображаются. Включите это, установив его на «1».

Например, мы могли бы искать описания или пути, которые содержат заглавную строку «Вставить», набрав:

make search key=Paste display=path,info keylim=1 icase=0Path: /usr/ports/devel/pear-SebastianBergmann_PHPCPD

Info: Copy/Paste Detector (CPD) for PHP code

Path: /usr/ports/devel/py-zope.copypastemove

Info: Copy, Paste, and Move support for content components

Path: /usr/ports/german/bsdpaste

Info: Pastebin web application to upload and read text on a webserver

Path: /usr/ports/www/p5-WWW-Pastebin-PastebinCom-Create

Info: Paste to http://pastebin.com from Perl

Path: /usr/ports/www/p5-WebService-NoPaste

Info: Pastebin web application to upload snippets of text

Path: /usr/ports/www/py-django-dpaste

Info: Pastebin Django application that powers dpaste.de

Path: /usr/ports/www/wgetpaste

Info: Paste to several pastebin services via bash scriptЕще одна ситуация, с которой вы можете столкнуться при поиске, – это порт, который был перемещен или удален. Эти результаты выглядят так:

make quicksearch name=wget. . .

Port: ftp/emacs-wget

Moved:

Date: 2011-05-02

Reason: Has expired: Upstream disappeared and distfile is no longer available

Port: ftp/wgetpro

Moved:

Date: 2011-10-14

Reason: Vulnerable since 2004-12-14

Port: www/wget4web

Moved:

Date: 2012-01-01

Reason: Has expired: Depends on expired www/apache13Если порт был перемещен в новое место, поле «Перемещено» будет содержать новое место, где можно найти порт. Если это поле присутствует, но пусто, порт был удален.

Даже если они будут удалены, они все равно будут отображаться в результатах поиска. Если вы хотите предотвратить отображение перемещенных или удаленных портов, вы можете установить переменную окружения + PORTSEARCH_MOVED + в «0».

Например, чтобы установить для этой переменной значение «0» только для следующей команды, используя значение по умолчанию + tcsh +, мы можем набрать:

env PORTSEARCH_MOVED=0 make quicksearch name=wgetPort: gwget-1.0.4_9

Path: /usr/ports/ftp/gwget

Info: GNOME wget front-end

Port: wget-1.16

Path: /usr/ports/ftp/wget

Info: Retrieve files from the Net via HTTP(S) and FTP

Port: ruby20-ruby-wgettsv-0.95

Path: /usr/ports/www/ruby-wgettsv

Info: Collect WWW resources and generate TSV data

Port: wgetpaste-2.25

Path: /usr/ports/www/wgetpaste

Info: Paste to several pastebin services via bash scriptКак видите, все записи, которые были перемещены или удалены, теперь отфильтрованы из наших результатов. Если вы хотите сделать это поведением по умолчанию, вы можете установить + PORTSEARCH_MOVED = 0 + в вашем файле + make.conf +:

sudo sh -c 'echo "PORTSEARCH_MOVED=0" >> /etc/make.conf'Установка портов с помощью Make

Найдя порт, который вы хотите установить, вы можете легко загрузить необходимые файлы, собрать двоичный файл и установить его с помощью команды + make +.

Чтобы установить порт, перейдите в каталог порта в дереве портов. Вы можете найти это место с помощью любого из методов поиска, указанных выше. Чтобы продемонстрировать это, мы будем устанавливать порт с именем + portmaster +, который нам понадобится позже в этом руководстве.

Сначала измените местоположение порта. Порт + portmaster + находится в категории + ports-mgmt +:

cd /usr/ports/ports-mgmt/portmasterТеперь мы можем легко загружать, настраивать, компилировать и устанавливать порт, используя цели + make +. Поскольку эти операции влияют на нашу систему, нам нужно использовать + sudo +. Долгий путь сделать это – через отдельные вызовы + make +, например так. Пока не вводите эти команды, мы покажем вам гораздо более короткую версию:

sudo make config

sudo make fetch

sudo make checksum

sudo make depends

sudo make extract

sudo make patch

sudo make configure

sudo make build

sudo make installМы можем немного сократить это, перечислив каждую цель после одной команды + make +, например так:

sudo make config fetch checksum depends extract patch configure build installОднако это почти всегда не нужно. Каждая из целей, перечисленных выше, будет вызывать любые предыдущие цели, необходимые для выполнения задачи. Таким образом, вышесказанное можно просто сжать в:

Как правило, мы хотим немного расширить эту цепочку команд, чтобы убедиться, что мы все настроили правильно. Обычно мы хотим указать + config-recursive +, параметр, не входящий в приведенный выше конвейер, перед целью + install +, чтобы позаботиться о конфигурации для этого порта и любых зависимостях в начале установки. В противном случае процесс сборки может остановиться и ждать ввода пользователя частично путем построения необходимых зависимостей.

Мы также обычно хотим немного почистить после установки, чтобы освободить место на диске и сохранить чистоту системы. Мы можем сделать это с целью + clean + или + distclean +. Цель + clean + удаляет извлеченный исходный код, использованный для построения этого порта и любых зависимых портов. Цель + distclean + также делает это, но также удаляет сжатый исходный архив для этого пакета из каталога + / usr / ports / distfiles +.

Таким образом, типичная команда установки может выглядеть так:

sudo make config-recursive install distcleanЭто предложит вам настроить порт и любые зависимости в начале процесса. После этого он загрузит и проверит целостность исходного архива. Затем он изменит контексты для выполнения любых отсутствующих зависимостей. Когда этот процесс завершится, он вернется к рассматриваемому порту, распакует архив, применит все необходимые исправления и настроит его в соответствии с выбранными вами параметрами. Затем он скомпилирует приложение и установит его в вашей системе. После этого он удалит расширенный исходный код для этого порта и все зависимости. Затем он удалит исходный архив для этого порта.

Выполните указанную выше команду в каталоге + / usr / ports / ports-mgmt / portmaster +:

sudo make config-recursive install distcleanВам будет представлено одно диалоговое окно для приложения. Если вы используете одну из перечисленных оболочек, вы можете настроить завершение оболочки для этого инструмента здесь:

изображение: https: //assets.digitalocean.com/articles/freebsd_ports_intro/dialog.png [Конфигурация порта FreeBSD]

Порт + portmaster + не имеет никаких зависимостей, но если бы они были, параметры конфигурации для зависимостей были бы представлены непосредственно после конфигурации целевого порта выше. Порт будет загружен, настроен и установлен.

Если вы используете по умолчанию + tcsh +, вам нужно будет повторно сканировать PATH после каждой установки, чтобы ваша оболочка знала обо всех установленных приложениях:

Если вышеуказанный процесс прошел успешно, вы успешно установили свой первый порт.

В то время как основная операционная система и конфигурация выполняются в обычных местах, дополнительное программное обеспечение, установленное через систему портов, устанавливается в иерархии + + usr / local +.

Это означает, что для настройки дополнительного программного обеспечения вам нужно искать в каталоге + / usr / local / etc +. Сами исполняемые файлы хранятся в основном в каталогах + / usr / local / bin и` + / usr / local / sbin`. Имейте это в виду при настройке или запуске приложений.

Примечания относительно приложений, которые запускаются как службы

Следует иметь в виду, что если вы устанавливаете порт, который будет работать как служба, процедура установки не запустит службу автоматически. На самом деле есть несколько шагов, которые вы должны предпринять, чтобы запустить сервисы во FreeBSD.

Если вы хотите запустить службу один раз, вы можете сделать это, набрав:

Например, чтобы запустить MySQL, вы можете набрать:

sudo service mysql-server onestartПредполагая, что любая необходимая конфигурация была завершена, служба запустится один раз. Если вы хотите остановить службу позже, вы можете набрать:

sudo service mysql-server onestopХотя это работает для быстрых тестов, это не идеальный способ управления сервисами во FreeBSD. Чтобы настроить службу для запуска при каждой загрузке, необходимо включить ее. Для этого вам нужно добавить строку в файл + / etc / rc.conf.

Файлы инициализации, которые определяют, как запускаются дополнительные службы, хранятся в каталоге + / usr / local / etc / rc.d +. В каждом из этих файлов инициализации переменная с именем + rcvar + сообщает системе инициализации, какую переменную в файле + / etc / rc.conf + искать, чтобы определить, следует ли запускать службу. Для каждой необязательной службы вы можете найти соответствующую строку для добавления в файл + / etc / rc.conf +, набрав:

grep rcvar /usr/local/etc/rc.d/*Вы получите список, который выглядит примерно так:

/usr/local/etc/rc.d/avahi-daemon:

/usr/local/etc/rc.d/avahi-dnsconfd:

/usr/local/etc/rc.d/dbus:

/usr/local/etc/rc.d/rsyncd:Выделенная часть вывода показывает переменную, которую мы должны установить в «ДА», чтобы включить каждую из этих служб.

Например, чтобы включить службу демона + rsync +, мы можем добавить эту строку в + / etc / rc.conf +:

Соответствующая строка должна быть в файле + / etc / rc.conf перед использованием обычных команд управления службами. Например, вы можете добавить вышеуказанную строку в конец файла + / etc / rc.conf + либо с помощью текстового редактора, либо набрав:

sudo sh -c "echo 'rsyncd_enable="YES"' >> /etc/rc.conf"Это приведет к запуску демона rsync при каждой загрузке. Теперь вы можете управлять сервисом, используя команду + service + без префикса «one». Например, вы можете запустить сервис, набрав:

sudo service rsyncd startВы можете снова остановить службу, набрав:

Удаление установленного порта

Если вы установили порт, который вам больше не нужен, вы можете удалить приложение из вашей системы, используя аналогичный, но более простой процесс.

Мы можем использовать цель + deinstall +, чтобы удалить приложение из нашей системы. Снова перейдите в каталог в дереве портов, связанный с приложением, которое вы хотите удалить:

cd /usr/ports/ports-mgmt/portmasterВы можете удалить приложение из вашей системы, набрав:

Если вы также хотите удалить параметры, которые вы настроили для этого порта, вы можете сделать это, набрав:

Чтобы удалить параметры конфигурации для этого порта и всех его зависимостей, введите:

sudo make rmconfig-recursiveЕсли вы удалили + portmaster + с помощью приведенных выше команд, переустановите его, набрав: