Расшаренные папки (или папки с общим доступом) – это удобный инструмент для обмена файлами внутри локальной сети. Такие общие ресурсы используются как на предприятиях, так и в домашних сетях. Например, вы можете открыть общий доступ к папке на настольном компьютере и получить к ней доступ со своего ноутбука или мультимедийной приставки.

Но, при активном использовании расшаренных папок бывает сложно вспомнить, к чему был открыт общий доступ и где это находятся на компьютере. В данной небольшой статье мы рассмотрим именно этот вопрос и расскажем, как быстро найти все расшаренные папки на компьютере с Windows 10 или Windows 7.

Просмотр расшаренных папок в окне «Мой компьютер»

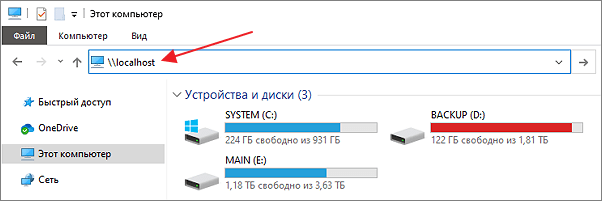

Если вы хотите узнать, какие папки расшарены на вашем компьютере, то вы можете просто получить доступ к своему собственному компьютеру по сети, использовав имя компьютера «localhost» или IP-адрес «127.0.0.1».

Для этого откройте окно «Мой компьютер» и введите в адресную строку одну из следующих команд:

\localhost \127.0.0.1

На скриншоте внизу показано, куда нужно вводить команду.

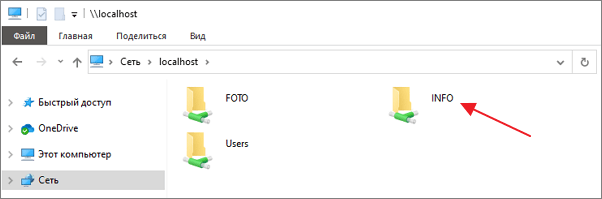

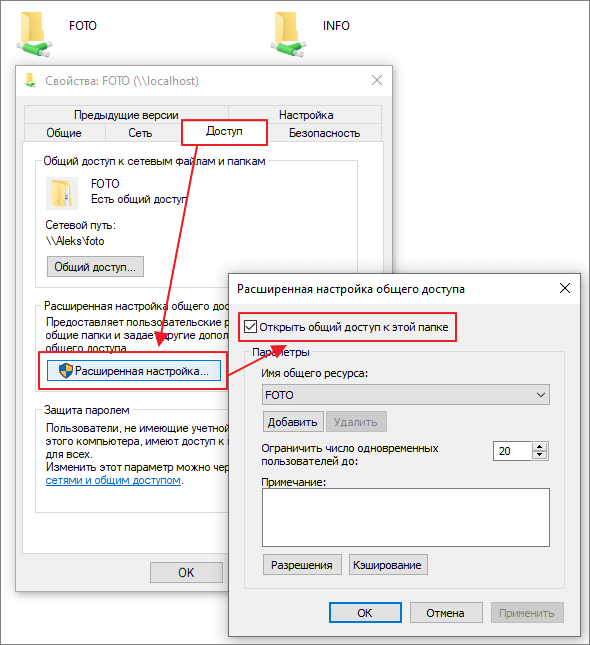

После ввода данного адреса нажмите на клавишу Enter и перед вами появится список всех папок с общим доступом на этом компьютере. В нашем случае это папки FOTO, INFO и Users.

Прямо отсюда можно отключить общий доступ для любой из папок. Для этого нужно кликнуть правой кнопкой мышки по папке, открыть «Свойства», перейти на вкладку «Доступ» и нажать на кнопку «Расширенная настройка». В результате появится небольшое окно с настройками общего доступа.

Просмотр расшаренных папок в командной строке

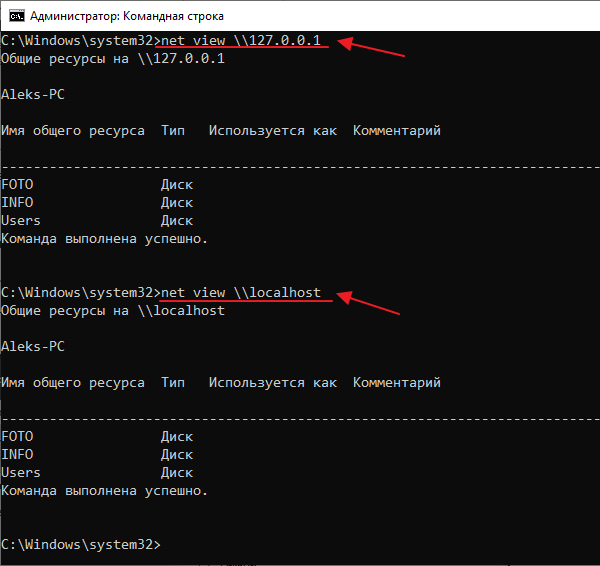

Кроме этого, вы можете посмотреть список общих папок на локальном компьютере с помощью командной строки.

Для этого нужно запустить командную строку и выполнить одну из следующих команд:

net share net view \localhost net view \127.0.0.1

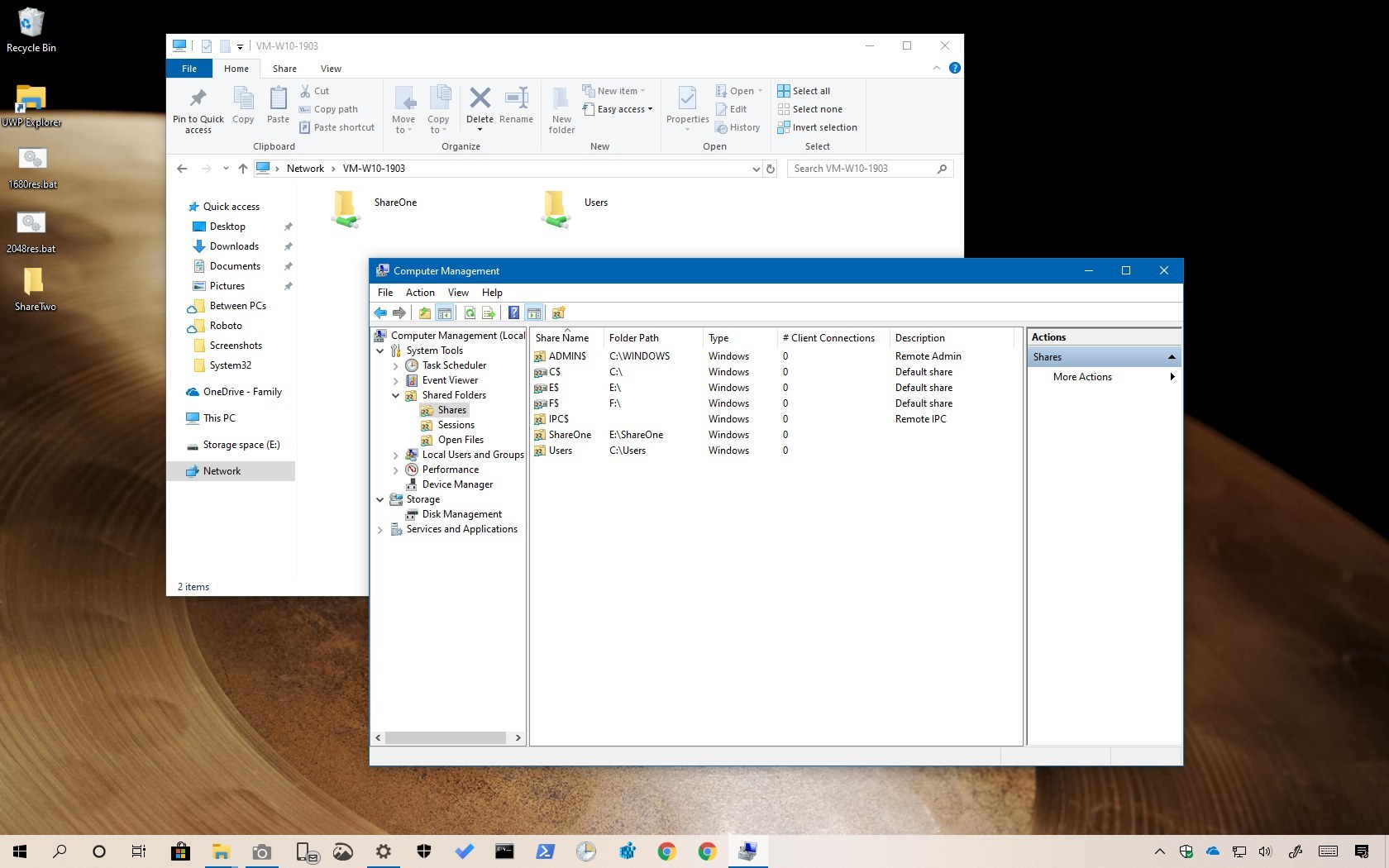

Просмотр расшареных папок через «Управление компьютером»

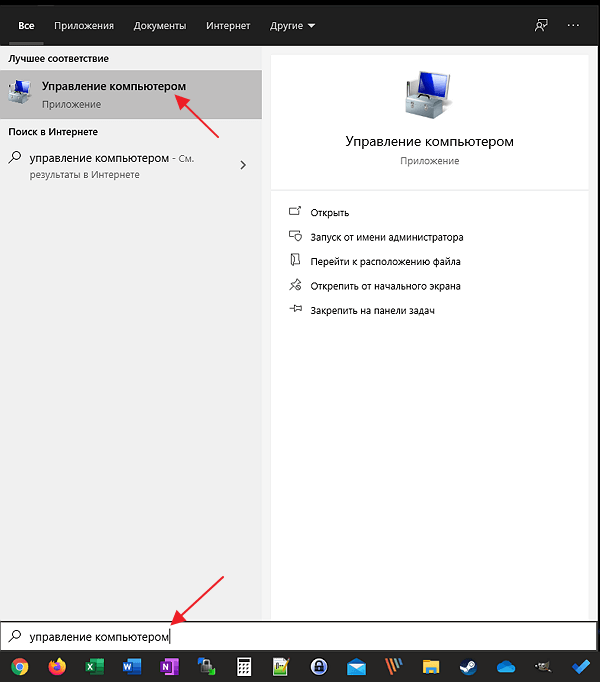

Также вы можете найти все расшаренные папки через инструмент «Управление компьютером». Для этого нужно нажать комбинацию клавиш Win-R и ввести команду «compmgmt.msc» либо ввести фразу «Управление компьютером» в поиск в меню «Пуск».

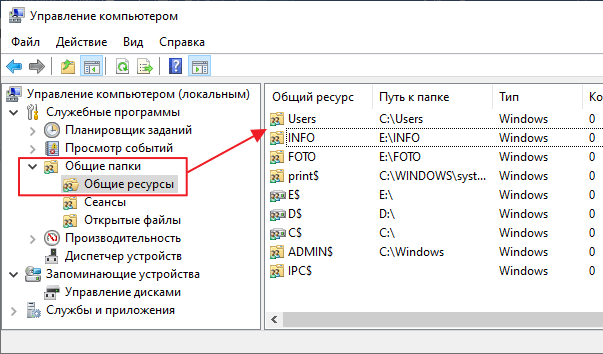

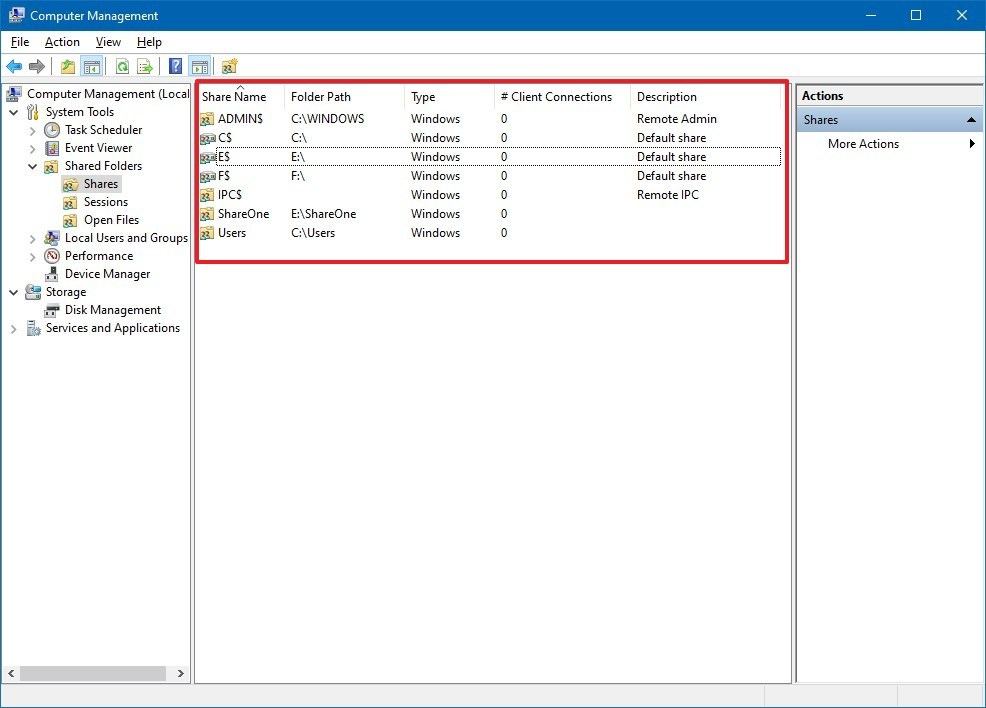

В окне «Управление компьютером» нужно открыть раздел «Служебные программы – Общие папки – Общие ресурсы». Здесь будет отображаться список всех папок, к которым открыт общий доступ на вашем компьютере.

Обратите внимание, общие папки со знаком доллара ($) в конце являются скрытыми и по умолчанию не отображаются при просмотре общих ресурсов. Эти папки были открыты операционной системой по умолчанию и доступ к ним есть только у локального администратора. Эти общие скрытые ресурсы не рекомендуется отключать, так как это может вызвать проблемы при работе с локальной сетью.

Посмотрите также:

- Как расшарить папку в Windows 7

- Схема обжима витой пары

- Как узнать какая сетевая карта стоит на компьютере

- Как узнать MAC адрес компьютера на Windows 10

- Как подключить сетевой диск в Windows 10

Автор

Александр Степушин

Создатель сайта comp-security.net, автор более 2000 статей о ремонте компьютеров, работе с программами, настройке операционных систем.

Остались вопросы?

Задайте вопрос в комментариях под статьей или на странице

«Задать вопрос»

и вы обязательно получите ответ.

Содержание

- Управление административными общими ресурсами (админ-шарами) в Windows

- Что есть «админ-шара» и с чем её едят?

- Как прекратить общий доступ к админ-шарам

- Как вернуть автоматическое создание и восстановить стандартные админ-шары

- «Отказано в доступе» или «Access is denied» при попытке входа в админ-шару

- Управление административными шарами (Admin$, IPC$, C$, D$) в Windows 10

- Как отключить/включить административные шары в Windows 10?

- Разрешаем удаленный доступ к административным шарам Windows 10

- 8 сетевых командных инструментов Windows 10, которые нужны каждому пользователю

- 1. IPConfig

- Обновление сетевых настроек

- Обновление настроек DNS

- 2. Ping

- Проверка подключения устройства

- Диагностика активности потери пакетов

- 3. Tracert

- 4. NSLookup

- 5. NetStat

- 6. ARP

- 7. Route

- 8. Netsh

- Сброс системного сетевого стека

- Экспорт и импорт конфигурации сети

- Импорт конфигурации сети

- Включение и отключение брандмауэра

- Отключение брандмауэра

Управление административными общими ресурсами (админ-шарами) в Windows

Тут должно было появиться рекламное объявление, которое очень помогает нам развивать блог и писать как можно больше полезных и познавательных статей для Вас.

Но, увы, у Вас включен блокировщик рекламы 😢

Разберёмся, что такое административные сетевые ресурсы (админ-шары), для чего они нужны, как их включать/отключать и удалять, и что делать с ошибкой «Отказано в доступе» (Access is denied) при входе в админ-шару.

Что есть «админ-шара» и с чем её едят?

Общие сетевые ресурсы («шары», от англ. «share» – «делиться») используются для получения доступа к ресурсам на другом компьютере с использованием сетевого подключения.

Например: к компьютеру А по USB подключен принтер, не умеющий работать по сети. При этом, поблизости находится компьютер Б, которому так же необходимо печатать документы на данный принтер. Проще всего это сделать, «расшарив» принтер в сеть, и с компьютера Б отправлять задание печати на компьютер А, а с компьютера А это задание будет автоматически перебрасываться на принтер. В данном случае этот принтер будет называться расшаренным (shared printer).

То же самое можно выполнить с папками: дать доступ на чтение/запись из/в них по сети, и любой (или определённый) пользователь сможет подключиться к компьютеру, выполняющему роль файлового сервера, прочитать, скопировать или записать документы в расшаренную сетевую папку.

Шары подразделяются на пользовательские (которые создаёт сам пользователь, например: для организации файлового сервера в пределах локальной сети, или для обеспечения многопользовательского доступа к принтерам) и административные, которые ОС Windows создаёт автоматически для обеспечения работы некоторых функций ОС.

По-умолчанию Windows создаёт следующие админ-шары:

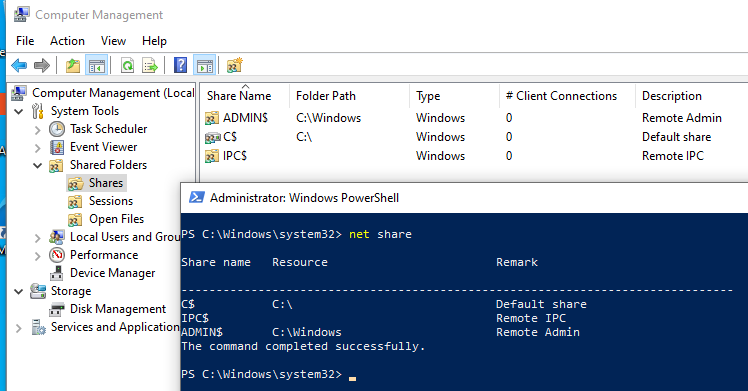

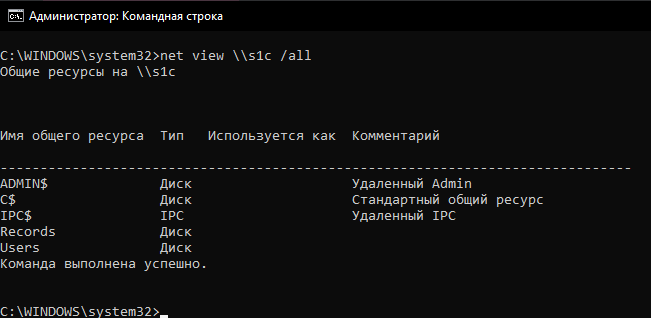

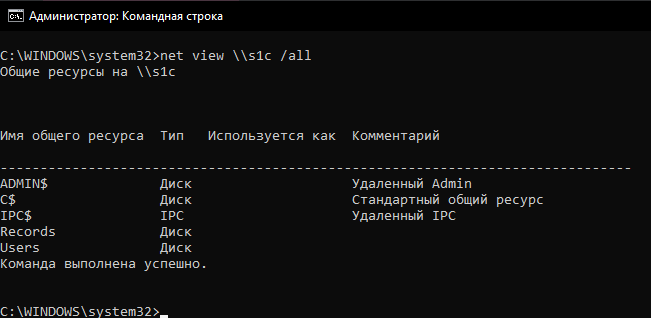

Просмотреть активные шары можно двумя способами:

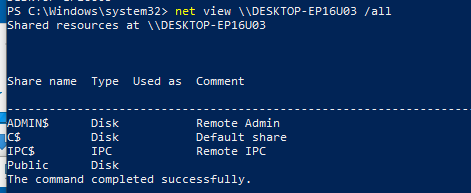

Помимо сторонних файловых менеджеров, просмотреть список админ-шар на удалённых устройствах можно с помощью CMD/PowerShell, команда: net view \имя_компьютера /all

Для доступа к админ-шаре необходимо соблюдение следующих условий:

При соблюдении всех вышеперечисленных условий, доступ к админ-шарам должен появиться.

В случае, если при попытке доступа к админ-шарам появляется ошибка «Отказано в доступе» – способ решения в конце статьи.

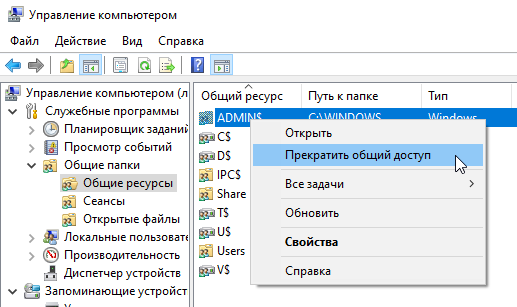

Как прекратить общий доступ к админ-шарам

Так или иначе, админ-шары – это брешь в безопасности. Потому, в случае, если админ-шары не используются – есть смысл их удалить.

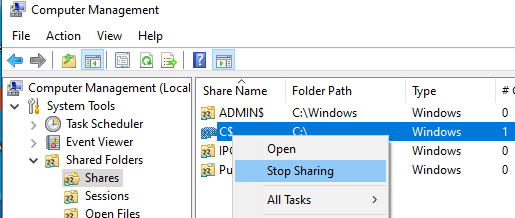

Прекратить общий доступ к ресурсам можно через CMD/PowerShell или Управление компьютером.

Данный способ – ручное прекращение доступа к общим ресурсам. Однако, в будущем, при некоторых манипуляциях с ОС (перезапуск службы сервера Lanman, расшаривание принтеров, включение-отключение факса, подключение дисков или создание разделов, пр.), админ-шары продолжат создаваться автоматически.

Отныне, после перезагрузки компьютера админ-шары не будут создаваться автоматически. Вместе с этим перестанут работать встроенные утилиты удалённого управления компьютером.

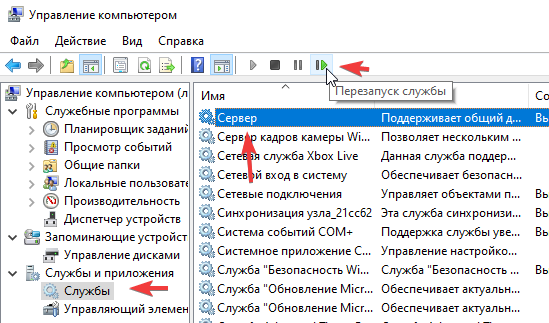

Как вернуть автоматическое создание и восстановить стандартные админ-шары

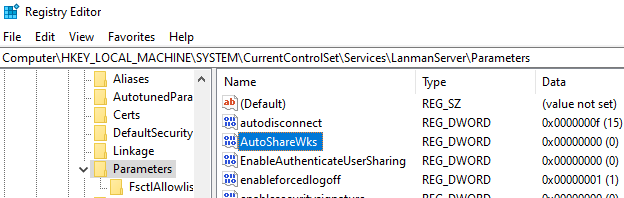

Для включения автоматического создания админ-шар необходимо в реестре, в разделе HKLMSYSTEMCurrentControlSetServicesLanmanServerParameters изменить значение параметра AutoShareWks или AutoShareAuto на 1 или вовсе удалить этот параметр.

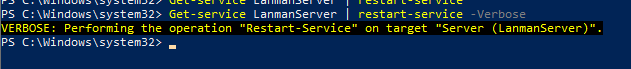

Для восстановления стандартных админ-шар, достаточно после включения автоматического создания админ-шар перезапустить службу LanmanServer:

После произведённых манипуляций, стандартные админ-шары должны быть созданы.

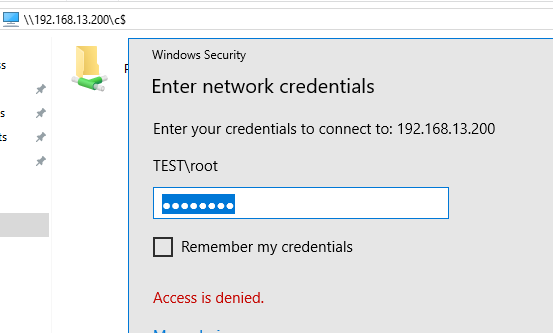

«Отказано в доступе» или «Access is denied» при попытке входа в админ-шару

Начиная с Windows Vista, Microsoft ввели UAC – инструмент повышения безопасности ОС. В частности, один из компонентов UAC – Remote UAC, может мешать в получении доступа к админ-шарам, если компьютер находится не в домене. Для отключения данного компонента, необходимо внести изменения в реестр на целевой машине.

В некоторых случаях требуется перезагрузить компьютер для применения изменений.

Это же действие можно выполнить с помощью команды CMD/PS:

reg add HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem /v «LocalAccountTokenFilterPolicy» /t REG_DWORD /d 1 /f

После проведённых манипуляций, доступ к админ-шарам должен появиться.

Источник

Управление административными шарами (Admin$, IPC$, C$, D$) в Windows 10

По-умолчанию Windows создает следующие админ шары:

Можно получить список доступных административных шар на удаленном компьютере с помощью команды:

net view \computername /all

Получить доступ к административным шарам могут только члены локальной группы администраторов компьютера (и группы Backup Operators) при условии, что у вас включен SMB протокол, общий доступ (Turn on file and printer sharing) и доступ по 445 порту TCP не блокируется Windows Defender Firewall.

Как отключить/включить административные шары в Windows 10?

Административные шары Windows удобны для удаленного администрирования компьютера, но несут дополнительные риски безопасности (Как минимум не стоит использовать одинаковый пароль локального администратора на всех компьютерах. Чтобы сделать пароли уникальными, используйте LAPS). Вы можете полностью запретить Windows создавать эти скрытые ресурсы.

Самый простой способ – щелкнуть правой кнопкой мыши по имени административного ресурса в оснастке управления компьютером и выбрать Stop sharing (или использовать команду net share IPC$ /delete ). Однако после перезагрузки Windows она пересоздастся автоматически.

Чтобы запретить Windows публиковать административные шары, нужно открыть редактор реестра regedit.exe, перейти в ветку реестра HKLMSystemCurrentControlSetServicesLanmanServerParameters и добавить Dword параметр с именем AutoShareWks (для десктопных версий Windows) или AutoShareServer (для Windows Server) и значением 0.

Можно создать это параметр реестра вручную, из командной строки reg add или через PowerShell:

reg add HKLMSYSTEMCurrentControlSetServiceslanmanserverparameters /f /v AutoShareWks /t REG_DWORD /d 0

Теперь после перезагрузки административные шары не будут создаваться. При этом перестанут работать утилиты удаленного управления компьютером, в том числе psexec.

Если вы хотите включить админские шары, нужно изменить значение параметра на 1 или удалить его.

Чтобы Windows пересоздала административные шары, достаточно перезапустить службу Server командой:

Разрешаем удаленный доступ к административным шарам Windows 10

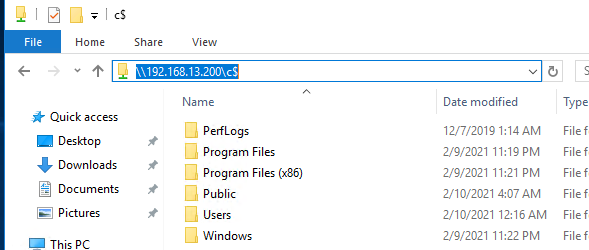

При работе с административными шарами Windows на компьютере, который не добавлен в домен Active Directory (состоит в рабочей группе) есть одна важная особенность. Windows 10 блокирует удаленный доступ к дефолтным административным шарам под пользователем, входящим в группу локальных администраторов. Причем под учетной записью встроенного локального администратора (по умолчанию она отключена) такой доступ работает.

Немного подробнее как выглядит проблема. Я пытаюсь с удаленного компьютера обратится к встроенным административным ресурсам компьютера Windows 10, состоящего в рабочей группе (при отключенном файерволе) таким образом:

В окно авторизации ввожу имя и пароль учетной записи, состоящей в группе локальных администраторов Windows 10, на что появляется ошибка доступа (Access is denied). При этом доступ к общим сетевым каталогам и принтерам на Windows 10 работает нормально (компьютер виден в сетевом окружении). Доступ под встроенной учетной записью administrator к административным ресурсам при этом тоже работает. Если же этот компьютер включить в домен Active Directory, то под доменными аккаунтами с правами администратора доступ к админским шарам также не блокируется.

Дело в еще одном аспекте политики безопасности, появившемся в UAC – так называемом Remote UAC (контроль учетных записей для удаленных подключений), который фильтрует токены доступа локальных записей и аккаунтов Microsoft, блокируя удаленный административный доступ под такими учеткам. При доступе под доменным аккаунтом такое ограничение не применяется.

Отключить Remote UAC можно путем создания в системном реестре параметра LocalAccountTokenFilterPolicy

reg add «HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem» /v «LocalAccountTokenFilterPolicy» /t REG_DWORD /d 1 /f

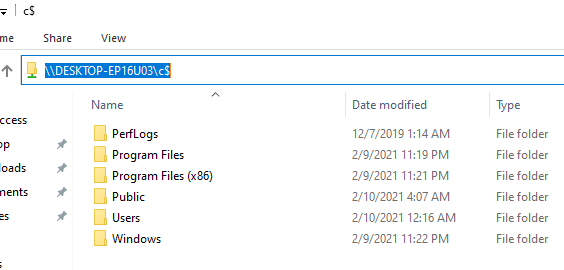

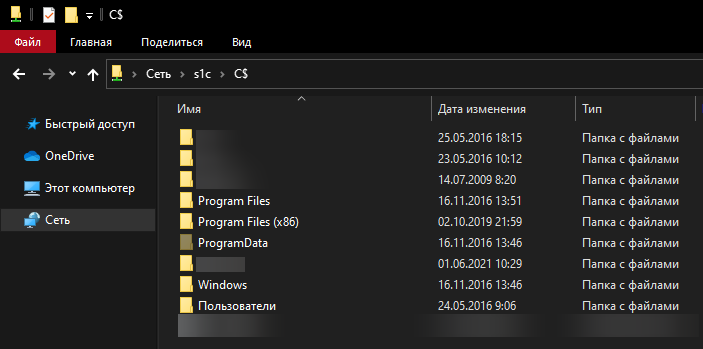

После перезагрузки попробуйте удаленно открыть административный каталог C$ на Windows 10 компьютере. Авторизуйтесь под учетною записью, входящей в группу локальных администраторов. Должно открыться окно проводника с содержимым диска C:.

Итак, мы разобрались как с помощью параметра LocalAccountTokenFilterPolicy разрешить удаленный доступ к скрытым админ-ресурсам для всех локальных администраторов компьютера Windows. Инструкция применима также к Windows 8.1, 7 и Windows Server.

Источник

8 сетевых командных инструментов Windows 10, которые нужны каждому пользователю

Windows 10 поставляется с множеством инструментов командной строки, которые помогают управлять конфигурациями сети и решать проблемы. В этой статье будут описаны восемь таких инструментов.

В системе Windows 10 можно легко подключиться к сети и интернету с помощью проводного или беспроводного соединения. Однако иногда возникает необходимость управлять настройками вручную или устранять проблемы с подключением. Именно в таких случаях могут пригодиться встроенные инструменты командной строки.

Почти для любой проблемы Windows 10 предлагает инструмент командной строки. Например, ipconfig и ping являются одними из основных инструментов для просмотра сетевых настроек и устранения проблем с подключением. Если вы имеете дело с проблемой маршрутизации, команда route может показать текущую таблицу маршрутизации для изучения и определения проблем, а с помощью инструмента nslookup можно диагностировать проблемы DNS.

Ещё есть такие инструменты, как arp для устранения проблем с переключением и определения MAC-адреса по IP-адресу. Инструмент командной строки netstat позволяет просматривать статистику всех подключений. Можно задействовать инструмент netsh для отображения и изменения многих аспектов конфигурации сети, таких как проверка текущей конфигурации, сброс настроек, управление настройками Wi-Fi и Ethernet, включение или отключение брандмауэра и многое другое.

В этом руководстве по Windows 10 будут описаны восемь инструментов командной строки, которые дадут возможность управлять и устранять сетевые проблемы на компьютере и в сети.

1. IPConfig

В Windows 10 ipconfig (конфигурация интернет-протокола) является одним из наиболее распространённых сетевых инструментов, позволяющим запрашивать и отображать текущую конфигурацию сети TCP/IP (протокол управления передачей/интернет-протокол). Команда также содержит параметры для выполнения различных действий, таких как обновление параметров протокола динамической конфигурации хоста (DHCP) и системы доменных имен (DNS).

После выполнения этих действий вы получите обзор всей конфигурации TCP/IP на компьютере.

Обновление сетевых настроек

После выполнения этих действий первая команда очистит текущую конфигурацию, а вторая загрузит новые настройки с DHCP-сервера для решения проблем с подключением. Если срок действия динамически назначаемых параметров на сервере не истёк, на устройстве часто можно получить прежний IP-адрес.

Обновление настроек DNS

После выполнения этих действий хранящиеся в кеше DNS Windows 10 записи будут удалены и обновлены. Обычно эта команда нужна, когда вы не можете подключиться к другому компьютеру или веб-сайту с применением имени хоста или домена из-за устаревшей информации в локальном кеше.

2. Ping

Ping является ещё одним важным сетевым инструментом. Он позволяет отправлять сообщения эхо-запроса ICMP (Internet Control Message Protocol) для проверки IP-соединения с другими устройствами, будь то другой компьютер в локальной сети или интернет-сервис.

Проверка подключения устройства

В команде замените IP-OR-DOMAIN на фактический IP-адрес или доменное имя компьютера или службы, которую хотите протестировать.

Например, следующая команда проверяет связь между локальным устройством и маршрутизатором:

ping 10.1.4.1

Если вы столкнулись с проблемами подключения, начните проверять локальный компьютер, чтобы убедиться, что сетевой стек работает. Затем проверьте подключение к маршрутизатору, чтобы убедиться, что проблема не в локальной сети. Затем проверьте связь с веб-сайтом, чтобы узнать, есть ли проблема с подключением к интернету или удалённым хостом.

Если удалённое устройство или служба блокируют протокол ICMP, команда ping всегда будет отключаться по таймауту.

Диагностика активности потери пакетов

Команда ping включает себя ряд параметров, к которым можно получить доступ с помощью команды ping /?. Одна из этих опций представляет собой возможность установить время, когда инструмент будет запускаться. Это может помочь при проверке потерянных пакетов при устранении проблем с подключением.

В команде замените IP-OR-DOMAIN на фактический IP-адрес или доменное имя компьютера или службы, которую вы хотите протестировать.

3. Tracert

Windows 10 также включает в себя tracert (Trace Route). Это диагностический инструмент для определения сетевого пути к месту назначения с помощью серии эхо-запросов ICMP. Однако, в отличие от команды ping, каждый запрос включает значение TTL (время жизни), которое увеличивается на единицу каждый раз, что позволяет отображать список пройденного маршрута и продолжительность.

В команде замените IP-OR-DOMAIN на фактический IP-адрес или доменное имя пункта назначения, для которого требуется устранить неполадки.

Например, эта команда позволяет просмотреть путь, по которому пакеты достигают Google.com:

tracert google.com

В команде замените IP-OR-DOMAIN на фактический IP-адрес или имя домена пункта назначения, неполадки с которым вы хотите решить, и HOP-COUNT для количества переходов, которые вы хотите отслеживать.

4. NSLookup

Инструмент nslookup (поиск сервера имён) может отображать ценные сведения для поиска и устранения связанных с DNS проблем. Инструмент включает в себя интерактивный и неинтерактивный режимы. Чаще всего вы будете использовать неинтерактивный режим, что означает, что вы будете вводить полную команду для получения необходимой информации.

Вы можете использовать эту команду для отображения DNS-имени и адреса локального устройства по умолчанию, определения доменного имени IP-адреса или серверов имен для конкретного узла.

В команде замените IP-ADDRESS на адрес удалённого устройства.

В команде замените DOMAIN-NAME на адрес удалённого устройства.

Например, эта команда ищет IP-адрес Google.com:

nslookup google.com

После выполнения этих действий, в зависимости от команды, вы узнаете, есть ли у устройства преобразователь DNS и IP-адрес или домен, и наоборот, удалённый хост.

5. NetStat

Инструмент netstat (Сетевая статистика) отображает статистику всех сетевых подключений. Это позволяет видеть открытые и подключенные порты, чтобы отслеживать и устранять сетевые проблемы для Windows 10 и приложений.

При использовании инструмента netstat можно получить список активных сетевых подключений и портов прослушивания. Вы можете просмотреть статистику сетевого адаптера и протоколов. Можно отобразить текущую таблицу маршрутизации и многое другое.

В команде не забудьте заменить INTERVAL на число секунд, через которое информация должна повторно отобразится.

Примечание: при использовании интервала можно завершить команду с помощью сочетания клавиш Ctrl + C в консоли.

После запуска команды она отобразит список всех активных подключений в четырех столбцах, включая:

• Proto: отображает протокол подключения, включая TCP или UDP.

• Локальный адрес: отображает IP-адрес устройства, за которым следует точка с запятой с номером порта подключения. Двойная точка с запятой внутри скобок указывает на локальный IPv6-адрес. Адрес «0.0.0.0» также относится к локальному адресу.

• Внешний адрес: показывает IP-адрес (или полное доменное имя) удалённого компьютера с номером порта после имени порта и точки с запятой (например, https, http, microsoft-ds, wsd).

• Состояние: показывает, активно ли соединение (установлено), был ли порт закрыт (time_wait), программа не закрыла порт (close_wait). Другие доступные статусы включают в себя include, closed, fin_wait_1, fin_wait_2, last_ack, listen, syn_received, syn_send и timed_wait.

6. ARP

Windows 10 поддерживает таблицу arp (протокол разрешения адресов), в которой хранятся записи IP в Media Access Control (MAC), разрешённые системой. Инструмент arp позволяет просматривать всю таблицу, изменять записи и использовать её для определения MAC-адреса удалённого компьютера.

Обычно о MAC-адресах не нужно беспокоиться, но есть сценарии, когда эта информация может пригодиться. Например, при устранении сетевых проблем на уровне канала передачи данных (коммутации) или при ограничении доступа или фильтрации контента через сеть для определённых устройств.

В команде замените IP на адрес места назначения.

7. Route

Инструмент маршрутизации отображает таблицу маршрутизации, которая позволяет Windows 10 понимать сеть и взаимодействовать с другими устройствами и службами. Инструмент также предлагает некоторые параметры для изменения и очистки таблицы при необходимости.

Как и в случае с инструментом arp, обычно не нужно беспокоиться о таблице маршрутизации. И всё же, этот инструмент командной строки пригодится при устранении проблем.

Примечание: при выполнении этой команды устройство потеряет подключение к сети, поскольку система больше не понимает её топологию.

После выполнения команды перезагрузите компьютер, чтобы сетевой стек смог восстановить таблицу маршрутизации. Обычно не нужно очищать таблицу, если вы не изменили некоторые записи и требуется сбросить таблицу.

После выполнения этих действий будет понятно, что такое таблица маршрутизации и как очистить информацию.

Вы также можете использовать route /?, чтобы просмотреть список доступных параметров, включая параметры для изменения сетевых показателей, указания шлюза, добавления нового маршрута и многого другого. Однако обычно не рекомендуется изменять эти настройки, если вы не понимаете, как работает сеть.

8. Netsh

Введите следующую команду, чтобы просмотреть список доступных подкоманд (подконтекстов) для конкретной опции, и нажмите ввод:

netsh CONTEXT-COMMAND

В команде измените CONTEXT-COMMAND на команду, которая содержит дополнительные параметры.

Например, эта команда показывает команды, доступные для управления брандмауэром с помощью netsh:

netsh advfirewall /?

После выполнения этих действий будет понятно, как перемещаться по команде контекстов и подконтекстов netsh для управления настройками сети.

Сброс системного сетевого стека

Экспорт и импорт конфигурации сети

В команде замените PATHTOEXPORTED.txt на путь и имя файла для хранения конфигурации.

После выполнения этих шагов можно открывать файл в любом текстовом редакторе, чтобы просмотреть экспортированную конфигурацию.

Импорт конфигурации сети

В команде замените PATHTOEXPORTED.txt на путь и имя файла конфигурации.

После завершения этих действий новая сетевая конфигурация будет импортирована и применена к Windows 10.

Включение и отключение брандмауэра

После выполнения этих действий на устройстве включится брандмауэр Защитника Windows.

Отключение брандмауэра

После выполнения этих действий брандмауэр Защитника Windows на устройстве будет выключен.

В Windows 10 есть множество инструментов, которые можно задействовать для изменения настроек и устранения сетевых проблем с помощью командной строки, PowerShell и графических приложений. В этом руководстве рассказывается только о том, как помочь работать с наиболее с распространёнными инструментами командной строки.

Источник

Как просмотреть все общие сетевые папки в Windows 10

В Windows 10 вы можете легко обмениваться папками с другими пользователями в сети, чтобы обмениваться файлами и предлагать сетевое хранилище. Однако при совместном использовании нескольких папок из разных мест может возникнуть сложность отслеживать все общие папки.

К счастью, в Windows 10 есть несколько способов просмотра списка всех общих папок на вашем устройстве, в том числе с помощью проводника и управления компьютером.

В этом руководстве вы узнаете два способа просмотра всех папок, которые ваш компьютер в данный момент использует в сети.

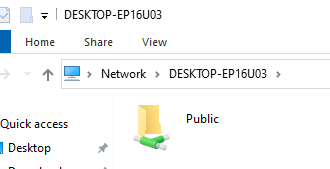

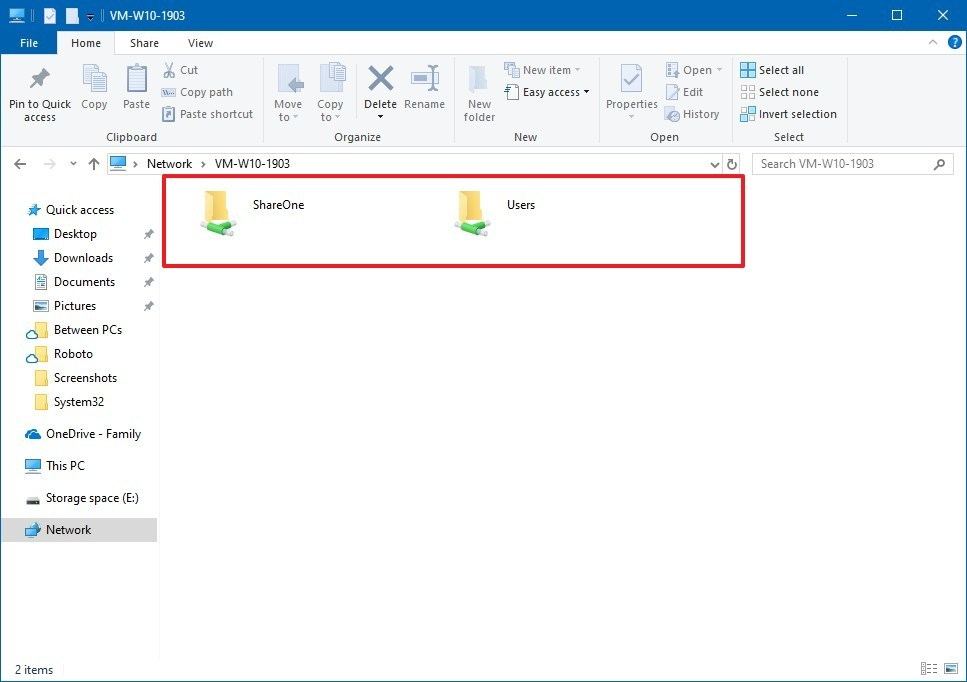

Как просматривать общие папки с помощью проводника

Используйте эти шаги для просмотра всех общих сетевых папок с вашего устройства с помощью проводника:

- Откройте проводник.

- Нажмите на Сеть.

- В разделе «Компьютер» дважды щелкните имя своего устройства.

- Просмотреть все папки, которые в данный момент доступны в сети.

Выполнив эти шаги, вы получите четкое представление о папках, доступных в настоящее время из сети.

Как просматривать общие папки с помощью Управления компьютером

Используйте эти шаги для просмотра всех общих сетевых папок с вашего компьютера с помощью программы «Управление компьютером»:

-

- Откройте Пуск.

- Найдите Управление компьютером и нажмите на верхний результат, чтобы открыть опыт.

- Разверните ветвь общих папок на левой панели.

- Нажмите на элемент Акции .

- Просмотреть все папки, которые в данный момент доступны в сети.

Используя Управление компьютером для просмотра списка общих папок, вы также заметите дополнительные общие элементы, такие как C$, IPC$ и ADMIN$, которые являются административными (скрытыми) общими папками, которые Windows 10 включает по умолчанию, и они не видны, если кто-то не использует конкретный путь и надлежащие учетные данные.

Хотя эти методы могут помочь увидеть все папки, которые в данный момент открыты для общего доступа в сети, обратите внимание, что если вы разделяете папку внутри папки вашего профиля, она будет отображаться как папка «Пользователи», к которой предоставляется общий доступ. Обычно вы не хотите предоставлять общий доступ к папкам из папок вашего профиля (Рабочий стол, Загрузки, Изображения и т.д.). Вместо этого вы должны создать общий ресурс с другого диска или в корне диска C:.

Как искать файлы и папки на сетевых компьютерах с Windows

Существует несколько способов поиска файлов и папок на других компьютерах:

- Самым простым способом совместного доступа к файлам, папкам и другим ресурсам на компьютерах с этой версией Windows является использование домашней группы. Подключиться к другому компьютеру домашней группы можно с помощью папки «Сеть». Домашняя группа доступна во всех версиях Windows 7. В Windows 7 Starter и Windows 7 Home Basic можно присоединиться к домашней группе, но создать ее невозможно.

- Папка «Сеть» предоставляет удобный доступ к компьютерам в сети даже при отсутствии домашней группы.

- Файлы и папки можно искать с помощью подключенного диска, который может быть общей папкой или компьютером в сети, для которого создан ярлык на компьютере. Каждый подключенный диск имеет предназначенную для него букву (например, D).

Поиск файлов и папок с помощью домашней группы

Чтобы использовать этот метод, нужно создать домашнюю группу или присоединиться к ней.

Заметки эникейщика

Статьи и заметки об установке и настройке Windows, Linux, маршрутизаторов и т.д.

Как найти общую папку

Сегодня обнаружил в сетевом окружении Windows несколько общих папок на моем компьютере и не мог вспомнить путь на локальном компьютере к этим общим папкам.

Найти пути к общим папкам в Windows очень просто.

Нажимаем кнопку «Пуск».

Правой кнопкой мыши на «Компьютер».

Левой кнопкой мыши на «Управление».

В появившемся окне в левой колонке два раза на «Общие папки».

В открывшемся подменю жмем на «Общие ресурсы»

В средней колонке мы видим общие папки нашего компьютера и локальные пути к этим папкам.Папки, имена которых заканчиваются знаком доллара являются системными и нам не интересны.

Разберёмся, что такое административные сетевые ресурсы (админ-шары), для чего они нужны, как их включать/отключать и удалять, и что делать с ошибкой “Отказано в доступе” (Access is denied) при входе в админ-шару.

Что есть «админ-шара» и с чем её едят?

Общие сетевые ресурсы («шары», от англ. «share» – «делиться») используются для получения доступа к ресурсам на другом компьютере с использованием сетевого подключения.

Например: к компьютеру А по USB подключен принтер, не умеющий работать по сети. При этом, поблизости находится компьютер Б, которому так же необходимо печатать документы на данный принтер. Проще всего это сделать, “расшарив” принтер в сеть, и с компьютера Б отправлять задание печати на компьютер А, а с компьютера А это задание будет автоматически перебрасываться на принтер. В данном случае этот принтер будет называться расшаренным (shared printer).

То же самое можно выполнить с папками: дать доступ на чтение/запись из/в них по сети, и любой (или определённый) пользователь сможет подключиться к компьютеру, выполняющему роль файлового сервера, прочитать, скопировать или записать документы в расшаренную сетевую папку.

Шары подразделяются на пользовательские (которые создаёт сам пользователь, например: для организации файлового сервера в пределах локальной сети, или для обеспечения многопользовательского доступа к принтерам) и административные, которые ОС Windows создаёт автоматически для обеспечения работы некоторых функций ОС.

По-умолчанию Windows создаёт следующие админ-шары:

Admin$– расшаренный каталог%SystemRoot%(обычно – C:Windows)IPC$– Remote IPC (используется для сервисов “Удалённый реестр” (RRC), psexec и пр.)C$– расшаренный раздел дискаC:. В случае, если на компьютере имеются другие разделы, которым назначены буквы диска, под них так же будут созданы админ-шары (D$,E$и т.д.)

Помимо этого, в случае включения общего доступа к любому принтеру – будет создана шара Print$, а в случае включения факс-сервера – FAX$.

Просмотреть активные шары можно двумя способами:

Как можно заметить, все админ-шары имеют на конце имени символ доллара – $. С помощью этого символа служба LanmanServer скрывает шару при SMB доступе, из-за чего админ-шары не отображаются, например, при входе на сетевой ресурс из стандартного “Проводника” Windows. Однако стоит упомянуть, что в большинстве сторонних файловых менеджеров, предусмотрен функционал, позволяющий показывать админ-шары на удалённых устройствах.

Помимо сторонних файловых менеджеров, просмотреть список админ-шар на удалённых устройствах можно с помощью CMD/PowerShell, команда: net view \имя_компьютера /all

Доступ к админ-шарам, как и к любым сетевым ресурсам, происходит по пути: \имя_компьютераимя_шары.

Для доступа к админ-шаре необходимо соблюдение следующих условий:

При соблюдении всех вышеперечисленных условий, доступ к админ-шарам должен появиться.

В случае, если при попытке доступа к админ-шарам появляется ошибка «Отказано в доступе» – способ решения в конце статьи.

Как прекратить общий доступ к админ-шарам

Так или иначе, админ-шары – это брешь в безопасности. Потому, в случае, если админ-шары не используются – есть смысл их удалить.

Прекратить общий доступ к ресурсам можно через CMD/PowerShell или Управление компьютером.

- Через CMD/PowerShell:

net share имя_шары /delete, например:net share ADMIN$ /delete - Через Управление компьютером:

Управление компьютером – Служебные программы – Общие папки – Общие ресурсы – ПКМ по ресурсу – Прекратить общий доступ (Computer Management – System Tools – Shared Folders – Shares – ПКМ – Stop Sharing):

Данный способ – ручное прекращение доступа к общим ресурсам. Однако, в будущем, при некоторых манипуляциях с ОС (перезапуск службы сервера Lanman, расшаривание принтеров, включение-отключение факса, подключение дисков или создание разделов, пр.), админ-шары продолжат создаваться автоматически.

Для того, чтобы этого не происходило, необходимо внести изменения в реестр, в ветку HKLMSystemCurrentControlSetServicesLanmanServerParameters.

Изменяем или создаём DWORD32 параметр AutoShareWks (для Windows Desktop) или AutoShareServer (для Windows Server) и присваиваем ему значение 0.

Сделать это можно:

- С помощью редактора реестра (regedit) в графической среде

- Через CMD:

Desktop:reg add HKLMSYSTEMCurrentControlSetServicesLanmanServerParameters /v AutoShareWks /t REG_DWORD /d 0 /f

Server:reg add HKLMSYSTEMCurrentControlSetServicesLanmanServerParameters /v AutoShareServer /t REG_DWORD /d 0 /f - Через PowerShell:

Desktop:New-ItemProperty -Path HKLM:SYSTEMCurrentControlSetServicesLanmanServerParameters -Name AutoShareWks -Type DWORD -Value 0

Server:New-ItemProperty -Path HKLM:SYSTEMCurrentControlSetServicesLanmanServerParameters -Name AutoShareServer -Type DWORD -Value 0

Отныне, после перезагрузки компьютера админ-шары не будут создаваться автоматически. Вместе с этим перестанут работать встроенные утилиты удалённого управления компьютером.

Как вернуть автоматическое создание и восстановить стандартные админ-шары

Для включения автоматического создания админ-шар необходимо в реестре, в разделе HKLMSYSTEMCurrentControlSetServicesLanmanServerParameters изменить значение параметра AutoShareWks или AutoShareAuto на 1 или вовсе удалить этот параметр.

Для восстановления стандартных админ-шар, достаточно после включения автоматического создания админ-шар перезапустить службу LanmanServer:

- CMD:

sc stop LanmanServer & ping -n 10 0.0.0.0 > nul & sc start LanmanServer - PowerShell:

Restart-Service LanmanServer - Управление компьютером:

Управление компьютером – Службы и приложения – Службы – Служба «Сервер» – Перезапустить (Computer Management – Services and Applications – Services – «Server» – Restart)

После произведённых манипуляций, стандартные админ-шары должны быть созданы.

«Отказано в доступе» или «Access is denied» при попытке входа в админ-шару

Начиная с Windows Vista, Microsoft ввели UAC – инструмент повышения безопасности ОС. В частности, один из компонентов UAC – Remote UAC, может мешать в получении доступа к админ-шарам, если компьютер находится не в домене. Для отключения данного компонента, необходимо внести изменения в реестр на целевой машине.

Для этого в ветке: HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem

Создайте параметр типа DWORD32 с именем LocalAccountTokenFilterPolicy и задайте ему значение 1.

В некоторых случаях требуется перезагрузить компьютер для применения изменений.

Это же действие можно выполнить с помощью команды CMD/PS:

reg add HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem /v "LocalAccountTokenFilterPolicy" /t REG_DWORD /d 1 /f

После проведённых манипуляций, доступ к админ-шарам должен появиться.

Проблема:

Исчезают админские шары (общие ресурсы) C$, ADMIN$.

Решение:

В реестре

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesLanmanServerParameters

устанавливаем параметру типа REG_DWORD «AutoShareServer» для сервера или параметру «AutoShareWks» для рабочей станции значение «1».

Если же необходимо удалить админские шары, то необходимо установить значения «0» для вышеуказанных параметров.

Для применения изменений, перезапускаем службу lanmanserver:

net stop lanman server && net start lanmanserver