С сайта рассылается спам. Как найти источник спам-рассылки на сервере?

28 июня, 2014

Чтобы найти источник спам-рассылки на сайте, нужно в файле php.ini включить логирование рассылаемой почты директивами:

mail.add_x_header = On mail.log = <путь до вашего пользовательского каталога>/phpmail.log (Если php.ini не доступен, попросите это сделать техподдержку хостинга)

После включения данных опций в заголовок каждого письма, отправленного функцией mail(), будет добавляться строка вида

X-PHP-Originating-Script: <UID>:<имя скрипта>.php

Например,

X-PHP-Originating-Script: 33k.php

В случае спам-рассылки необходимо анализировать служебные заголовки рассылаемых писем и лог phpmail.log, в котором будут записи вида

mail() on [/var/www/vhosts/site.com/httpdocs/pages/modules/system/system.mail.inc:83]: To: smith@domain.co.uk -- Headers: MIME-Version: 1.0 Content-Type: text/plain; charset=UTF-8; format=flowed; delsp=yes Content-Transfer-Encoding: 8Bit X-Mailer: Drupal Sender: smith@domain.co.uk From: smith@domain.co.uk

Так вы сможете легко найти скрипт, рассылающий спам, и удалить его.

Если ваш сайт или эккаунт на хостинге уже заблокировали за рассылку спама, запросите в техподдержке хостинга для анализа

- логи почтового сервера за день рассылки

- логи веб-сервера (access_log) за день рассылки

- образцы писем из спам-рассылки (нужны служебные заголовки писем)

Далее в ходе анализа возможны два варианта:

- В заголовке спам-письма будет строка X-PHP-Originating-Script. В этом случае вы знаете, через какой скрипт была выполнена рассылка.

- Строка X-PHP-Originating-Script в служебном заголовке отсутствует. В этом случае нужно сопоставить дату и время отправки писем (ее можно узнать из служебного заголовка письма) с логами веб-сервера (access_log). Скорее всего в access_log в то же самое время будет обращение к скрипту методом POST. Этот скрипт будет источником спама.

После удаления спам-рассыльщика рекомендуем просканировать сайт на наличие других вредоносных скриптов (бэкдоров или хакерских шеллов), так как обычно взлом сайта не ограничивается размещением только одного скрипта, рассылающего спам. Сайт можно проверить

бесплатным сканером AI-BOLIT

. Если у вас не получается сделать это самостоятельно,

обратитесь к профессионалам

.

спам

рассылка

взлом

поиск

вредоносное ПО

mail

Не позволяйте цифровому миру контролировать вас – подписывайтесь на наш канал и узнавайте, как защитить свою приватность!

Делая аудиты, мы часто сталкиваемся со случаями переоптимизации, и поэтому решили поделиться опытом ее выявления и рассказать, как очистить сайт от поискового спама. Каждый случай индивидуален, и перечислить все возможные признаки и их сочетания не получится. Мы расскажем о наиболее распространенных.

Вы заметили, что позиции сайта резко просели, а когда написали в поддержку Яндекса, то получили ответ:

«Проверив Ваш сайт, наши алгоритмы нашли страницы, содержащие списки поисковых запросов, то есть фрагменты текста, предназначенные не для пользователей, а исключительно для продвижения сайта в поисковых системах».

или

Пытались на платной основе добавить сайт в Яндекс.Каталог, но сайт не приняли и прислали ответ:

«По оценке редакторов, на сайте используются приёмы, рассчитанные не на чтение людьми, а на поисковых роботов. Фактически, это является несоответствием пункту 5 Требований (поисковый спам). Мы не готовы рекомендовать сайт в его нынешнем виде пользователям каталога».

В любом случае теперь вы знаете, что на сайте есть поисковый спам, и, чтобы развиваться дальше, нужно провести полный аудит, найти и удалить признаки нарушений.

Но вот где его искать и как устранить все признаки переоптимизации? Этот вопрос нередко ставит в тупик даже опытных оптимизаторов и приводит к многомесячной переписке с регулярными ответами от Платона Щукина: «Причина, по которой Ваш сайт был понижен в результатах поиска, еще не устранена».

Проводя аудиты, мы нередко сталкиваемся с подобными ситуациями, и решили поделиться своим опытом выявления поискового спама на сайте. Каждый случай индивидуален и перечислить все возможные признаки и их сочетания не получится. Я расскажу о наиболее распространенных.

Для начала предлагаю еще раз взглянуть на выделенные фрагменты ответов техподдержки Яндекса. В обоих случаях речь идет о текстах или приемах, которые рассчитаны не на пользователей, а на роботов поисковых систем. Запомним это и приступим.

Содержание текста

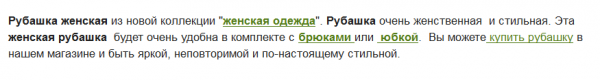

Приведу сразу пример:

Итог:

Рубашка женская, из коллекции женской одежды, очень женственная – это женская рубашка. И еще очень ценное замечание о том, что она будет удобна в комплекте с брюками или юбкой.

Да, действительно, без брюк или юбки как-то неудобно получится 😉 .

Поисковый спам – это не только процент вхождений ключевого слова в текст. Неестественные словосочетания и конструкции предложений – это тоже поисковый спам, который вычисляется алгоритмами поисковых систем, а тем более при ручной модерации сайта.

Оформление текста

Теперь я хочу обратить Ваше внимание на выделенные слова на скриншоте выше: «рубашка женская», «рубашка», «женская рубашка». Владельцы сайта думают, что посетители забыли, на какой странице находятся, и им нужно три раза в одном абзаце напомнить, что они ищут именно женскую рубашку? Понятно, что такие фразы рассчитаны не на пользователей, а на искусственное увеличение релевантности страницы – поисковый спам.

Внутренние ссылки

Вспомним, о чем говорили вначале – все, что создается на сайте, должно быть ориентировано на пользователей. Это необходимо учитывать, делая и внутреннюю перелинковку страниц. В противном случае вы рискуете попасть под фильтр.

Чаще всего встречаются:

— ссылки со спамными анкорами. Например, «купить плиту в Воронеже недорого». Пользователь и так знает, что он находится в Воронеже и зашел на воронежский сайт. И, наверное, сам может решить, дорого это ему или нет. Понятно, что такие ссылки рассчитаны на поисковых роботов.

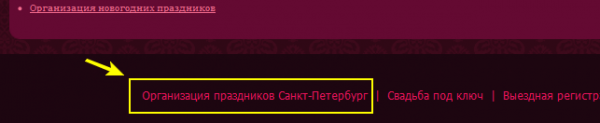

— еще одна распространенная ошибка – ссылки на главную страницу с ключевым словом в анкоре:

Ссылки на сайте обычно ведут на внутренние уточняющие страницы, где размещена более подробная информация об услуге или товаре. Ссылка на главную страницу с анкором «организация праздников Санкт-Петербург» может расцениваться как попытка искусственно увеличить вес главной страницы по этому запросу. Подобные ссылки могут встречаться как в контенте страницы, так и в шаблонной части сайта.

Метатеги

Подготавливая заголовки и описания для своих страниц, учитывайте, что они должны быть написаны человеческим языком и легко читаться. Заголовки с перечнем ключевых слов или включающие спамные конструкции рано или поздно могут стать причиной санкций со стороны поисковых систем.

Заполняя метатег keywords не стоит вставлять в него 20-30 ключевых фраз. Достаточно будет 3-5. Значение этого метатега в Яндексе если и есть, то очень минимально, и при продвижении количество ключевых фраз в нем вам вряд ли поможет, но может стать дополнительным сигналом о наличии на сайте поискового спама.

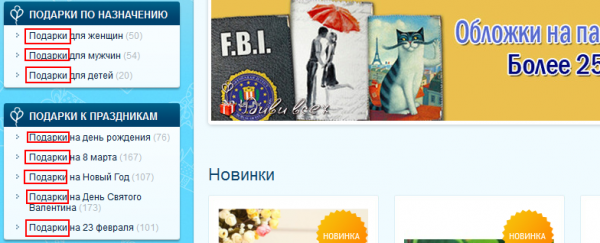

Спам в навигации

Приведу пример:

Не нужно возле названия каждого праздника повторять в меню слово «подарки». Для пользователей вполне достаточно, что категория называется «Подарки к праздникам». Страница от таких повторений лучше ранжироваться не будет, а вот фильтр вы получить можете.

Шаблонная часть сайта

Нередкая ситуация, когда в названия служебных блоков сайта стараются включить продвигаемые запросы. Например, на сайте по доставке цветов могут быть блоки:

- «Новости о доставке цветов»;

- «Статьи о доставке цветов»;

- «Отзывы о доставке цветов в Москве»;

- «Доставка цветов. Популярные букеты».

Пользователь в курсе, что он на сайте доставки цветов, и такие заголовки могут расцениваться как спам. Вполне достаточно «Новости», «Статьи», «Отзывы», «Популярные букеты».

Еще одна частая ошибка – это спамное размещение ключевых слов в шапке сайта. Если вы хотите использовать ключевое слово в шапке сайта, то следите за тем, чтобы оно туда логично и красиво вписывалось. Слоган – это отлично, но это должен быть удачный слоган, работающий на увеличение конверсии и лояльности посетителей, а не косолапо спрятанные ключевые запросы.

Спам в заголовках

Вес ключевой фразы увеличивается, если она попадает в заголовки?!

Ну что ж, давайте этим воспользуемся и сделаем пять заголовков <h2> и десять <h3>. Не помогло? Давайте увеличим количество. Понятно, что так делать не нужно, и это – дорога под фильтр.

Насколько важны для продвижения подзаголовки и как их сейчас учитывают поисковые алгоритмы — вопрос спорный. Логично предположить, что после того, как оптимизаторы начали накручивать этот фактор, его значение уменьшилось. Однозначно можно сказать только, что заголовок <h1> необходим, и он продолжает эффективно влиять на выдачу.

В тех случаях, когда сайт уже попал под фильтр за переоптимизацию, мы часто советуем вообще убрать или значительно сократить количество всех заголовков, кроме <h1>.

Повтор вхождения ключа в мета-тегах, <h1> и url страницы

Во многих cms системах по умолчанию заголовок страницы дублируется в адресе и title. И если вы назовете страницы «Купить классическую рубашку», что уже само по себе неверно (слово «купить» в заголовке – явный спам), то получите:

— <title>Купить классическую рубашку</title>;

— <h1>Купить классическую рубашку <h1>;

— url: /kupit-klassicheskuju-rubashku.html.

Такое совпадение может расцениваться как поисковый спам, и его желательно избегать.

Спам в коде

Иногда приходится встречаться с такой логикой рассуждения «оптимизаторов». Заголовок усиливает вес ключевого слова, его также усиливает выделения жирным и курсивом. Плюсом считается ссылка на страницу с ключевым словом внутри. А давай-ка я сделаю:

<h1>

<a href=”ссылка на ту же страницу”>

<strong>

<em>

<i>

<b>Рубашки классические</b>

</i>

</em>

</strong>

</a>

</h1>

И какой поисковик сможет устоять против такой вот SEO-бомбы ?! 😉

Нужны комментарии? Тег <h1> не должен быть ссылкой, тем более на ту же страницу. Выделения жирным и курсивом правильно указать в стилях и незачем повторять по два раза.

Правильный заголовок будет выглядеть так:

<h1 class=”pagetitle”> Рубашки классические</h1>

Еще один распространенный вид поискового спама – включение нерелевантных описаний картинок, атрибут «alt». Описание должны соответствовать картинке, а не быть перечнем ключевых запросов.

Возьмем те же классические рубашки:

«Купить классическую рубашку в Москве» – поисковый спам.

Правильное описание к изображению будет «Классическая рубашка + номер товара или 1-2 основных характеристики».

Спам в логике наполнения сайта

Для развития сайта важно, чтобы пользователи приходили не только по основным высокочастотным запросам. Большое значение, особенно при продвижении молодых сайтов, имеют переходы по низкочастотным ключевым фразам. Все верно, но часто оптимизаторы забывают о пользователях и работают исключительно на поисковые системы. В итоге сайты начинают наполняться раздутыми разделами «Наши статьи», «Новости» и т.п. У сайта с десятью основными коммерческими страницами появляется раздел с парой сотен информационных статей, качество которых часто очень сомнительно.

Магазин цветов, например, может создать страницы под каждый район города «доставка цветов + название района». Потом создать статьи по доставке каждого вида цветов «вид цветов + доставка в Москве». И так пройтись по всем низкочастотным запросам.

Понятно, что доставка роз или гладиолусов ничем принципиально не отличается, и, по сути, все эти статьи не нужны посетителям, а соответственно являются поисковым спамом.

В заключение хочу дать несколько советов.

Не ориентируйтесь на наличие сайтов с поисковым спамом в выдаче

Часто приходится слышать, что в ТОПе находятся сайты с гораздо большим числом поискового спама, но под фильтр они не попали. Да, находятся, легче ли вам от этого? Возможно, это следствие хороших поведенческих факторов или авторитета ресурсов, а может до них еще не дошла очередь. Ваш сайт под фильтром! И вместо бесполезной полемики и сетований на несправедливость Яндекса, лучше заняться чисткой своего сайта.

Комплексное устранение спама

Если сайт попал под фильтр, не следует рассчитывать, что устранив только один признак, который, возможно, и стал причиной наложения фильтра, с вас снимут санкции.

Сайт уже находится на заметке и, чтобы исправить ситуацию, нужен комплексный подход, полная чистка сайта от поискового спама. Устраняя проблемы точечно, вы можете затянуть снятие санкций на многие месяцы.

Еще по теме:

- Минусинск и Пингвин — тотальная борьба с ссылками

- Ручные санкции от Google. Стоит ли их снимать?

- Яндекс ответил на вопросы вебмастеров о Минусинске

- АГС-40. Особенности новой версии алгоритма Яндекса

- Обзор фильтров Google. Как диагностировать и что делать при пессимизации

Прошел месяц с момента запуска Минусинска – мы подвели итоги, провели параллели между ссылочными фильтрами Google и Яндекс и привели рекомендации, которые помогут вам не…

Сегодня, как известно, Google различными методами ведет тотальную борьбу с покупными ссылками. И одним из самых популярных методов являются ручные санкции. Среди вебмастеров ведется много…

Сегодня, во время конференции «Третья Вебмастерская», представитель Яндекса Екатерина Гладких ответила на вопросы вебмастеров о Минусинске. Читайте тезисно важные мысли, которые прозвучали во время ее…

С выходом новой версии АГС прибавилась головная боль для оптимизаторов и веб-мастеров, которые сейчас активно обсуждают нововведение Яндекса. Поделиться своим взглядом на новый фильтр и…

Фильтры Google – тема не новая, но бывает сложно найти всю информацию в одном месте. Мы подготовили обзор ручных и алгоритмических санкций Google, рассказали, как…

SEO-аналитик

Специализируюсь на продвижении коммерческих сайтов. Разрабатываю стратегии для интернет-магазинов и агрегаторов. Умею выжимать максимум трафика в любой тематике.

Руковожу SEO-процессами внутренних проектов SiteClinic. Обучаю молодых специалистов команды.

Любимая цитата: Хорошо смеётся тот, кто смеётся из ТОПа

Есть вопросы?

Задайте их прямо сейчас, и мы ответим в течение 8 рабочих часов.

Как проверить сайт на спам онлайн

Опубликовано в Проверка веб-сайтов 18 Июля, 2017

Не редко веб-мастера, обнаружив проседание в поисковой выдаче, пишут в службу поддержки Яндекса в надежде выяснить причину проблемы. И получают в ответ письмо с уведомлением о нарушении пункта № 5 требований, гласящего о том, что сайт не проходит проверку робота на наличие поискового спама.

Поисковый спам, как явление, возник в середине нулевых годов. Тысячи средних по качеству и откровенно плохих (с точки зрения контента) сайтов пытались продвинуться в поиске за счёт «грязных приёмов». Переспам страниц нерелевантными общей тематике словами и словосочетаниями, «невидимый» человеческому глазу (но индексируемый роботом) текст с ключевиками, ссылочные накрутки и гигантские дорвеи – всё это со временем поисковики научились отбраковывать.

Сохранившийся с тех времён фильтр (обозначаемый общим словом АГС) и до сегодняшнего дня нередко отправляет в бан совершенно нормальные, качественные с точки зрения текстового наполнения веб-ресурсы. Выявить проблему помогает обыкновенная проверка на спам. Своевременно проведённая диагностика показывает все слабые места на сайте, после чего владельцу остаётся просто почистить страницы от мусора.

Ручная проверка на спам

Каким же образом можно проверить – находится ли сайт под АГС-фильтром или нет?

Есть ряд действенных вариантов ручной проверки:

- Ввести в поисковую форму Яндекса команду site:imya_sayta.ru (вместо словосочетания imya_sayta.ru подставить, конечно же, URL-адрес своего сайта) и нажать enter. Если поисковик выдаст меньше 10 позиций искомого веб-ресурса (при условии того, что столько страниц вообще есть), то не исключено, что сайт находится под фильтром.

- Зайти на страницу Яндекс-Каталога и ввести в браузерную строку https://yandex.by/yaca/cy/ch/imya_sayta.ru, нажав затем enter. Это помогает определить тИЦ сайта (индекс цитирования), который для молодых, недавно начавших действовать веб-ресурсов может соответствовать «0». Появившееся же уведомление о неопределённом статусе свидетельствует о наложенном на сайт АГС-фильтре.

Для того, чтобы проверить сайт на вирусы, дорвеи и спам онлайн можно воспользоваться и некоторыми специализированными сервисами.

К примеру, бесплатный сервис по адресу https://a.pr-cy.ru/ выдаёт большое количество полезной аналитики, среди которой обнаруживается информация и об индексации. Раздел «Санкции» ко всему прочему прямо указывает на то, находится ли сайт под АГС или нет.

Проверка через онлайн-сервис, расположенный по адресу http://seo-inf.ru/dtools/mass_url/, проверяет сразу несколько доменов по параметрам тИЦ и АГС (этот сканер также выдаёт и полезную дополнительную информацию о нахождении сайтов в разделах популярных каталогов).

Рекомендации по очистке сайта от спама

От АГС-бана в Яндексе не застрахован никто, притом посчитать сайт спамным поисковик может в самый неподходящий момент. К счастью, такого рода возникшая проблема катастрофой отнюдь не является, – её можно даже расценить в качестве своеобразного шанса для улучшения веб-ресурса.

Которое при этом не требует никаких титанических усилий. Апгрейд для вывода страниц из-под спам-фильтра подразумевает:

1) Приведение в порядок контента на всех страницах.

Поисковые роботы включают в категорию спама не только плотность вхождения ключевиков в тексты. Сюда же могут быть отнесены неестественные по смыслу, искусственные словосочетания и смысловые конструкции. Исправить положение помогает редактирование, с учётом нескольких простых требований – тексты должны быть информативными, лёгкими к восприятию, понятными читателю.

2) Частотность ключевых слов

Сеошники старой закалки до сих пор уверены в том, что большое количество ключевиков положительно влияет на позиции в поисковой выдаче. Это не так, – искусственное увеличение тематической релевантности ведёт к переспаму. И робот, зашедший на страницу с целью проверить сайт на спам, его и обнаружит.

3) Внутренние ссылки

Перелинковка на различные страницы сайта должна также выглядеть естественной. Рискованно перенаправлять посетителей ссылками со спамными анкорами (типа «купить ноутбуки Самсунг дешево в Москве») или проставлять в ссылке на главную страницу собственного же сайта ключевики. Перелинковки на главную лучше вообще избегать, так как поисковик может расценить её в качестве искусственного увеличения веса основной страницы.

4) Корректировка метатегов

Все описания и заголовки страниц должны выглядеть естественно, с прописанной в них полезной информацией. Не стоит спамить в метатегах ключевиками, – достаточно расставить три-пять релевантных теме страницы запросов.

5) Удаление спама в навигации

Наименования функциональных меню должны также смотреться органично. Не нужно прописывать в них уродливые по смыслу ключевики (вроде «сувениры из Санкт-Петербурга», «цветы оптом круглосуточно»), – это прямой путь под АГС-фильтр.

Virusdie – избавление от спама на сайте в несколько кликов

Проверить сайт на спам онлайн можно вручную, одним из способов, описанных выше. А можно доверить это дело специализированному сервису, который эффективно мониторит все проблемы в режиме реального времени.

Из наиболее продвинутых, рекомендуемых профессионалами к использованию антивирусных сканеров выделяется продукт от компании Virusdie.

Это полнофункциональный антивирусник, защищающий от вирусов, несанкционированных атак и вообще всех проблем, связанных с поражениями сайта вредоносным кодом.

Среди основных инструментов Virusdie обнаруживается и проверка на наличие того или иного веб-ресурса в чёрных списках поисковиков. После установки программного обеспечения, сервис в автоматическом режиме контролирует состояние дел. Уведомления о возможных конфликтах с поисковиками настраиваются в зависимости от устанавливаемого владельцем сайта интервала – через каждые 6, 12 или 24 часа ежедневно.

Проверка сайта на спам – это не прихоть, а осознанная необходимость, в особенности для тех, кто уже сталкивался с неприятными моментами санкций от поисковых машин. Даже один день простоя, недолгое выпадение сайта из рейтинговых топов ведёт к серьёзному падению трафика, а значит – и к снижению уровня продаж.

Virusdie всегда придёт на помощь. Антивирусный и антиспамный продукт не просто отслеживает проблемные страницы, но и предлагает ряд полезных рекомендаций, помогающих избавиться от спама на сайте раз и навсегда.

· Время на чтение: 12мин · Автор:

·

Опубликовано 08.07.2022

· Обновлено 29.04.2023

Прослушать эту статью

Как найти и удалить спам-ссылку на сайте? Если один из посетителей вашего веб-сайта сообщает, что видит спам-ссылки на вашем веб-сайте, есть большая вероятность, что ваш веб-сайт заражен взломом для внедрения спам-ссылок. Некоторые типичные симптомы внедрения спам-ссылок в WordPress:

- Спам-ссылки на вашем сайте, обычно из нелегальных продуктов или продуктов с серого рынка;

- Новые страницы, которые вы не создавали;

- Странные мета-описания, когда ваш сайт появляется в поиске.

Это распространенный хак на вашем веб-сайте для перенаправления трафика и повышения SEO спам-сайтов. Не волнуйтесь, не все потеряно. Я помогу вам избавиться от взлома спам-ссылок в WordPress и вернуть вашему сайту былую первозданную славу. Эта статья представляет собой пошаговое руководство по поиску и удалению спам-ссылок на вашем сайте.

Содержание статьи:

- Что такое внедрение спам-ссылок в WordPress?

- Каковы симптомы взлома путем внедрения спам-ссылок?

- Как отсканировать хак для внедрения спам-ссылок?

- Как проверить, есть ли на моем веб-сайте хак для внедрения спам-ссылок?

- Как удалить спам-ссылку в WordPress?

- Как предотвратить атаку путем внедрения спам-ссылок в WordPress?

- Каково влияние атаки путем внедрения спам-ссылок?

- Вывод

Что такое внедрение спам-ссылок в WordPress?

Внедрение спам-ссылок в WordPress — это тип взлома, который использует ваш хороший веб-сайт для создания обратных ссылок на спам-сайты. Часто эти веб-сайты предназначены для статей или услуг, которые являются серыми или незаконными.

По сути, хакер вставляет спам-ссылки с ваших веб-страниц на свой спам-сайт. Вы можете найти эти ссылки в сообщениях или даже искусно спрятанные в заголовках страниц. В качестве альтернативы они могли бы создать целые веб-страницы в вашем домене, которые перенаправляют на их веб-сайты.

Другая, более коварная разновидность хакерской атаки на спам-ссылки находится в вашей базе данных. Эту инфекцию особенно трудно перенести, и для ее успешного удаления требуется немалый опыт разработки. В этой статье я покажу вам, как диагностировать взлом спам-ссылок на вашем веб-сайте WordPress и как удалить спам-ссылки из WordPress.

Каковы симптомы взлома путем внедрения спам-ссылок?

Проблема с этим и большинством других взломов заключается в том, что владелец веб-сайта обычно узнает об этом последним. Понятно, что хакеры и их незаконная деятельность процветают больше всего, когда они остаются незамеченными как можно дольше.

Таким образом, если вы подозреваете, что вас взломали путем внедрения спам-ссылок, вы можете узнать об этом одним из следующих способов:

Спам-ссылки на вашем сайте

Спам-ссылки и страницы обычно скрыты от администраторов веб-сайта хитрыми хакерами, чтобы избежать обнаружения и удаления. Так что есть вероятность, что посетитель заметил странные, не относящиеся к теме ссылки на вашем сайте и обратил на них ваше внимание.

На мой взгляд, это самый худший способ узнать, учитывая, что этот посетитель пришел на ваш сайт по законным причинам.

Внедрение URL в Google Search Console

Если вы по какой-либо причине вошли в Google Search Console и столкнулись с неожиданным предупреждением. Взлом спам-ссылок отображается как «URL-инъекция» в поисковой консоли, и Google услужливо перечисляет некоторые примеры спам-URL-адресов в вашем домене.

Попробуйте открыть один из примеров URL из списка. Даже если страница якобы находится на вашем домене, она будет перенаправлена на спам-сайт без полной загрузки страницы.

Веб-хостинг заблокировал вашу учетную запись

Есть несколько причин, по которым веб-хостинг может приостановить действие вашей учетной записи и веб-сайта. Хорошие веб-хостинги обычно также отправляют электронное письмо с подробностями приостановки.

Взломы — лишь одна из причин, хотя и самая серьезная. Веб-хосты очень серьезно относятся к взломанным веб-сайтам, так как наличие взломанного веб-сайта на их сервере причиняет им большое горе.

Как отсканировать хак для внедрения спам-ссылок?

Если вы подозреваете взлом или вас предупреждают о возможности взлома, вы можете подтвердить, взломан ли ваш веб-сайт, просканировав его.

Это самый быстрый способ определить, есть ли на вашем сайте хак для внедрения спам-ссылок. Просканируйте свой веб-сайт прямо сейчас, чтобы понять масштабы взлома. Затем перейдите к использованию очистителя для удаления вредоносных программ одним щелчком мыши.

Процесс сканирования и удаления происходит на серверах плагинов, поэтому ресурсы вашего сервера не используются. Это значительное преимущество, поскольку взломанные веб-сайты, как правило, с самого начала потребляют много ресурсов, и это также может вызвать проблемы с вашим веб-хостингом. Вам не нужны дополнительные хлопоты в этот ответственный момент.

Как проверить, есть ли на моем веб-сайте хак для внедрения спам-ссылок?

Некоторые плагины безопасности печально известны ложными срабатываниями при сканировании. Возможно, вы захотите еще раз подтвердить, что на вашем веб-сайте действительно есть хак для внедрения спам-ссылок. Вот способы, которые вы можете проверить:

Google и ваш сайт

Когда ваш веб-сайт появится в поисковой выдаче, вы можете ожидать увидеть метаданные, которые вы настроили. Тем не менее, взломанный веб-сайт часто будет отображать тарабарщину в мета-описании, или вы увидите несвязанные страницы, которые вы не создали, в результатах поиска.

Сайт внесен в черный список Google и Яндекс

Нажав на результат поиска, вы можете увидеть предупреждение о черном списке Google. Это когда Google обнаруживает, что ваш веб-сайт был взломан, хотя и не уточняет, какой тип взлома произошел. Также подобное уведомление можно обнаружить в панели для вебмастеров Яндекс.вебмастер в разделе безопасность и нарушения.

В качестве альтернативы, если ваш веб-сайт еще не продвинулся до этого этапа, вы можете увидеть предупреждение «Этот сайт может быть взломан» в самих результатах поиска.

Используйте браузер в режиме инкогнито для посещения вашего веб-сайта

Хакеры могут искусно вставлять вредоносное ПО, чтобы оно не обнаруживалось вошедшими в систему пользователями с правами администратора. Используйте браузер в режиме инкогнито или другой компьютер для посещения своего веб-сайта. Убедитесь, что вы не вошли в систему. Если вы видите всплывающие окна и спам-ссылки на своем веб-сайте, знайте, что вас взломали. Точно так же вы можете найти веб-страницы, которые не создавали.

Проверьте код вашего сайта на наличие аномалий

Это немного более продвинутый метод проверки на взлом. Перейдите к публикации или странице и используйте Inspect Element в своем браузере. В разделе заголовка может быть код, содержащий ссылки в открытом или запутанном виде. Вы можете видеть спам-URL разборчивыми.

Проверьте Google Analytics на наличие вредоносных ключевых слов и запросов

Ваш трафик должен исходить от релевантных ключевых слов. Если вы видите, что получаете трафик по таким ключевым словам, как «купить вагинальные шарики онлайн», или «дешевые сумки от Прада», или спамным ключевым словам, то можете быть уверены, что ваш веб-сайт был взломан.

Все это может показаться пугающим и тревожным. Однако не волнуйтесь! Хаки легко чистить с помощью правильных инструментов. Главное сохранять спокойствие и читать дальше.

Как удалить спам-ссылку в WordPress когда (сайт взломан)?

Есть 2 способа удалить спам-ссылку с вашего сайта WordPress:

- Используйте плагин безопасности для очистки от инфекции;

- Удалите зараженные файлы вручную.

Как вы понимаете, я настоятельно рекомендую вам использовать плагин безопасности для удаления спам-ссылок из WordPress. Я также опишу шаги для ручной очистки, однако обратите внимание, что это следует делать только в том случае, если вы хорошо знакомы с файлами WordPress и его базой данных и можете уверенно ориентироваться в коде.

1. Используйте плагин безопасности, чтобы мгновенно очистить инфекцию (РЕКОМЕНДУЕТСЯ)

Когда ваш сайт взломан, время имеет решающее значение. Установите плагин безопасности All In One WP Security, Wordfence Security или MalCare, чтобы мгновенно удалить хак для внедрения спам-ссылок.

Это самый простой и эффективный способ избавить ваш сайт от взлома. Хороший плагин безопасности не только обнаружит вредоносное ПО, но и удалит его хирургическим путем, не затрагивая основные файлы вашего сайта. Таким образом, файлы, которые вам нужны, остаются на месте и функционируют.

Примечание. Не все подключаемые модули безопасности могут это делать. Автоматическая очистка — это функция, основанная на интеллектуальной системе обнаружения вредоносных программ. Реальное преимущество подключаемого модуля безопасности заключается в том, что он гарантирует, что вы избежите повторного заражения. Я расскажу об этом в следующем разделе.

2. Удалите взлом спам-ссылки вручную

Конечно, вредоносное ПО можно удалить вручную, однако у этого есть несколько недостатков. Прежде чем я познакомлю вас с шагами по избавлению вашего веб-сайта от взлома, я хочу быстро указать на опасность ручного удаления вредоносных программ.

- Тщательно замаскированное вредоносное ПО: взломы наиболее успешны, когда они остаются незамеченными как можно дольше. Поэтому вредоносные программы обычно тщательно прячутся в файлах и папках и не сразу обнаруживаются.

- Могут быть бэкдоры: хакеры оставят средства для восстановления доступа к вашему веб-сайту в случае удаления текущего взлома. Эти бэкдоры очень хорошо спрятаны, и вы увидите, как ваш сайт неоднократно взламывают из-за них.

- Вы должны устранить основную причину вредоносного ПО: почему ваш сайт вообще был взломан? Была ли это уязвимость или, возможно, скомпрометированный пароль? Если эту причину не устранить, повторные заражения будут происходить.

- Вы можете непреднамеренно удалить законный код: шансы на это относительно невелики, но если на вашем веб-сайте есть несколько плагинов, иногда бывает трудно отличить реальный код от вредоносного ПО. Удаление хорошего кода сломает ваш сайт.

Хорошо, теперь, когда мы убрали предостережения, давайте посмотрим, как вручную удалить вредоносное ПО с вашего сайта.

1. Сделайте резервную копию вашего сайта

Прежде чем делать что-либо еще, сделайте резервную копию своего сайта WordPress. Несмотря на то, что в настоящее время он заражен, он все еще работает. Таким образом, даже если вы ошибетесь и сделаете свой код непригодным для использования, вы, по крайней мере, сможете вернуть его на эту рабочую стадию.

Резервная копия была бы полезна, потому что взломанный веб-сайт может быть исправлен экспертами, но веб-сайты с отсутствующими ключевыми файлами очень трудно воскресить, и это будет стоить вам гораздо больше.

2. Тщательно проверьте сайт на наличие необычных файлов

Войдите в свой FTP-клиент и внимательно просмотрите список файлов и папок. Есть ли какие-либо файлы (часто файлы PHP), которые не должны быть там? Они могут выглядеть безобидно, однако их открытие может дать некоторые подсказки.

Хаки часто пишутся в нечитаемом или тарабарском коде. Это запутанный код, и его трудно понять. Поскольку у вас есть резервная копия, вы можете позволить себе удалить эти бессмысленные функции, чтобы удалить вредоносное ПО.

Дополнительно проверяйте свои посты и страницы в папке wp-content . Коды спам-ссылок обычно скрыты в разделе заголовка этих страниц и закодированы таким образом, что они невидимы на вашем веб-сайте, например:

<div style=”position: absolute; top: -132px; overflow: auto; width:1259px;”/div>

Если ваш сайт большой, этот шаг может занять много времени. Однако убедитесь, что вы тщательно ищете эти фрагменты вредоносного кода, потому что оставление чего-либо может привести к повторному заражению.

3. Сбросьте кеш сайта

После того, как вы удалили весь вредоносный код, очистите кеш WordPress, чтобы очищенные файлы загружались правильно.

4. Переустановите WordPress

Загрузите новую версию той же версии WordPress, которая установлена в данный момент, из репозитория. Вы можете заменить все на своем веб-сайте, за исключением файла wp-config (в котором содержится информация о вашей базе данных) и папки wp-content (в которой содержится информация о вашем плагине и теме).

Замена вашей установки WordPress будет означать, что вы исключите возможность наличия вредоносного ПО в ваших основных файлах.

5. Переустановите свои темы и плагины

Предполагая, что вы используете законные версии своих тем и плагинов и загрузили их из безопасных источников, вы можете предположить, что уязвимость в одном из них будет устранена с помощью обновления.

Стоит потратить немного времени на изучение новостей, чтобы проверить, не произошел ли недавно взлом какого-либо из установленных вами плагинов. В идеале авторитетные разработчики выпустят исправление безопасности в виде обновления. Если это не так, выберите альтернативу, которая активно поддерживается. Это сослужит вам хорошую службу в долгосрочной перспективе.

6. Очистите базу данных вашего сайта

К сожалению, зараженные файлы в базе данных очень трудно удалить, потому что вам нужно искать функции PHP и спам-ссылки, содержащиеся в таблицах и данных. В то время как спам-ссылки может быть легко обнаружить, PHP-функции могут быть фрагментами необходимого кода.

Если вы решите пойти по этому пути, загрузите базу данных и найдите такие функции, как eval, gzinflate, shell_exec и base64_decode.

В качестве альтернативы, если вы регулярно создаете резервную копию своего веб-сайта (как и следует), вы можете использовать базу данных из предыдущей версии, в которой, как вы абсолютно уверены, нет вредоносных программ. Очевидно, что этот метод не является надежным, и вы можете просто удалить значительную часть изменений и обновлений, которые вы сделали с тех пор, и вам все равно придется бороться с вредоносным кодом.

Как предотвратить атаку путем внедрения спам-ссылок в WordPress?

Ваш веб-сайт WordPress был взломан из-за уязвимости или взлома по крайней мере одного из ваших паролей. Теперь, когда вы так или иначе устранили взлом спам-ссылок, вам нужно предпринять шаги, чтобы этого больше не повторилось.

- Обновите все: включая WordPress, темы и плагины. Я продолжаю повторять этот совет, потому что он действительно очень важен для безопасности вашего сайта. Новые версии содержат исправления безопасности, устраняющие уязвимости в старых версиях.

- Избавьтесь от программного обеспечения с нулевым значением: бесплатное программное обеспечение может иметь титанические затраты в долгосрочной перспективе. Это не стоит первоначальной выгоды от того, что не нужно платить за плагин. Позже, когда в нем обнаруживаются уязвимости, затраты на атаки намного превышают любую сумму, которую вы могли бы сэкономить, установив их.

- Проверка на наличие бэкдоров: бэкдор позволяет хакеру восстановить доступ к вашему очищенному сайту, особенно если вы удалили вредоносное ПО вручную. Чтобы эффективно находить и удалять бэкдоры, требуются знания в области безопасности, поскольку они обычно довольно хорошо спрятаны. Хакеры также могли создать учетные записи администратора, поэтому стоит просмотреть авторизованные учетные записи, чтобы подтвердить, принадлежат ли они пользователям.

- Изменить все пароли: В идеале вы должны использовать разные пароли на разных веб-сайтах. После очистки вашего сайта смените все пароли доступа. Кроме того, измените пароль базы данных. Это создает дополнительный барьер для повторного взлома. Кроме того, если ваш пароль был скомпрометирован, его изменение эффективно закроет лазейку в системе безопасности, которая позволила осуществить взлом.

У многих людей были установлены сканеры безопасности и плагины, но их все равно взломали. Важно помнить, что плагины безопасности не на 100% защищены от взлома, поэтому у большинства плагинов также есть служба ручной очистки.

Преимущество наличия плагина безопасности заключается в том, что он довольно хорошо защитит ваш сайт, нейтрализуя большинство атак. Для тех, кто проходит, причинами обычно являются уязвимые плагины и/или скомпрометированные пароли.

Каково влияние атаки путем внедрения спам-ссылок?

Взломанный сайт — это кошмар для владельца сайта. Пострадает не только ваш веб-сайт, но и ваши посетители могут быть скомпрометированы. Веб-сайт требует SEO и, следовательно, финансового удара, особенно если у вас есть интернет-магазин или вы зарабатываете деньги на своем веб-сайте.

Вы потратили ресурсы на то, чтобы ваш сайт стал таким, какой он есть. Все это можно очень быстро стереть хаком. Крайне важно действовать быстро, когда ваш сайт взломан, потому что ущерб увеличивается экспоненциально со временем.

Вывод

Я надеюсь, что эта статья помогла вам удалить спам-ссылки WordPress с вашего сайта. Удаление взлома — это только один из столпов безопасности веб -сайта. Стоит потратить некоторое время на разработку стратегии защиты вашего веб-сайта от будущих инцидентов.

С этой статьей читают:

- Тема WordPress взломана? Очистка зараженной темы

- WordPress взломал редирект? Как очистить веб-сайт?

Спасибо, что читаешь: SEO HELPER | NICOLA.TOP

Однажды пришло письмо от хостера, у которого арендуется сервер с несколькими сайтами, что рассылается спам. Сайты на хостинге старые, не обновляются, так что уязвимость вполне могла быть в одном из плагинов или в самой CMS.

Нюанс в том, что удалятьобновлять сайты возможности нет, они просто должны работать (уж не спрашивайте почему), поэтому для начала пришлось просто разобраться, что же происходит и найти, откуда идёт рассылка.

Первоначально посмотрел очередь почтовых писем в используемом MTA (exim4 в данном случае):

exim -bp | wc -lКол-во писем было около 130к. Чистим:

exipick -i | xargs exim -MrmДалее различные варианты отлова зловредов. По заголовку письма посмотреть его содержимое:

exim -Mvh 1hvdPZ-00013V-PF # 1hvdPZ-00013V-PF - ID письма в очередиЕсли повезет, то будет видно что-то подобное:

X-PHP-Originating-Script: 112:pwned.phpНо в моём случае такой строки вообще не было. Далее следующий вариант – в конфиг php.ini добавить:

mail.add_x_header = On

mail.log = /var/log/php-mail.logРестартовать и проверить, не появились ли в данном файле какие-нибудь записи, из которых можно найти зловреда.

В моём случае снова неудача, ибо файл был пуст. Сложности и путаницы добавляло то, что часть сайтов работала на php-fpm, часть – apache, приходилось в каждый закидывать файлик с phpinfo() и проверять, где какой конфиг php.ini используется и с какими параметрами.

Бывает так, что скрипты шифруются через base64. В директории с сайтами выполнил:

grep -r "base64_decode" На выходе куча портянок, в которых через PHP Decoder смог что-то расшифровать, но ничего криминального не увидел.

Также пробежался по файлам с битами выполнения в правах:

find -type f -perm -110Получил список странных файлов, датированных 1980 годом. Подозрительные файлы выпилил, но спам продолжал идти.

Проверил крон от имени пользователя веб-сервера:

sudo -u www-data crontab -eТам нашлась подозрительная строчка,

*/10 * * * * perl /var/tmp/TaYFgW >/dev/null 2>&1которую я закомментировал. Тем не менее, спам всё ещё рассылался.

Далее были применены весьма радикальные меры к сайтам. Может, это не совсем верно на продакшене, но для диагностики самое то + была возможность так сделать без последствий. Подойдет такой вариант не всем. Если отключить exim4 (остановить), то через какое-то время он запускался снова. И тогда я просто в конфигах php прописал:

php_admin_value[disable_functions] = dl,exec,passthru,shell_exec,system,proc_open,popen,curl_exec,curl_multi_exec,parse_ini_file,show_source,mail,

php_admin_value[sendmail_path] = "tee /tmp/mail.out > /dev/null"То есть просто запретил выполнение функций, в т.ч. самой нужной в данном случае – mail, а до кучи и прописал “левый” путь до sendmail и сделал так во всех конфигурационных файлах с php, ибо непонятно было, откуда черти лезут.

Тем не менее, анализатором трафика я посмотрел, что спам сыпется с сервера даже после проделанных манипуляций выше:

tcpdump -i eth0 -nn port 25Вывод напрашивался такой: почта отправляется не через функции php, а к примеру, из консоли, т.к. проанализировав трафик из tcpdump в wireshark, случайно обнаружил строки вида: command line: MAIL FROM

В процессах ps aux затесалась пара непонятных наименований вида “sin” и “xid” от имени веб-сервера. Убив их, поток в tcpdump значительно убавился, но не прекратился. Что это было, я так не разобрался до конца.

Резюмируя немного сумбурное описание действий выше, наиболее хорошим способом проверки будет запуск сканера, например, ai-bolit или альтернативного, который сразу покажет, где проблема и куда копать. Способы поиска зараженных скриптов тоже эффективны, но не всегда, как в моей ситуации – время было потрачено, а воз и ныне там. И в результате 8 часового сканирования, было найдено более 800 зараженных скриптов (древние сайты с дырявыми плагинами).