Пикальков Станислав, Team Lead SENSE Group, рассказывает нашим читателям, какие бывают направления Cyber Security, что является самым сложным в подборе таких IT-специалистов и поделился своим опытом закрытия вакансий.

В рекрутменте я около 5 лет, из которых 4 в IT. Мой основной профиль — инфраструктура, информационная безопасность и большие данные. Впервые столкнулся с ИБ в рамках кадрового агентства и понял, что эти вакансии лишь кажутся сложными и не стоящими прилагаемых усилий. На самом деле они интересные и легкие в силу отсутствия конкуренции — на рынке очень мало рекрутеров с экспертизой в ИБ. Далее год проработал в инхаусе, в одной из крутейших компаний российского ИБ-рынка, после чего вернулся к формату кадрового агентства. В качестве хобби ранее изучал Python и писал на нём инструменты для работы, сейчас учу Kotlin, пишу приложение для трекинга важных статусов и пару pet-проектов.

Информационная безопасность – не самое популярное направление для работы в кадровых агентствах, так как порог вхождения в него намного выше, чем в большинстве популярных сфер (например Back, Front, Mobile). При работе по ИБ-вакансиям Рекрутеру недостаточно просто выучить популярные фреймворки, библиотеки и название связанных с ними инструментов, чтобы базово оценить – подходит ли специалист на закрываемую вакансию. Для успеха здесь потребуется более глубокое погружение.

Но, без сомнения, информационная безопасность – самое интересное направление, с которым мне приходилось работать! В том числе потому что специалисты, работающие в этой сфере, понимают, какие именно цифровые следы они оставляют. Большинство ИБ-специалистов не хотят, чтобы их нашли в соцсетях или на других площадках, поэтому попытки вставить никнейм с githab’a (которым, кстати, они тоже практически не пользуются) в телеграм не увенчаются успехом.

С другой стороны, количество киберпреступлений, атак на крупные компании, взломов, сливов данных растёт постоянно, а вместе с ними и потребность в специалистах информационной безопасности.

В этой статье я постараюсь рассказать о самых популярных профилях, с которыми работал в рамках кадровых агентств и инхаус.

Архитекторы информационной безопасности

Начнём с архитекторов информационной безопасности – это специалисты, которые представляют информационный периметр компании и понимают, что нужно сделать, чтобы его защитить. Они хорошо знают методологии ИнфоБеза, отлично ориентируются в нормативке и в том, как защитить данные в соответствии с ФЗ 152 и ФЗ 187, что стало критичным для многих компаний в последнее время. У архитекторов информационной безопасности достаточно узкое комьюнити и «все друг друга знают». Поэтому, если вы погружаетесь в подбор по этим направлениям, рекомендую выстраивать личные отношения с каждым кандидатом – так можно попасть в небольшие профильные/дружеские чаты, где вы сможете найти специалистов, недоступных рынку вообще и не имеющих профилей ни на каких работных сайтах (и даже в соцсетях!).

Начинать поиск рекомендую по самым базовым площадкам – HH и Хабр.карьера.

Application Security – специалисты по безопасности веб-приложений

Второй по популярности запрос на поиск в кадровые агентства – направление AppSec.

Эти специалисты, составляющие модели угроз, анализирующие каждую новую фичу в приложение на то, не открывает ли она какую-либо уязвимость, которой могут воспользоваться злоумышленник. Кроме этого Application Security разрабатывают методики тестирования безопасности приложения: более опытные специалисты погружаются в код в третьесторонних библиотеках, используемых при разработке приложения, чтобы понимать, какие уязвимости может открывать сама библиотека. Эти специалисты должны полностью понимать жизненный цикл программного обеспечения, хорошо разбираться в рекомендациях OWASP (открытый проект по обеспечению безопасности веб приложений, знание ТОП-10 OWASP уязвимостей является обязательным требованием для 99+% позиций в этом направлении). Также Application Security должны уметь читать код, понимать SQL и принципы взаимодействия с базами данных в целом.

Здесь работные сайты приносят намного меньше результата, но эти специалисты уже активно используют LinkedIn, так что 80% потока кандидатов можно приводить оттуда.

Пентестер (Pentester)

Рядом с Application Security, естественно, я обязан сказать о пентестерах. Это те самые хакеры из фильмов, только настоящие и остающейся на светлой стороне – этичные хакеры.

В зависимости от размера, направления деятельности, формата потребности и многих других факторов в компании может быть как отдел тестирования на проникновение, (периодически проверяющий различные блоки на уязвимость), так и раздельные красная и синяя команда (иногда к ним добавляется фиолетовая, но на нашем рынке это редкость). Эти специалисты используют различные методы, такие как социальная инженерия, фишинг, сканеры уязвимостей, физические проникновения на атакуемые объекты и многое, многое другое для нахождения уязвимости без её дальнейшей эксплуатации.

Кстати, самый уязвимый блок для фишинга в каждой компании – HR-отдел.

Когда на почту приходит письмо:

Здравствуйте, я тот самый Haskell разработчик, которого вы ищете без малого полгода! Хочу к вам на работу, вот моё резюме!

HR редко обращает внимание на ссылку (визуально кажется, что она ведет на HH или профиль в LinkedIn). Но на самом деле ссылка ведёт совершенно не туда! И вот у злоумышленника уже есть доступ ко всей информации, которая есть у HR’a компании, а это ОЧЕНЬ много информации.

Красные и синие команды – команда атакующих и защищающихся. То есть если пентестер в классическом отделе должен найти уязвимость любым способом и составить о ней отчёт, то игрок красной команды должен ещё и сделать это так, чтобы синие (мониторящие периметр) не заметили ни его, ни его действий. Моя любимая аналогия – классический пентестер это пират, а редтимер (красная команда) – ниндзя. В остальном их конечная задача одинакова: найти дыру в безопасности, составить о ней отчёт и отдать отделу ИнфоБеза компании, чтобы они эту дыру залатали, после чего начинать по новой.

Поиски таких специалистов становятся настолько же увлекательными, как и функционал самих специалистов – в моей практике даже были случаи, когда мы контактировали с коллегами пентестеров с тёмной стороны силы – хакерами в даркнете, чтобы взять рекомендации.

По этим специалистам нет четких рекомендаций относительно источников, но начинать рекомендую с баг-баунти платформ, тренировочных (hackthebox) и LinkedIn.

SIEM-специалисты

Далее от синей команды переходим к специалистам в области систем управления событиями информационной безопасности – SIEM-специалистам. Это инженеры, работающие со специализированным ПО. Они отвечают за мониторинг, обработку и анализ событий информационной безопасности. Задача SIEM-эксперта заключается в том, чтобы представить все возможные угрозы и атаки, подключить источники агрегации данных в систему, расписать корреляцию связанных событий и настроить оповещения. Чтобы в случае начала потенциально атакующих действий, отдел информационной безопасности получал диаграммы действий, отличающихся от стандартных паттернов поведения и мог принимать решение: является ли, например, вход с нового устройства из другой страны мошенническим, или сотрудник купил себе в отпуске новый ноутбук и заходит с него в систему.

Таких специалистов эффективнее всего искать в LinledIn и профильных телеграм-чатах – большинство открытые и ищутся по названиям SIEM-систем.

Antifraud-специалисты

Отдельно можно выделить antifraud-специалистов, то есть специалистов по противодействию мошенничеству. Это одни из самых скрытных специалистов, при интервьюировании которых ты слышишь «это под NDA» чаще, чем предлоги. В antifraud есть принцип security through obscurity, так как если мошенники будут знать, какие сценарии применяются для выявления мошеннических действий, они смогут обойти эти сценарии.

Для поиска таких специалистов лучшая тактика – посещение мероприятий по информационной безопасности и установление личных контактов со спикерами и слушателями по антифрод направлениям.

DevSecOps-специалисты

Также часто приходят запросы на поиск DevSecOps-специалистов – это профиль информационной безопасности, из перечисленных находящийся ближе всего к AppSec-специалистам.

Это не относится к инфраструктуре или сетевой безопасности – DevSecOps занимаются системой безопасности на каждом этапе разработки: от формирования требований до релиза и выхода в продакшн. То есть, если AppSec специалисты выявляют уязвимости приложения, то DevSecOps – предотвращают их появление.

Для поиска таких специалистов LinkedIn не подойдёт. Запрос «DevSecOps» по кандидатам в России выдаст около 400 результатов, и это хорошо знакомые рынку люди.

DevSecOps нужно искать профильные сообщества и пытаться вступить в них, после чего выстраивать личные отношения с кандидатами.

Сетевые инженеры

И последние из тех, кого бы хотел упомянуть – специалисты из смежной профессии – сетевые инженеры. Это специалисты, занимающиеся непосредственно сетями, слаботочными системами, Wi-Fi и т. д. Можно сказать, они обеспечивают их физическую безопасность, чтобы злоумышленник с ноутбуком не мог перехватить какую-либо информацию внутри сети или, подключившись к гостевой сети, получить доступ сотрудника к внутреннему файлообменнику, принтерам (из памяти которых можно, например, извлечь переданные в печать договора).

Эти специалисты, к счастью, активно пользуются работными сайтами, поэтому их можно искать на HH и Хабре, а также на LinkedIn по уровню сертификатов, требуемых для вакансии.

Конечно, это не все, а лишь самые часто встречающиеся профили. По менее распространенным у нас скоро выйдет вторая часть статьи.

Если у вас есть запрос на какого-то уникального специалиста информационной безопасности, вы всегда можете обратиться в SENSE Group. И мы вам с радостью поможем!

В России не хватает специалистов по информационной безопасности. Где искать их? Можно ли принимать на работу студентов и в каких случаях это делать? Может ли стать хорошим «ибэшником» переученный айтишник? Как заинтересовать специалиста и сделать так, чтобы он остался с вами надолго?

- Введение

- Сотрудники ИБ — кто они

- Где лучше всего «ловятся» ибэшники

- Мотивация разных ибэшников разного типа

- Набрали специалистов и получили проблемы. Что делать?

- Выводы

Введение

Согласно соцопросу, почти треть выпускников школ планируют учиться и работать в сфере ИТ. Четверть из них — в ИБ. И данная тенденция наблюдается не первый год. Несмотря на это, кадровый голод в секторе ИБ огромен: вакансии «висят» месяцами, а аудиторы и хедхантеры пополняют их всё новыми запросами — бизнес растёт, издаются новые законы, политическая ситуация меняется, рынку нужно всё больше «ибэшников». По некоторым оценкам, сегодня потребность в специалистах по ИБ достигает 30 тыс. незакрытых вакансий. Что делать, где искать и находить дефицитных сотрудников? Разбираемся вместе с Фёдором Музалевским, директором технического департамента RTM Group.

Сотрудники ИБ — кто они

Для начала давайте разберёмся, кого вообще ищет рынок. Условно специалистов по ИБ можно разделить на три большие группы. Первая — профессионалы, которые получили полноценное образование по безопасности, вторая — переученные айтишники (зачастую — с хорошими дипломами 512-часового обучения). Эти две категории сотрудников наиболее релевантны существующим в организациях специфическим задачам, с учётом, разумеется, персональных особенностей. Третья категория — сотрудники, которые «выросли» из службы безопасности (в том числе отставные силовики) или юридического отдела. Они представляют наименьший интерес для работодателя, и их ценность, как правило, зависит от каждого конкретного случая.

Поэтому сфокусируемся на двух первых группах: «ибэшниках-ибэшниках» и «ибэшниках-айтишниках». К слову сказать, с усложнением ситуации в сфере атак и защиты CISO поднялись по иерархической лестнице и уже принимают решения наравне с руководством крупных организаций, входят в советы директоров. Эта тенденция обозначилась ещё более отчётливо с выходом в свет указа Президента России о повышении ответственности руководителей за инциденты в области ИБ. Так что теперь, помимо прочего, «ибэшникам» требуются новые навыки — в области управления. Готовых специалистов, умеющих всё-всё, найти почти невозможно, но эта проблема решается дополнительным обучением.

В целом, если говорить о тех, кто перешёл в безопасность из ИТ, можно отметить их повышенную стрессоустойчивость, а также детальные знания в области нормативных документов (законодательных и внутренних). Основываясь на практике, можно отметить, что они имеют преимущества перед другими в части работы со средствами защиты и с расследованием инцидентов. Так, они совершенно спокойно могут проводить анализ логов под давлением вышестоящего руководства и выполнять другие стрессовые задачи. Также они демонстрируют системный подход к работе, который выражается в умении чётко планировать, организовывать и анализировать свою деятельность. За нормативными документами, в первую очередь — внутренними положениями, такие сотрудники следят, как правило, очень внимательно — указать на нарушенный пункт инструкции по применению СКЗИ могут безошибочно. Однако трактуют документы они обычно дословно: сказывается недостаток теоретической подготовки.

Профессиональные «ибэшники» со стажем имеют более глубокую теоретическую подготовку и ценятся в первую очередь как архитекторы и организаторы процесса. Как правило, такие сотрудники занимают должности руководителей подразделений. Их главное достоинство — разносторонний подход к обеспечению безопасности: с использованием не только технических мер (АВЗ, SIEM, DLP и т. д.), но и организационных (обучение сотрудников, разработка и внедрение регламентов работы).

Важно отметить, что сотрудник, который совмещает ИТ и ИБ, не может считаться «ибэшником» в полной мере. Ведь львиная доля задач безопасника связана с тем, чтобы контролировать ИТ-отдел. Небольшие компании часто экономят, возлагая на системного администратора обязанности по ИБ. Это приводит к тому, что сотрудник, обновляющий антивирус и выдающий учётные записи, сам следит за тем, чтобы антивирусная защита была обновлена, а уволенные сотрудники — вовремя удалены, что в корне неверно. В итоге при внешнем аудите мы сталкиваемся как с халатностью («сам себе хозяин»), так и с неполнотой выполнения функций по причине перегрузки сотрудника. Страдает от этого вся организация, и серия успешных атак с применением вирусов-шифровальщиков это подтверждает.

Где лучше всего «ловятся» ибэшники

Самая большая проблема — с готовыми «проскиллованными» специалистами. При этом не так важно, нужно ли поймать «крупную рыбу» на пост CISO с функциями управленца в большую структуру или одного сотрудника ИБ (человек-отдел) с универсальными знаниями по разным направлениям за небольшую зарплату в скромную организацию — не считая того, что в первом случае речь идёт о «штучном экземпляре», найти который могут помочь знакомые по бизнесу в высших кругах, кадровики премьер-лиги, а во втором — о специалистах, отыскать которых может любое специализирующееся на них кадровое агентство, невзирая на небольшой гонорар. Необходимо отследить, чтобы у такого специалиста был профессиональный диплом или хотя бы пройденная профпереподготовка. Ведь ему предстоит не изучать, а писать нормативные документы и следить за их исполнением, в том числе со стороны высшего руководства. В поиске таких кандидатов полезно рассматривать соискателей из регионов — но тогда работодателю стоит хотя бы немного напрячься и помочь с переездом, компенсировать стоимость жилья на первое время, например, чтобы воодушевить специалиста хотя бы поначалу.

Если вам требуются «готовые расти, развиваться и обучаться» (в том числе за ваш счёт) сотрудники по ИБ с базовыми знаниями (особенно если нужно сразу несколько человек), то вам прямая дорога в вузы по специальности. Предпочтение следует отдавать техническим институтам — в отличие от университетов, подготовка в них характеризуется более практически ориентированным подходом. Основной «сезон охоты» — преддипломная практика. Но, поскольку приличных студентов разбирают на третьем-четвёртом курсе, приступать к отбору надо уже на производственной практике. Здесь хорошо работают системы стажировок. Обычно компании договариваются о том, что будут предлагать их, непосредственно с руководством вузов, а дальше доносят информацию до студентов напрямую (через деканат, внутренние чаты и сайты). Стажировки лучше делать оплачиваемыми, в объёме порядка средней зарплаты по региону. Однако надо понимать, что вложенные в студента средства могут и не вернуться: его просто перекупят или он захочет переехать. Тем не менее работа с институтами — один из основных способов рекрутинга молодых специалистов, растить из которых «матёрых солдат» придётся долго и упорно. Нередко этот путь найма выбирают крупные организации с развитыми отделами ИБ, с различными направлениями работы в ИТ, с налаженными системами обучения и повышения квалификации внутри — такие, например, как «Яндекс», Mail.Ru, «ВКонтакте». Также перспективные студенты интересны компаниям, которые предоставляют услуги ИБ-аутсорсинга и желают растить как отдельных специалистов, так и целые команды под проекты.

Если вам в команду нужны специалисты по ИБ с хорошими техническими знаниями в области практической безопасности, их можно искать на хакерских соревнованиях типа хакатонов или CTF (Capture The Flag, захват флага) — там много перспективных ребят, но за их внимание борются десятки компаний. В основном здесь ищут и находят сотрудников те компании, которые предоставляют услуги анализа защищённости. Чем можно привлечь таких специалистов? Их чаще всего интересуют на первом этапе не столько деньги и имя компании, сколько возможность работать вместе с близкими по духу людьми, быть в своей «тусовке». Почти наверняка их привлечёт команда пентестеров, исследователей, которые работают над интересными проектами, а в свободное время могут обсудить что-то за сеансом настольного футбола в офисе, например. И нужно очень сильно постараться, чтобы победитель CTF или один из заметных участников таких соревнований захотел сидеть в стандартной конторе и описывать модель угроз для значимых объектов КИИ (критической информационной инфраструктуры). Об этом более подробно будет сказано дальше.

Универсальный способ подбора персонала — «по знакомству». Для его применения надо иметь приличный имидж как работодателя и расширять число каналов взаимодействия — например, участвовать в профильных группах и форумах, общаться на актуальные темы в соцсетях, вести блог и т. д. В общем, нужно обладать широкими знакомствами в сфере, которые помогли бы как рекомендовать, так и быть рекомендованным.

Мотивация разных ибэшников разного типа

Чтобы «заманить» в компанию подходящего сотрудника, важно использовать различные нематериальные способы мотивации. Необходимо предложить что-то действительно располагающее, но и затем также следить за выполнением обещаний. В частности, частично материальными могут быть следующие моменты: возможность частых командировок за рубеж, в различные регионы России, в интересные регионы; спортивные программы досуга (спортзал, футбол по субботам, йога по воскресеньям); выездные мероприятия; обучение, в том числе иностранным языкам.

Также интересно предлагать дополнительные возможности в соответствии со специализацией. Иными словами, пообещать и дать интересную работу. Так, хакерам — возможность решать нестандартные задачи и погружаться в свою среду за счёт участия в профильных конференциях и соревнованиях; руководителям по ИБ — проходить обучение и получать контролирующие функции, иметь возможность проводить расследование инцидентов; сотрудникам специализирующимся на комплаенсе — анализ нормативной документации и её доработку. К примеру, большинство молодых людей хочет быть «хакерами», а информационная безопасность предполагает большой объём бюрократии. Нагрузить технаря бумагами — прямой путь потерять его. Это нужно учитывать. А ведь специалисты по комплаенсу нередко неспособны провести даже сетевое сканирование. Потому принцип «от каждого — по возможностям» здесь актуален как никогда.

Ещё один важный момент — уважение, профессиональное признание. На практике мы часто сталкиваемся с тем, что сотрудников ИБ считают запретителями, ограничителями и вообще вредителями, особенно в офисе. Работа безопасника важна, и прилюдное занижение её значимости выйдет боком. Часто встречаются ситуации, когда антивирус заставляют отключить из-за того, что компьютер «тормозит». Подобная ситуация заставит опустить руки даже вовлечённого специалиста. Признание важности работы и профессионализма может проявляться по-разному для разных специалистов. Технарей можно, как сказано выше, отправлять на соревнования и поощрять их дополнительное образование. Менеджменту отдела ИБ, очевидно, в радость будет похвала перед коллективом и предоставление дополнительных функций по управлению. Также хороши для всех ежегодные премии, призы за отличную работу и так далее. Будьте внимательны к своим специалистам.

И, наконец, здоровая атмосфера в коллективе. Сюда входят и грамотная рассадка в кабинетах, и «уголки релаксации» с пуфами и фруктами в офисах, и корпоративы, и нормальное техническое обеспечение. Кроме того, важны такие психологически значимые вещи, как возможность регулярного здорового общения с руководством, вовлекающие формы активности среди менеджеров и так далее. В этой части весьма много написано профессиональными кадровиками.

Материальное вознаграждение играет важную роль, но далеко не первую. Разумеется, сотрудник уйдёт, если ему предложат втрое больше в соседнем офисе. Но это маловероятно, если у вас есть всё, о чём мы говорили выше.

Набрали специалистов и получили проблемы. Что делать?

Допустим, вы набрали штат, и даже сотрудники довольны. Но что-то идёт не так. Утечки витают в воздухе, пентест затягивается вдвое против ожидаемого. В чём же причина? Их может быть несколько.

Основная причина неэффективной работы ИБ (и, как следствие, текучки кадров: хороший сам ушёл, а плохого уволили) — это некорректное распределение обязанностей. Несколько примеров:

- технический специалист занимается оформлением отчётов и иных документов;

- профессионал выдаёт ЭЦП с утра до вечера;

- необученный инженер брошен на внедрение сложной системы.

Продолжать можно и дальше, но лучше покажем, как решить эти три проблемы:

- На группу из трёх пентестеров один технический писатель прекрасно решит задачу.

- Один из пентестеров, получив свободное время, легко справляется с задачей выдачи ЭЦП.

- Решение в формулировке — обучить инженера. Изменив его квалификацию, решаем множество проблем.

Приведённые выше решения требуют денег. Но если посчитать, сколько стоят неэффективно используемое время специалистов и их отток, а затем поиск новых, выходит не так уж и дорого.

Вторая проблема ИБ — отсутствие нормального планирования и KPI. Здесь рекомендуем составлять годовой план работ и ежеквартально отмечать его выполнение. Ежедневные и иные периодические обязанности надо включать в KPI наряду с выполнением плана. Пример показателей KPI:

- Доля обученных безопасной работе сотрудников.

- Степень эффективности социальной инженерии.

- Отсутствие инцидентов.

- Выполнение требований законодательства.

На периодической же основе следует выполнять (или быть готовым выполнять):

- анализ логов;

- контроль средств защиты — АВЗ, DLP и проч.;

- восстановление учётных данных;

- расследование инцидентов.

При прозрачном планировании сотрудник понимает, чего от него ждёт организация, и может самостоятельно корректировать действия, предупреждая инциденты, а не расследуя их. Применяя нехитрые правила, описанные выше, можно создать эффективную команду по обеспечению кибербезопасности.

Выводы

Конечно, проблему с нехваткой кадров в ИБ необходимо решать системно, тем более что ситуация за последние месяцы отнюдь не улучшилась. Справиться с масштабным кризисом возможно только с помощью государства. Здесь нужны образовательные программы, реформирование обучения, льготы, системы поддержки. Отдельные шаги в этом направлении уже сделаны, но серьёзно пока ничего не изменилось. Впрочем, в любом случае на подобные реформы уйдут годы, а решать проблемы необходимо сейчас.

Поэтому если каждый из тех, кто нуждается в специалистах по ИБ, будет подходить к процессу их поиска вдумчиво, начиная не с вопроса «кого я хочу найти», а с вопросов «какой специалист необходим для решения задач моей организации», «чем мы как компания можем заинтересовать его», «как удержать ценного кадра», то результаты будут гораздо более успешными. Необходимо понимать, что сейчас все мы, работодатели, соревнуемся за внимание соискателей, и результат зависит только от нас.

Недавно я опубликовал статью о сложившейся на сегодня ситуации в области информационной безопасности и о том, как стать специалистом в этой сфере. Проанализировав комментарии, понял, что данная тема имеет определенные нюансы и требует более глубокой проработки.

Как выяснилось, к безопасникам предъявляются достаточно серьезные требования со стороны законодательства. И в большинстве случаев одних лишь курсов недостаточно для трудоустройства. Сегодня попробуем разобраться, какие еще программы придется пройти, какими скилами нужно владеть на старте и где искать вакансии по ИБ.

Требования к безопасникам на законодательном уровне

В прошлый раз я получил от комментаторов справедливые замечания по поводу того, что большинство курсов от популярных образовательных платформ не котируются при устройстве на работу в области ИБ, поскольку они не согласованы с Федеральной службой по техническому и экспортному контролю (ФСТЭК).

ФСТЭК России – государственная служба, регулирующая вопросы организации информационной безопасности на территории РФ.

Чтобы разобраться, насколько важно для успешного трудоустройства в области ИБ пройти программы переподготовки, одобренные ФСТЭК, пройдемся по законодательной базе.

В соответствии с Постановлениями Правительства РФ от 03.02.2012 № 79 и от 03.03.2012 № 171 деятельность по технической защите конфиденциальной информации, а также по разработке и производству средств этой защиты, является лицензируемой.

Чтобы понять масштабы действия данных постановлений, разберемся с понятием «конфиденциальная информация». Прямого определения данного термина в российском законодательстве на сегодня нет. Но есть перечень сведений конфиденциального характера, утвержденный Указом Президента РФ.

В соответствии с данным документом, конфиденциальный характер носят сведения:

-

касающиеся личной жизни человека и позволяющие его идентифицировать;

-

составляющие тайну следствия и судопроизводства;

-

связанные с коммерческой деятельностью, доступ к которым ограничен ГК РФ и федеральными законами;

-

касающиеся сущности изобретений или разработок (до официальной публикации информации о них);

-

связанные с профессиональной деятельностью, доступ к которой ограничен Конституцией или федеральными законами;

-

служебные сведения, доступ к которым ограничен ГК РФ и федеральными законами;

-

содержащиеся в личных делах осужденных;

-

о принудительном исполнении судебных актов.

Получается, что компании, осуществляющие деятельность по обеспечению информационной безопасности, в организациях, где потенциально могут храниться перечисленные сведения (а это почти во всех), должны получить соответствующую лицензию в ФСТЭК.

Естественно, к соискателям лицензии предъявляется масса требований. Среди которых – наличие в штате:

-

Руководителя, имеющего высшее образование в сфере ИБ (и стаж работы по специальности 5+ лет) или высшее образование в области математических и естественных наук, инженерного дела, технологий (и стаж работы по специальности 7+ лет), или любое другое высшее образование (и стаж работы по специальности 5+ лет), но при этом прошедшего обучение по программам профессиональной переподготовки в области информационной безопасности.

-

Не менее 2-х сотрудников, имеющих высшее образование в сфере ИБ (и стаж работы по специальности 3+ лет) или любое другое высшее образование (и стаж работы по специальности 3+ лет), но при этом прошедших обучение по программам профессиональной переподготовки в области ИБ.

А пройти эту переподготовку можно только в тех образовательных организациях, которым программы согласовала ФСТЭК.

То есть, если руководитель и сотрудники не имеют профильного образования и не переобучились по одобренным ФСТЭК программам, компания не получит лицензию и не сможет осуществлять деятельность в сфере обеспечения информационной безопасности.

Теоретически, организации достаточно иметь хотя бы двух сотрудников, соответствующих требованиям регулятора. Остальным достаточно просто быть грамотными специалистами.

Но, при трудоустройстве преимущество всегда получает кандидат, прошедший переподготовку по программам ФСТЭК. Ведь в любой момент один из «ценных кадров» может уволиться. И тогда руководству компании придется сломя голову искать ему замену, пока контролирующие органы не обнаружили «недостачи». А при наличии стратегического запаса в виде обученных по программам ФСТЭК специалистов, подобных проблем не возникнет.

Вывод: получить высокие шансы на трудоустройство в сфере информационной безопасности можно двумя способами:

1. Сразу отучиться в вузе по направлению подготовки в области ИБ.

2. Получить любое другое высшее образование, отучиться на онлайн-курсах по ИБ (или пройти самостоятельное обучение), а потом обязательно пройти профессиональную переподготовку в области информационной безопасности по одной из программ, одобренных ФСТЭК.

А для тех, кто планирует устраиваться в государственные организации, «по одной из», это только для начала. Так, в соответствии с Постановлением Правительства РФ от 06.05.2016 № 399, специалисты по защите информации в органах государственной власти, местного самоуправления, организациях с госучастием и организациях ОПК должны на регулярной основе проходить повышение квалификации.

При этом в документе периодичность обучения обозначена достаточно размыто. Если в двух словах, то специалист должен повышать квалификацию таким образом, чтобы справляться с нагрузкой в условиях нарастающего количества киберугроз. А с какой скоростью они нарастают, вряд ли кто-нибудь сможет сказать.

Где можно обучиться по программам переподготовки, согласованным с ФСТЭК

Теперь разберемся, где специалисту по информационной безопасности пройти дополнительное обучение, чтобы соответствовать лицензионным требованиям в области ИБ. На официальном сайте Федеральной службы по техническому и экспортному контролю информационной безопасности опубликован перечень образовательных организаций, которые оказывают соответствующие услуги.

Стоит отметить, что не все программы из этого перечня подходят для обучения именно с целью попасть под лицензию, а только с продолжительностью от 360 аудиторных часов.

Несколько подходящих программ

|

Город |

Организация |

Программа |

Срок освоения (аудиторных часов) |

Форма обучения |

|

Москва |

НИЯУ МИФИ |

Информационная безопасность. Техническая защита конфиденциальной информации |

504 |

Очно-заочная |

|

Воронеж |

АНО ДПО «ЦПКС ТЗИ» |

Противодействие иностранным техническим разведкам |

504 |

Очно-заочная |

|

Рязань |

ЧУДПО «РЦБ» |

Техническая защита информации ограниченного доступа, не содержащей сведения, составляющие государственную тайну |

706 |

Очная |

|

Смоленск |

ЧУ ДПО СИПКИП |

Информационная безопасность |

520 |

Очно-заочная |

|

Санкт-Петербург |

УЦ «СпецПроект» |

Информационная безопасность. Техническая защита конфиденциальной информации |

486 |

Очно-заочная |

|

Санкт-Петербург |

АНО ДПО «Лаборатория ППШ» |

Техническая защита информации, содержащей сведения, составляющие государственную тайну |

514 |

Очная |

|

Йошкар-Ола |

Учебно-научный центр информационной безопасности |

Информационная безопасность |

520 |

Очно-заочная |

|

Чебоксары |

ЧГУ им. И.Н. Ульянова |

Техническая защита информации ограниченного доступа, не содержащей сведения, составляющие государственную тайну |

594 |

Очная |

|

Краснодар |

ООО «Айтиком Консалтинг» |

Информационная безопасность. Техническая защита конфиденциальной информации |

510 |

Очная |

|

Челябинск |

ЮУрГУ |

Техническая защита информации ограниченного доступа, не содержащей сведения, составляющие государственную тайну |

504 |

Очно-заочная |

|

Томск |

ТУСУР |

Информационная безопасность |

504 |

Очно-заочная |

|

Владивосток |

ЧУ ДПО «Инфоцентр» |

Информационная безопасность. Техническая защита конфиденциальной информации |

504 |

Очная |

Требования работодателей к специалистам по ИБ

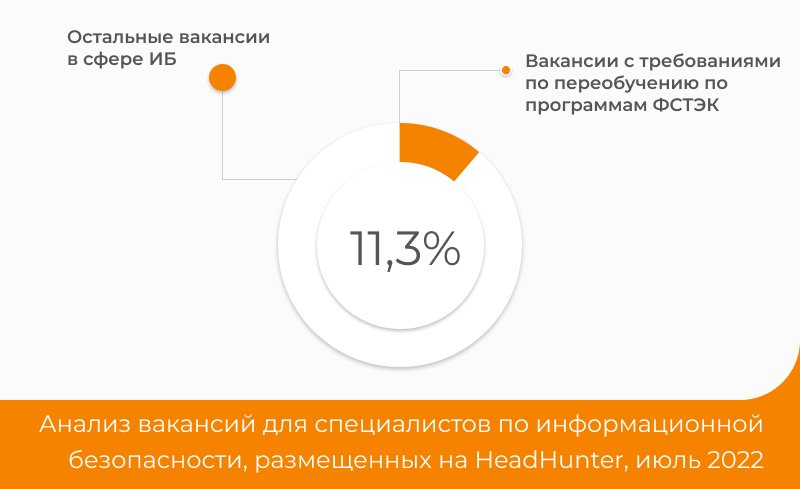

Когда необходимое обучение пройдено, можно приступать к мониторингу вакансий для специалистов по ИБ. Посмотрим на примере крупнейшего российского job-ресурса HeadHunter, какие требования к соискателям предъявляют работодатели.

Сначала разберемся с переобучением по ФСТЭК. Введем соответствующий запрос в поисковую строку и посмотрим, скольким компаниям этот критерий действительно важен.

Всего для специалистов по ИБ на сегодня размещено 2461 вакансий. Из них в 279 присутствуют требования относительно повышения квалификации по программам, одобренным ФСТЭК. Всего 11,3% ‒ не так много. Но не факт, что вопрос о соответствии лицензионным требованиям не зададут в ходе собеседования. Стоит отметить, что в подавляющем большинстве случаев переподготовка в сфере информационной безопасности по ФСТЭК нужна мидлам или сеньорам.

Помимо этого, к соискателям на должность специалиста по ИБ предъявляется еще множество требований. Их полный перечень зависит от уровня открытой позиции.

Как видно, среди технических навыков отдельное место занимает знание нормативной базы и стандартов в области обеспечения информационной безопасности. Это связано с тем, что требования законодательства в данной сфере постоянно ужесточаются. И помимо выполнения практической работы, компаниям приходится разрабатывать огромное количество организационно-распорядительной документации:

-

инструкций, руководств пользователя и администратора;

-

приказов, распоряжений;

-

положений;

-

технических паспортов;

-

планов;

-

моделей угроз безопасности;

-

политики ИБ;

-

форм журналов учета.

Поэтому сегодня большая нагрузка ложится на специалистов так называемой «бумажной» безопасности, занимающихся разработкой необходимой документации. К ним относятся аналитики и технические писатели по информационной безопасности, а также управленческие должности. Например, администратор СЗИ, менеджер по ИБ, директор по ИБ.

Стоит отметить, что вне зависимости от того, кем вы планируете работать в сфере информационной безопасности, для успешного старта желательно получить высшее образование. По возможности сразу профильное.

Требования зарубежных работодателей

Ни для кого не секрет, что сегодня многие айтишники из России перебрались в западные компании. Среди специалистов по кибербезопасности также сохраняется эта тенденция.

Разберемся, стоит ли проходить такое же серьезное обучение и заморачиваться с переподготовкой по программам, согласованным с ФСТЭК, для релокации за границу. Для этого просмотрим несколько вакансий, опубликованных на иностранных job-ресурсах.

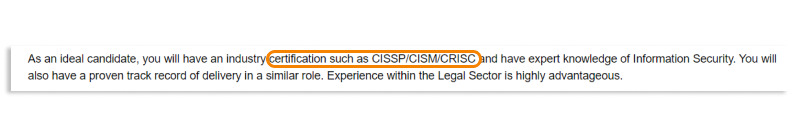

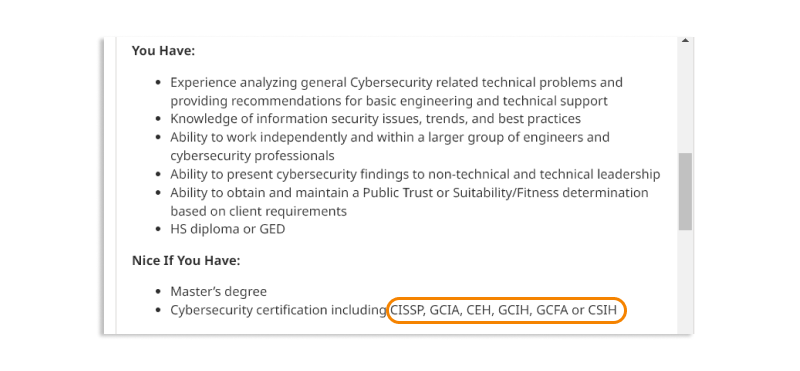

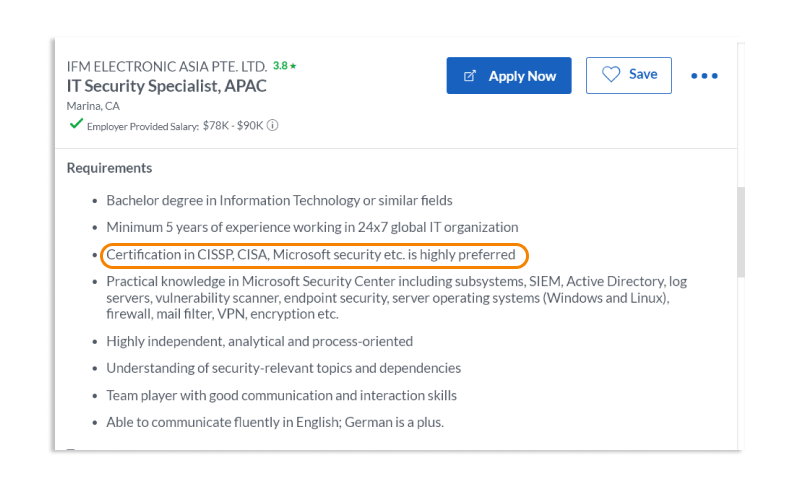

Как выяснилось, большинство зарубежных нанимателей так же приветствуют наличие сертификации. Но ФСТЭК их абсолютно не интересует. Здесь на первый план выходят международные сертификаты (такие, как CISSP, CISA, CRISC, CSX-P).

Вот лишь несколько примеров. Скриншот из вакансии менеджера по ИБ (Лондон), размещенной на сайте рекрутинговой компании Barclay Simpson:

Вакансия американской консалтинговой фирмы Booz Allen Hamilton:

В Сингапуре тоже ценятся международные сертификаты. Вакансия компании ifm electronic Asia Pte. Ltd.:

Согласно отзывам наших соотечественников, работающих за границей, в иностранных компаниях действительно смотрят на наличие сертификатов. Однако на первый план там все-таки выходят hard skills, условия по которым аналогичны требованиям российских работодателей. В любом случае, чтобы повысить свою конкурентоспособность на рынке, все-таки лучше пройти международную сертификацию.

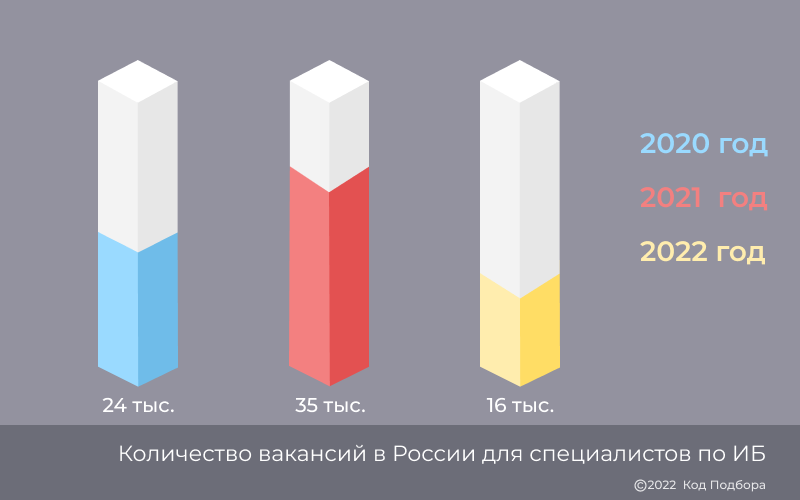

Где искать работу в сфере информационной безопасности

Продолжительное обучение – не единственная сложность на пути к началу карьеры в сфере информационной безопасности. С востребованностью ситуация стабильна. В сравнении с 2020 годом, в 2021 спрос на специалистов в области ИБ увеличился на 47%. 2022 год пока не закончился, поэтому окончательные выводы делать рано.

Но есть промежуточная статистика, по которой видно, что по итогам 2022 востребованность безопасников останется на высоком уровне:

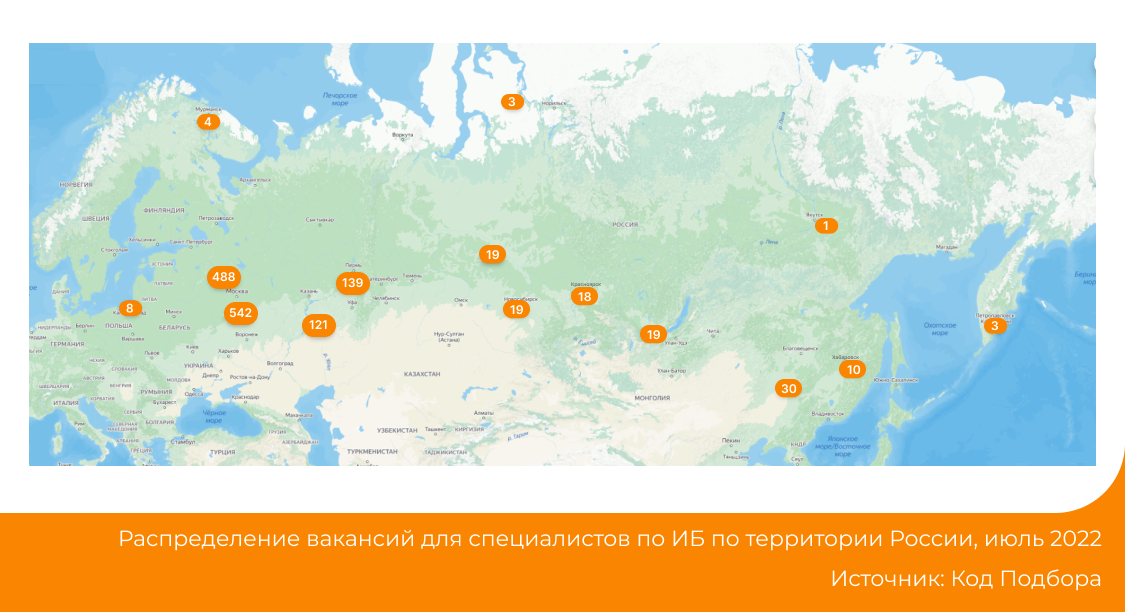

Главная проблема заключается в том, что большинство вакансий для специалистов по ИБ сосредоточено в Москве и Московской области.

По информации HeadHunter, на сегодня предложения от работодателей для безопасников распределяются следующим образом:

Получается, что 72,3% вакансий приходится на Москву и область. В сложившейся ситуации у специалистов из регионов есть 3 варианта:

1. Попытаться пробиться в местные компании (подходит только тем, в чьем городе найдутся вакансии).

2. Релоцироваться поближе к столице.

3. Искать варианты с возможностью работать удаленно.

Попробуем найти предложения для безопасников на нескольких специализированных ресурсах с применением фильтра по удаленному режиму работы.

По итогам мониторинга наиболее популярных российских job-ресурсов (HeadHunter, SuperJob, Работа.ру, Зарплата.ру, ГородРабот) получаем такой результат:

Из 5767 предложений для специалистов по ИБ всего 740 вакансий с возможностью удаленной работы. Остальные 5027 – только на фултайм в офисе.

Как выяснилось, с помощью job-ресурсов новичку в сфере информационной безопасности будет достаточно сложно трудоустроиться.

Но не будем забывать о том, что много вакансий для айтишников публикуется и на других площадках – в тематических группах в соцсетях и мессенджерах, на профессиональных блогах и форумах, на специализированных сайтах.

Несколько ресурсов с вакансиями для ИТ-специалистов:

Телеграм-каналы:

-

Код Подбора IT-вакансии;

-

IT-вакансии удаленка/офис;

-

IT Jobs – Ваканси I Резюме;

-

Jobs Code: IT вакансии;

-

Profunctor Jobs.

Тематические сайты для айтишников с разделами для вакансий:

-

CyberForum;

-

Хабр Карьера;

-

VC.ru;

-

Tproger;

-

ITmozg.

Для тех, кто планирует релокацию:

-

Glassdor;

-

Indeed;

-

Relocate;

-

Dice;

-

Computerfutures

-

Gigajob.

Подведем итоги

Несколько главных выводов для тех, кто планирует начать карьеру в области информационной безопасности, но не хочет читать всю статью:

-

Спрос на специалистов по ИБ остается на высоком уровне. Согласно прогнозам, в этой сфере предвидится еще больший дефицит кадров.

-

Если хотите начать карьеру в области ИБ, лучше сразу получите профильное высшее образование.

-

При отсутствии такой возможности, обязательно пройдите переподготовку по программам, согласованным с ФСТЭК.

-

Приготовьтесь в общей сложности потратить на образование 5-6 лет.

-

Если планируете устраиваться за границу, не заморачивайтесь с ФСТЭК. Уделите внимание получению международных сертификатов.

-

Если живете в регионе, рассмотрите возможность релокации в сторону столицы. Или ищите подходящие вакансии не только на job-ресурсах, но и на специализированных площадках для айтишников.

-

Не забывайте о саморазвитии. Обучение по профильным программам не всегда дает знания, которые реально понадобятся на работе.

В завершение предлагаю взять на вооружение несколько полезных ресурсов по информационной безопасности:

Бесплатные курсы:

-

Основы безопасности и анонимности в сети;

-

Этичный/белый хакер: полный гид по профессии;

-

Онлайн обучение в сфере кибербезопасности;

-

Полный курс по безопасности и хакерству;

-

OpenSecurityTraining.

Видеоуроки на ютубе:

-

Защита информации;

-

Этичный хакинг;

-

Уроки информационной безопасности;

-

Полный курс по кибербезопасности Volume 1;

-

Cyber Security Full Course In 8 Hours.

Телеграм-каналы:

-

Android Guards Chat;

-

Код Подбора IT-вакансии;

-

Кавычка;

-

The Bug Bounty Hunter;

-

Information Security.

Подкасты:

-

Hack me, если сможешь;

-

Информационная безопасность;

-

Безопасность для всех.

Тренажеры:

-

Упражнения по криптографии;

-

Виртуальные машины для практики в цифровой безопасности;

-

CTF-соревнования по поиску пропавших людей;

-

Платформа для проверки хакерских навыков.

А в попугаях я длиннее… Как найти специалиста по информационной безопасности?

23 сентября, 2014

Добрый день, дорогие читатели! Осень – отличная пора для рефлексии, поэтому давайте порассуждаем, как оценить нашу с вами эффективность. Вы наверняка замечали, что на сайтах по поиску работы, запросы специалистов, обладающих даже примерно одинаковым опытом, сильно отличаются. Кто-то еще только диплом пишет, а уже видит себя ведущим специалистом с солидным окладом, а другой отработал пару лет по специальности, но все еще согласен на минимальную зарплату. Так как отрасль у нас довольно специфичная, то действует негласное правило – уходишь сам, приведи друга 🙂 Учитывая, что сейчас я тружусь на четвертом месте работы – подбирать себе замену пару раз приходилось. Самое интересное, что руководство с недоверием относится к людям со скромными запросами, они настораживают больше, чем амбициозные студенты. Про то, как вести себя на собеседовании все и так знают, повторяться не буду, хотя мне всегда немножко смешно, когда люди говорят, при нашей-то редкой специальности работу не найти. Почему-то я сталкивалась с обратной ситуацией – невозможностью найти подходящего человека.

Знаете, начинали мы с руководителем всегда с наполеоновскими планами – ищем с профильным образованием, опытом работы, человека горящими глазами. Казалось бы все располагает к успеху – каждый год два университета в Красноярске выпускают три группы специалистов, в каждой группе по 20 с лишним человек. Но на деле оказывалось, что еще студентами многие устраиваются на работу системными администраторами и программистами. Небольшое количество выпускников идет работать на крупные предприятия сразу после выпуска. Некоторые работают в небольших конторах, потом все же уходят из отрасли или получают повышение. Таким образом человек с опытом более трех лет либо получает неплохую зарплату, либо имеет очень свободный график, и им доволен. Можно, конечно, взять специалиста с непрофильным образованием и диким интересом к информационной безопасности, но в некоторых случаях закон требует наличие именно специалистов с профильным образованием (либо продолжительными курсами переобучения). Основная проблема на мой взгляд заключается в довольно небольшой оплате труда по отношению к другим ИТ-специалистам.

Но мы отклонились от темы. Давайте попробуем выделить черты идеального специалиста по защите информации, чтобы установить формальные критерии эффективности.

1. Профильное образование. В случаях, установленных государством, такое образование обязательно, например, для работы на УЦ. Моя специальность к слову – Информационная безопасность телекоммуникационных систем.

2. Опыт работы. Здесь уже решать работодателю, но естественно на зарплату в 25 тысяч человек с трехлетним стажем работы претендовать будет вряд ли.

3. Наличие сертификатов. В нашем регионе на это не обращают особого внимания. Да и часто ли на курсах обучают чему-то действительно полезному в работе?

4. Практические навыки. Организационщик Вы или технарь? Легко можете найти дыру в настройках безопасности или лазейку в законе о персональных данных? К сожалению, не всегда руководитель службы безопасности представляет кто именно ему нужен, да и фронт работы часто бывает довольно размытым. Особенно приветствуются навыки в смежных областях, таких как экономическая и физическая безопасность.

5. Возраст, пол, коммуникабельность, общее впечатление, даже наличие хобби. Требования к кандидату могут быть уменьшены, если человек производит впечатление человека, влюбленного в свою работу.

Если с пунктами 1, 2, 3 и 5 все понятно, то пункт 4 нужно как-то оценивать. В идеале, кандидаты должны проходить испытания, типа CTF, но этого не происходит (опять же оговорюсь, все, что написано – мой личный опыт, касающийся Красноярского края). Обычно одного перечисления направлений работы достаточно. Лишь один раз мне пришлось отвечать на вопросы теста по защите информации, но вопросы были довольно общими – назовите несколько нормативных актов по ЗИ, как бы Вы составили модель угроз и т.д.

А как оценивали Вас?

Будьте готовы к цифровой катастрофе – подписывайтесь на наш канал!

Услуги по информационной безопасности в Москве

3178 работают дистанционно

4.85 средний рейтинг

186 клиентов нашли системного администратора

за последние 12 месяцев

100% положительных отзывов

7 отзывов оставили клиенты за последние 12 месяцев. Из них 7 — положительные

Как это работает

Где вам удобно

встретиться

ДистанционноУ специалистаУ меня

Когда вам удобно

встретиться

УтромДнемВечером

Оставьте заказ

Мы зададим все важные вопросы, чтобы вам было проще описать задачу.

Ирина5,0

Добрый день! Готова помочь

Василий4,8

Здравствуйте! Живу недалеко

Наиль4,9

Здравствуйте! Когда нужна услуга

Специалисты напишут сами

Покажем заказ подходящим профи. Они напишут, если готовы помочь.

Все вместе 2000 рублей

Когда вам удобно?

Выберите подходящего

Обо всех деталях договаривайтесь со специалистом и платите ему напрямую.

Средняя стоимость услуг по информационной безопасности в Москве

2750 ₽

У большинства специалистов

от 1160 до 13260 ₽

Цены на похожие услуги

Больше восьми миллионов человек решили свои задачи с помощью Профи. Мы знаем реальные цены, по которым работают специалисты, и делимся ими с вами.

Все профи в одном приложении

Установите по ссылке из СМС

Услуги по информационной безопасности – отзывы в Москве

Благодарю Алексея Игоревича за помощь!

Оперативно и грамотно помог разобраться с вопросом. Обращайтесь к этому специалисту!ещё

8 января 2022 · Москва

Информационная безопасность

Всё хорошо прошло. Рекомендую.ещё

6 октября 2021 · м. Угрешская

Системные администраторы

Быстро и качественно!ещё

12 сентября 2020 · Москва

Системные администраторы

Даниил, очень ответственный и понимающий специалист. Помог с решением проблемы и даже предложил более подходящий выход моей проблемы. Если выбирать из всех специалистов, то Даниил тот самый человек, который вам нужен!ещё

2 января 2023 · Москва

Информационная безопасность

Отличный специалист. Быстро и со знанием дела справился с поставленной задачей.ещё

24 марта 2020 · м. Сокол, Панфиловская

Системные администраторы

Владимир настраивал роутеры. По ходу работы рассказывал, что и как устроено, почему происходят сбои. Участливый и эффективный мастер, разбирается в своем деле. Спасибо за работу)ещё

30 августа 2019 · Москва

Системные администраторы

Отличный специалист! Все четко и понятно. Буду рекомендовать друзьям.ещё

31 августа 2021 · Москва

Информационная безопасность

Шевчук Андрей Иванович оставил отзыв

Профессионально и системно подошел к решению проблемыещё

23 сентября 2019 · Москва

Системные администраторы

Татьяна Черная оставилa отзыв

Спасибо, быстро решили проблему

12 мая 2020 · Москва

Системные администраторы

Нужен репетитор по физике

2000 ₽ за час

Небольшой ремонт ванной

до 100 000 ₽

Окрашивание с осветлением

до 8000 ₽

Установить стиралку

до 2000 ₽

Ищем скрипача на свадьбу

до 5000 ₽

Вы профи?

Выбирайте заказы и работайте на себя

Подробнее

Смотрите также

Как вылечить ломкие ногти?

Как помыть большую люстру?

Спроси профи

Beta

Специалисты бесплатно ответят на ваши вопросы.

Задать вопрос

- Услуги по информационной безопасности — большая биржа фрилансеров

- 7 отзывов о фрилансерах на Профи

- Услуги по информационной безопасности в Москве от 1160 рублей/усл.

- Фрилансеры

- Услуги системных администраторов

- Услуги по информационной безопасности