Как добавлять и удалять сертификаты

Если для работы приложения или сети необходим сертификат, вы можете установить его вручную.

Электронные сертификаты используются в целях безопасности. Когда компьютеры, телефоны и приложения предъявляют сертификат, тем самым они подтверждают, что им разрешен доступ к определенным данным или функциям.

Важно! Некоторые из этих действий можно выполнить только на устройствах с Android 9 и более поздних версий. Подробнее о том, как узнать версию Android…

Установка сертификатов

Как удалить пользовательские сертификаты

Важно! При удалении пользовательских сертификатов системные сертификаты, которые нужны для работы устройства, не удаляются. Однако если вы удалите сертификат для подключения к определенной сети Wi-Fi, у вас могут возникнуть проблемы с доступом к ней.

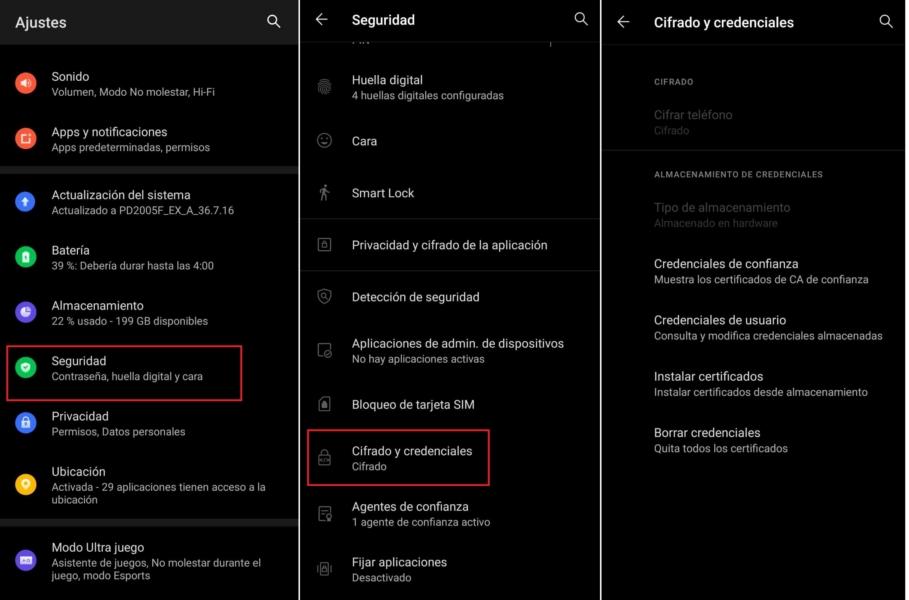

- Откройте настройки телефона.

- Нажмите Безопасность

Шифрование и учетные данные.

-

Перейдите в раздел “Хранилище учетных данных”.

Как использовать сети Wi-Fi, защищенные WPA-Enterprise

Важно! Если у вас нет нужных данных, вам не удастся подключиться к сети.

Настройка “Не проверять”: изменения и исправления

Важно! В целях безопасности мы удалили вариант “Не проверять” из настроек EAP-PEAP, EAP-TLS и EAP-TTLS. В обновлении функции для Android 11 этого параметра уже нет.

Настройка “Не проверять” недоступна

Настройки WPA/WPA2/WPA3-Enterprise доступны как частным лицам, так и сотрудникам организаций.

Совет. Чтобы подключиться к сети, защищенной протоколом WPA/WPA2/WPA3-Enterprise, запросите необходимые данные у администраторов.

Изменение сохраненных настроек сети

Важно! Если у вас нет нужных данных о сети, вы не сможете изменить ее настройки.

Сохраненные настройки Enterprise, которые отключают проверку подлинности сертификата сервера, не затрагиваются. Однако вы не можете изменять их и создавать новые.

Чтобы повысить безопасность сети, измените ненадежные настройки.

Эта информация оказалась полезной?

Как можно улучшить эту статью?

As I look through /etc/security/cacerts, I see a list of all of these certificates stored as ASCII test. The parameters you’ve asked for, SerialNumber and Issuer info are stored as text. Just open it as a text file and read in the strings you are looking for.

# ls -al /etc/security/cacerts/ff783690.0

ls -al /etc/security/cacerts/ff783690.0

-rw-r--r-- root root 5106 2011-12-13 23:49 ff783690.0

# cat /etc/security/cacerts/ff783690.0

cat /etc/security/cacerts/ff783690.0

-----BEGIN CERTIFICATE-----

MIIEdDCCA1ygAwIBAgIQRL4Mi1AAJLQR0zYq/mUK/TANBgkqhkiG9w0BAQUFADCB

lzELMAkGA1UEBhMCVVMxCzAJBgNVBAgTAlVUMRcwFQYDVQQHEw5TYWx0IExha2Ug

Q2l0eTEeMBwGA1UEChMVVGhlIFVTRVJUUlVTVCBOZXR3b3JrMSEwHwYDVQQLExho

dHRwOi8vd3d3LnVzZXJ0cnVzdC5jb20xHzAdBgNVBAMTFlVUTi1VU0VSRmlyc3Qt

SGFyZHdhcmUwHhcNOTkwNzA5MTgxMDQyWhcNMTkwNzA5MTgxOTIyWjCBlzELMAkG

A1UEBhMCVVMxCzAJBgNVBAgTAlVUMRcwFQYDVQQHEw5TYWx0IExha2UgQ2l0eTEe

MBwGA1UEChMVVGhlIFVTRVJUUlVTVCBOZXR3b3JrMSEwHwYDVQQLExhodHRwOi8v

d3d3LnVzZXJ0cnVzdC5jb20xHzAdBgNVBAMTFlVUTi1VU0VSRmlyc3QtSGFyZHdh

cmUwggEiMA0GCSqGSIb3DQEBAQUAA4IBDwAwggEKAoIBAQCx98M4P7Sof885glFn

0G2f0v9Y8+efK+wNiVSZuTiZFvfgIXlIwrthdBKWHTxqctU8EGc6Oe0rE81m65UJ

M6Rsl7HoxuzBdXmcRl6Nq9Bq/bkqVRcQVLMZ8Jr28bFdtqdt++BxF2uiiPsA3/4a

MXcMmgF6sTLjKwEHOG7DpV4jvEWbe1DByTCP2+UretNb+zNAHqDVmBe8i4fDidNd

oI6yqqr2jmmIBsX6iSHzCJ1pLgkzmykNRg+MzEk0sGlRvfkGzWitZky8PqxhvQqI

DsjfPe58BEydCl5rkdbux+0ojatNh4lz0G6k0B4WixThdkQDf2Os5M1JnMWS9Ksy

oUhbAgMBAAGjgbkwgbYwCwYDVR0PBAQDAgHGMA8GA1UdEwEB/wQFMAMBAf8wHQYD

VR0OBBYEFKFyXyYbKJhDlV0HN9WFlp1L0sNFMEQGA1UdHwQ9MDswOaA3oDWGM2h0

dHA6Ly9jcmwudXNlcnRydXN0LmNvbS9VVE4tVVNFUkZpcnN0LUhhcmR3YXJlLmNy

bDAxBgNVHSUEKjAoBggrBgEFBQcDAQYIKwYBBQUHAwUGCCsGAQUFBwMGBggrBgEF

BQcDBzANBgkqhkiG9w0BAQUFAAOCAQEARxkP3nTGmZev/K0oXnWO6y1n7k57K9cM

//bey1WiCuFMVGWTYGufEpytXoMs61quwOQt9ABjHbjAbPLPSbtNk28Gpgoiskli

CE7/yMgUsogWXecB5BKV5UU0s4tpvc+0hY91UZ59Ojg6FEgSxvunOxqNDYJAB+gE

CJChicsZUN/KHAG8HQQZexB2lzvukJDKxA4fFm517zP4029bHpbj4HR3dHuKom4t

3XbWOTCC8KucUvIqx69JXn7HaOWCgchqJ/kniCrVWFCVH/A7HFe7fRQ5YiuayZSS

KqMiDP+JJn1fIytH1xUdqWqeUQ0qUZ6B+dQ7XnASfxAynB67nfhmqA==

-----END CERTIFICATE-----

Certificate:

Data:

Version: 3 (0x2)

Serial Number:

44:be:0c:8b:50:00:24:b4:11:d3:36:2a:fe:65:0a:fd

Signature Algorithm: sha1WithRSAEncryption

Issuer: C=US, ST=UT, L=Salt Lake City, O=The USERTRUST Network, OU=http://www.usertrust.com, CN=UTN-USERFirst-Hardware

Validity

Not Before: Jul 9 18:10:42 1999 GMT

Not After : Jul 9 18:19:22 2019 GMT

Subject: C=US, ST=UT, L=Salt Lake City, O=The USERTRUST Network, OU=http://www.usertrust.com, CN=UTN-USERFirst-Hardware

Subject Public Key Info:

Public Key Algorithm: rsaEncryption

RSA Public Key: (2048 bit)

Modulus (2048 bit):

00:b1:f7:c3:38:3f:b4:a8:7f:cf:39:82:51:67:d0:

6d:9f:d2:ff:58:f3:e7:9f:2b:ec:0d:89:54:99:b9:

38:99:16:f7:e0:21:79:48:c2:bb:61:74:12:96:1d:

3c:6a:72:d5:3c:10:67:3a:39:ed:2b:13:cd:66:eb:

95:09:33:a4:6c:97:b1:e8:c6:ec:c1:75:79:9c:46:

5e:8d:ab:d0:6a:fd:b9:2a:55:17:10:54:b3:19:f0:

9a:f6:f1:b1:5d:b6:a7:6d:fb:e0:71:17:6b:a2:88:

fb:00:df:fe:1a:31:77:0c:9a:01:7a:b1:32:e3:2b:

01:07:38:6e:c3:a5:5e:23:bc:45:9b:7b:50:c1:c9:

30:8f:db:e5:2b:7a:d3:5b:fb:33:40:1e:a0:d5:98:

17:bc:8b:87:c3:89:d3:5d:a0:8e:b2:aa:aa:f6:8e:

69:88:06:c5:fa:89:21:f3:08:9d:69:2e:09:33:9b:

29:0d:46:0f:8c:cc:49:34:b0:69:51:bd:f9:06:cd:

68:ad:66:4c:bc:3e:ac:61:bd:0a:88:0e:c8:df:3d:

ee:7c:04:4c:9d:0a:5e:6b:91:d6:ee:c7:ed:28:8d:

ab:4d:87:89:73:d0:6e:a4:d0:1e:16:8b:14:e1:76:

44:03:7f:63:ac:e4:cd:49:9c:c5:92:f4:ab:32:a1:

48:5b

Exponent: 65537 (0x10001)

X509v3 extensions:

X509v3 Key Usage:

Digital Signature, Non Repudiation, Certificate Sign, CRL Sign

X509v3 Basic Constraints: critical

CA:TRUE

X509v3 Subject Key Identifier:

A1:72:5F:26:1B:28:98:43:95:5D:07:37:D5:85:96:9D:4B:D2:C3:45

X509v3 CRL Distribution Points:

URI:http://crl.usertrust.com/UTN-USERFirst-Hardware.crl

X509v3 Extended Key Usage:

TLS Web Server Authentication, IPSec End System, IPSec Tunnel, I

PSec User

Signature Algorithm: sha1WithRSAEncryption

47:19:0f:de:74:c6:99:97:af:fc:ad:28:5e:75:8e:eb:2d:67:

ee:4e:7b:2b:d7:0c:ff:f6:de:cb:55:a2:0a:e1:4c:54:65:93:

60:6b:9f:12:9c:ad:5e:83:2c:eb:5a:ae:c0:e4:2d:f4:00:63:

1d:b8:c0:6c:f2:cf:49:bb:4d:93:6f:06:a6:0a:22:b2:49:62:

08:4e:ff:c8:c8:14:b2:88:16:5d:e7:01:e4:12:95:e5:45:34:

b3:8b:69:bd:cf:b4:85:8f:75:51:9e:7d:3a:38:3a:14:48:12:

c6:fb:a7:3b:1a:8d:0d:82:40:07:e8:04:08:90:a1:89:cb:19:

50:df:ca:1c:01:bc:1d:04:19:7b:10:76:97:3b:ee:90:90:ca:

c4:0e:1f:16:6e:75:ef:33:f8:d3:6f:5b:1e:96:e3:e0:74:77:

74:7b:8a:a2:6e:2d:dd:76:d6:39:30:82:f0:ab:9c:52:f2:2a:

c7:af:49:5e:7e:c7:68:e5:82:81:c8:6a:27:f9:27:88:2a:d5:

58:50:95:1f:f0:3b:1c:57:bb:7d:14:39:62:2b:9a:c9:94:92:

2a:a3:22:0c:ff:89:26:7d:5f:23:2b:47:d7:15:1d:a9:6a:9e:

51:0d:2a:51:9e:81:f9:d4:3b:5e:70:12:7f:10:32:9c:1e:bb:

9d:f8:66:a8

SHA1 Fingerprint=04:83:ED:33:99:AC:36:08:05:87:22:ED:BC:5E:46:00:E3:BE:F9:D7

Где хранятся сертификаты на андроид

То есть теперь в Android есть системные сертификаты (/system/etc/security/cacerts/), пользовательские CA сертификаты сохраняются в специализированной директории (/data/misc/user/0/cacerts-added).

- Где посмотреть сертификаты в Андроиде

- Где можно посмотреть свои сертификаты

- Как просмотреть все установленные сертификаты

- Как найти свои сертификаты

- Где хранятся все сертификаты

- Где смотреть сертификаты

- Как увидеть установленные сертификаты

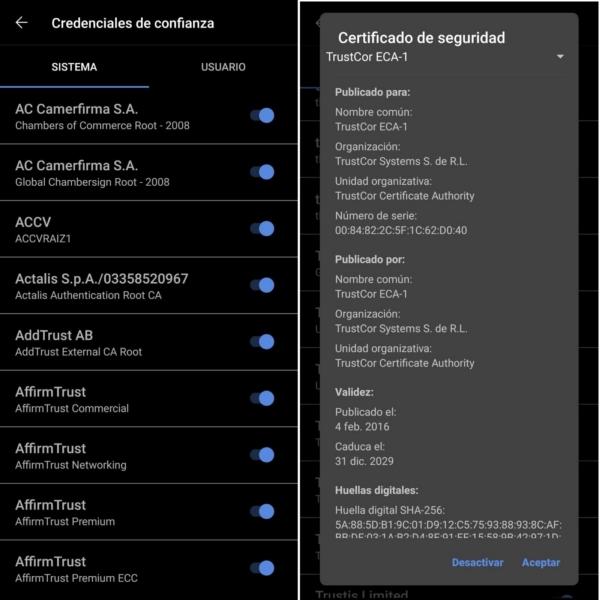

Где посмотреть сертификаты в Андроиде

Откройте настройки телефона. Шифрование и учетные данные. Сертификат Wi-Fi. Выберите «Открыть» и найдите сертификат.

Где можно посмотреть свои сертификаты

Просмотр сертификатов с помощью средства диспетчера сертификатов:

- Выберите параметр Выполнить в меню Пуск, а затем введите certmgr.

- Чтобы просмотреть сертификаты, в разделе Сертификаты — текущий пользователь в левой области разверните каталог для типа сертификата, который нужно просмотреть.

Как просмотреть все установленные сертификаты

Откройте «Пуск/Панель управления/Свойства браузера» или «Пуск/Панель управления/Сеть и интернет/Свойства браузера». В открывшемся окне перейдите на вкладку «Содержание». Нажмите кнопку «Сертификаты». Перейдите на вкладки «Доверенные корневые центры сертификации» и «Промежуточные центры сертификации».

Как найти свои сертификаты

Как найти сертификат с помощью браузера Internet Explorer:

1. Открываем браузер и нажимаем: Настройки → Свойства браузера → Содержание → Сертификаты

2. Появится окно с сертификатами, установленными на компьютер. Можно будет просмотреть информацию о них.

Где хранятся все сертификаты

Где на жестком диске находится сертификат:

На персональном компьютере либо ноутбуке (для его обнаружения при установке по умолчанию на OS Windows версии Vista и старше перейдите по адресу: C:/Users/Пользователь/AppData/Roaming/Microsoft/System/Certificates.

Где смотреть сертификаты

Просмотр сертификатов для локального устройства:

- В меню Пуск выберите пункт выполнить, а затем введите certlm.

- Для просмотра сертификатов в разделе Сертификаты — локальный компьютер в левой области разверните каталог для типа сертификата, который нужно просмотреть.

Как увидеть установленные сертификаты

В меню Пуск выберите пункт выполнить, а затем введите certlm. msc. Откроется средство диспетчера сертификатов для локального устройства. Для просмотра сертификатов в разделе Сертификаты — локальный компьютер в левой области разверните каталог для типа сертификата, который нужно просмотреть.

Оставить отзыв

Хотя наш терминал готов к работе одновременно с тем, как мы включаем его в первый раз, правда в том, что бывают случаи, когда его безопасность заставляет нас использовать известные цифровые сертификаты. Эта опция доступна на всех Android терминалы и могут быть необходимо для успешного проведения некоторых процедур.

Безопасность – один из самых важных разделов наших смартфонов. Как мы говорим, есть определенные моменты, когда приложению или сети нужен сертификат, которого у нас нет , и которые мы должны использовать для выполнения конкретной задачи или процедуры.

Что такое цифровые сертификаты?

Так называемые цифровые сертификаты идентифицируют компьютеры, телефоны и приложения по соображениям безопасности. Сопоставимым примером могут быть наши водительские права, которые используются для подтверждения того, что мы можем водить машину на законных основаниях. Таким же образом цифровой сертификат идентифицирует наше устройство и подтверждает имеющиеся у него права доступа.

В нашем мобильном мы можем найти несколько типов устройств. Первые установлены в самой системе и активны, поэтому все функции нашего мобильного телефона могут работать нормально. Вторые – те, которые мы установили вручную, чтобы получить доступ к определенным услугам, таким как как веб-страницы госуслуг, где уровень безопасности высок по понятным причинам.

Если мы зайдем в Настройки / Безопасность / Шифрование и учетные данные, мы можем ознакомиться со всеми этими сертификатами. Как мы говорим, цель состоит в том, чтобы наш терминал может без проблем получить доступ к большому количеству функций. Например, если мы посмотрим на длинный список, мы увидим некоторые из них, такие как «Google Trust Services», отвечающие за работу с сертификатами как Google, так и всего Alphabet.

Как устанавливаются новые сертификаты?

Поскольку все чаще проводить процедуры, требующие обмена конфиденциальной информацией, это Возможно, что в некоторых случаях нам придется установить цифровой сертификат. Например, в Испании это Фабрика национальной валюты и марок, которая действует как «поставщик сертификационных услуг», предоставляя нам различные типы электронных сертификатов, с помощью которых мы можем идентифицировать себя и выполнять формальные процедуры. безопасно через Интернет.

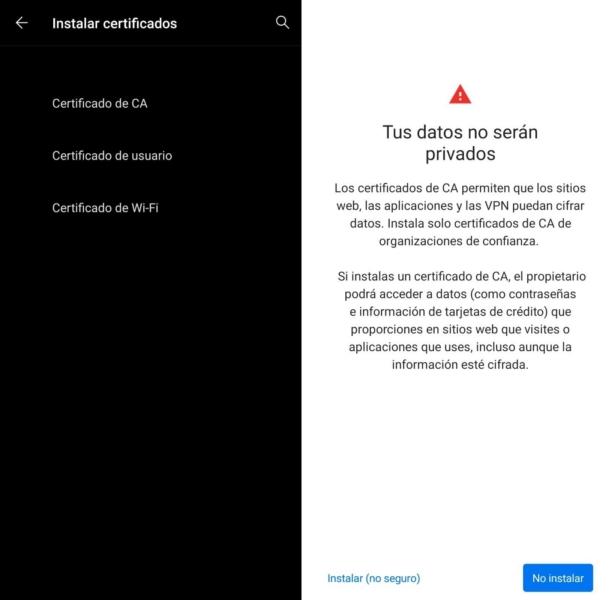

Чтобы установить новые сертификаты, мы должны сначала скачал файл с соответствующего веб-сайта. После этого мы нажимаем на Настройки / Безопасность / Шифрование и учетные данные. Теперь коснемся установки сертификатов из хранилища.

В верхней левой части касаемся «установить из хранилища» и выберите место, где мы сохранили сертификат . Трогаем файл и пишем название сертификата. Наконец, мы выбираем VPN, Приложения или Wi-Fi.

Путь может измениться, поскольку в разделе «Установить сертификаты» мы можем напрямую найти выбор для установки трех типов сертификатов и щелкнуть по каждому из них:

- Сертификаты CA – Это то, что позволяет веб-сайтам, приложениям и VPN шифровать данные.

- Сертификат пользователя: также известный как сертификат гражданина, это цифровой документ, который содержит наши идентификационные данные. Это позволяет вам идентифицировать себя в Интернете и обмениваться информацией с другими людьми и организациями с гарантией, что только мы и другой собеседник можем получить к ним доступ.

- Wi-Fi сертификат: позволяет установить сертификат, который дает доступ к частным сетям Wi-Fi с высоким уровнем безопасности, таким как университетский Wi-Fi.

Удалить личные сертификаты

Возможно, что мы больше не нужен сертификат, или по соображениям безопасности мы хотим отменить его присутствие в нашей системе. В этом случае всегда важно соблюдать осторожность, чтобы не удалить из системы какие-либо сертификаты, которые необходимы для правильной работы телефона. В этом случае мы возвращаемся в Настройки / Безопасность / Шифрование и учетные данные. Затем в хранилище учетных данных мы касаемся «удалить учетные данные» и принимаем.

Были ли сведения полезными?

(Чем больше вы сообщите нам, тем больше вероятность, что мы вам поможем.)

(Чем больше вы сообщите нам, тем больше вероятность, что мы вам поможем.)

Насколько вы удовлетворены качеством перевода?

Что повлияло на вашу оценку?

Моя проблема решена

Понятные инструкции

Понятные сведения

Без профессиональной лексики

Полезные изображения

Качество перевода

Не соответствует интерфейсу

Неверные инструкции

Слишком техническая информация

Недостаточно информации

Недостаточно изображений

Качество перевода

Добавите что-нибудь? Это необязательно

Спасибо за ваш отзыв!

×