Summary

Neighbor Discovery protocols allow us to find devices compatible with MNDP (MikroTik Neighbor Discovery Protocol), CDP (Cisco Discovery Protocol), or LLDP (Link Layer Discovery Protocol) in the Layer2 broadcast domain. It can be used to map out your network.

Neighbor list

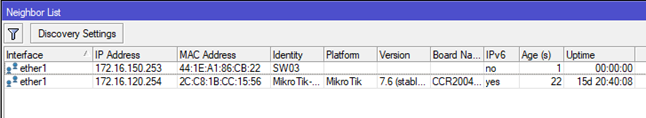

The neighbor list shows all discovered neighbors in the Layer2 broadcast domain. It shows to which interface neighbor is connected, its IP/MAC addresses, and other related parameters. The list is read-only, an example of a neighbor list is provided below:

[admin@MikroTik] /ip neighbor print # INTERFACE ADDRESS MAC-ADDRESS IDENTITY VERSION BOARD 0 ether13 192.168.33.2 00:0C:42:00:38:9F MikroTik 5.99 RB1100AHx2 1 ether11 1.1.1.4 00:0C:42:40:94:25 test-host 5.8 RB1000 2 Local 10.0.11.203 00:02:B9:3E:AD:E0 c2611-r1 Cisco I... 3 Local 10.0.11.47 00:0C:42:84:25:BA 11.47-750 5.7 RB750 4 Local 10.0.11.254 00:0C:42:70:04:83 tsys-sw1 5.8 RB750G 5 Local 10.0.11.202 00:17:5A:90:66:08 c7200 Cisco I...

Sub-menu: /ip neighbor

| Property | Description |

|---|---|

| address (IP) | The highest IP address configured on a discovered device |

| address6 (IPv6) | IPv6 address configured on a discovered device |

| age (time) | Time interval since last discovery packet |

| discovered-by (cdp|lldp|mndp) | Shows the list of protocols the neighbor has been discovered by. The property is available since RouterOS version 7.7. |

| board (string) | RouterBoard model. Displayed only to devices with installed RouterOS |

| identity (string) | Configured system identity |

| interface (string) | Interface name to which discovered device is connected |

| interface-name (string) | Interface name on the neighbor device connected to the L2 broadcast domain. Applies to CDP. |

| ipv6 (yes | no) | Shows whether the device has IPv6 enabled. |

| mac-address (MAC) | Mac address of the remote device. Can be used to connect with mac-telnet. |

| platform (string) | Name of the platform. For example “MikroTik”, “cisco”, etc. |

| software-id (string) | RouterOS software ID on a remote device. Applies only to devices installed with RouterOS. |

| system-caps (string) | System capabilities reported by the Link-Layer Discovery Protocol (LLDP). |

| system-caps-enabled (string) | Enabled system capabilities reported by the Link-Layer Discovery Protocol (LLDP). |

| unpack (none|simple|uncompressed-headers|uncompressed-all) | Shows the discovery packet compression type. |

| uptime (time) | Uptime of remote device. Shown only to devices installed with RouterOS. |

| version (string) | Version number of installed software on a remote device |

Starting from RouterOS v6.45, the number of neighbor entries are limited to (total RAM in megabytes)*16 per interface to avoid memory exhaustion.

Discovery configuration

It is possible to change whether an interface participates in neighbor discovery or not using an Interface list. If the interface is included in the discovery interface list, it will send out basic information about the system and process received discovery packets broadcasted in the Layer2 network. Removing an interface from the interface list will disable both the discovery of neighbors on this interface and also the possibility of discovering this device itself on that interface.

/ip neighbor discovery-settings

| Property | Description |

|---|---|

| discover-interface-list (string; Default: static) | Interface list on which members the discovery protocol will run on |

| lldp-med-net-policy-vlan (integer 0..4094; Default: disabled) |

Advertised VLAN ID for LLDP-MED Network Policy TLV. This allows assigning a VLAN ID for LLDP-MED capable devices, such as VoIP phones. The TLV will only be added to interfaces where LLDP-MED capable devices are discovered. Other TLV values are predefined and cannot be changed:

When used together with the bridge interface, the (R/M)STP protocol should be enabled with Additionally, other neighbor discovery protocols (e.g. CDP) should be excluded using |

| mode (rx-only | tx-only | tx-and-rx; Default: tx-and-rx) |

Selects the neighbor discovery packet sending and receiving mode. The setting is available since RouterOS version 7.7. |

| protocol (cdp | lldp | mndp; Default: cdp,lldp,mndp) | List of used discovery protocols |

Since RouterOS v6.44, neighbor discovery is working on individual slave interfaces. Whenever a master interface (e.g. bonding or bridge) is included in the discovery interface list, all its slave interfaces will automatically participate in neighbor discovery. It is possible to allow neighbor discovery only to some slave interfaces. To do that, include the particular slave interface in the list and make sure that the master interface is not included.

/interface bonding add name=bond1 slaves=ether5,ether6 /interface list add name=only-ether5 /interface list member add interface=ether5 list=only-ether5 /ip neighbor discovery-settings set discover-interface-list=only-ether5

Now the neighbor list shows a master interface and actual slave interface on which a discovery message was received.

[admin@R2] > ip neighbor print # INTERFACE ADDRESS MAC-ADDRESS IDENTITY VERSION BOARD 0 ether5 192.168.88.1 CC:2D:E0:11:22:33 R1 6.45.4 ... CCR1036-8G-2S+ bond1

LLDP

Depending on RouterOS configuration, different type-length-value (TLV) can be sent in the LLDP message, this includes:

- Chassis subtype (MAC address)

- Port subtype (interface name)

- Time To Live

- System name (system identity)

- System description (platform – MikroTik, software version – RouterOS version, hardware name – RouterBoard name)

- Management address (all IP addresses configured on the port)

- System capabilities (enabled system capabilities, e.g. bridge or router)

- LLDP-MED Media Capabilities (list of MED capabilities)

- LLDP-MED Network Policy (assigned VLAN ID for voice traffic)

- Port Extension (Port Extender and Controller Bridge advertisement)

- End of LLDPDU

В этой статье мы рассмотрим настройку протокола Mikrotik Neighbors Discovery Protocol (MNDP). С помощью этого протокола устройства фирмы Mikrotik могут обнаружить другие устройства, совместимые с MNDP, CDP (Cisco Discovery Protocol) или LLDP (Link Layer Discovery Protocol).

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Обнаружение происходит в одном широковещательном домене с интерфейсом, на котором работает протокол MNDP.

Часто системные администраторы пренебрегают данной настройкой, что очень зря. Давайте разберем почему.

Содержание

- Neighbors Discovery Mikrotik. Описание

- Примеры обнаружения

- MNDP. Примеры настройки

- Отключить Mikrotik Neighbors Discovery на внешних интерфейсах

- Отключить Mikrotik Neighbors Discovery Protocol полностью.

Neighbors Discovery Mikrotik. Описание

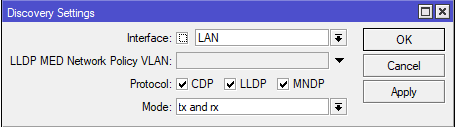

Чтобы посмотреть, как по умолчанию настроен протокол, откроем Winbox:

- IP => Neighbors => Discovery Settings.

Как мы видим, по умолчанию протокол слушает все интерфейсы, кроме динамических.

Протокол MNDP может слушать следующие интерфейсы:

- All – Все интерфейсы;

- Dynamic – Динамические интерфейсы;

- Static – Статические интерфейсы;

- None – Не один интерфейс.

А также есть возможность добавлять свои списки интерфейсов. Как это сделать рассмотрим на примерах ниже.

Примеры обнаружения

Какую же информацию мы можем узнать о соседних устройствах? Откроем:

- IP => Neighbors.

Видно, что на порту ether1 обнаружено пять устройств провайдера, также устройство в локальной сети на порту ether5. Можем определить их IP-адреса, MAC-адреса, имя хоста (identity), платформу устройства, версию операционной системы и аппаратной платформы.

А также эту информацию можно получить из командной строки:

/ip neighbor print detail

MNDP. Примеры настройки

Очень важный момент, для безопасности. Если мы включаем возможность обнаруживать другие устройства с помощью Mikrotik Neighbors Discovery Protocol, этим самым мы даем возможность обнаружить себя.

Не рекомендуется держать возможность обнаружить себя на внешних интерфейсах.

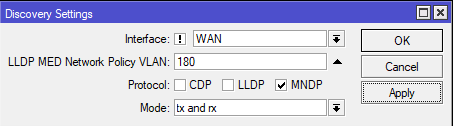

Отключить Mikrotik Neighbors Discovery на внешних интерфейсах

Чтобы отключить возможность обнаружить себя на внешних интерфейсах (например, для провайдера) по протоколу MNDP, при этом видеть устройства поддерживающих данную возможность во внутренней локальной сети, выполним следующие действия:

- Interface => Interface List => Lists => “+”.

Создадим новый интерфейс с такими параметрами:

- Name – произвольное имя для интерфейса;

- Include – какие интерфейсы по умолчанию в себя включает.

Далее вкладка Interface List. Добавим к созданному интерфейсу внешний порт (для моей конфигурации это ether1):

Следующим шагом откроем:

- IP => Neighbors => Discovery Settings.

В открывшемся окне выберем созданный интерфейс.

Обратите внимание, что перед Discovery стоит “!”. Это означает инверсия. Другими словами, мы слушаем все интерфейсы, кроме динамических и Ether1.

Отключить Mikrotik Neighbors Discovery Protocol полностью.

Для роутеров Mikrotik есть возможность полностью отключить MNDP. Это приемлемо, если присутствует только одно устройство Mikrotik и нет необходимости использовать обсуждаемый протокол.

Для этого перейдем:

- IP => Neighbors => Discovery Settings.

Выполним следующую настройку:

- Interface: none;

- OK.

Настройка MNDP Mikrotik закончена. Надеюсь, данная статья была вам полезна.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Благодарим за помощь Дмитрия Рахманина @alta_v1sta

509

Сегодня мы поговорим о настройке MikroTik Neighbor Discovery Protocol (MNDP). Настройки этого протокола находятся в разделе /IP/Neighbors/.

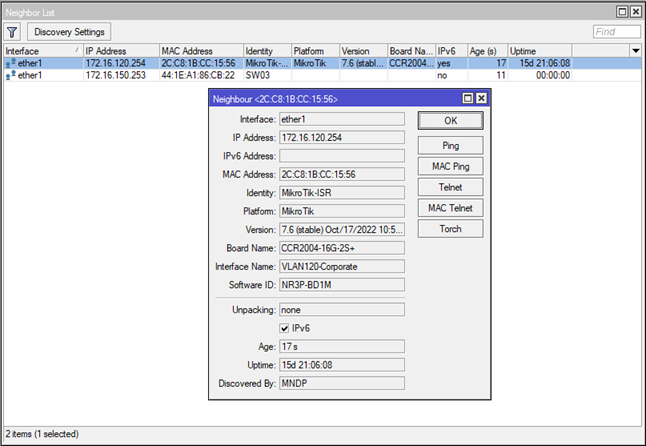

Данное окно через cli:

[admin@MikroTik] > /ip/neighbor/ print Columns: INTERFACE, ADDRESS, MAC-ADDRESS, IDENTITY, VERSION # INTERFACE ADDRESS MAC-ADDRESS IDENTITY VERSION 0 ether1 172.16.120.254 2C:C8:1B:CC:15:56 MikroTik-ISR 7.6 (stable) Oct/17/2022 10:55:40 1 ether1 172.16.150.253 44:1E:A1:86:CB:22 SW03

Здесь у нас всего одна кнопка Discovery Settings, которая и отвечает за полную конфигурацию данного протокола.

Поговорим о самом протоколе.

MirkoTik Neighbor Discovery Protocol – это протокол, который рассылает информацию об оборудовании MikroTik в L2 сегменте. По сути, это аналог Cisco протокола – CDP (Cisco Discovery Protocol) и LLDP (Link Layer Discovery Protocol) – Open Source протокола, который используется на большом количестве оборудования.

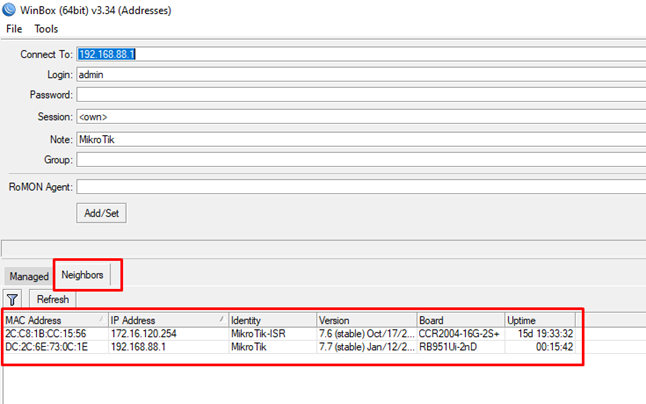

Данный протокол необходим для поиска устройств MikroTik в локальной сети. Когда мы открываем Winbox, у нас имеется раздел Neighbors. В данном разделе указаны все устройства на операционной системе RouterOS, находящиеся в L2 сегменте с нами. Мы видим MAC-адрес устройства, его IP адрес, идентификатор (Identity), его версию операционной системы (Version), имя модели (Board) и продолжительность работы (Uptime).

Это может быть использовано для удобства идентификации устройств системным администратором, также возможно нарисовать карту сети с помощью различных систем автоматизации.

Давайте рассмотрим, какие настройки у нас имеются. Нажмем на кнопку Discovery Settings.

Interface – это список interface-list, на которых работает MNDP. Также у нас есть опция установить Not (!), т.е. отрицание. Очень часто настройка MNDP сводится к !WAN, т.е. кроме внешней сети.

Идеальный вариант работы – это, конечно, отключенный MNDP.

Данный протокол работает в широковещательном домене (broadcast) и, в теории, возможна отправка большого количества сообщений MNDP, LLDP, CDP, что приведет к нагрузке процессора и дальнейшего зависания устройства. Особенно этим страдают дешевые устройства, например, hAP AC Lite, hAP lite, hAP mini.

Если у вас большая сеть, т.е. устройств 100 и более, то рекомендуется MNDP настраивать на Management VLAN – на сеть, в которой ничего кроме устройств, систем автоматизации и администраторов быть не может.

LLDP MED Network Policy VLAN – опция добавления номера VLAN в MNDP сообщение, например, для IP-телефонии. Когда IP-телефон получит номер VLAN, он сможет автоматически прописать его в свою конфигурацию. Данная опция появилась с версии RouterOS 6.47.

Protocol – типы протоколов, которые наш MikroTik будет слушать. Данную опцию невозможно закрыть через Firewall.

Mode – выбор режима отправки и получения пакетов обнаружения. По умолчанию tx-and-rx. Данная опция доступна с версии RouterOS 7.7.

Для примера, через cli предположим, что нам нужно указать следующие настройки:

[admin@MikroTik] > /ip/neighbor/discovery-settings/ [admin@MikroTik] /ip/neighbor/discovery-settings> set discover-interface-list=!WAN [admin@MikroTik] /ip/neighbor/discovery-settings> set lldp-med-net-policy-vlan=170 [admin@MikroTik] /ip/neighbor/discovery-settings> set protocol mndp [admin@MikroTik] /ip/neighbor/discovery-settings> print discover-interface-list: !WAN lldp-med-net-policy-vlan: 170 protocol: mndp mode: tx-and-rx

В окне /IP/Neighbors/ мы видим другие устройства, кликнув по которым откроется новое окно с полезной информацией о них и некоторыми инструментами.

Инструменты:

Ping – это отправка ICMP запросов по IP на удаленное устройство.

MAC Ping – это отправка ICMP по MAC-адресу. Работает только с оборудованием на RouterOS.

Telnet – это подключение по telnet с использованием IP адреса, если он разрешен на удаленном устройстве.

MAC Telnet – это подключение по telnet с использованием MAC-адреса. Работает только с оборудованием на RouterOS.

Torch – данная опция позволяет проводить мониторинг трафика, который проходит через интерфейсы MikroTik.

Как уже говорилось ранее, наиболее безопасная работа с MNDP – это его отключение. Компромиссная опция – ни в коем случае не отправлять и не принимать MNDP сообщения с внешнего интерфейса, т. е. указать !WAN или вовсе назначить вещание MNDP только на Management VLAN, т.к. в сети провайдера может быть большое количество CDP, LLDP, MNDP устройств.

Это лишняя информация, которая может быть использована атакующим. Например, вы редко обновляете RouterOS или вовсе не обновляете, чего делать не стоит. Через MNDP протокол на внешнем интерфейсе злоумышленник может узнать версию вашего RouterOS и затем по уязвимостям вашего RouterOS (публичная информация) может быть произведена атака.

Содержание

- Neighbor discovery

- Discovery configuration

- Mikrotik Neighbors Discovery Protocol: Протокол обнаружения соседей в сети

- Neighbors Discovery Mikrotik. Описание

- Примеры обнаружения

- MNDP. Примеры настройки

- Отключить Mikrotik Neighbors Discovery на внешних интерфейсах

- Отключить Mikrotik Neighbors Discovery Protocol полностью.

- Как MikroTik видит соседей. Обновление Neighbor discovery в RouterOS 6.38

Neighbor discovery

Neighbor Discovery protocols allow us to find devices compatible with MNDP (MikroTik Neighbor Discovery Protocol), CDP (Cisco Discovery Protocol), or LLDP (Link Layer Discovery Protocol) in the Layer2 broadcast domain. It can be used to map out your network.

The neighbor list shows all discovered neighbors in the Layer2 broadcast domain. It shows to which interface neighbor is connected, its IP/MAC addresses, and other related parameters. The list is read-only, an example of a neighbor list is provided below:

Sub-menu: /ip neighbor

| Property | Description |

|---|---|

| address (IP) | The highest IP address configured on a discovered device |

| address6 (IPv6) | IPv6 address configured on a discovered device |

| age (time) | Time interval since last discovery packet |

| board (string) | RouterBoard model. Displayed only to devices with installed RouterOS |

| identity (string) | Configured system identity |

| interface (string) | Interface name to which discovered device is connected |

| interface-name (string) | Interface name on the neighbor device connected to the L2 broadcast domain. Applies to CDP. |

| ipv6 (yes | no) | Shows whether the device has IPv6 enabled. |

| mac-address (MAC) | Mac address of the remote device. Can be used to connect with mac-telnet. |

| platform (string) | Name of the platform. For example «MikroTik», «cisco», etc. |

| software-id (string) | RouterOS software ID on a remote device. Applies only to devices installed with RouterOS. |

| system-caps (string) | System capabilities reported by the Link-Layer Discovery Protocol (LLDP). |

| system-caps-enabled (string) | Enabled system capabilities reported by the Link-Layer Discovery Protocol (LLDP). |

| unpack (none|simple|uncompressed-headers|uncompressed-all) | Shows the discovery packet compression type. |

| uptime (time) | Uptime of remote device. Shown only to devices installed with RouterOS. |

| version (string) | Version number of installed software on a remote device |

Starting from RouterOS v6.45, the number of neighbor entries are limited to (total RAM in megabytes)*16 per interface to avoid memory exhaustion.

Discovery configuration

It is possible to change whether an interface participates in neighbor discovery or not using an Interface list. If the interface is included in the discovery interface list, it will send out basic information about the system and process received discovery packets broadcasted in the Layer2 network. Removing an interface from the interface list will disable both the discovery of neighbors on this interface and also the possibility of discovering this device itself on that interface.

Advertised VLAN ID for LLDP-MED Network Policy TLV. This allows assigning a VLAN ID for LLDP-MED capable devices, such as VoIP phones. The TLV will only be added to interfaces where LLDP-MED capable devices are discovered. Other TLV values are predefined and cannot be changed:

- Application Type — Voice

- VLAN Type — Tagged

- L2 Priority — 0

- DSCP Priority — 0

When used together with the bridge interface, the (R/M)STP protocol should be enabled with protocol-mode setting.

Additionally, other neighbor discovery protocols (e.g. CDP) should be excluded using protocol setting to avoid LLDP-MED misconfiguration.

| Property | Description |

|---|---|

| discover-interface-list (string; Default: static ) | Interface list on which members the discovery protocol will run on |

| lldp-med-net-policy-vlan (integer 0..4094; Default: disabled ) | |

| protocol (cdp | lldp | mndp; Default: cdp,lldp,mndp ) | List of used discovery protocols |

Since RouterOS v6.44, neighbor discovery is working on individual slave interfaces. Whenever a master interface (e.g. bonding or bridge) is included in the discovery interface list, all its slave interfaces will automatically participate in neighbor discovery. It is possible to allow neighbor discovery only to some slave interfaces. To do that, include the particular slave interface in the list and make sure that the master interface is not included.

Now the neighbor list shows a master interface and actual slave interface on which a discovery message was received.

Depending on RouterOS configuration, different type-length-value (TLV) can be sent in the LLDP message, this includes:

Источник

Mikrotik Neighbors Discovery Protocol: Протокол обнаружения соседей в сети

В этой статье мы рассмотрим настройку протокола Mikrotik Neighbors Discovery Protocol (MNDP). С помощью этого протокола устройства фирмы Mikrotik могут обнаружить другие устройства, совместимые с MNDP, CDP (Cisco Discovery Protocol) или LLDP (Link Layer Discovery Protocol).

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Обнаружение происходит в одном широковещательном домене с интерфейсом, на котором работает протокол MNDP.

Часто системные администраторы пренебрегают данной настройкой, что очень зря. Давайте разберем почему.

Neighbors Discovery Mikrotik. Описание

Чтобы посмотреть, как по умолчанию настроен протокол, откроем Winbox:

- IP => Neighbors => Discovery Settings.

Как мы видим, по умолчанию протокол слушает все интерфейсы, кроме динамических.

Протокол MNDP может слушать следующие интерфейсы:

- All – Все интерфейсы;

- Dynamic – Динамические интерфейсы;

- Static – Статические интерфейсы;

- None – Не один интерфейс.

А также есть возможность добавлять свои списки интерфейсов. Как это сделать рассмотрим на примерах ниже.

Примеры обнаружения

Какую же информацию мы можем узнать о соседних устройствах? Откроем:

- IP => Neighbors.

Видно, что на порту ether1 обнаружено пять устройств провайдера, также устройство в локальной сети на порту ether5. Можем определить их IP-адреса, MAC-адреса, имя хоста (identity), платформу устройства, версию операционной системы и аппаратной платформы.

А также эту информацию можно получить из командной строки:

MNDP. Примеры настройки

Очень важный момент, для безопасности. Если мы включаем возможность обнаруживать другие устройства с помощью Mikrotik Neighbors Discovery Protocol, этим самым мы даем возможность обнаружить себя.

Не рекомендуется держать возможность обнаружить себя на внешних интерфейсах.

Отключить Mikrotik Neighbors Discovery на внешних интерфейсах

Чтобы отключить возможность обнаружить себя на внешних интерфейсах (например, для провайдера) по протоколу MNDP, при этом видеть устройства поддерживающих данную возможность во внутренней локальной сети, выполним следующие действия:

- Interface => Interface List => Lists => “+”.

Создадим новый интерфейс с такими параметрами:

- Name – произвольное имя для интерфейса;

- Include – какие интерфейсы по умолчанию в себя включает.

Далее вкладка Interface List. Добавим к созданному интерфейсу внешний порт (для моей конфигурации это ether1):

Следующим шагом откроем:

- IP => Neighbors => Discovery Settings.

В открывшемся окне выберем созданный интерфейс.

Обратите внимание, что перед Discovery стоит “!”. Это означает инверсия. Другими словами, мы слушаем все интерфейсы, кроме динамических и Ether1.

Отключить Mikrotik Neighbors Discovery Protocol полностью.

Для роутеров Mikrotik есть возможность полностью отключить MNDP. Это приемлемо, если присутствует только одно устройство Mikrotik и нет необходимости использовать обсуждаемый протокол.

Для этого перейдем:

- IP => Neighbors => Discovery Settings.

Выполним следующую настройку:

- Interface: none;

- OK.

Настройка MNDP Mikrotik закончена. Надеюсь, данная статья была вам полезна.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Источник

Как MikroTik видит соседей. Обновление Neighbor discovery в RouterOS 6.38

Служба обнаружения соседних маршрутизаторов и совместимого оборудования в RouterOS присутствует давно. К сожалению, над схемой функционирования “Neighbor Discovery” товарищи админы задумываются редко. Там вроде как будто всё просто, но просто не настолько как кажется.

Наглядной иллюстрацией служат неудачные попытки скрыть информацию о своём маршрутизаторе MikroTik, при этом получать инфу о маршрутизаторах соседей внутри broadcast-домена провайдера. Так сказать, подглядывать за соседями по провайдерскому свитчу. Обычно это выглядит как запрет фаерволом отправки широковещательных пакетов объявления службы discovery UDP 255.255.255.255:5678. Вбив запрещающее правило в конфиг фаервола, некоторые считают, что полностью скрыли свой маршрутизатор от видимости соседями. Но это не так.

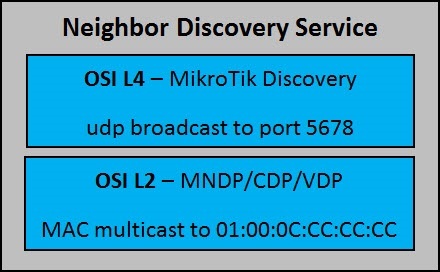

Давайте разберемся, как работает Neighbor Discovery в MikroTik.

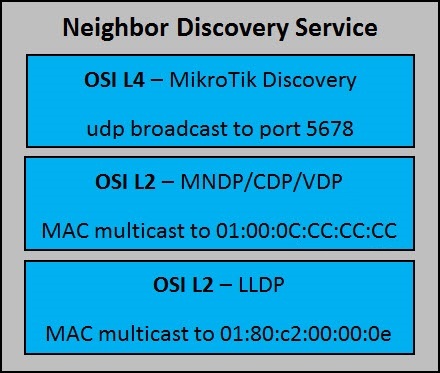

Neighbor Discovery в RouterOS до 6.38 содержит в себе два пути объявления и получения информации работающие на разных уровнях модели OSI: на уровне L4 работает транспорт UDP, на уровне L2 информацию принимает и передает протокол семейства MNDP/VDP/CDP. Полученная из обеих источников информация объединяется и отображается в списке обнаруженных соседей “/ip neighbors”. Вот так выглядит Neighbor Discovery в текущем релизе:

Таким образом, простым запретом отправки UDP-пакетов на порт 5678, информацию о маршрутизаторе скрыть невозможно. Нужно либо полностью отключать службу Neighbors на интерфейсе командой /ip neighbor discovery set ether1-gateway discover=no, либо фильтровать исходящий L2 трафик на предмет MNDP-пакетов с помощью bridge filters. Например, вот так:

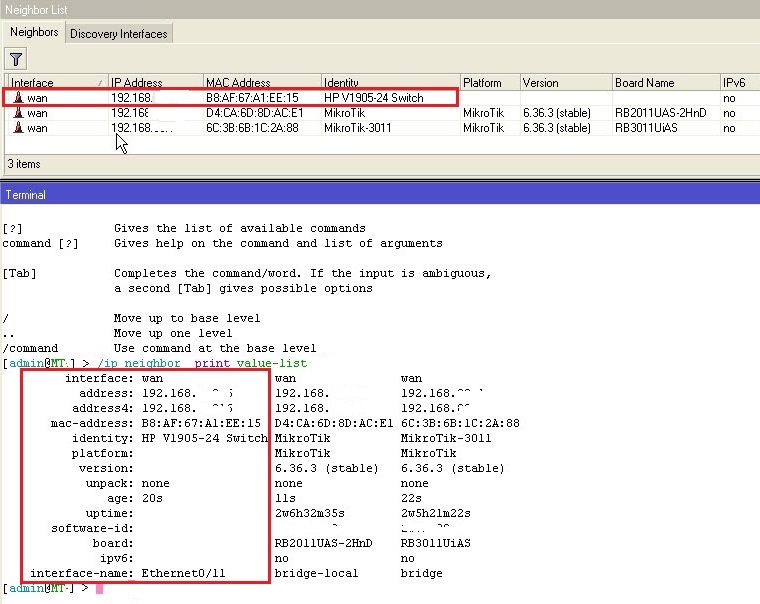

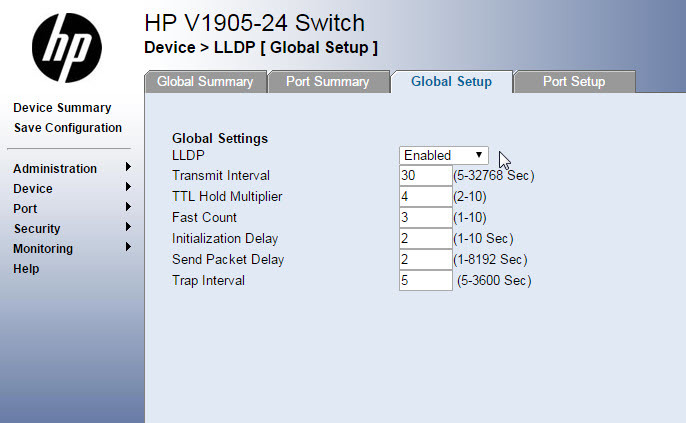

Сейчас готовится к релизу новая версия RouterOS 6.38, и в ней наконец-то случилось то, о чём так долго говорили большевики просили админы многих стран. В 6.38 наконец-то добавлена хорошая плюшка в виде поддержки открытого протокола LLDP. Это еще немного расширяет возможности оборудования в части мониторигна состояния L2 соединения. Теперь в списке соседей можно будет видеть любое LLDP-совместимое оборудование, при условии, что на нем тоже включена поддержка объявления LLDP. Например, теперь мой тестовый маршрутизатор отлично «видит» соседний свитч HP v1905-24

Информации пока принимается и передается немного, но для мониторинга наличия/отсутствия видимости по L2 достаточно. Отмечу, что поддержка LLDP не заменила другие протоколы, а добавлена к списку поддерживаемых в MikroTik Discovery и начиная со 6.38 она будет выглядеть вот так:

В официальной WiKi MikroTik уже добавлены сведения об информации принимаемой и передаваемой RouterOS посредством LLDP.

RouterOS sends out:

Chassis subtype (MAC)

- Port subtype (interface name)

- TTL

- System name (system identity)

- Sys description ( RouterOS )

- All IP addresses on configured on the port

RouterOS accepts and processes:

- identity (LLDP_TYPE_SYS_NAME)

- interfaceName (depending on the priority, if one is empty checks the next: LLDP_TYPE_CHASSIS_ID, LLDP_TYPE_PORT_ID, LLDP_TYPE_PORT_DESC)

- ip4 (first entry of IPv4 LLDP_TYPE_MANAGEMENT_ADDR)

- ip6 (first entry of IPv6 LLDP_TYPE_MANAGEMENT_ADDR)

- TTL (LLDP_TYPE_TTL)

- MAC (Source — 6-11 byte)

Ну, что ж, ждём официального релиза и внимательно наблюдаем за тестовыми аппаратами – на то и статус у 6.38 пока еще «rc».

Источник

Опишу ситуацию, произошедшую со мной.

Я купил Mikrotik RouteBoard RB493AH, MikroTik R52Hn, AirMax 20dBi 5GHz Sector Antenna и настроил в качестве беспроводной базовой станции. В качестве клиентов использовал Ubiquiti Bullet M5 HP, Ubiquiti NanoStation5 и Ubiquiti NanoStation5 loco.

Всё отлично. Подключил, база абонентов растет. Протестировал Ubiquiti NanoStation5 (он был настроен в режиме «бридж»). Протестировал и положил. Через некоторое время монтажники, собираясь на подключение (нужно было радио линк точка-точка организовать), взяли с собой и этот Ubiquiti NanoStation5. Приехали на объект, установили, протянули кабель – всё готово. Подошло дело к настройке Ubiquiti NanoStation5.

Ввожу в браузер ip-адрес Ubiquiti NanoStation5 (по умолчанию 192.168.1.20).

Рис.1. Не получилось зайти на Ubiquiti NanoStation5.

Ааааааааааа. Наверное, настраивал уже (обычно меняю стандартный IP на 192.168.1.1). Захожу. Опять нет. Какой же ip-адрес?!?!??!? А пес его знает! Для администратора такое забыть – как два пальца… Что делать? Лезть на мачту – снимать Ubiquiti NanoStation5 что-то не охота. Надо попытаться его найти (он же подключен к сети через Ethernet порт).

И что вы думаете? Оказывается, эти негодяи Ubiquiti и Mikrotik общаются друг с другом! Говорят друг другу: «Здравствуйте! (то есть «hello»)», сообщают как их зовут, какой у них ip- и mac-адрес. И в этом им помогает MikroTik Neighbor Discovery protocol (MNDP). И эта информация доступна в mikrotik.

Рис.2. Mikrotik Ip Neighbors.

Заходим в mikrotik, раздел Ip Neighbors.

Рис.3. neighbor list.

Что я говорил? Вот они все! Сидят, болтают. И вся информация о каждом.

IP Address: ip-адрес устройства.

MAC Adress: mac-адрес устройства.

Identity: имя в сети.

Platform:

MikroTik – это, понятно, mikrotik.

LC5 – Ubiquiti NanoStation5 loco.

NS5 – Ubiquiti NanoStation5.

B5N – Ubiquiti Bullet M5 HP.

LC2 – Ubiquiti NanoStation2 loco.

Version – версия операционной системы.

Имя на тестируемых Ubiquiti NanoStation5 я не меняю. Поэтому, все Ubiquiti NanoStation5 с именем UBNT под подозрением. Так он тут один такой! Вводим соответствующий ip-адрес и всё в порядке.

Евгений Рудченко специально для asp24.

Вас может заинтересовать

Если Вы нашли ошибку в тексте, то выделите ее мышкой и нажмите Ctrl + Enter или нажмите здесь.

Сообщение об ошибке

Ошибка:

Ваш комментарий (не обязательно):

Да

Отмена