Существует два вида технологий Ethernet, которые мы подробно разберем в этой статье, классический и коммутируемый Ethernet.

Виды Ethernet

Первым появился классический Ethernet в 1973 г. Он применял разделяемую среду в виде коаксиального кабеля, который прокладывали от одного ПК к другому. Впоследствии, коаксиал заменили на концентратор. В сетях данного типа, есть вероятность возникновения коллизий. Для устранения коллизий, применяется метод CSMA/CD.

Плохая масштабируемость это изъян сети. Если в сети чересчур много ПК или им часто приходится передать данные, то основная часть времени затрачивается на коллизии и борьбу за доступ к среде, а не на передачу информации.

Информация, которая передаётся по разделяемой среде, доступна и другим ПК. Следовательно, безопасность классического изернет достаточно низкая.

Концентратор и коммутатор

Технология которая появилась в 1995 году и используется до сих пор — это коммутируемый Ethernet. Чтобы искоренить недостатки классического изернета, приняли решение абсолютно отказаться от разделяемой среды. Вместо неё применять соединение “точка-точка”, так чтобы не возникало коллизий. И для этого придумали и создали новый вид сетевых устройств — коммутаторы.

Внешне концентратор похож на коммутатор. Говоря простым языком, это коробочки, у которых есть порты для подключения сетевых кабелей. Однако внутренне, коммутаторы и концентраторы глобально различаются.

Топологию “общая шина” использует концентратор, где внутри, все порты соединены друг с другом. Концентратор трудится на физическом уровне. Он отправляет электрические сигналы, поступающие на один порт, на все оставшиеся порты.

Внутри коммутатора полносвязная топология, обеспечивающая объединение всех портов напрямую, с помощью технологии “точка-точка”. Коммутатор действует на канальном уровне, а это значит, что он, проводит анализ заголовка канального уровня, получает оттуда адрес принимающей стороны и передает информацию только на тот порт, к которому подключен получатель, в отличии от концентратора, который передаёт данные на все порты.

Особенности работы коммутаторов

Чтобы нам понять, как работает коммутатор, разберем три понятия.

- Таблица коммутации, встроенная во все коммутаторы. Описывает, к какому именно порту коммутатора, какие ПК подключены.

- Применяется алгоритм обратного обучения чтобы узнать mac адреса компьютеров, подключённых к его портам.

- Алгоритм прозрачного моста применяется после заполнения таблицы коммутации, для передачи данных.

Таблицы коммутации

В простом виде таблица коммутации (ТК) состоит из 2-х столбцов. Столбец №1 это порт коммутатора, а 2-ой это МАК-адрес ПК, который подключен к данному порту.

В действительности, таблица выглядит намного сложнее, но чтобы понять принцип действия коммутатора, хватит этих 2-х полей.

Алгоритм обратного обучения

Чтобы узнать, как коммутатор узнает mac адреса компьютеров, которые подключены к его портам, применяется алгоритм обратного обучения.

Например, есть коммутатор, у него 8 портов. Его только что включили и не знает ничего про ПК, подключенные к нему. Ячейки в таблице коммутации пока пустые, коммутатор принимает все кадры, которые приходят на его порты и проводит анализ заголовка канального уровня. Из заголовка он извлекает адрес отправителя. Коммутатор определяет, что к порту №3 подключен ПК с таким же mac-адресом. И следовательно, записывает этот mac-адрес в ТК.

И так далее, пока вся таблица коммутации не заполнится и коммутатор не будет знать МАК-адреса всех ПК, подключенные к его портам.

Сетевой мост

Чтобы отправить кадры внутри коммутаторов, применяется алгоритм прозрачного моста. Мост — был до коммутаторов, это спец устройство, используется для объединения нескольких сетей классического ethernet. Если в сети классического интернета будет подключено большое количество ПК, то возникнут коллизии и данные будут передаваться с низкой скоростью.

Мосты нужны для того, чтобы разделить крупные сети на несколько маленьких, внутри которых намного меньше возникало коллизий и информация передавались с большей скоростью. Мост был подсоединен к 2-м или нескольким сегментам классического изернет, принимал все кадры, которые передаются, но передавал их в другую сеть только в том случае, есть они предназначались для компьютера из другой сети.

Есть несколько видов мостов, но для коммутаторов выбрали режим работы прозрачного моста. Прозрачный мост, он незаметен для сетевых устройств. У него нет своего макадреса и ему не нужна настройка. Вы можете подключать к нему ПК и информация будет немедленно передаваться в отличие от коммутатора. Маршрутизатору нужны конфигурации для каждого порта. В маршрутизаторах необходимо прописать ip адрес, и настроить таблицу маршрутизации.

Алгоритм прозрачного моста

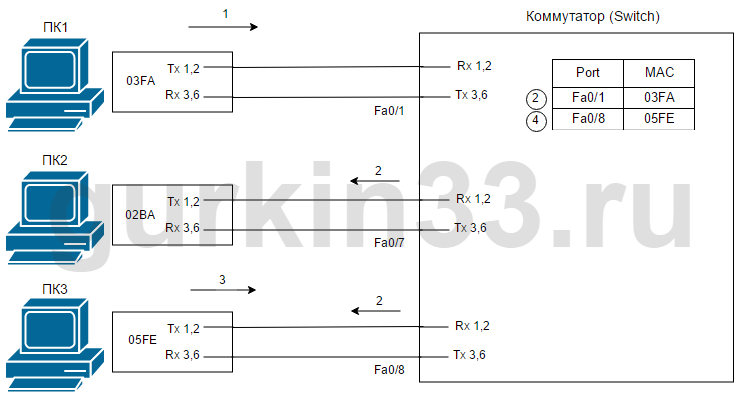

Например, таблица коммутации заполнена и коммутатор знает мак адреса компьютеров, подключённые к его портам. Коммутатор принимает кадры, проводит анализ заголовка канального уровня и извлекает оттуда адрес получателя. Он ищет этот мак-адрес в таблице коммутации, в нашем случае на картинке ниже, компьютер с таким мак адресом подключен к порту № 2.

Следовательно, кадр передается на порт №2, где и есть получатель, а не на все порты, как это делает концентратор.

Если пришел кадр с адресом получателя, а этого адреса нет в таблице коммутации. То коммутатор работает по такой же схеме, как и концентратор.

Передает кадр на все порты, кроме того порта откуда этот кадр поступил, надеясь, что к какому-нибудь из этих портов подключен компьютер получателя, просто по каким-то причинам он еще не передавал данные и поэтому его мак адреса нет в ТК.

Коммутатор и коллизии

Применяя сеть состоящую только из коммутаторов, коллизий не возникает. Исключением является полудуплексное соединение ПК к коммутатору, при котором передача данных в одно и то же время, возможна только в одну сторону. На данный момент, полудуплексное соединение применяется очень и обычно возникает в случае ошибок работы оборудования.

Если к какому-либо порту коммутатора подключить концентратор, то этот порт подключится к общей среде и на нем появятся коллизии, также как и в классическом ethernet.

Коллизии

Необходимо, чтобы данные передавал один ПК, если информацию будут передавать несколько компьютеров, то произойдет коллизия и информация будет потеряна.

Рассмотрим вариант сети с разделяемой средой, к ней подключено 4 компьютера и первый ПК начал передавать данные.

Он продолжает передавать данные, при этом сигнал пока не дошел до остальных компьютеров. Второй ПК тоже решил отправлять данные и передает сигнал в разделяемую среду.

Спустя время сигналы столкнутся, наложатся друг на друга и будет невозможно прочитать сообщение ни от первого компьютера, ни от второго.

Именно такая ситуация и называется коллизией. Когда сигналы от нескольких устройств накладываются и нельзя прочитать данные.

Доступ к среде

Чтобы избежать коллизий и информация передавались успешно в сетях, где применяется разделяемая среда необходимо использовать, какой-то метод управления доступом к среде. Этот метод должен сделать так, чтобы в одно и то же время данные по разделяемой среде передавал только один компьютер.

В классическом Ethernet используется метод доступа к разделяемой среде CSMA/CD. Сокращение от английского Carrier Sense Multiple Access with Collision Detection. По-русски множественный доступ с прослушиванием несущей частоты и обнаружением коллизий.

Множественный доступ означает, что у нас есть какая-то разделяемая среда, которую используют несколько компьютеров.

Прослушивание несущей частоты

Для того, чтобы избежать коллизий, ПК передают информацию только тогда, когда среда свободна. И прослушивание это и есть способ определить свободна среда в данный момент времени или сейчас, какой-то другой ПК передает данные, через разделяемую среду.

Несущая частота это основная гармоника сигнала, применяемая для передачи информации на физическом уровне.

Например, в Ethernet при манчестерском кодировании происходит смена сигнала в середине каждого такта. Также дополнительно может происходить смена сигнала в конце каждого такта. Поэтому, все компьютеры смотрят изменяется ли сигнал с заданной частотой. И если сигнал изменяется, то значит, какой-то другой компьютер передает данные, поэтому сейчас передавать данные нельзя. Если же в сети нет несущей частоты, то можно передавать данные не опасаясь, что помешаешь какому-то другому устройству. Также возможен вариант, когда в сети есть какой-то сигнал. но в нем нет явно выраженной несущей частоты. Это говорит о том, что это не сигнал передачи данных, а просто помехи.

Обнаружение коллизий

Если два компьютера начали передавать данные одновременно, то происходит коллизия. Как в Ethernet компьютера обнаруживают коллизию? Для этого они передают и принимают данные одновременно и сравнивают эти данные между собой. Если тот сигнал, который компьютер передает в сеть отличается от того, который он принимает, это значит произошла коллизия. Входной сигнал меняется из-за того, что какой-то другой компьютер передает свой сигнал в сеть.

В Ethernet если компьютер обнаружил коллизию, он останавливает передачу и передает в сеть Jam последовательность. Это сигнал, который существенным образом искажает все данные, которые передаются по сети, усиливает коллизию, чтобы все компьютеры, которые подключены к разделяемой среде, гарантированно поняли, что коллизия произошла и остановили передачу.

Модель CSMA/CD

Работа по этому методу состоит из трех периодов, периода передачи, периода конкуренции и периода простоя. В период передачи, какому-то ПК удалось захватить доступ к разделяемой среде и он передает свои данные. В периоде простоя никому передавать данные не нужно и среда свободна.

Период конкуренции возникает, когда несколько компьютеров пытаются начать передавать данные, из-за того, что данные передают несколько компьютеров, возникает коллизия, передача данных останавливается и так продолжается некоторое время, пока одному компьютеру не удастся захватить разделяемую среду себе в монопольное использование, после этого начинается период передачи.

Период передачи

Передавать какие-то кадры компьютер может, только если в среде нет несущей частоты. Компьютер проверил, что в среде несущая частота отсутствует, значит он может начинать передачу кадр.

Передача состоит из преамбулы, кадра и межкадрового интервала.

Сначала передается преамбула, которая позволяет отправителю и получателю синхронизироваться и выделить кадр, затем передается сам кадр. А после этого выдерживается пауза, которая называется межкадровый интервал.

Преамбула в первом варианте Ethernet имеет следующий формат. Длина преамбулы 8 байт. Первые 7 байт это последовательность чередующихся нулей и единиц, именно за счет этого обеспечивается синхронизация отправителя и получателя. В восьмом байте в конце идет две единицы подряд (все последовательности на картинке сверху) это говорит о том, что преамбула закончиась и дальше идут данные кадры.

Передача кадра

Передача кадров в классическом Ethernet. Компьютер подключенный к разделяемой среде сначала передает преамбулу, а потом начинает передавать кадр.

Все компьютеры, которые подключены к этой разделяемой среде, начинают читать кадр и записывать данные в буфер. Все ПК читаю первые 6 байт кадра, в которых находится МАК-адрес получателя.

После этого компьютеры сравнивают мак адрес получателя со своим мак-адресом. И тот компьютер, который опознал свой мак-адрес продолжает записывать этот кадр в свой буфер. Все остальные ПК информацию из буфера стирают и не продолжают принимать данные.

Есть специальные режимы работы сетевого адаптера, неразборчивый в котором адаптер принимает все кадры, которые передаются по разделяемой среде независимо от того для какого mac адреса они предназначены. Такой режим работы удобно использовать для диагностики работы сети.

Период передачи

После того, как передача кадра закончилась, компьютер отправитель выдерживает межкадровый интервал. В классическом Ethernet его длина 9,6 мкс. Это нужно, чтобы один компьютер не захватил канал монопольно и не начал передавать кадр за кадром при этом не давая ничего передавать другим компьютерам, а также, чтобы привести адаптеры в исходное положение и подготовить их для принятия и передачи следующего кадра.

После того, как передача кадра завершена и выдержан межкадровый интервал другие компьютеры могут попытаться начать передавать данные. Если в это время данные захочет передавать несколько компьютеров, то происходит период конкуренции. Компьютеры пытаются захватить канал для передачи данных.

Период конкуренции

Компьютер, когда начинает передавать данные он также и принимает данные, чтобы понять произошла коллизия или нет. В период конкуренции, когда данные передают одновременно на несколько компьютеров, происходит коллизия, поэтому компьютеру необходимо сделать паузу и продолжить передачу через некоторое время. Однако, если все компьютеры будут ждать одинаковое время, то период конкуренции никогда не закончится. ПК обнаружат коллизию, подождут заданное время, снова начнут передавать данные, снова обнаружат коллизию и снова будут ждать одинаковое время. Поэтому, время для ожидания конкуренции выбирается случайным образом, по алгоритму.

L*512 битовых интервалов

Битовый интервал это время между появлениями двух последовательных битов данных. В классическом Ethernet это 0,1 мкс, но длительность битового интервала может быть любой, главное, что она фиксирована для конкретной сетевой технологии. Число L выбирается случайным образом из диапазона [0, 2 в степени N — 1], где N — номер попытки передачи данных.

Отсрочка

Этот алгоритм называется экспоненциальным двоичным алгоритмом отсрочки. Экспоненциальным, потому что при каждой попытке передачи данных, диапазон из которого выбирается случайное число для задержки увеличивается по экспоненте.

Когда компьютеры начали передавать данные и обнаружили коллизию, число L выбирается из диапазона [0,1]. Если компьютеров много и они работают активно, то велика вероятность, что два компьютера выберут одинаковое число L и снова произойдет коллизия. На втором этапе число L будет выбираться из диапазона [0,3], если еще коллизия, то [0,7] и тд.

Со временем диапазон из которого выбирается L становится достаточно большим и вероятность, что несколько компьютеров выберут одно и то же значение, снижается. При этом в классическом Ethernet используется ограничение, после 10 попыток, интервал из которого выбираются значение L не увеличивается, а после 16 попыток передача данных прекращается. Компьютер считает, что среда передачи данных неработоспособна.

Экспоненциальный двоичный алгоритм отсрочки хорошо работает если в сети мало компьютеров и когда компьютеры передают данные редко. В этом случае маленькая вероятность, что два или больше компьютеров выберут одно и тоже число L для времени ожидания. Однако, если нагрузка высокая, т.е. компьютеров много и они передают данные активно, то коллизии возникают гораздо чаще, число попыток передачи растет, увеличивается диапазон из которого выбирается значение L для задержки и время задержки для передачи каждого кадра увеличивается экспоненциально. В результате скорость передачи данных по сети существенно снижается.

Недостатки классического Ethernet

Классический Ethernet, который использует разделяемую среду для передачи данных обладает существенными недостатками.

Первый недостаток, когда в сети много ПК и они активно передают данные, то сеть работает очень медленно или становится неработоспособной. ПК большую часть времени тратят на борьбу за доступ к разделяемой среде, чем на передачу данных.

Некоторые оценки работоспособности, которые были проведены для классического Ethernet показали, что он может работать если в сети не более 30 компьютеров и они создают нагрузку на разделяемую среду не более 30%.

Безопасность в классическом изернет низкая, все данные, которые поступают в разделяемую среду доступны всем ПК в сети, потому любой, кто подключился к разделяемой среде, может перехватить ваши данные и посмотреть все что в них находится.

И третий недостаток это разное время доставки кадра. Если компьютеру повезло и коллизий не возникло, то он может отправить кадр сразу, но для передачи другого кадра может понадобится 5-6 попыток. Разное время задержки при передачи кадров очень неудобно для трафика реального времени, такого как голосовой трафик или стриминг видео.

4- захваченные пакеты;

5- данное поле отображает информацию выбранного пакета;

6- в данном поле показан захваченный пакет в шестнадцатеричном и

ASCII представлении.

4. Лабораторные работы

4.1 Лабораторная работа № 1 Изучение работы коммутаторов Ethernet

Цель: Освоить правило формирования таблиц коммутации в коммутаторах

Ethernet и формирование логических топологий с помощью протокола покрывающего дерева STP.

Оборудование лабораторной работы: программа GNS3, сетевой анализатор протоколов WireShark.

1. В программе GNS3 составьте следующую топологию рисунок 41.

Рисунок 41 – топология сети

Для моделирования коммутаторов воспользуйтесь соответствующим

значком

коммутаторы соединяйте между собой только через интерфейсы f1/х. Для работы коммутатора подключите образ маршрутизатора Cisco IOS с3745. В

качестве хостов выбраны маршрутизаторы 3640, для которых в настройках необходимо добавить 1 слот NM-1FE-TX.

С помощью параметра IdlePC отрегулируйте загрузку центрального процессора вашего персонального компьютера для повышения быстродействия.

2. Настройте IP адреса для маршрутизаторов напримере R2

1. На маршрутизаторе войдите в режим глобальной конфигурации

R2>enable

R2#conf t

R2(config)#

2.Введите команду, чтобы войти в режим конфигурации интерфейса

FastEthernet 0/0.

R2(config)#interface f 0/0

R2(config-if)#

3. Выведите на экран все доступные команды режима конфигурации

интерфейса командой «?».

R2(config-if)#?

4.Команда no shutdown включает выбранный интерфейс, команда shutdown выключает интерфейс. Выполните команду на FastEthernet

0/0, маршрутизатора 1 для запуска интерфейса.

5.Введите команду, которая установит IP адрес 192.168.1.1 255.255.255.0

на интерфейс FastEthernet 0/0 и включите интерфейс.

R2(config-if)#ip address 192.168.1.1 255.255.255.0

6. Включите интерфейс, введя следующую команду:

R2(config-if)#no shutdown

7. Добавьте описание этого интерфейса.

R2(config-if)#description Ethernet interface on R2

8.Для просмотра описания интерфейса, вернитесь обратно в привилегированный режим и запустите команду show interface. Вы должны увидеть описание FastEthernet 0/0.

R2(config-if)#end

R2#show interface F0/0

FastEthernet0/0 is up, line protocol is up

Hardware is AmdFE, address is cc0a.194c.0000 (bia cc0a.194c.0000) Internet address is 192.168.1.102/24

—- more —

Обратите внимание на МАС адрес интерфейсов. Повторите пункты с первого по восьмой для хостов R8, R9, R10, только в качестве IP адресов возьмите соответственно 192.168.1.100, 192.168.1.101 и 192.168.1.102.

Проверьте связь между всеми маршрутизаторами с помощью утилиты ping, для этого зайдите на любой из маршрутизаторов и в привилегированном режиме введите команду ping [ip адрес], как показано ниже:

R2# ping 192.168.1.100

Появляющиеся восклицательные знаки говорят о доступности соответствующих устройств, если вместо восклицательных знаком появляется точка “.”, это говорит о недоступности устройства, в этом случае проверьте правильность введенных вами IP адресов и номера интерфейсов,

которыми соединены между собой все устройства.

3. Просмотр таблицы коммутации

После того как вы «пропинговали» все маршрутизаторы, коммутаторы составили таблицу коммутации, которую можно посмотреть введя в

привилегированном режиме команду:

Sw1#show mac-address-table

После чего будет выведена следующая таблица:

|

Destination Address |

Address Type VLAN |

Destination Port |

||

|

————————- |

—————— |

——– |

——————– |

|

|

c40c.0b28.0000 |

Self |

1 |

Vlan1 |

|

|

cc02.194c.0000 |

Dynamic |

1 |

FastEthernet1/0 |

|

|

c40e.19cc.f100 |

Dynamic |

1 |

FastEthernet1/2 |

|

|

c40e.19cc.f102 |

Dynamic |

1 |

FastEthernet1/3 |

|

|

c40e.19cc.0000 |

Dynamic |

1 |

FastEthernet1/2 |

|

|

cc0b.06a4.0000 |

Dynamic |

1 |

FastEthernet1/3 |

Как видно в таблице коммутации в столбце Address Type указаны два

типа записей: Self и Dynamic. Self – указывает на свой МАС адрес, Dynamic

указывает на то, что данная запись была получена при обучении коммутатора. Помимо этого в таблицу коммутации можно заносить и

статические записи с использованием следующей команды:

mac-address-table static [H.H.H {мас адрес}] interface [номер интерфейса] vlan [номер VLAN]

Пример: необходимо указать коммутаторы, что устройство с МАС адресом 1111.2222.3333 закреплено за интерфейсом fastEthernet 1/1, и оно

находится в VLAN 1, такая команда будет выглядеть следующим образом:

SW2(config)#mac-address-table static 1111.2222.3333 interface fastethernet 1/1 vlan 1

SW1#show mac-address-table

|

Destination Address |

Address Type |

VLAN Destination Port |

||

|

————————– |

—————– |

——– |

——————– |

|

|

c40c.0b28.0000 |

Self |

1 |

Vlan1 |

|

|

cc02.194c.0000 |

Dynamic |

1 |

FastEthernet1/0 |

|

|

1111.2222.3333 |

Static |

1 |

FastEthernet1/1 |

обратите внимание на новый тип записи – Static

4. Просмотр статистики по протоколу STP

В любом из коммутаторов в привелегированном режиме введите

следующую команду:

SW2#show spanning-tree brief

|

VLAN1 |

||||||||

|

Spanning tree enabled protocol ieee |

||||||||

|

Root ID Priority |

32768 |

|||||||

|

Address c40c.0b28.0000 |

||||||||

|

Cost |

19 |

|||||||

|

Port |

42 (FastEthernet1/1) |

|||||||

|

Hello Time |

2 sec Max Age 20 sec Forward Delay 15 sec |

|||||||

|

Bridge ID Priority |

32768 |

|||||||

|

Address |

c40d.0b28.0000 |

|||||||

|

Hello Time |

2 sec Max Age 20 sec Forward Delay 15 sec |

|||||||

|

Aging Time 300 |

||||||||

|

Interface |

Designated |

|||||||

|

Name |

Port ID |

Prio |

Cost |

Sts |

Cost |

Bridge ID |

Port ID |

|

|

——————– |

——— |

—- |

—– |

—– |

—– |

—————————— |

———– |

|

|

FastEthernet1/0 |

128.41 |

128 |

19 |

FWD |

19 |

32768 c40d.0b28.0000 |

128.41 |

|

|

FastEthernet1/1 |

128.42 |

128 |

19 |

FWD |

0 |

32768 c40c.0b28.0000 |

128.44 |

|

|

FastEthernet1/2 |

128.43 |

128 |

19 |

FWD |

19 |

32768 c40d.0b28.0000 |

128.43 |

|

|

FastEthernet1/3 |

128.44 |

128 |

19 |

FWD |

19 |

32768 c40d.0b28.0000 |

128.44 |

|

|

FastEthernet1/4 |

128.45 |

128 |

19 |

FWD |

19 |

32768 c40d.0b28.0000 |

128.45 |

Первое значение Port ID – указывает на идентификатор собственного порта, последнее значение Port ID в этой таблице указывает идентификатор порта соседнего коммутатора.

Задание:

Составьте следующую таблицу, как это показано ниже, для каждого коммутатора.

Таблица 1 – Идентификаторы коммутаторов

|

Имя коммутатора |

MAC адрес |

Приоритет |

Идентификатор порта |

|

|

SW2 |

c40c.0b28.0000 |

32768 |

FastEthernet1/0 |

128.41 |

|

FastEthernet1/1 |

128.42 |

|||

|

FastEthernet1/2 |

128.43 |

|||

|

FastEthernet1/3 |

128.44 |

|||

|

FastEthernet1/4 |

128.45 |

|||

|

…. |

…. |

…. |

… |

По данным из таблицы 1 определите логическую топологию, которую составил протокол STP, и состояние каждого порта, затем полученные вами результаты сравните со статистикой протокола STP

5. Изменение идентификаторов протокола STP

В качестве изменяемых идентификаторов в протоколе STP могут выступать приоритеты мостов и значение стоимости канала связи.

5.1 Изменение приоритетов мостов

Данные для изменения работы протокола STP необходимо вводит в

режиме конфигурации терминала.

spanning-tree vlan [номер Vlan] priority [значение приоритета]

Пример. Необходимо назначить значение приоритета равное 10000

коммутатору SW1 для VLAN 1:

SW1(config)#spanning-tree vlan 1 priority 10000

Введите данную команду на коммутаторе SW1, предварительно запустив анализатор протокола между SW1 и SW2, обратите внимание на то,

что сразу произойдет отправка сообщения об изменении топологии TCN (topology change notification), а если коммутатор SW1 был корневым коммутатором, то будет отправлено конфигурационное сообщение с флагом

TC=1, который указывает на факт изменения топологии.

Еще одной командой для изменения приоритетов коммутаторов является команда:

spanning-tree vlan [номер Vlan] root primary diameter [диаметр сети] hello-time [значение таймера]

Данная команда заставит работать коммутатор как корневой, путем установки собственного приоритета меньшего чем у текущего корневого.

диаметр сети указывает максимальное количество коммутаторов между двумя самыми удаленными коммутаторами в сети.

В качестве команды primary можно указать secondary, заставив коммутатор, установить приоритет больший, чем у корневого, но меньший чем у всех остальных.

Cконфигурируйте SW3 как secondary, а SW4 как primary, и

проанализируйте вновь полученную топологию протокола STP.

5.2 Изменение идентификаторов портов

В режиме конфигурации порта коммутатора можно изменить приоритет порта и корневую стоимость, оба параметра влияют на логическую топологию протокола STP.

Таблица 2 – Стоимость маршрутов для портов коммутатора

|

Скорость порта |

Стандартная стоимость |

Стандартная стоимость |

||||

|

[Мбит/с] |

порта в |

«сокращенном |

порта в «расширенном |

|||

|

режиме» |

режиме» |

|||||

|

4 Мбит/с |

250 |

нет |

||||

|

10 |

Мбит/с |

100 |

2 000 000 |

|||

|

16 |

Мбит/с |

62 |

нет |

|||

|

45 |

Мбит/с |

39 |

нет |

|||

|

100 |

Мбит/с |

19 |

200 000 |

|||

|

155 |

Мбит/с |

14 |

нет |

|||

|

622 |

Мбит/с |

6 |

нет |

|||

|

1 Гбит/с |

4 |

20 000 |

||||

|

10 |

Гбит/с |

2 |

2 000 |

|||

|

100 |

Гбит/с |

нет |

200 |

|||

|

1000 Гбит/с |

нет |

20 |

||||

|

10 |

Тбит/с |

нет |

2 |

|||

|

Для изменения |

корневой |

стоимости порта необходимо ввести |

следующую команду:

SW(config-if)#spanning-tree cost [стоимость]

Для коммутатора SW1 и его порта f1/4 измените стоимость на 200, для этого введи следующую команду:

SW5(config-if)#spanning-tree cost 200

После чего заново проанализируйте новую логическую топологию.

Следующей командой можно изменить приоритет порта: spanning-tree port-priority [приоритет]

Для коммутатора SW5 уменьшите значение приоритета порта f1/2 до

80, введя следующую команду:

SW5(config-if)#spanning-tree port-priority 80

После чего в привилегированном режиме введите команду show spanning-tree brief, и посмотрите на изменение в идентификаторе порта

(примечание значение поля приоритета должно быть кратно 8)

Отчет о лабораторной работе должен содержать:

1.Исходную топологию;

2.Логическую топологию, составленную протоколом STP, с указанием ролей каждого из портов коммутатора;

3.Таблицу 1 для коммутаторов исходной топологии;

4.Логические топологии, получившиеся в результате изменения приоритета коммутатора и стоимости порта (две топологии);

5.Приведите три захваченных сообщения с помощью wireshark:

|

конфигурационное |

сообщение, |

конфигурационное |

сообщение |

с |

установленными флагами TC и TCA, сообщение об уведомлении изменения

топологии TCN;

Контрольные вопросы:

1.Процедура составления таблицы коммутации;

2.Методы коммутации;

3.Структура МАС адреса;

4.Структура кадра Ethernet;

5.В чем разница между повторителем и коммутатором;

6.Объясните, почему нельзя создавать петлевые соединения в сети

Ethernet без поддержки протокола STP;

7.Объясните алгоритм работы метода доступа к среде CSMA/CD;

8.Чем обусловленная максимальная длина коллизионного домена;

9.Какой минимальный размер кадра определен стандартом для технологии Ethernet;

10.Перечислите скорости, на которых может работать технология

Ethernet;

11. Перечислите виды коллизий в сети Ethernet;

12.Объясните назначение процедуры автосогласования;

13. Какой метод кодирования на физическом уровне используется технологией Ethernet 10BaseT, 100BaseTX, 100BaseFX, 1000BaseT;

14.Объясните в чем разница методов разводки контактов по стандарту

EIA/TIA 586A и EIA/TIA 586B;

15.Объясните, как выбирается корневой коммутатор;

16.Объясните правила выбора коневых портов;

17.Объясните правила выбора назначенных портов;

18.Какие состояния проходит порт, прежде чем перейти в состояние перенаправления;

19.Какие основные таймеры определены в протоколе STP;

20.Поясните, какими правилами надо руководствоваться для того чтобы определить местоположение корневого коммутатора в сети;

21.Объясните алгоритм работы протокола STP при обнаружении изменения топологии;

22.Поясните назначение флагов конфигурационного сообщения

BTDU;

23. Объясните назначение такого устройства как медиаконвертер.

Соседние файлы в предмете [НЕСОРТИРОВАННОЕ]

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

Технологии коммутации

| Напечатано:: | Гость |

| Дата: | воскресенье, 21 мая 2023, 03:06 |

Оглавление

- 1. Технологии коммутации

- 2. Алгоритм прозрачного моста

- 3. Методы коммутации

- 4. Конструктивное исполнение коммутаторов

- 5. Физическое стекирование коммутаторов

- 6. Технологии коммутации и модель OSI

- 7. Программное обеспечение коммутаторов

- 8. Общие принципы сетевого дизайна

- 9. Трехуровневая иерархическая модель сети

- 10. Протокол Spanning Tree Protocol (STP)

- 10.1. Построение активной топологии связующего дерева

- 10.2. Bridge Protocol Data Unit (BPDU)

- 10.3. Состояния портов

- 10.4. Таймеры STP

- 10.5. Изменение топологии

- 10.6. Настройка STP

- 11. Виртуальные локальные сети (VLAN)

- 11.1. Типы VLAN

- 11.2. VLAN на основе портов

- 12. VLAN на основе стандарта IEEE 802.1Q

- 12.1. Некоторые определения IEEE 802.1Q

- 12.2. Тег VLAN IEEE 802.1Q

- 12.3. Port VLAN ID

- 12.4. Продвижение кадров VLAN IEEE 802.1Q

- 12.5. Пример настройки VLAN IEEE 802.1Q

- 13. Технология Power over Ethernet

- 13.1. Спецификация РоЕ для двух пар кабеля

- 13.2. Стандарт IEEE 802.3bt-2018

- 13.3. Как выбрать коммутатор РоЕ для сети

1. Технологии коммутации

Мостовые соединения (bridging) являются фундаментальной частью стандартов для локальных сетей IEEE. Мост был разработан с целью уменьшения количества коллизий в локальных сетях, которые изначально использовали разделяемую среду передачи, увеличения диаметра сети, а также поддержки различных протоколов сетевого уровня. Мост делил локальную сеть на два (или более) сегмента и выполнял фильтрацию кадров на основе их МАС-адресов назначения. Прежде чем переслать кадры из одного сегмента в другой, он анализировал их и передавал только в том случае, если такая передача действительно была необходима, то есть МАС-адрес рабочей станции назначения принадлежал другому сегменту.

Стандарты IEEE определяют мостовые соединения для всех технологий локальных сетей. Например, в сетях Token Ring используется алгоритм мостовой передачи с маршрутизацией от источника (source route bridging), определенный в Секции 9 стандарта IEEE 802.2, в сетях Ethernet используется алгоритм прозрачного моста (transparent bridge), который определен стандартом IEEE 802.1D.

В настоящее время основным строительным блоком для создания локальных сетей являются коммутаторы (коммутаторы Ethernet, т.к. Ethernet является основной технологией локальных сетей). Коммутатор представляет собой многопортовый мост и также функционирует на канальном уровне модели OSI. Основное отличие коммутатора от моста заключается в том, что он производительнее, может устанавливать одновременно несколько соединений между разными парами портов и поддерживает множество дополнительных возможностей, отвечающих общепринятым стандартам. Наиболее распространенными и широко используемыми в настоящее время функциями коммутаторов являются:

- виртуальные локальные сети (VLAN);

- семейство протоколов Spanning Tree – IEEE 802.1D, 802.1w, 802.1s;

- статическое и динамическое по протоколу IEEE 802.1ad агрегирование каналов Ethernet;

- обеспечение качества обслуживания QoS;

- функции обеспечения безопасности, включая аутентификацию 802.1Х, функции Port Security, IP-MAC-Port Binding и т.д.;

- SNMP-управление и др.

Помимо перечисленных функций коммутаторы могут поддерживать протоколы маршрутизации и играть роль маршрутизаторов локальной сети. В этом случае их называют коммутаторами 3-го уровня.

2. Алгоритм прозрачного моста

Коммутаторы локальных сетей обрабатывают кадры на основе алгоритма прозрачного моста (transparent bridge), который определен стандартом IEEE 802.1D. Процесс работы алгоритма прозрачного моста начинается с построения таблицы коммутации (Forwarding DataBase, FDB) или таблицы МАС-адресов. Напомним, что сети Ethernet являются сетями с коммутацией пакетов. Коммутация пакетов основана на таблицах, которые хранятся в памяти и содержат информацию, позволяющую определить путь до места назначения пакета.

Рис. 6.1 Таблица коммутации

Изначально таблица коммутации пуста. При включении питания, одновременно с передачей данных, коммутатор изучает расположение подключенных к нему сетевых устройств путем анализа МАС-адресов источников получаемых кадров. Например, если на порт 1 коммутатора, показанного на рисунке 6.2, поступает кадр от узла А, то он создает в таблице коммутации запись, ассоциирующую МАС-адрес узла А с номером входного порта. Записи в таблице коммутации создаются динамически, т.е. как только коммутатором будет прочитан новый МАС-адрес, то он сразу будет занесен в таблицу коммутации. Дополнительно к МАС-адресу и ассоциированному с ним порту в таблицу коммутации для каждой записи заносится время старения (aging time). Время старения позволяет коммутатору автоматически реагировать на перемещение, добавление или удаление сетевых устройств. Каждый раз, когда идет обращение по какому-либо МАС-адресу, соответствующая запись получает новое время старения. Записи, по которым не обращались долгое время, из таблицы удаляются. Это позволяет хранить в таблице коммутации только актуальные МАС-адреса, что уменьшает время поиска соответствующей записи и гарантирует, что она не будет использовать слишком много системной памяти.

Рис. 6.2 Построение таблицы коммутации

Помимо динамического создания записей в таблице коммутации в процессе самообучения коммутатора, существует возможность создания статических записей таблицы коммутации вручную. Статическим записям, в отличие от динамических, не назначается время старения.

Статическую таблицу коммутации удобно использовать для повышения сетевой безопасности, когда необходимо гарантировать подключение к сети только устройств с определенными МАС-адресами. В этом случае необходимо отключить автоизучение МАС-адресов на портах коммутатора.

Внимание: как правило, размер статической таблицы коммутации меньше размера динамической. Размеры обеих таблиц также зависят от модели коммутатора. Обычно производители указывают размеры таблиц коммутации в спецификациях устройств.

Если в таблице коммутации появляется хотя бы одна запись, то коммутатор начинает использовать ее для пересылки кадров. Рассмотрим пример, показанный на рисунке 6.3, описывающий процесс пересылки кадров между портами коммутатора.

Когда коммутатор получает кадр, отправленный компьютером А компьютеру В, он извлекает из него МАС-адрес назначения и ищет этот МАС-адрес в своей таблице коммутации. Как только в таблице коммутации будет найдена запись, ассоциирующая МАС-адрес назначения (компьютера В) с одним из портов коммутатора, за исключением порта-источника, кадр будет передан через соответствующий выходной порт (в приведенном примере – порт 2). Этот процесс называется продвижением (forwarding) кадра.

Если бы выходной порт и порт-источник совпали, то передаваемый кадр был бы отброшен коммутатором. Этот процесс называется фильтрацией (filtering).

В том случае, если МАС-адрес назначения в поступившем кадре неизвестен (в таблице коммутации отсутствует соответствующая запись), коммутатор создает множество копий этого кадра и передает их через все свои порты, за исключением того, на который он поступил. Этот процесс называется лавинной передачей (flooding). Несмотря на то, что процесс лавинной передачи занимает полосу пропускания, он позволяет коммутатору избежать потери кадров, когда МАС-адрес приемника неизвестен.

Помимо лавинной передачи одноадресных кадров, коммутаторы также выполняют лавинную передачу многоадресных и широковещательных кадров, которые генерируются сетевыми мультимедийными приложениями.

Рис. 6.3 Передача кадра с порта на порт коммутатора

3. Методы коммутации

Прежде чем принять решение о передаче кадра, коммутатор получает и анализирует его содержимое. В современных коммутаторах используются следующие методы коммутации пакетов, определяющие поведение устройства при получении кадра:

- коммутация с промежуточным хранением (store-and-forward);

- коммутация без буферизации (cut-through).

Оба метода коммутации пакетов принимают решение о продвижении кадров на основе МАС-адреса получателя, но отличаются последовательностью действий, которые коммутатор выполнит, прежде чем передать или отбросить поступивший на его порт кадр.

Рис. 6.4 Методы коммутации

Метод коммутации с промежуточным хранением (store-and-forward) исторически появился первым. Он характеризуется тем, что коммутатор, прежде чем передать кадр, полностью копирует его в буфер и производит проверку на наличие ошибок. Если кадр содержит ошибки (не совпадает контрольная сумма, или кадр меньше 64 байт или больше 1518 байт), то он отбрасывается. Если кадр не содержит ошибок, то коммутатор находит МАС-адрес приемника в своей таблице коммутации и определяет выходной порт. Затем, если не определены никакие фильтры, коммутатор передает кадр через соответствующий порт устройству назначения.

Несмотря на то, что этот способ передачи связан с задержками (чем больше размер кадра, тем больше времени требуется на его прием и проверку на наличие ошибок), он обладает двумя существенными преимуществами:

- коммутатор может быть оснащен портами, поддерживающими разные технологии и скорости передачи, например, 10/100 Мбит/с, 1000 Мбит/с и 10 Гбит/с;

- коммутатор может проверять целостность кадра, благодаря чему поврежденные кадры не будут передаваться в соответствующие сегменты.

В большинстве коммутаторах D-Link реализован этот метод коммутации. Благодаря использованию в устройствах высокопроизводительных процессоров и контроллеров ASIC (Application-Specific Integrated Circuit), задержка, вносимая коммутацией store-and-forward при передаче кадров, оказывается незначительной.

Коммутация без буферизации (cut-through) была реализована в первом коммутаторе Ethernet, разработанном фирмой Kalpana в 1990 г. При работе в этом режиме теоретически коммутатор копирует в буфер только МАС-адрес назначения (первые 6 байт после преамбулы) и сразу начинает передавать кадр, не дожидаясь его полного приема. Однако современные коммутаторы не всегда реализуют коммутацию без буферизации в классическом варианте. В зависимости от реализации коммутатор дожидается приема в буфер определенного количества байтов кадра и, если на порте не определены никакие фильтры, принимает решение о его передаче. Так как при работе в режиме cut-through коммутатор не дожидается приема всего кадра, то он не выполняет проверку кадров на наличие ошибок. Проверка кадра на наличие ошибок возлагается на принимающий узел. Однако, современная сетевая инфраструктура, включающая оборудование и кабельную систему позволяет свести вероятность возникновения ошибочных кадров к минимуму.

Основным преимуществом коммутации без буферизации по сравнению с коммутацией с промежуточным хранением является уменьшение времени передачи кадров большого размера. Например, если приложение использует Jumbo-фреймы (кадры размером до 10 000 байт), то коммутатор, работающий в режиме cut-through, будет передавать данные на несколько микро или миллисекунд (в зависимости от скорости портов коммутатора) быстрее коммутатора, использующего режим store-and-forward.

Помимо этого, коммутаторы с поддержкой режима cut-through хорошо подходят для использования в сетях с приложениями, критичными к задержкам, например в центрах обработки данных.

Однако в некоторых случаях, метод cut-through теряет свои преимущества в скорости передачи. Это может произойти при перегрузке сети, использовании функций фильтрации, требующих обработки на ЦПУ, или когда порты коммутатора поддерживают разную скорость (если коммутационная матрица плохо спроектирована).

Коммутаторы D-Link серии DXS-3600-xx обеспечивают гибкость в выборе метода коммутации, т.к. поддерживают selectable store-and-forward/cut-through mode. По умолчанию в коммутаторах этой серии используется режим store-and-forward, поэтому для получения преимуществ от использования режима cut-through, администратор сети должен сначала его активизировать. Коммутатор будет копировать в буфер и изучать первые 560 байт кадра. Если размер кадра окажется больше 560 байт, коммутатор автоматически переключится в режим cut-through и начнет процесс продвижения кадра, не дожидаясь его полного приема. Соответственно для кадров, чей размер меньше или равен 560 байт, будет использоваться режим коммутации store-and-forward.

4. Конструктивное исполнение коммутаторов

В зависимости от конструктивного исполнения (габаритных размеров), можно выделить три группы коммутаторов:

- настольные коммутаторы (Desktop switch);

- автономные коммутаторы, монтируемые в телекоммуникационную стойку (Rack mounted switch);

- коммутаторы на основе шасси (Chassis switch).

Как следует из названия, настольные коммутаторы не предназначены для размещения в стойках, но иногда могут оснащаться входящими в комплект поставки скобами для крепления на стену. Обычно такие коммутаторы обладают корпусом обтекаемой формы с относительно небольшим количеством фиксированных портов (у коммутаторов D-Link количество портов варьируется от 5 до 16), внешним или внутренним блоком питания, ножками (обычно резиновыми) для обеспечения вентиляции нижней поверхности устройства. Чаще всего коммутаторы настольного форм-фактора используются в сетях класса SOHO (Small Office, Home Office), где не требуется высокая производительность и расширенные сетевые функции. В качестве примера можно привести коммутаторы D-Link серий DES-10хх и DGS-10xx.

Рис. 6.5 Коммутатор DES-1008D c 8 портами 10/100BASE-TX

Автономные коммутаторы в стоечном исполнении высотой 1U (unit) имеют корпус для монтажа в 19” стойку, встроенным блоком питания и фиксированным количеством портов (у коммутаторов D-Link количество портов может достигать 52). По сравнению с настольными коммутаторы, монтируемые в стойку, обеспечивают более высокую производительность и надежность, а также предлагают широкий набор сетевых функций и интерфейсов. Как правило, такие коммутаторы используются на уровнях доступа и распределения сетей малых и средних предприятий (Small to Medium Business, SMB), корпоративных сетей и сетей провайдеров услуг (Internet Service Provider, ISP).

Рис. 6.6 Коммутатор DGS-1510-28 с 24 портами 10/100/1000BASE-T, 4 портами SFP и функцией энергосбережения

Среди коммутаторов в стоечном исполнении с фиксированным количеством портов можно выделить в отдельную группу стековые коммутаторы. Эти устройства представляют собой коммутаторы, которые могут работать как автономно, потому что выполнены в отдельном корпусе, так и совместно благодаря наличию специальных интерфейсов, позволяющих объединять коммутаторы в одно логическое устройство для увеличения количества портов, удобства управления и мониторинга. В этом случае отдельные коммутаторы образуют стек.

Коммутаторы на основе шасси содержат слоты, которые могут быть использованы для установки интерфейсных модулей расширения, резервных источников питания и процессорных модулей. Модульное решение обеспечивает гибкость применения, высокую плотность портов и возможность резервирования критичных для функционирования коммутатора компонентов. Модули такого коммутатора поддерживают технологию «hot swap» (горячая замена), т.е. допускают замену без выключения питания коммутатора. Коммутаторы на основе шасси предназначены для работы в крупных корпоративных магистральных сетях, городских сетях или сетях операторов связи.

Рис. 6.7 Шасси 3 уровня DGS-6604 с 4 слотами расширения

5. Физическое стекирование коммутаторов

Под физическим стекированием понимается объединение нескольких коммутаторов в одно логическое устройство. Объединенные в стек коммутаторы имеют общие таблицы коммутации и маршрутизации (для коммутаторов 3 уровня).

В коммутаторах D-Link используются две топологии физического стекирования: «кольцо» (ring) и «цепочка» (chain).

Рис. 6.8 Топологии стекирования «кольцо» и «цепочка»

Стек кольцевой топологии строится по следующей схеме: каждое устройство в стеке подключается к вышележащему и нижележащему, при этом самый нижний и самый верхний коммутатор в стеке также соединяются. При передаче данных кадр последовательно передается от одного устройства стека к другому до тех пор, пока не достигнет порта назначения. Система автоматически определяет оптимальный путь передачи трафика, что позволяет достичь полного использования полосы пропускания. Преимуществом кольцевой топологии является то, что при выходе одного устройства из строя или обрыве связи остальные устройства стека продолжат работу в обычном режиме.

В стеке линейной топологии каждое устройство также соединено с вышележащим и нижележащим, но самый верхний и самый нижний коммутаторы не соединяются.

Все устройства стека управляются через один IP-адрес. Передача данных между ними ведется в полнодуплексном режиме.

6. Технологии коммутации и модель OSI

Коммутаторы локальных сетей можно классифицировать в соответствии с уровнями модели OSI, на которых они передают, фильтруют и коммутируют кадры. Различают коммутаторы уровня 2 (Layer 2 (L2) Switch) и коммутаторы уровня 3 (Layer 3 (L3) Switch).

Коммутаторы уровня 2 анализируют входящие кадры, принимают решение об их дальнейшей передаче и передают их пунктам назначения на основе МАС-адресов канального уровня модели OSI. Основное преимущество коммутаторов уровня 2 – прозрачность для протоколов верхнего уровня. Т.к. коммутатор функционирует на 2-м уровне, ему нет необходимости анализировать информацию верхних уровней модели OSI.

Коммутация 2-го уровня – аппаратная. Она обладает высокой производительностью. Передача кадра в коммутаторе может осуществляться специализированным контроллером ASIC. В основном коммутаторы 2-го уровня используются для сегментации сети и объединения рабочих групп.

Несмотря на преимущества коммутации 2-го уровня, она все же имеет некоторые ограничения. Наличие коммутаторов в сети не препятствует распространению широковещательных кадров по всем сегментам сети.

Коммутатор уровня 3 осуществляют коммутацию и фильтрацию на основе адресов канального (уровень 2) и сетевого (уровень 3) уровней модели OSI. Коммутаторы 3-го уровня выполняет коммутацию в пределах рабочей группы и маршрутизацию между различными подсетями или виртуальными локальными сетями (VLAN).

Коммутаторы уровня 3 осуществляют маршрутизацию пакетов аналогично традиционным маршрутизаторам. Они поддерживают протоколы маршрутизации RIP (Routing Information Protocol), OSPF (Open Shortest Path First), BGP (Border Gateway Protocol) для обеспечения связи с другими коммутаторами уровня 3 или маршрутизаторами и построения таблиц маршрутизации, осуществляют маршрутизацию на основе политик, управление многоадресным трафиком.

Существует две разновидности маршрутизации: аппаратная (коммутация 3 уровня) и программная. При аппаратной реализации пересылка пакетов осуществляется при помощи специализированных контроллеров ASIC. При программной реализации для пересылки пакетов устройство использует центральный процессор. Обычно в коммутаторах 3 уровня и старших моделях маршрутизаторов маршрутизация пакетов аппаратная, что позволяет выполнять ее на скорости канала связи, а в маршрутизаторах общего назначения функция маршрутизации выполняется программно.

7. Программное обеспечение коммутаторов

Программное обеспечение коммутаторов D-Link предоставляет набор сервисов, предназначенных для выполнения различных функций, обеспечивающих безопасность, отказоустойчивость сети, управление многоадресной рассылкой, качество обслуживания (QoS), а также развитые средства настройки и управления.

Системное программное обеспечение располагается во Flash-памяти коммутатора, размер которой, в зависимости от модели, может доходить до 32 Мбайт. Компания D-Link предоставляет возможность бесплатного обновления программного обеспечения коммутаторов по мере появления новых версий с обновленным функционалом.

8. Общие принципы сетевого дизайна

Грамотный сетевой проект основывается на многих принципах, базовыми из которых являются:

- Изучение возможных точек отказа сети. Для того чтобы единичный отказ не мог изолировать какой-либо из сегментов сети, в ней должна быть предусмотрена избыточность. Под избыточностью понимается резервирование жизненно важных компонентов сети и распределение нагрузки. Так, в случае отказа в сети может существовать альтернативный или резервный путь к любому ее сегменту. Распределение нагрузки используется в том случае, если к пункту назначения имеется два или более путей, которые могут использоваться в зависимости от загруженности сети. Требуемый уровень избыточности сети меняется в зависимости от ее конкретной реализации.

- Определение типа трафика сети. Например, если в сети используются клиент-серверные приложения, то поток вырабатываемого ими трафика является критичным для эффективного распределения ресурсов, таких как количество клиентов, использующих определенный сервер, или количество клиентских рабочих станций в сегменте.

- Анализ доступной полосы пропускания. В сети не должно быть большого различия в доступной полосе пропускания между различными уровнями иерархической модели (описание иерархической модели сети находится в следующем разделе). Важно помнить, что иерархическая модель ссылается на концептуальные уровни, которые обеспечивают функциональность.

- Создание сети на базе иерархической или модульной модели. Иерархия позволяет объединить через межсетевые устройства отдельные сегменты, которые будут функционировать как единая сеть. Фактическая граница между уровнями не обязательно должна проходить по физическому каналу связи – ею может быть и внутренняя магистраль определенного устройства.

9. Трехуровневая иерархическая модель сети

Иерархическая модель определяет подход к проектированию сетей и включает в себя три логических уровня (рисунок 6.9):

- уровень доступа (access layer);

- уровень распределения/агрегации (distribution layer);

- уровень ядра(core layer).

Рис. 6.9 Трехуровневая модель сети

Для каждого уровня определены свои функции. Три уровня не обязательно предполагают наличие трех различных устройств. Если провести аналогию с иерархической моделью OSI, то в ней отдельный протокол не всегда соответствует одному из семи уровней. Иногда протокол соответствует более чем одному уровню модели OSI, а иногда несколько протоколов реализованы в рамках одного уровня. Так и при построении иерархических сетей, на одном уровне может быть как несколько устройств, так и одно устройство, выполняющее все функции, определенные на двух соседних уровнях.

Уровень ядра отвечает за надежную и быструю передачу больших объемов данных. Трафик, передаваемый через ядро, является общим для большинства пользователей. Сами пользовательские данные обрабатываются на уровне распределения, который при необходимости пересылает запросы к ядру.

Для уровня ядра большое значение имеет его отказоустойчивость, поскольку сбой на этом уровне может привести к потере связности сети.

Уровень распределения, который иногда называют уровнем рабочих групп, является связующим звеном между уровнями доступа и ядра. В зависимости от способа реализации, уровень распределения может выполнять следующие функции:

- обеспечение маршрутизации, качества обслуживания и безопасности сети;

- агрегирование каналов;

- переход от одной технологии к другой (например, от 100BASE-TX к 1000BASE-T).

Уровень доступа управляет доступом пользователей и рабочих групп к ресурсам объединенной сети. Основной задачей уровня доступа является создание точек входа/выхода пользователей в сеть. Уровень выполняет следующие функции:

- управление доступом пользователей, фильтрация трафика, обеспечение качества обслуживания (QoS);

- сегментация;

- подключение рабочих групп к уровню распределения;

- использование технологии коммутируемых локальных сетей.

10. Протокол Spanning Tree Protocol (STP)

Сеть с несколькими маршрутами между источником и приемником отличается повышенной отказоустойчивостью. Для обеспечения отказоустойчивости в сетях, построенных на коммутаторах, часто создаются резервные соединения между ними. В случае если какой-то коммутатор или канал вышли из строя, то оставшиеся работоспособные каналы или коммутаторы принимают на себя функции поврежденного. Хотя резервные каналы связи полезны, их создание может привести к появлению коммуникационных петель. Также петли могут возникнуть из-за ошибок администратора.

Рис. 6.10 Примеры петель между коммутаторами

Коммутаторы не могут корректно функционировать в среде, в которой существуют петли. Это связано с принципом работы коммутаторов. Алгоритм прозрачного моста позволяет только изучить расположение оборудования, подключенного к коммутатору, но не позволяет определить точную топологию сети и выбрать наилучший путь передачи сообщения. Поэтому наличие петель в коммутируемых сетях приводит к ряду проблем, среди которых бесконечное обновление таблиц коммутации и широковещательные штормы.

Предположим, что кадр, поступивший от одного из узлов на коммутатор, является широковещательным. Коммутатор создаст множество копий этого кадра и передает их через все свои порты, за исключением того, на который он поступил. Если в сети имеется несколько маршрутов между сегментами локальной сети, то коммутаторы будут бесконечно передавать получаемые ими широковещательные кадры (в отличие от пакета сетевого уровня, у кадра нет поля, определяющего время его жизни), используя всю доступную полосу пропускания сети и блокируя передачу других кадров во всех сегментах. Возникнет «широковещательный шторм».

Еще одна проблема заключается в том, что коммутатор нередко получает несколько копий одного кадра, одновременно приходящих из нескольких сегментов сети. В этом случае по таблице коммутации невозможно определить расположение отправителя, поскольку коммутатор получит кадр из нескольких каналов. Может быть так, что коммутатор вообще не сможет переслать кадр, так как будет постоянно выполнять одну задачу – обновлять таблицу коммутации.

Одна из самых сложных проблем – это множественные петли, образующиеся в объединенной сети. Существует возможность появления петли внутри других петель. Если за этим последует широковещательный шторм, то сеть не сможет выполнять коммутацию кадров.

Для решения этих проблем был разработан протокол связующего или остового дерева (Spanning Tree Protocol, STP), который определен в стандарте IEEE 802.1D-1998.

Протокол STP является протоколом 2 уровня модели OSI, который позволяет строить древовидные, свободные от петель конфигурации связей между коммутаторами локальной сети. В результате работы протокола STP между двумя рабочими станциями сети всегда существует только один активный путь. Помимо этого обеспечивается возможность автоматического резервирования альтернативных каналов связи между коммутаторами на случай выхода из строя активных каналов.

Рис. 6.11 Пример функционирования протокола STP

Коммутаторы, поддерживающие протокол STP, автоматически создают древовидную конфигурацию связей без петель в компьютерной сети. Такая конфигурация называется связующим деревом (Spanning Tree), иногда ее называют остовым или покрывающим деревом. Конфигурация связующего дерева строится коммутаторами автоматически с использованием обмена служебными кадрами.

В настоящее время существуют следующие версии протоколов связующего дерева:

- IEEE 802.1D Spanning Tree Protocol (STP);

- IEEE 802.1w Rapid Spanning Tree Protocol (RSTP);

- IEEE 802.1s Multiple Spanning Tree Protocol (MSTP).

10.1. Построение активной топологии связующего дерева

Для построения устойчивой активной топологии с помощью протокола STP с каждым коммутатором сети ассоциируется уникальный идентификатор моста (Bridge ID), а с каждым портом коммутатора – стоимость пути (Path Cost) и идентификатор порта (Port ID).

Процесс вычисления остового дерева начинается с выбора корневого моста (Root Bridge), от которого будет строиться дерево. В качестве корня дерева выбирается коммутатор с наименьшим значением идентификатора моста. Идентификатор моста – это 8-байтное поле, которое состоит из 2-х частей: приоритета моста (2 байта), назначаемого администратором (диапазон значений приоритетов: 0 – 61440, шаг 4096), и МАС-адреса блока управления коммутатора (6 байт).

Рис. 6.12 Идентификатор моста

При сравнении идентификаторов двух коммутаторов, сначала рассматривают значения приоритетов. Корневым мостом становится коммутатор с наименьшим значением приоритета. Если приоритеты одинаковы (по умолчанию приоритет равен 32768), то сравниваются МАС-адреса. Устройство с наименьшим МАС-адресом становится корневым мостом.

Рис. 6.13 Выборы корневого моста

В примере, показанном на рисунке 6.13, корневым мостом становится Коммутатор 1, т.к. при равных приоритетах он имеет наименьший МАС-адрес.

Для того чтобы в качестве корневого моста было выбрано определенное устройство (исходя из структуры сети), администратор может вручную назначить соответствующему коммутатору наименьшее значение приоритета.

Второй этап работы STP – выбор корневых портов (Root Port).

После окончания процесса выбора корневого моста, оставшиеся коммутаторы сети определяют стоимость каждого возможного пути от себя до корня дерева (Root Path Cost), которая рассчитывается как суммарное условное время на передачу данных от порта данного коммутатора до порта корневого моста. Условное время сегмента рассчитывается, как время передачи одного бита информации через канал с определенной полосой пропускания. Рекомендованные значения стоимости пути по умолчанию с учетом скорости передачи канала определены в стандартах IEEE 802.1D-1998 и IEEE 802.1D-2004. Значения, указанные в стандарте IEEE 802.1D-2004 рекомендуется использовать для совместимости с протоколами RSTP и MSTP.

Таблица 6.1 Стоимость пути STP в соответствии со стандартом IEEE 802.1D-1998

|

Параметр |

Скорость канала |

Рекомендованное значение |

Рекомендованный диапазон |

Диапазон значений |

|

Стоимость пути |

4 Мбит/с |

250 |

100–1000 |

1–65 535 |

|

Стоимость пути |

10 Мбит/с |

100 |

50–600 |

1–65 535 |

|

Стоимость пути |

16 Мбит/с |

62 |

40–400 |

1–65 535 |

|

Стоимость пути |

100 Мбит/с |

19 |

10–60 |

1–65 535 |

|

Стоимость пути |

1 Гбит/с |

10 |

3–10 |

1–65 535 |

|

Стоимость пути |

10 Гбит/с |

2 |

1–5 |

1–65 535 |

Таблица 6.2 Стоимость пути STP в соответствии со стандартом IEEE 802.1D-2004

|

Параметр |

Скорость канала |

Рекомендованное значение |

Рекомендованный диапазон |

Диапазон значений |

|

Стоимость пути |

10 Мбит/с |

2 000 000 |

200 000–20 000 000 |

1–200 000 000 |

|

Стоимость пути |

100 Мбит/с |

200 000 |

20 000–2 000 000 |

1–200 000 000 |

|

Стоимость пути |

1 Гбит/с |

20 000 |

2 000–200 000 |

1–200 000 000 |

|

Стоимость пути |

10 Гбит/с |

2 000 |

200–20 000 |

1–200 000 000 |

Сравнив стоимости всех возможных маршрутов до корня, каждый коммутатор выбирает среди них один, с наименьшим значением стоимости. Порт, соединяющий коммутатор с этим маршрутом, становится корневым портом. В случае если минимальные стоимости пути нескольких маршрутов окажутся одинаковыми, корневым портом станет порт, имеющий наименьшее значение идентификатора порта.

Рис. 6.14 Выбор корневых портов

Продолжим рассмотрение примера (рисунок 6.14). Между Коммутатором 1 и Коммутатором 2 имеются два канала связи: один канал со скоростью передачи 1 Гбит/с, второй канал со скоростью передачи 100 Мбит/с. Для того чтобы определить, какой из портов Коммутатора 2 (порт 1 или порт 2) станет корневым, необходимо сравнить стоимость каждого из маршрутов до корневого моста. В соответствии с рекомендованными стандартом IEEE 802.1D-2004 значениями стоимость пути через канал со скоростью 1 Гбит/с равна 20 000, стоимость пути через канал 100 Мбит/с равна 200 000. Стоимость маршрута через порт 1 Коммутатора 2 до корневого моста является наименьшей, поэтому порт 1 становится корневым портом Коммутатора 2.

Третий шаг работы STP – определение назначенных портов (Designated Port).

Каждый сегмент в коммутируемой сети имеет один назначенный порт. Этот порт функционирует как единственный порт моста, т.е. принимает кадры от сегмента и передает их в направлении корневого моста через корневой порт данного коммутатора. Коммутатор, содержащий назначенный порт для данного сегмента, называется назначенным мостом (Designated Bridge) этого сегмента. Назначенный порт сегмента определяется путем сравнения значений стоимости пути всех маршрутов от данного сегмента до корневого моста. Им становится порт, имеющий наименьшее значение стоимости среди всех портов, подключенных к данному сегменту. Если минимальные значения стоимости пути окажутся одинаковыми у двух или нескольких портов, то для выбора назначенного порта сегмента STP принимает решение на основе последовательного сравнения идентификаторов мостов и идентификаторов портов.

У корневого моста все порты являются назначенными, а их расстояние до корня полагается равным нулю. Корневого порта у корневого моста нет.

После выбора корневых и назначенных портов все остальные порты коммутаторов сети переводятся в состояние Blocking («Блокировка»), т.е. такое, при котором они принимают и передают только кадры BPDU. При таком выборе активных портов в сети исключаются петли, а оставшиеся связи образуют связующее дерево.

Продолжим рассмотрение примера (рисунок 6.15). В сегменте, соединяющем порт 2 Коммутатора 1 и порт 2 Коммутатора 2 надо заблокировать один из портов. Коммутатор 1 является корневым мостом, поэтому у порта 2 Коммутатора 1 расстояние до корневого моста равно 0, следовательно, порт 2 Коммутатора 2 будет заблокирован. Порт 3 Коммутатора 2 является назначенным портом для данного сегмента, т.к. от него имеется только один маршрут до корневого моста.

Рис. 6.15 Определение назначенных портов

10.2. Bridge Protocol Data Unit (BPDU)

Вычисление структуры связующего дерева происходит при включении коммутатора и при изменении топологии. Эти вычисления требуют периодического обмена информацией между коммутаторами связующего дерева, что достигается при помощи специальных кадров, называемых блоками данных протокола моста – BPDU (Bridge Protocol Data Unit).

Коммутатор отправляет BPDU, используя уникальный МАС-адрес порта в качестве адреса-отправителя и групповой МАС-адрес протокола STP 01-80-C2-00-00-00 в качестве адреса-получателя. Кадры BPDU помещаются в поле данных кадров канального уровня, например кадров Ethernet.

Внимание: иногда, в целях повышения безопасности, администраторам необходимо отключать возможность передачи кадров BPDU на граничные коммутаторы сети, чтобы избежать получения случайных кадров BPDU клиентскими портами, которые могут распространить вычисления STP по клиентским сетям. Управляемые коммутаторы D-Link поддерживают возможность включения и отключения передачи кадров BPDU для каждого порта.

Существует три типа кадров BPDU:

- Configuration BPDU (CBPDU) – конфигурационный кадр BPDU, который используется для вычисления связующего дерева (тип сообщения: 0x00).

- Topology Change Notification (TCN) BPDU – уведомление об изменении топологии сети (тип сообщения: 0x80).

- Topology Change Notification Acknowledgement (TCA) – подтверждение о получении уведомления об изменении топологии сети.

Коммутаторы обмениваются BPDU через равные интервалы времени (по умолчанию 2 с), что позволяет им отслеживать состояние топологии сети.

Рис. 6.16 Формат кадра BPDU

Кадр BPDU состоит из следующих полей:

- Идентификатор протокола (Protocol Identifier) – занимает 2 байта, значение всегда равно 0.

- Версия протокола STP (Protocol VersionIdentifier) – 1 байт, значение всегда равно 0.

- Тип BPDU (BPDU Type) – 1 байт, значение «00» – конфигурационный BPDU, «01» – изменение топологии.

- Флаги (Flags) – 1 байт. Бит 1 – флаг изменения топологии, бит 8 – флаг подтверждения изменения топологии.

- Идентификатор корневого моста (Root Identifier) – 8 байт. Идентификатор текущего моста.

- Расстояние до корневого моста (Root Path Cost) – 2 байта. Суммарная стоимость пути до корневого моста.

- Идентификатор моста (Bridge Identifier) – 8 байт. Идентификатор текущего моста.

- Идентификатор порта (Port Identifier) – 2 байта. Уникальный идентификатор порта, который отправил этот BPDU.

- Время жизни сообщения (Message Age) – 2 байта. Нефиксированный временной интервал в секундах, прошедший с момента отправки BPDU корневым мостом. Служит для выявления устаревших сообщений BPDU. Первоначальное значение равно 0. По мере передачи кадра BPDU по сети, каждый коммутатор, добавляет ко времени жизни сообщения время его задержки данным коммутатором. По умолчанию оно равно 1 с. Значение параметра Message Age должно быть меньше значения таймера Max Age.

- Максимальное время жизни сообщения (Max Age) – 2 байта. Временной интервал в секундах, определяющий максимальное время хранения конфигурации STP, прежде чем коммутатор ее отбросит.

- Время приветствия (Hello Time) – 2 байта. Временной интервал в секундах, через который посылаются кадры BPDU.

- Задержка смены состояний (Forward Delay) – 2 байта. Временной интервал в секундах, в течение которого порт коммутатора находится в состояниях «Прослушивание» и «Обучение».

10.3. Состояния портов

В процессе построения топологии сети каждый порт коммутатора проходит несколько стадий:

- Blocking («Блокировка») – при инициализации коммутатора все порты (за исключением отключенных) автоматически переводятся в состояние «Блокировка». В этом случае порт принимает и обрабатывает только кадры BPDU. Все остальные кадры отбрасываются.

- Listening («Прослушивание») – в этом состоянии порт продолжает принимать, обрабатывать и ретранслировать только кадры BPDU. Из этого состояния порт может перейти в состояние «Блокировка», если получит BPDU с лучшими параметрами, чем его собственные (стоимость пути, идентификатор моста или порта). В противном случае по истечении периода, установленного таймером задержки смены состояний (Forward Delay), порт перейдет в следующее состояние – «Обучение».

- Learning («Обучение») – порт начинает принимать все кадры и на основе МАС-адресов источника строить таблицу коммутации. В этом состоянии порт все еще не передает кадры, но продолжает участвовать в работе алгоритма STP и при поступлении BPDU с лучшими параметрами, переходит в состояние «Блокировка». В противном случае по истечении периода, установленного таймером смены состояний, порт перейдет в следующее состояние – «Продвижение».

- Forwarding («Продвижение») – в этом состоянии порт может обрабатывать кадры данных в соответствии с построенной таблицей коммутации, а также принимать, передавать и обрабатывать кадры BPDU.

- Disable («Отключен») – в это состояние порт переводит администратор. Отключенный порт не участвует ни в работе протокола STP, ни в продвижении кадров данных. Порт можно также включить вручную, и он перейдет в состояние «Блокировка».

Рис. 6.17 Состояния портов при работе STP

В процессе нормальной работы корневой мост продолжает генерировать служебные кадры BPDU, а остальные коммутаторы продолжают их принимать своими корневыми портами и ретранслировать назначенными. Если по истечении максимального времени жизни сообщения (по умолчанию – 20 с) корневой порт любого коммутатора сети не получит служебный кадр BPDU, то он инициализирует новую процедуру построения связующего дерева.

10.4. Таймеры STP

Для того чтобы все коммутаторы сети имели возможность получить точную информацию о конфигурации связующего дерева, в протоколе STP используются следующие таймеры.

- Hello Time – интервал времени, через который корневой мост отправляет конфигурационные BPDU. Значение таймера Hello Time, настроенное на корневом мосту, будет определять значения таймеров Hello Time на всех некорневых коммутаторах, так как они просто пересылают конфигурационные BPDU, когда получают их от корневого. Значение таймера Hello Time по умолчанию 2 секунды, диапазон возможных значений от 1 до 10 секунд.

- Forward Delay – интервал времени, в течение которого порт коммутатора находится в состояниях «Прослушивание» и «Обучение». Такая задержка смены состояний необходима, чтобы исключить возможность временного возникновения альтернативных маршрутов при неодновременной смене состояний портов во время реконфигурации. Значение таймера Forward Delay по умолчанию 15 секунд, диапазон возможных значений от 4 до 30 секунд.

- Max Age – это интервал времени, в течение которого коммутатор хранит параметры текущей конфигурации связующего дерева. Значение таймера Max Age устанавливается корневым мостом и позволяет гарантировать, что все коммутаторы сети обладают одинаковой информацией о времени хранения конфигурации STP. Если период времени, определенный таймером истек, а коммутатор за это время не получил кадр BPDU от корневого моста, то он начинает считать себя корневым мостом и рассылает свои собственные BPDU всем коммутаторам сети, инициируя новую процедуру построения связующего дерева. Значение таймера Max Age по умолчанию 20 секунд, диапазон возможных значений от 6 до 40 секунд.

Значения таймеров Hello Time, Forward Delay и Max Age могут быть вручную настроены администратором на коммутаторе. Обычно эти настройки выполняются только на коммутаторе, являющемся корневым для данной топологии связующего дерева. При настройке важно помнить, что неправильно подобранные значения таймеров могут значительно увеличить время сходимости топологии STP и снизить производительность сети, поэтому рекомендуется использовать значения таймеров по умолчанию.

10.5. Изменение топологии

Коммутатор отправляет BPDU с уведомлением об изменении топологии (Topology Change Notification BPDU, TCN BPDU) в случае возникновения одного из следующих событий:

- некорневой мост получает сообщение TCN BPDU на свой назначенный порт;

- после истечения времени, определенного таймером Forward Delay, порт переходит в состояние Forwarding, но коммутатор уже имеет назначенный порт для данного сегмента;

- порт, находившийся в состоянии Forwarding или Listening, переходит в состояние Blocking (в случае проблем с каналом связи);

- коммутатор становится корневым мостом.

TCN BPDU отправляется коммутатором в тот сегмент сети, к которому подключен его корневой порт. Эти BPDU будут передаваться через интервал Hello Time до тех пор, пока коммутатор не получит подтверждение Topology Change Notification Acknowledgement (TCN-ACK) от вышестоящего коммутатора. Соседний коммутатор продолжит трансляцию TCN BPDU через свой корневой порт в направлении корневого моста сети, используя такую же процедуру. Этот процесс будет продолжаться до тех пор, пока TCN BPDU не достигнет корневого моста.

Когда корневой мост получает TCN BPDU или сам изменяет топологию, он устанавливает во всех передаваемых конфигурационных BPDU флаг изменения топологии (Topology Change, TC) на период времени, равный сумме значений таймеров Forward Delay и Max Age. Когда нижележащие коммутаторы получат конфигурационные BPDU с флагом Topology Change, они установят значения таймеров старения записей адресных таблиц (Aging Timer) равными длительности таймера задержки передачи Forward Delay.

Рис. 6.18 Процесс уведомления об изменении топологии

Управляемые коммутаторы D-Link при настройке функции STP позволяют включать и отключать на каждом порте возможность приема TCN BPDU с помощью параметра restricted_tcn. По умолчанию параметр restricted_tcn отключен. Использование данного параметра позволяет избежать сетевых атак, связанных с отправкой ложных кадров TCN BPDU.

10.6. Настройка STP

Рассмотрим пример настройки протокола STP на коммутаторах D-Link серии DGS-1210-28/ME в сети, показанной на рис. 6.19.

Рис. 6.19 Схема сети

Внимание: по умолчанию протокол STP на коммутаторах D-Link отключен.

Настройка коммутатора 1

Активизировать протокол STP глобально на коммутаторе и установить наименьшее значение приоритета, чтобы он был выбран корневым мостом (приоритет по умолчанию = 32768). Выбрать Spanning Tree → STP Bridge Global Settings. В открывшемся окне установить STP State → Enabled, в выпадающем меню STP Version выбрать STP, в открывающемся меню Bridge Priority выбрать 4096 и нажать кнопку Apply (рисунок 6.20).

Рис. 6.20 Настройка протокола STP на коммутаторе 1

Настройка коммутатора 2

Активизировать протокол STP глобально на коммутаторе. Выбрать Spanning Tree → STP Bridge Global Settings. В открывшемся окне установить STP State → Enabled, в выпадающем меню STP Version выбрать STP и нажать кнопку Apply (рис. 6.21).

Рис. 6.21 Настройка протокола STP на коммутаторе 2

11. Виртуальные локальные сети (VLAN)

В соответствии с логикой работы алгоритма прозрачного моста коммутатор рассылает широковещательные кадры через все порты (за исключением порта-приемника такого кадра). Таким образом, все устройства сети, построенной на коммутаторах, находятся в одном широковещательном домене. Широковещательный домен – это область распространения широковещательных кадров. Широковещательные кадры используются при работе многих сетевых протоколов, таких как ARP или DHCP. Большой объем широковещательных кадров в сети, особенно крупной, приводит к нерациональному использованию полосы пропускания. Проблема ограничения распространения широковещательного трафика в сетях, построенных на коммутаторах, решается с помощью технологии виртуальных локальных сетей (Virtual LAN, VLAN).

Рис. 6.22 Широковещательный домен

Виртуальной локальной сетью называется логическая группа узлов сети, трафик которой, в том числе и широковещательный, полностью изолирован от других узлов сети на канальном уровне. Это означает, что передача кадров между разными виртуальными сетями на основании MAC-адреса невозможна независимо от типа адреса – индивидуального, группового или широковещательного. В то же время внутри виртуальной сети кадры передаются по технологии коммутации, то есть только на тот порт, который связан с МАС-адресом назначения кадра. Таким образом, с помощью виртуальных сетей решается проблема распространения широковещательных кадров и вызываемых ими следствий, которые могут развиться в широковещательные штормы и существенно снизить производительность сети.

VLAN обладают следующими преимуществами:

- гибкость внедрения – VLAN являются эффективным способом группировки сетевых пользователей в виртуальные рабочие группы независимо от их физического размещения в сети;

- ограничивают распространение широковещательного трафика, что увеличивает полосу пропускания, доступную для пользователя;

- позволяют повысить безопасность сети, определив с помощью фильтров, настроенных на коммутаторе или маршрутизаторе, политику взаимодействия пользователей из разных виртуальных сетей.

Рассмотрим пример, показывающий эффективность использования логической сегментации сетей с помощью технологии VLAN при решении типовой задачи организации доступа в Интернет сотрудникам офиса, при условии изоляции трафика разных отделов.

Предположим, что в офисе находится несколько кабинетов, в каждом из которых располагается некоторое количество сотрудников. Каждый кабинет представляет собой отдельную рабочую группу.