Как устранить угрозы, которые обнаружила программа «Лаборатории Касперского»

Статья обновлена: 03 ноября 2020

ID: 15436

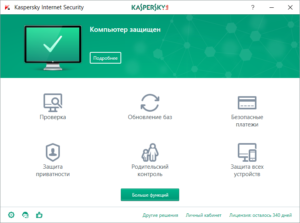

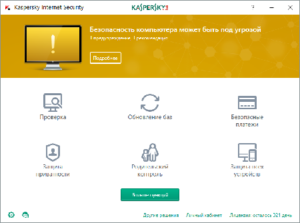

Если программа «Лаборатории Касперского» обнаружила на вашем компьютере вредоносные программы, вы увидите уведомление, значок программы изменит цвет на красный. Чтобы устранить найденные угрозы:

- Откройте программу «Лаборатории Касперского». Чтобы узнать, как открыть программу, смотрите инструкцию в статье.

- Нажмите Подробнее.

- Нажмите Устранить напротив каждой найденной угрозы.

Вредоносные программы будут удалены с вашего компьютера.

Если угроза не пропадает из списка в Центре уведомлений, подождите несколько минут. Для завершения процесса может потребоваться перезагрузка компьютера.

Что делать, если решение не помогло

Если после перезагрузки компьютера угроза снова обнаружена, свяжитесь с технической поддержкой «Лаборатории Касперского», выбрав тему для своего запроса.

Вам помогла эта страница?

l RAM l

Мыслитель

(9060)

13 лет назад

Восстановление не поможет, тем более отмена задачи… Откат…Вирус уже в системе.Прямое удаление только софтом в БЕЗОПАСНОМ РЕЖИМЕ, когда этот процесс не активен.

1. В 99% случаев блокирование доступа к сайтам вызывается вирусом, который изменяет файл hosts, что находится на вашем компьютере. Вас перенаправляет на другую страницу, где обычно требуют послать СМС, либо вообще открывается другой сайт, либо страница просто не открывается.

Для тех, кто хочет попробовать вручную решить эту проблему:

Вам надо пройти в папку Мой компьютердиск C:WINDOWSsystem32driversetc, нажать правой кнопкой мышки на файле hosts и выбрать из списка Свойства. В свойствах нужно будет снять галочку “Только чтение” (если она стоит) и нажать ОК. После чего повторно тыкаем правой кнопкой мышки на файле, выбираем “Открыть” -> “Блокнот” .

В файле нужно будет удалить ВСЕ СТРОЧКИ, кроме 127.0.0.1 localhost. То есть у вас должна остаться только эта строка.

После проделанной операции изменения НУЖНО СОХРАНИТЬ (Файл – Сохранить)и ПЕРЕЗАГРУЗИТЬ КОМПЬЮТЕР.

(если строки 127.0.0.1 localhost нет вообще или вы не можете сохранить изменения или эти изменения не помогли), тогда скачиваем прогу для восстановления этого файла(см.2 пункт)

2. ВНИМАНИЕ!!!В последнее время вирусом часто формируется фальшивый файл, а настоящий оказывается скрытым, поэтому лучше сразу идем сюда: http://www.yachaynik.ru/content/view/205… подробное описание этой проблемы и специальная программа, которая удалит вирус и вернет НАСТОЯЩИЙ файл hosts в исходное состояние.

3. Или ещё один способ: скачайте вот эту бесплатную утилиту Dr.Web CureIt http://www.freedrweb.com/cureit/ ,установки она не требует, не конфликтует с уже установленным антивирусом(вам даже не придется его отключать). Она отлично справляется с вирусом, который блокирует некоторые сайты, в том числе Вконтакте и Одноклассники (и заодно дополнительно проверит ваш комп на наличие других вредоносных объектов и вылечит его.

4. [ссылка появится после проверки модератором]…

5. http://www.comprofit.ru/inform/index.php…

6.Сервис деактивации вымогателей-блокеров http://virusinfo.info/deblocker / http://news.drweb.com/show/?i=304

7.Зайти в безопасном режиме (при загрузке ОС нажать и держать кнопку F8 илиF2 ) выбрать дисковый накопитель и включить антивирус на проверку или же скачать сканер, желательно AVZ http://soft.softodrom.ru/ap/AVZ-p6963 http://z-oleg.com/secur/avz/download.php… и проверится им (вариант 50/50 но у меня прошел)

8.Скачать образ Live CD http://www.tut-vse-moe.kz/os/windows-xp/… http://www.freedrweb.com/livecd/ и записать на диск.Далее заходите в безопасном режиме(при загрузке ОС нажать и держать кнопку F8) выбрать загрузка с CD-ROM вставляете диск и с помошью антивируса который находится на диске сканируем комп на вирусы.

9.Если все это не помогло СНОСИТЬ ОС.

http://www.drweb.com/unlocker/index

fg qwe

Знаток

(374)

13 лет назад

Установи Trojan Remover

Всех траянов чистит (сам пользуюся))) )

Скачать с megalife*com*ua (вместо * точки ))

там в поиске

срок пользования неограничен

сканирует после вкл компа и по требованию

Михаил Михаил

Мастер

(2497)

13 лет назад

Если информер в браузере:

1. В Inernet Explorer зайти в Сервис – Управление надстройками – включение и отключение надстроек. В открывшемся окне найдите файл с именем ***lib.dll (вместо звездочек могут быть любые буквы) . Кликните на имени надстройки, которая ссылается на такой файл и нажмите радиокнопку Отключить – ОК. Перезапустите эксплорер. Затем в папке C:Windows|System32 (или в Documents and Settings)найдите и удалите файл ***lib.dll. Желательно также почистить реестр (эксплорер перед этим нужно закрыть) , для этого Пуск – Выполнить. В командной строке введите regedit. В открывшемся окне редактора реестра Правка – Найти. В строке поиска введите Имя надстройки. Все, что найдется – удалите. Перезагрузите компьютер.

2. Для Оперы Открываем Оперу. В верхнем меню (там где Файл, Правка) ищем кнопку “Tools(Инструменты) “далее жмем на самую нижнюю кнопку “Preferences(Настройки) ”, или просто жмем CTRL + F12. В открывшемся окне ищем кнопку “Javascript options(Настройки Javascript)”, в новом окне ищем внизу блок “User Javascript files(папка пользовательских файлов Javascript)” и СТИРАЕМ ВСЕ ЧТО ТАМ НАПИСАНО! Скорее всего там написано “C:WINDOWSuscripts” но вполне возможно у всех будет по разному

3. Для Мозиллы Инструменты – Дополнения – Расширения. Это дополнение может называться к примеру откровенно XComFF, а может и W V VIDEO PROVIDER, или HQ Video Converter, но чаще всего просто INFORMER.Если вы не знаете точно, отключайте дополнения по одному, каждый раз перезапуская браузер – как только пропадет, значит вы угадали. После этого его можно удалить совсем.

Если реклама вылазит на компе даже если вы не заходите в интернет, тогда вот несколько способов:

1. Если хотите убрать это своими руками, тогда так:

1.Пуск-Панель управления-Оформление и темы-Свойства папки-Вид-Поставить галочку возле “Показывать скрытые файлы и папки”-применить

2.”Documents and Settings” > свое имя пользователя > Application Data > AdSubscribe > AdSubscribe.dat открываем блокнотом и меняем в 9-ой строчке “ADSR=976(или то кол-во показов, которое у вас на счетчике) ” на “ADSR=0” , затем запускаем там же uninstal.exe.

ВНИМАНИЕ! Вместо AdSubscribe может быть AdRiver

2. Удаление при помощи программы GMER www.gmer.net/gmer.zip ~ 300 kb

1) Запустите программу

2) Кликните на кнопку “>>>”, что бы развернуть список вкладок.

3) Перейдите на вкладку Files. Выделите файл AdSubscribe.dll лежащий в папке Application Data/App Data и нажмите на кнопку Delete.

4) Перезагрузитесь. Всё. На этом программа удалена.

3. И ещё один :

Кликайте на ссылку http://freedrweb.com/ , скачиваете бесплатную утилиту Dr.Web CureIt!® ,установки она не требует, не конфликтует с уже установленным антивирусом (вам даже не придется его отключать), запускаете и немного ждете. Удалит не только эту заразу, но и быстро проверит Ваш компьютер, и, в случае обнаружения других вредоносных объектов, вылечит его

4. генератор ключей для вымогателей (особенно eKav) – http://files.mail.ru/RW7ETS

можно просканить сканером IObit Security 360 – http://files.mail.ru/K339P2

Сервисы деактивации вымогателей-блокеров http://virusinfo.info/deblocker/

и http://news.drweb.com/show/?i=304

5. попробуйте более новый касперский

[ссылка заблокирована по решению администрации проекта]

Как удалить вирус с помощью Касперского

Если хотите обезопасить себя от сбоя работы операционной системы, от потери данных и других малоприятных вещей, связанных с работой компьютера, вам нужно обязательно установить антивирусную программу. На сегодня одним из лучших антивирусов является Kaspersky Anti-Virus. Его функций вполне достаточно, чтобы блокировать попадание вирусов, шпионов или вредоносных программ через интернет. Также эта программа защищает от вирусов, которые могут быть на различных носителях информации.

Вам понадобится

- Компьютер, антивирус Kaspersky Anti-Virus

Инструкция

Если у вас нет еще антивируса Касперского, скачайте и установите его. Если эта программа у вас уже есть, можно проверить компьютер на наличие вирусов и при необходимости их удалить.

Откройте меню антивирусной программы, дважды щелкнув по значку антивируса левой кнопкой мышки. Значок антивируса Kaspersky находится снизу на панели задач операционной системы. В основном меню программы выберите раздел «Поиск вирусов». В открывшемся меню выберите параметр «Мой компьютер». Теперь в правом окне программы вы увидите объекты сканирования. Они должны быть отмечены галочками. В этом окне выберите «Поиск вирусов».

Откроется окно, в котором будет показан процесс проверки компьютера на наличие вирусов. Сверху окна будет полоса, которая показывает, сколько осталось до завершения процесса сканирования, а снизу – журнал событий. Дождитесь завершения процесса проверки компьютера. Учтите, что если вы проводите эту процедуру впервые, время сканирования в таком случае может достигать трех часов.

Когда процесс сканирования будет завершен, в журнале событий выберите вкладку «Обнаружено». В окне появится список всех найденных на компьютере вирусов. Нажмите снизу окна на кнопку «Действия». В возникшем меню выберите «Очистить». Начнется процесс удаления найденных вирусов.

После того как система будет очищена от вирусов, перезагрузите компьютер. Снова зайдите в меню антивируса и выберите раздел «Поиск вирусов». Но на этот раз в этом разделе выберите параметр «Критические области». Далее в правом окне выберите «Поиск вирусов». Будут проверены основные системные файлы на наличие вирусов. Хотя после первого сканирования, скорее всего, все вирусы будут удалены, но всегда остается вероятность того, что даже после очистки компьютера некоторые из них могут не удалиться. И в таком случае, вероятнее всего, они будут находиться в системных папках.

Источники:

- как удалять вирусы в касперском

Войти на сайт

или

Забыли пароль?

Еще не зарегистрированы?

This site is protected by reCAPTCHA and the Google Privacy Policy and Terms of Service apply.

Надеюсь, правильно сделал

Уважаемый пользователь! Благодарим Вас за использование сервиса VirusDetector!

Антивирусная онлайн-проверка вашей системы завершена. Архив с карантином (MD5: 4B50FA828AC6F144ACA4A34501A9F0A5) был успешно обработан системой CyberHelper.

Ознакомиться с подробными результатами анализа можно по следующим ссылкам:

Результаты проверки онлайн-сервисом VirusDetector »https://virusinfo.info/virusdetector/report.php?md5=4B50FA828AC6F144ACA4A34501A9F0A5

Обсуждение результатов проверки »https://virusinfo.info/showthread.php?t=225870

Вы получили данное письмо, так как Ваш email был указан в форме загрузки карантина сервиса VirusDetector.

Это информационное письмо, отвечать на него не нужно.

С уважением,

VirusDetector

https://virusinfo.info/scan/

FRST.txt Addition.txt AdwCleaner[C01].txt AdwCleaner[S01].txt

З.Ы.: AdwCleaner и Фарбар – “тупили” при работе. Подтормаживали. Фарбар вообще повторно сам запустился (сканирование)

Многие, администрирующие Kaspersky Security Center (и более ранние продукты Лаборатории Касперского), знают о трех типах так называемых хранилищ, куда программа помещает зараженные или просто подозрительные файлы. Одно из них называется «Файлы с отложенной обработкой». Строго говоря, на самом деле это не хранилище, так как файлы туда не помещаются. Это список. К сожалению, очень часто случается, что этот список выдаёт информацию, которая не является актуальной. Проще говоря, в нём присутствуют файлы, которых уже нет.

Именно вопрос актуальности и адекватности предоставляемой сервером Kaspersky Security Center информации в данном случае является определяющим, т.к. одной из ролей KSC является мониторинг локальной сети на предмет угроз. Естественно, что разработчики KSC предоставили возможность удалять файлы с отложенной обработкой. Но часто получается так, что эта функция не работает, и статус этих файлов зависает как Выполняемое действие — Удаляется.

Причина такого поведения сервера кроется в том, что (повторимся) эти файлы не помещаются в хранилище на сервере. Это файлы, которые антивирусные программы Лаборатории Касперского не смогли обработать. По факту это означает, что антивирус считает эти файлы угрозой, но у него не хватает прав, чтобы её устранить. Если такие файлы были обнаружены на съемных носителях (флэшки и прочие внешние накопители), которые уже отключены от компьютера, может появиться ситуация, когда записи об этих файлах невозможно удалить из файлов с отложенной обработкой. Причины банальны — программа не может найти файлы по ранее описанному пути, или доступ к этим файлам дан только на чтение. Такая ситуация может возникать и с папками в общем доступе.

Файлы с отложенной обработкой и прочие хранилища в Kaspersky Security Center 10.

Однако это не значит, что список файлов с отложенной обработкой нельзя очистить в принципе. Для очистки этого списка нужно открыть свойства групповой политики KSC, которая распространяется на рабочую станцию или сервер, где были обнаружены файлы.

После этого требуется перейти в раздел Отчеты и хранилища, найти пункт Информировать Сервер администрирования и нажать кнопку Настройка.

Настройка информирования сервера администрирования Kaspersky Security Center.

В открывшемся окне необходимо снять «галочку» возле пункта «О необработанных файлах» и сохранить настройки групповой политики.

Отключение информирования о необработанных файлах.

После этого важно, чтобы групповая политика Kaspersky Security Center распространилась на компьютер, где были обнаружены файлы. Это очистит список файлов с отложенной обработкой. После этого можно вернуть настройки групповой политики в изначальное состояние.

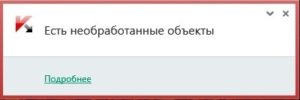

Всплывающее окно Касперского в трее «Есть необработанные объекты»

Если после загрузки компьютера в трее появляется всплывающее окно «Есть необработанные объекты», а в главном окне антивируса нет никаких предупреждающих надписей, выполните следующее:

1) В настройках антивируса в разделе Дополнительно выберите пункт Отчеты и карантин.

В окне Параметры отчетов и карантина нажмите кнопку «Очистить». Если значок иконки антивируса в трее не изменится, перезапустите антивирус.

2) Если значок иконки антивируса в трее не изменится после перезагрузки, отключите самозащиту антивируса и выгрузите его.

Как отключить самозащиту антивируса Касперского: правый клик по иконке антивируса в трее — Настройка — Дополнительно — Самозащита — снять галочку «Включить самозащиту».

Как выгрузить антивирус Касперского: правый клик по иконке антивируса в трее — Выход — Продолжить.

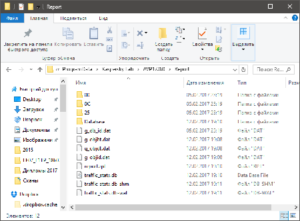

3) Очистите вручную папку с отчётами антивируса Касперского.

Включите отображение скрытых файлов и папок и в проводнике пройдите по пути С:ProgramDataKaspersky LabAVP17.0.0Report (для 2017 версии антивируса, для других путь будет отличаться цифрами!). Удалите всё содержимое папки.

Также удалите файл C:ProgramDataKaspersky LabAVP17.0.0Datadetects.db

Запустите антивирус. Включите обратно самозащиту.

4) Включите детект потенциально-нежелательных программ в настройках обнаружения угроз (Настройки — Дополнительно — Угрозы и исключения — Обнаруживать другие программы) и запустите полную проверку.

При обнаружении угроз нейтрализуйте их все с помощью антивируса (а НЕ вручную удалением в проводнике или TotalCommander’e).

«Лаборатория Касперского»: ступенчатый подход к кибербезопасности

Все мы знаем истории, когда вирусы парализовывали работу огромных компаний. Итог — большие финансовые потери, урон репутации. «Лаборатория Касперского» разработала свой многоступенчатый подход к организации защиты с помощью широкой линейки своих продуктов. Далее я более подробно расскажу об этом подходе и покажу пример установки и настройки одного из базовых продуктов кибербезопасности — Kaspersky EDR Optimum.

Комплексный подход к безопасности

Информационной безопасности сейчас необходимо уделять максимум внимания, с этим нельзя не согласиться. Число атак на бизнес постоянно растет. Когда я начинал свою деятельность в системном администрировании, наиболее страшные вирусы просто выводили из строя операционные системы. Это создавало проблемы, но не критичные. Как правило, систему можно было оперативно восстановить. В других атаках злоумышленники воровали пароли и рассылали зловредные письма, используя украденные учетные данные от почтовых серверов.

Сейчас одну из самых серьезных угроз представляют шифровальщики и кража персональных данных. Последствия этих атак очень трудно исправить, так как в первом случае чаще всего безвозвратно шифруются все полезные данные. А во втором приватная информация утекает к злоумышленникам. За это организации могут получить солидный штраф от контролирующих органов.

Я сам лично наблюдал последствия атак шифровальщиков. У меня цикл статей на сайте есть по этой теме, вынесенный в отдельный раздел. Когда тебя зашифровали, поздно что-то делать. Так что на первое место выходит предотвращение атак всеми доступными способами. И это не просто установка антивируса на рабочие станции. Сейчас приходится более детально разбираться в этом вопросе и использовать комплекс защитных мер.

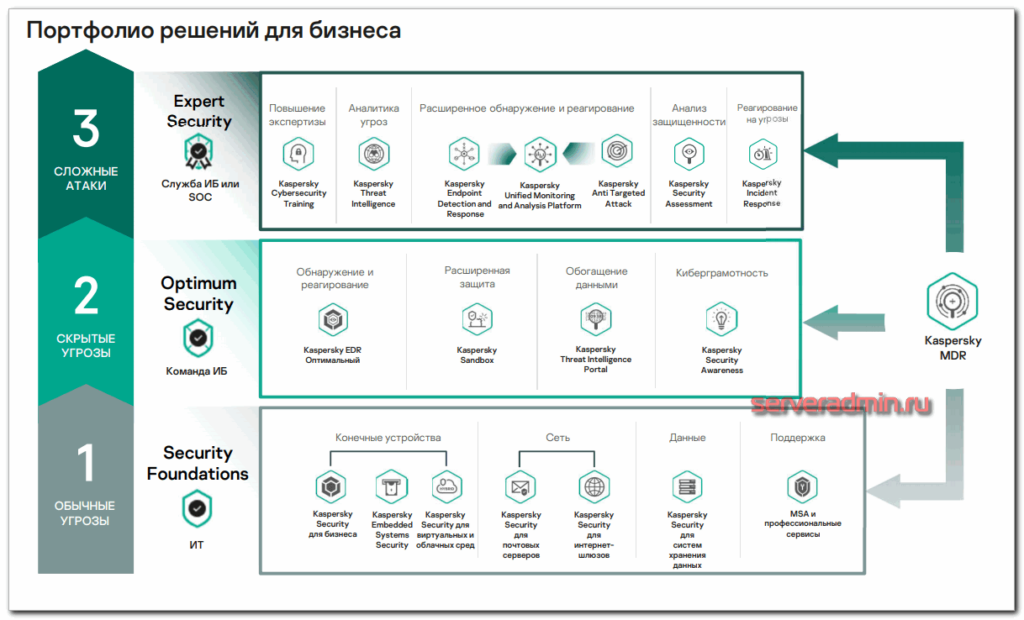

Для удобного подбора комплексной защиты «Лаборатория Касперского» сгруппировала все свои продукты кибербезопасности в 3 уровня для того, чтобы вы смогли подобрать себе линейку продуктов под свои задачи и ресурсы.

3 уровня защиты от «Лаборатории Касперского»

Как я уже сказал, «Лаборатория Касперского» представила ступенчатый подход к кибербезопасности. В его рамках все корпоративные продукты, технологии и сервисы разделены на три уровня. Необходимый конкретной компании уровень защиты зависит от размера организации и степени зрелости её службы информационной безопасности.

- Kaspersky Security Foundations. Этот уровень обеспечивает базовую защиту от широкого спектра угроз для компаний любого размера. Продукты из этого уровня могут быть установлены и настроены, даже если у вас нет IT отдела и постоянных сотрудников в нём. . Продукты этого уровня дают расширенные инструменты противодействия угрозам. Вы можете не только защищаться от атак, но и проводить расследование инцидентов. А также использовать накопленную информацию об атаках на вашу инфраструктуру для их предотвращения, даже если это совершенно новый вирус. Данный уровень приложений будет актуален для компаний, где есть IT отдел, в том числе люди, которые занимаются именно безопасностью.

- Kaspersky Expert Security. Самый продвинутый уровень защиты для организации экосистемы средств обеспечения безопасности. Данный уровень ориентирован на корпорации и крупные промышленные предприятия, где есть отдел IT-безопасности.

Далее я рассмотрю продукты уровня Kaspersky Optimum Security и покажу на конкретном примере, как их устанавливать и использовать.

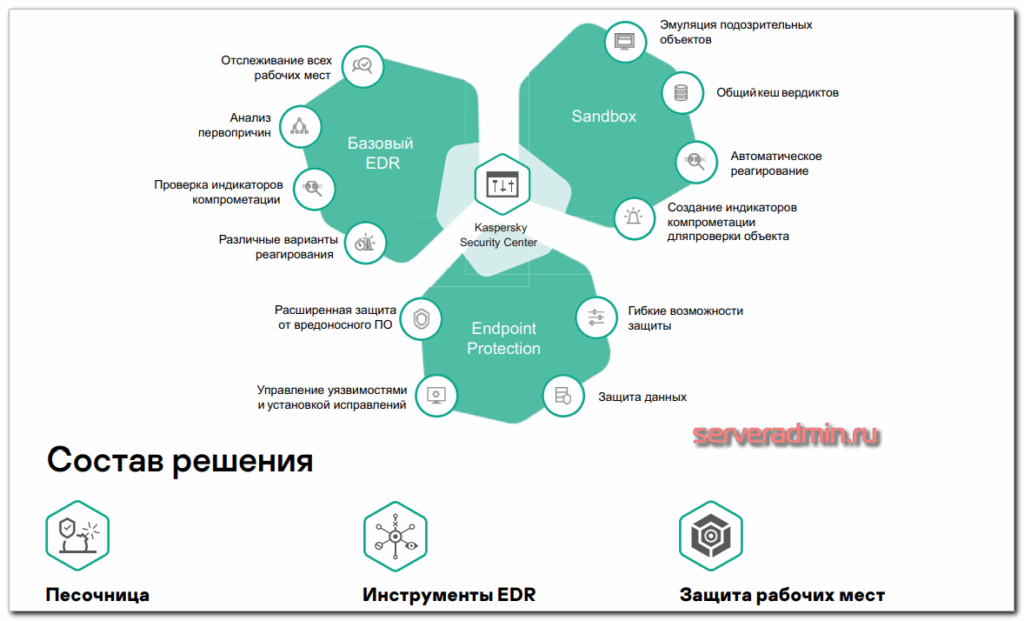

Kaspersky Optimum Security

Данный уровень защиты состоит из следующих компонентов:

- . Это расширение функционала Kaspersky Endpoint Security, который устанавливается в качестве антивируса на рабочие станции. С его помощью можно будет не только предотвращать угрозы, но и расследовать инциденты, анализировать первопричины заражений, автоматически формировать защиту на основе уже полученных данных, строить отчеты и многое другое. Ниже я буду устанавливать и настраивать этот продукт. . Сервис с круглосуточной автоматической защитой на основе моделей машинного обучения и аналитических данных об угрозах и расследований атак, подготовленных специалистами компании Kaspersky. На основе событий безопасности в вашей системе могут быть запущены те или иные сценарии противодействия угрозам. То есть это система, которая автоматически реагирует на инциденты без вашего участия. . Готовый продукт для организации песочницы, который интегрируется в существующую инфраструктуру защиты для дополнительных возможностей проверки и ограничения работы подозрительных приложений. . Портал с базой данных опасных приложений, сайтов, IP-адресов, всего того, что связано с угрозами. Платформа позволяет проверять подозрительные файлы, хеши файлов, IP-адреса или веб-адреса на наличие связанных с ними киберугроз для дальнейшего своевременного реагирования на них. . Онлайн-платформа, с помощью которой можно повышать осведомленность сотрудников любых отделов, даже ИТ-персонала, в вопросах информационной безопасности. Включает в себя интерактивные уроки, тесты, повторение пройденного, в том числе закрепление знаний на примере симулированных фишинговых атак.

Далее я покажу, как установить и настроить базу для построения защиты уровня Optimum Security с помощью Kaspersky EDR для бизнеса Оптимальный.

Установка Kaspersky EDR для бизнеса Оптимальный

Kaspersky EDR Оптимальный устанавливается поверх существующей инфраструктуры Kaspersky на базе Kaspersky Security Center + Kaspersky Endpoint Security. Сначала нужно установить сервер администрирования Kaspersky SC (KSC), затем на рабочие станции развернуть антивирус Kaspersky ES (KES).

Для того, чтобы все это попробовать, необходимо отправить заявку на KES и EDR:

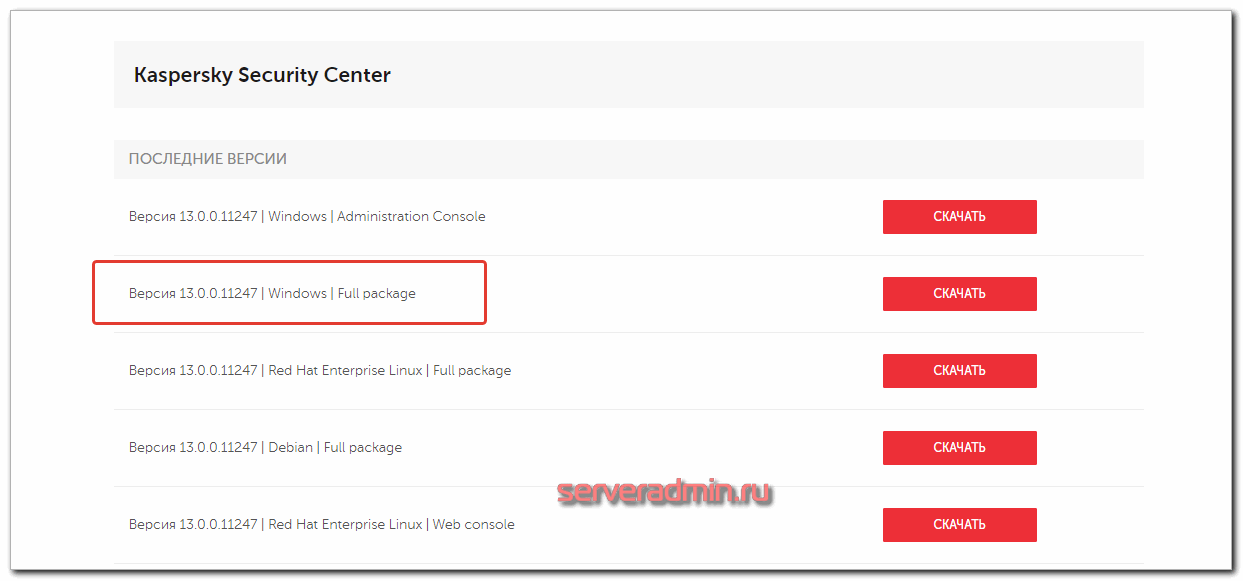

На почту вам придут лицензионные ключи на 30 и 32 дня. Далее необходимо будет со страницы https://www.kaspersky.ru/small-to-medium-business-security/downloads/edr-optimum скачать и установить Kaspersky Security Center. Для этого загрузите Windows | Full package, если будете ставить на Windows.

В процессе установки сервера управления, вам будет предложено установить одну из бесплатных баз данных mssql express или mysql. Если у вас уже есть один из этих серверов, можно воспользоваться им.

В целом, в установке Kaspersky Security Center нет каких-то сложностей, так что я не буду на этом останавливаться. У продукта хорошая документация на русском языке, так что можно без проблем разобраться. Но я все установил и без инструкции. После установки заходить в консоль управления можно под учетной записью администратора компьютера, под которым выполнялась установка.

Дальнейшая логика установки EDR следующая. Если вы ранее работали с Security Center, то особых проблем у вас не возникнет. Я несколько лет управлял системой безопасности на базе Kaspersky, причем не в одной организации. Хотя это было несколько лет назад, логика работы продукта осталась примерно такой же, только интерфейс поменялся. Так что я быстро во всём разобрался.

Сначала вам надо загрузить установочные пакеты для дистрибутива клиентского антивируса — Kaspersky Endpoint Security. Делается это в разделе Обнаружение устройств и развертывание -> Развертывание и назначение -> Инсталляционные пакеты.

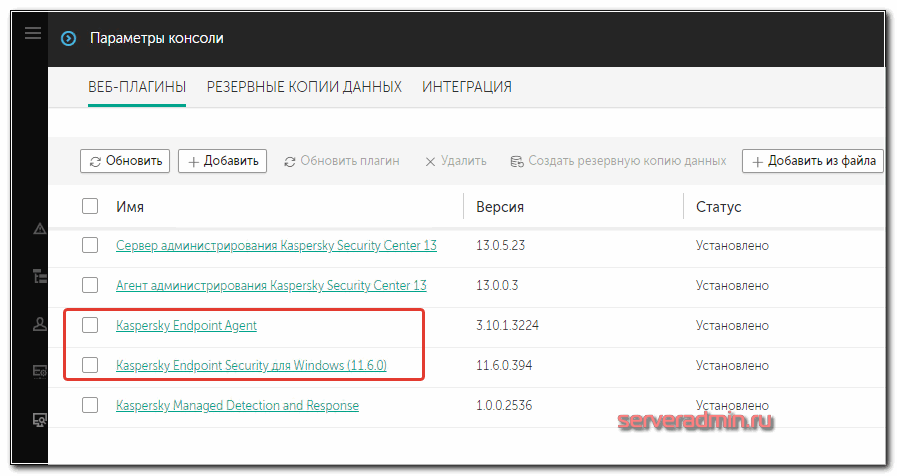

Затем в разделе Параметры консоли -> Веб-плагины установить два плагина — для Kaspersky Endpoint Agent и Kaspersky Endpoint Security.

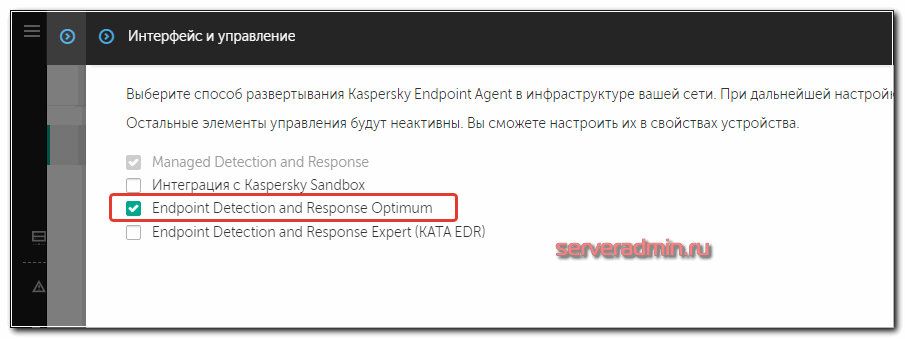

Далее идём в Устройства -> Политики и профили и создаем политику для Kaspersky Endpoint Agent. В разделе Параметры программы -> Интерфейс и управление обязательно выбрать Endpoint Detection and Response Optimum.

В завершении развертывания необходимо создать три задачи:

- Перед развертыванием KES необходимо добавить компонент Endpoint Agent (или Endpoint Sensor) в свойствах установочного пакета KES в KSC.

- Задача для удаленной установки дистрибутива KES.

- Задача по распространению лицензионного ключа с лицензией на Kaspersky Endpoint Detection and Response Optimum.

Продукт активно развивается, так что какие-то пункты из данной инструкции могут поменяться. Но общая логика установки, думаю, такой же и останется. Теперь можно переходить к тестированию возможностей KES с лицензией EDR Optimum.

Имитация заражения и противодействие с помощью EDR

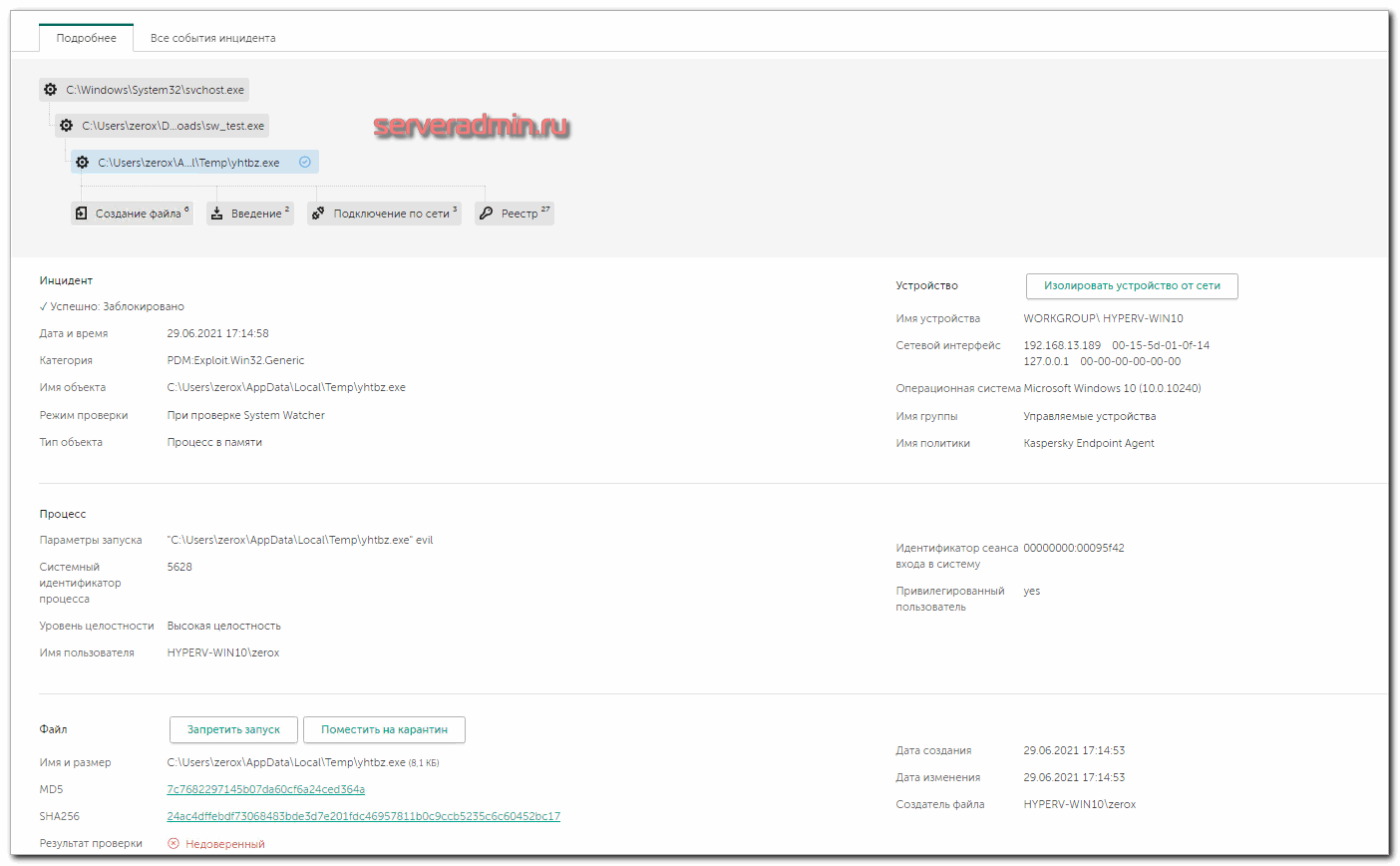

Давайте посмотрим, как на практике реализуется защита с помощью установленных ранее компонентов. Для теста я запустил на защищенной рабочей станции образец вируса. Локальный антивирус заблокировал его работу. Перемещаемся в KSC и смотрим информацию об инциденте.

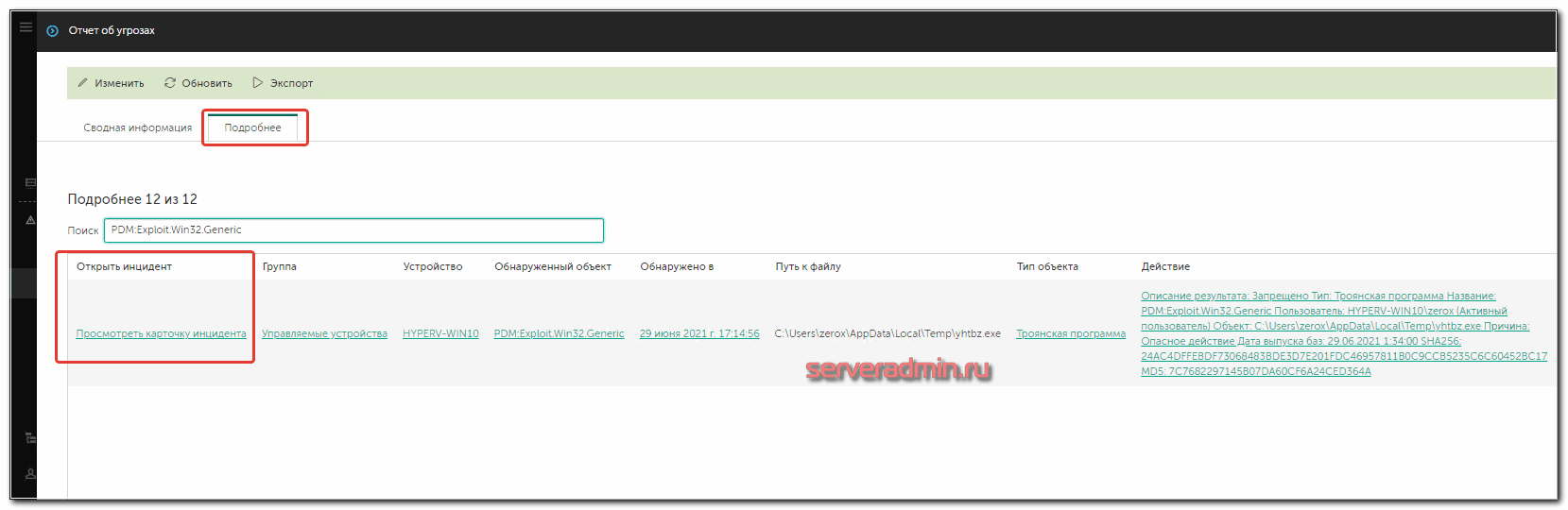

Идём в раздел Мониторинг и отчёты -> Отчёты, открываем Отчёт об угрозах. Переходим на вкладку Подробнее.

Мы видим общую информацию о событии. Далее мы можем посмотреть подробности инцидента в отдельной карточке. Перемещаемся туда.

Здесь наглядно со всеми подробностями представлена информация, связанная с событием. Я скачал вирус в запароленном архиве через браузер. Распаковал его и запустил. Сверху показана цепочка процессов, связанных с запуском вируса. Сначала это был системный процесс svchost.exe, потом скачанная программа sw_test.exe и в конце сам запущенный вирус yhtbz.exe.

Через карточку инцидента вы можете изолировать устройство от сети, чтобы далее спокойно разобраться в произошедшем событии, не опасаясь, что прямо сейчас будет распространяться заражение.

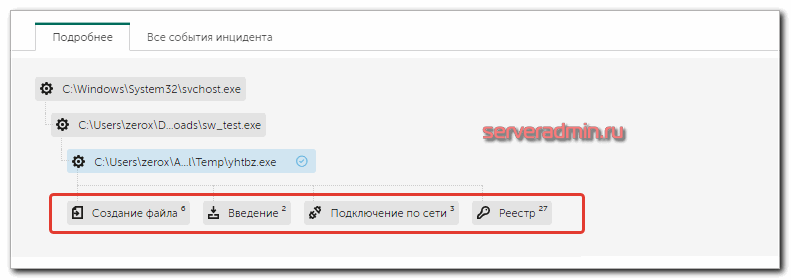

Вы наглядно можете проследить за всеми действиями вируса. Для этого нужно выбирать соответствующие разделы под информацией о вирусе и смотреть внесенные им изменения.

- какие файлы создавал вирус;

- откуда и кем он был запущен;

- к каким ip-адресам он обращался;

- что изменил в реестре.

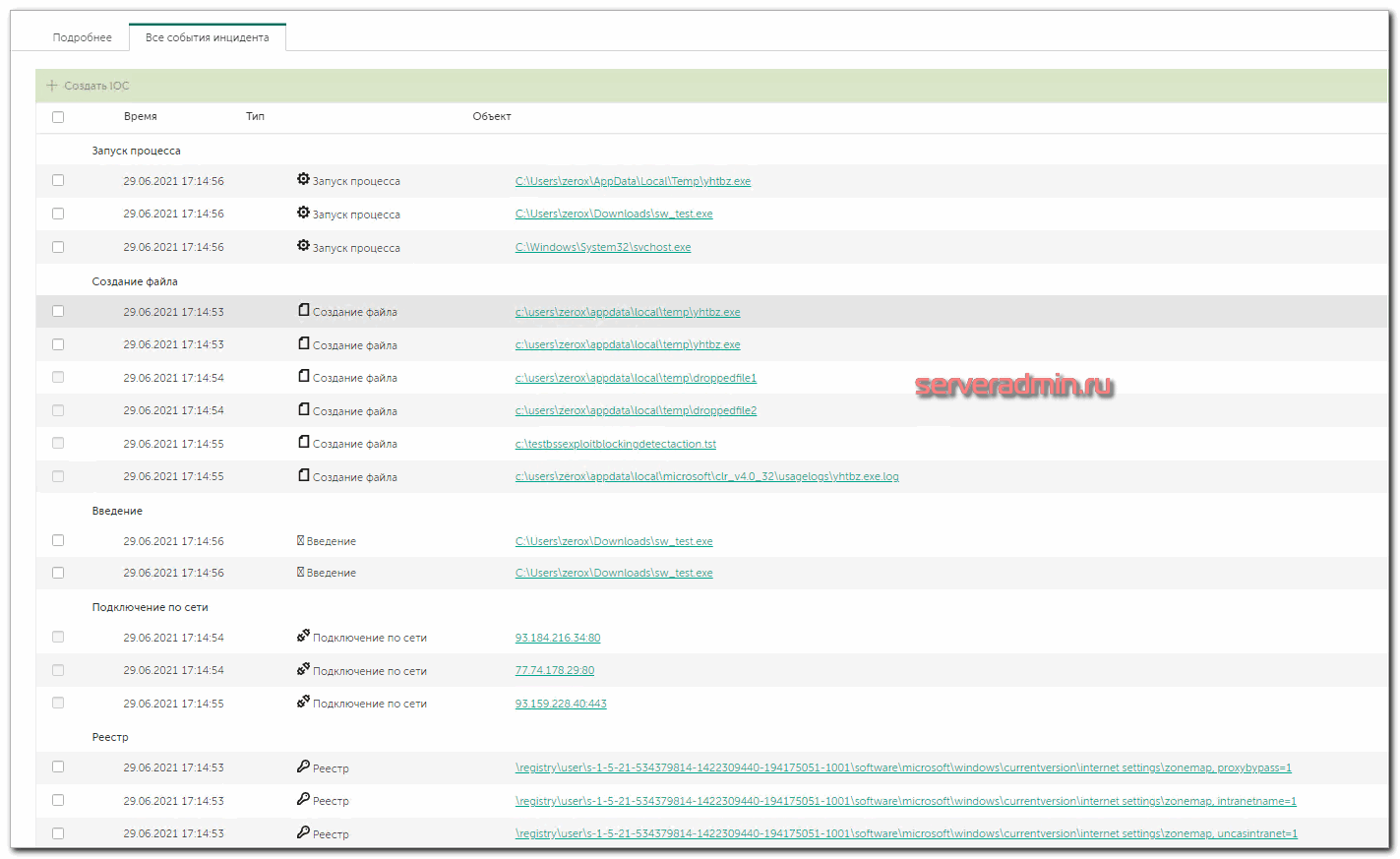

Наглядно всё это можно посмотреть в отдельной вкладке — Все события инцидента.

На основе данных из карточки вы сможете сразу же проверить файл по его хэшу на Kaspersky Threat Intelligence Portal и получить подробную аналитику. Также с помощью информации о файле вируса можно создать задачу по поиску этого файла на других машинах и настроить какое-то действие, если этот файл будет найден. Например, изолировать хост от сети или удалить файл и поместить на карантин.

Смотрите, какая получается картина. Вы видите не только конечный файл с вирусом, который был запущен в директории temp, но и источник заражения — исходный файл, который антивирусом не детектился, так как не проявлял никаких явно вредоносных активностей, но именно он являлся источником заражения. На основе функционала, представленного Kaspersky EDR Оптимальный, вы видите полную картину происходящего. С помощью информации в карточке инцидента у вас есть возможность сразу же изолировать заражённый хост, посмотреть аналитику по исходному файлу, запускающему вирус. Затем заблокировать на всех компьютерах запуск исходного файла по представленному хэшу, определить ip адреса, к которым обращается вирус и заблокировать их на шлюзе.

Когда атака будет локализована и остановлена, сможете спокойно посмотреть все изменения, что делал вирус, и откатить их на пострадавших системах. Таким образом реализуется часть комплексного подхода к защите. Не только блокировка вируса, но и полная аналитика по нему и превентивная защита.

Когда атака будет локализована и остановлена, сможете спокойно посмотреть все изменения, что делал вирус, и откатить их на пострадавших системах. Таким образом реализуется часть комплексного подхода к защите. Не только блокировка вируса, но и полная аналитика по нему и превентивная защита.

Более наглядно посмотреть все возможности Kaspersky EDR Optimum вы можете в видео:

Функционал очень крутой. Я лично ничего подобного ранее не видел. Расследования после вирусных атак приходилось проводить вручную, выискивая следы в системе и используя поисковики, чтобы находить подробности.

Заключение

Я рассказал, как организован подход «Лаборатории Касперского» к обеспечению комплексной защиты, а также наглядно показал, как он реализуется на практике на примере использования Kaspersky EDR для бизнеса Оптимальный. В целом мне нравятся защитные продукты этого бренда. Я постоянно использую их на почтовых серверах Linux в качестве антиспама и антивируса.

В офисах мне приходилось использовать 3 современных антивируса — от «Лаборатории Касперского» и других известных антивирусных производителей. Лично мне бренд Kaspersky и его Security Center нравится больше всего. Но нужно учитывать, что он в сумме и стоит немного дороже. Хотя линейки продуктов, как и функционал, у всех разные, и в лоб не всегда получится адекватно сравнить цены. Тут уже каждый сам выбирает, на чем остановиться исходя из задач и бюджета.