Приветствую всех!

Эту статью хочу начать с одной простой истины: “Если антивирус не находит ни одного вируса — это не значит, что на вашем ПК их нет!”.

Бывает на самом деле довольно часто следующая картина: при использовании веб-браузеров (Firefox, Chrome, Opera и др.) — появляется различная реклама (там, где ее раньше никогда не было), открываются вкладки, на рабочем столе могут появиться баннеры (не лицеприятного содержания, например, которые просят отослать SMS-сообщение), компьютер может притормаживать и подвисать и т.д. 👀

Все эти факторы (особенно в совокупности) говорят о том, что на вашем компьютере есть нежелательное ПО (вирусы, рекламные скрипты, трояны и т.д.).

Причем, обычный антивирус, даже после полной проверки компьютера, частенько пишет, что все в порядке и вирусы не найдены. И в этот момент есть ощущение, что здесь что-то не так: компьютер ведет себя странно, но антивирус бездействует… 😥

Собственно, в этой статье хочу порекомендовать небольшой рецепт очистки как раз для таких случаев, когда не совсем понятно, как вернуть компьютер к нормальной работе (когда по всем признакам компьютер заражен вирусом, но обычный антивирус их не видит…).

*

👉 В помощь!

Несмотря на то, что я написал выше, это не означает, что нужно отказаться от антивируса! Лучшее ПО для защиты ПК на этот год я приводил в этой подборке –>

*

Содержание статьи

- 1 Удаление невидимого вредоносного ПО

- 1.1 «Первая» помощь:

- 1.2 ШАГ 1: проверка системы с помощью «онлайн» антивируса

- 1.3 ШАГ 2: удаление рекламных надстроек с помощью AdwCleaner

- 1.4 ШАГ 3: проверка с помощью Malwarebytes Anti-Malware

- 1.5 ШАГ 4: восстановление системных настроек

- 1.5.1 Как просканировать на вирус компьютер в AVZ

- 1.5.2 Как закрыть дыры в настройках в Windows

- 1.5.3 Как восстановить системные настройки в Windows

- 1.6 ШАГ 5: еще несколько советов, если предыдущие не помогли

→ Задать вопрос | дополнить

Удаление невидимого вредоносного ПО

(очистка Windows от классических вирусов, тулбаров, adware, и пр.)

«Первая» помощь:

- 👉 Не отправляйте никакие SMS, как требуют некоторые баннеры, всплывающие на рабочем столе! Компьютер у вас, скорее всего, не “излечится” от этой заразы, а деньги можете потерять…

- 👉 Установите современный антивирус. Отмечу, что некоторые виды вирусов блокируют доступ к сайтам известных антивирусов (если это так, попробуйте загрузить подобные продукты с др. софтовых сайтов);

- 👉 Сделайте сразу же резервную копию всех важных данных, и желательно на съемном носителе (на будущее: желательно ее делать заблаговременно);

- 👉 Если вирус заблокировал доступ к рабочему столу (загородил все инструменты своими баннерами) – попробуйте загрузить Windows в безопасном режиме. На крайний случай, воспользуйтесь LiveCD-флешкой / диском.

*

ШАГ 1: проверка системы с помощью «онлайн» антивируса

Многие разработчики знаменитых антивирусных программ в последнее время выпускают онлайн-версии своих продуктов. Принцип работы с ними достаточно простой: загрузив к себе “относительно”-небольшой файл и запустив его, он автоматически проверит вашу систему на вирусы.

Причем, подобные продукты не конфликтуют с установленным антивирусом в системе, работают во всех современных версиях Windows, не требуют установки, и у них всегда актуальная антивирусная база.

*

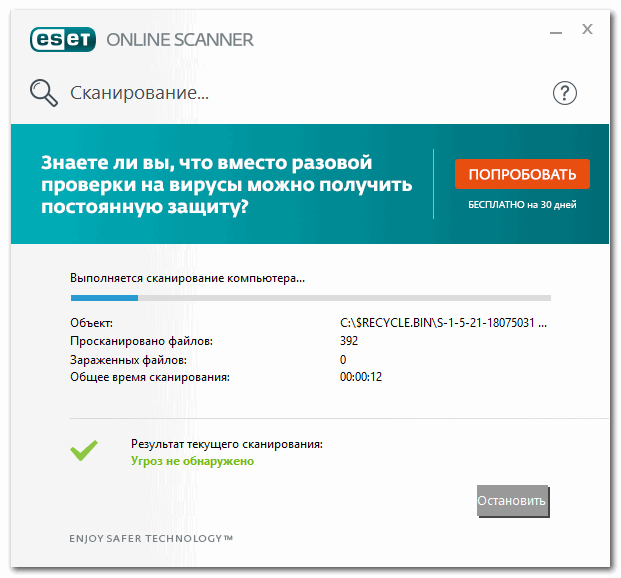

На скрине ниже приведен процесс проверки ПК с помощью 👉 ESET Online Scaner (ссылка на ПО)

Работа сканера ESET’s Free Online Scanner

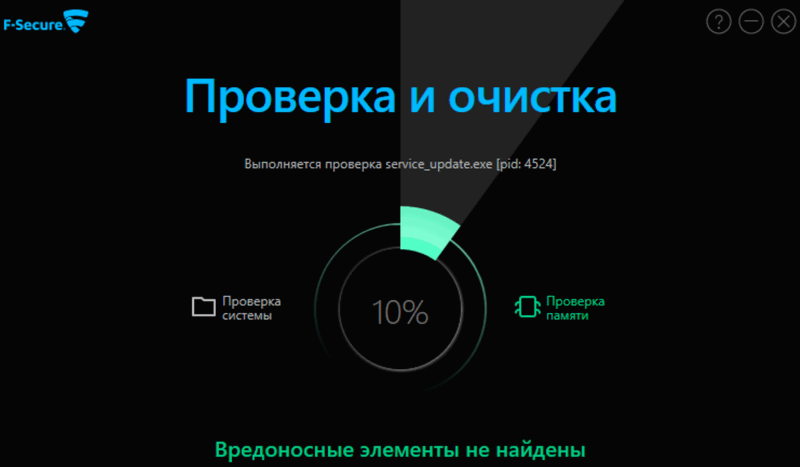

На следующем скрине приведена работа лечащий 👉 утилиты от F-Secure

F-Secure – вредоносные элементы не найдены

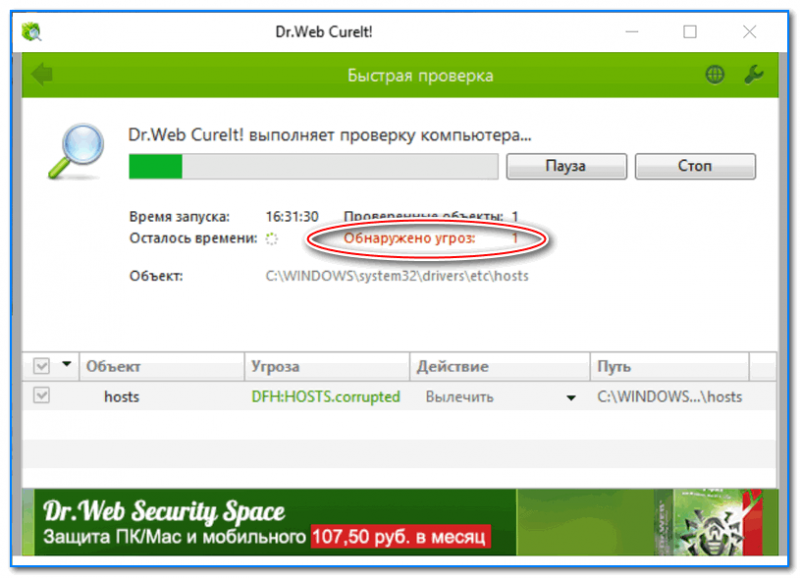

Также у нас в стране популярна утилита Dr.Web CureIt! (прямая ссылка: https://free.drweb.ru/). Загрузочный файл, правда, несколько больше, чем у первых двух (около 200 МБ).

Dr.Web CureIt – обнаружена 1 угроза

В общем, какой бы продукт вы не выбрали — рекомендую полностью прогнать им свою систему. Нередко, удается найти десятки угроз, которые пропустил штатный установленный антивирус…

*

ШАГ 2: удаление рекламных надстроек с помощью AdwCleaner

Могу сказать, что в последнее время куда больше распространены не классические вирусы, а рекламное ПО и трояны. Они встраиваются в самые популярные приложения (браузеры, например), и не редко мешают нормально работать, просто отвлекая навязчивостью, или вообще блокируя нужные опции. 😥

Причем, избавиться от этого рекламного ПО (во многих случаях) — сложнее чем от классических вирусов. Как правило, обычный антивирус не находит ничего подозрительного и сообщает, что у вас все в порядке…

👉 Дело все в том, что они как бы “встраиваются” в браузер (например, под видом плагина или какой-то надстройки), иногда добавляют нужные строки в ярлык браузера, изменяют файл HOSTS и пр.

К счастью, для очистки Windows от этих вредоносных скриптов — есть свои программы, и одну из них я порекомендую ниже. Работает она параллельно вашему антивирусу (т.е. удалять его не нужно) и способна избавить от “львиной” доли проблем.

*

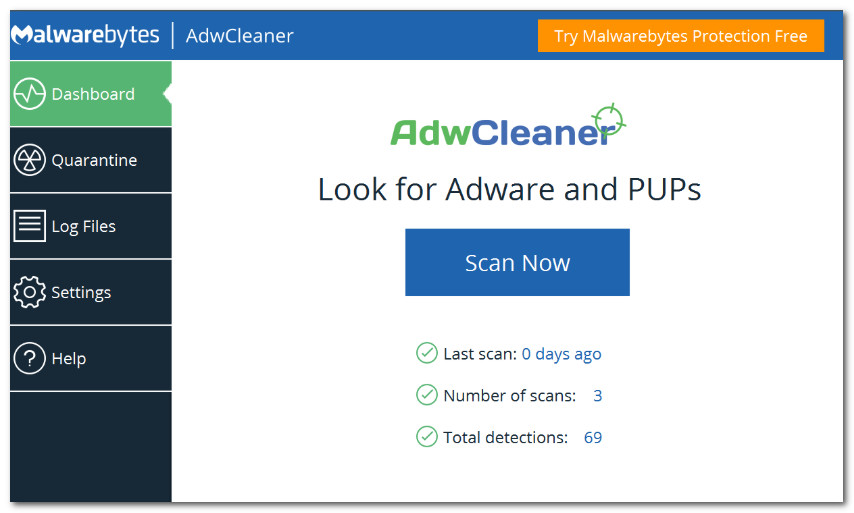

AdwCleaner

Сайт: https://toolslib.net/downloads/viewdownload/1-adwcleaner/

Одна из лучших (по моему мнению) программ для удаления с компьютера разного рода рекламного ПО: тулбаров, надстроек в браузере, скриптов, adware, потенциально нежелательного ПО и т.д. Кстати, именно она видит все те вирусы, против которых обычный антивирус бессилен.

Что еще радует, это то, что программа бесплатная, с простым и очень понятным интерфейсом, где нет ничего лишнего.

*

Буду считать, что убедил ее попробовать… 😉👍

После запуска AdwCleaner, для начала проверки компьютера – нужно нажать всего лишь одну кнопку “Scan Now” (или “Сканировать”, в зависимости от перевода). См. скриншот ниже. 👇

AdwCleaner: главное окно (кнопка начала сканирования “Scan Now”)

Время проверки Windows на “среднем” по сегодняшним меркам компьютере – составит всего лишь 3-5 мин. (а то и быстрее). Всё потенциально нежелательное ПО, что найдется при сканировании – будет автоматически удалено и изолировано (т.е. от пользователя не нужно знать абсолютно ничего, этим, собственно, она мне и нравится).

Примечание!

После проверки вашего компьютера, он будет автоматически перезагружен. После загрузки Windows вам будет предоставлен отчет о его проверки.

Перед началом сканирования системы – рекомендую закрыть все другие приложения и сохранить все открытые документы.

*

ШАГ 3: проверка с помощью Malwarebytes Anti-Malware

В рамках этой статьи не могу не порекомендовать еще одну замечательную утилиту – Malwarebytes Anti-Malware (кстати, сравнительно недавно в нее встроена AdwCleaner, которую я рекомендовал чуть выше).

*

Malwarebytes Anti-Malware

Официальный сайт: https://ru.malwarebytes.com/

Malwarebytes Anti-Malware / Лого

Еще одна отличная программа для борьбы с вирусами, червями, троянами, spyware-программами и т.д. Malwarebytes Anti-Malware несколько дополняет возможности предыдущий программы – в нем реализован специальный алгоритм “хамелеон”, позволяющий его запускать даже тогда, когда вирус блокирует запуск любых других антивирусных программ!

Возможности программы:

- – сканирование всех дисков в системе;

- – обновление базы в ежедневном режиме (для противодействия даже только-только появившемся вирусам);

- – эвристический анализ (позволяет обнаруживать большое числе вредоносных файлов, которых еще нет в базе);

- – все изолированные файлы помещаются в карантин (если программа ошиблась – вы можете восстановить любой из них);

- – список исключений файлов (которые не требуется сканировать);

- – благодаря технологии Chameleon, программа может запуститься даже тогда, когда все аналогичные программы блокируются вирусом;

- – поддержка русского языка;

- – поддержка все популярных ОС Windows: Vista, 7, 8, 10, 11.

*

Для начала сканирования системы Windows – запустите Malwarebytes Anti-Malware, откройте раздел “Scan” (или “Проверка”) и нажмите кнопку в нижней части экрана – “Scan Now” (или “Начать проверку”, если у вас русская версия, см. скрин ниже). 👇

Полная проверка системы с помощью Malwarebytes Anti-Malware

Кстати, по своему опыту могу сказать, что Malwarebytes Anti-Malware отлично справляется со своей задачей. После его сканирования и очистки, большинство мусорного ПО – будет обезврежено и удалено. В общем, рекомендую к ознакомлению!

Также рекомендую ознакомиться со статьей об удалении вирусов из браузера (ссылка ниже).

*

👉 В помощь!

Как удалить вирус из браузера за 5 шагов — см. инструкцию по шагам

*

ШАГ 4: восстановление системных настроек

После того, как ваш компьютер (ноутбук) будет просканирован (и обезврежен 😉) предыдущими утилитами, рекомендую его прогнать еще одной интересной и полезной программой – AVZ.

Ее я неоднократно рекомендовал на страницах блога, сейчас же порекомендую три шага, которые в ней необходимо сделать для ликвидации проблем (если они еще остались).

AVZ, кстати говоря, позволяет восстановить некоторые системные настройки Windows, доступ к диспетчерам, и пр. моменты (которые могли испортить вирусы при заражении).

*

AVZ

Разработчик: https://www.z-oleg.com/secur/avz/download.php

Эта антивирусная утилита предназначена для удаления целого ряда вредоносного ПО (часть из которого, кстати, не видит и не обнаруживает обычный антивирус). Например, таких как:

- Троянских программ;

- Надстроек и тулбаров в веб-браузере;

- SpyWare и AdWare модулей;

- BackDoor модулей;

- Сетевых червей и т.д.

Что еще подкупает в ней: для начала работы и сканирования системы Windows, нужно всего лишь скачать архив ZIP с программой, извлечь ее и запустить (т.е. ничего не нужно устанавливать, настраивать и т.д.). Разберу три шага ниже в статье, которые рекомендую в ней сделать…

*

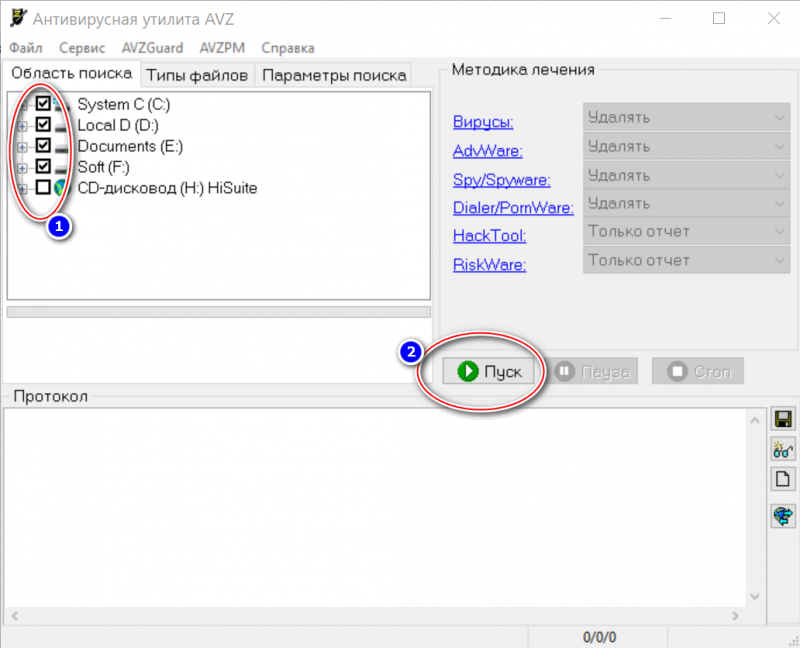

Как просканировать на вирус компьютер в AVZ

После запуска программы, выберите системный диск (хотя бы его, желательно все). Обычно он всегда помечен характерным значком .

После этого в правой части экрана нажмите кнопку “Пуск” для начала сканирования (кстати, над кнопкой “Пуск” можно сразу же выбрать, что делать с вредоносным ПО, например, удалять).

Начало проверки в AVZ | Кликабельно

Как правило, проверка системного диска с Windows на наличие вирусов проходит достаточно быстро (5-10 мин.). Кстати, рекомендую перед такой проверкой, на время, выключить свой основной антивирус (это несколько ускорит сканирование).

*

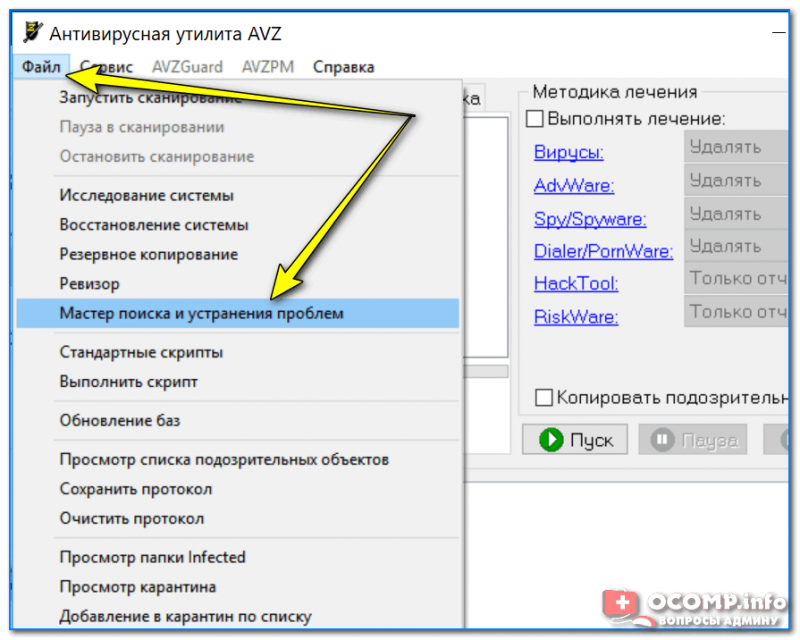

Как закрыть дыры в настройках в Windows

(которые могут привести к заражению ПК)

Не секрет, что в Windows есть некоторые параметры, которые не отвечают оптимальным требованиям безопасности. Например, среди прочих, авто-запуск вставляемых дисков и флешек. И, разумеется, некоторые виды вирусов, как раз этим пользуются…

Чтобы исключить подобные настройки и закрыть подобные дыры, в AVZ достаточно открыть меню “Файл/Мастер поиска и устранения проблем“ (см. скрин ниже). 👇

Файл – мастер поиска и устранения проблем (в AVZ)

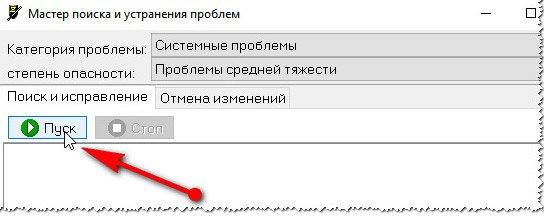

Далее выбрать категорию проблемы (например, “Системные проблемы“), степень опасности (рекомендую выбрать “Проблемы средней тяжести“) и начать сканирование.

Мастер поиска проблем

После сканирования, вам будет предоставлен отчет с теми параметрами, которые желательно поменять. Рекомендую все строки отметить галочками и нажать “Исправить” (кстати, AVZ самостоятельно оптимизирует те параметры, которые, по ее мнению, не отвечают безопасности – так что никакой ручной работы!).

*

Как восстановить системные настройки в Windows

(которые были изменены вредоносным ПО)

После заражения компьютера вирусами, рекламным ПО и пр. – многие параметры и системные настройки в Windows изменяются. Например, у вас могут быть заблокированы для просмотра некоторые сайты, возможно, что будет стоят запрет на открытие редактора реестра, изменены настройки Internet Explorer и т.д.

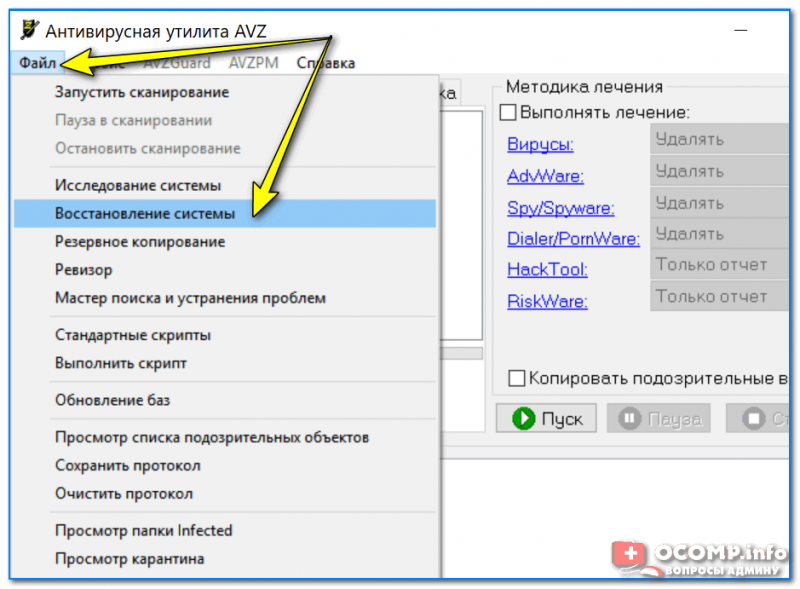

Чтобы все это привести в норму, в утилите AVZ есть специальная вкладка для восстановления всех самых основных параметров. Чтобы ее открыть, нажмите: “Файл/Восстановление системы“ (как на скриншоте ниже). 👇

Восстановление системы (в AVZ)

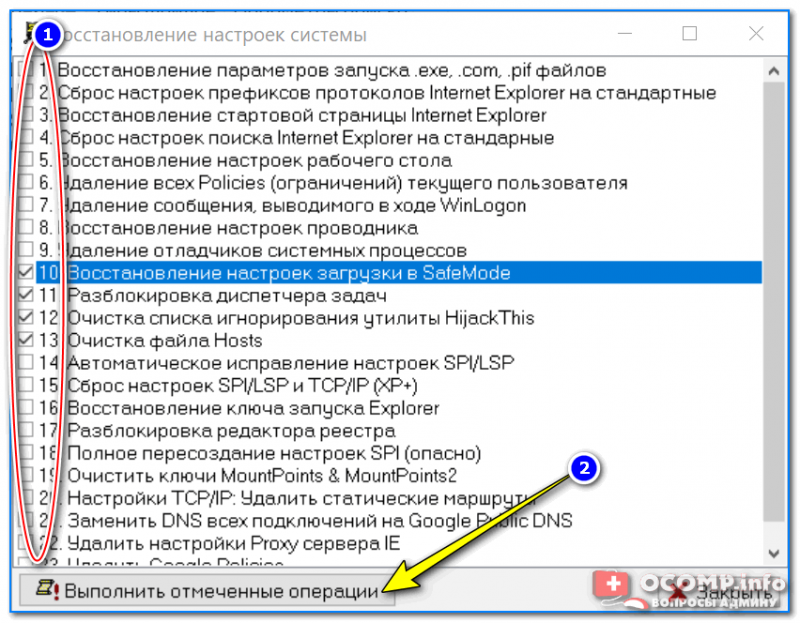

Далее перед вами предстанет список того, что можно восстановить: просто отмечаете галочками, что нужно (можно, кстати, отметить все) и жмете кнопку “Выполнить отмеченные операции“. 👇

Восстановление настроек системы (AVZ)

Как правило, после проведенного восстановления, компьютер начинает работать в штатном режиме.

Если вдруг вышеперечисленное не помогло, обратите внимание на еще несколько советов в шаге 5…

*

ШАГ 5: еще несколько советов, если предыдущие не помогли

1. Сканирование системы в безопасном режиме

В некоторых случаях очистить компьютер от вирусов без безопасного режима – нереально! Дело в том, что в безопасном режиме Windows загружает самый минимальный набор ПО, без которого невозможна ее работа (т.е. многое нежелательное ПО в этом режиме просто не работает!).

Таким образом, многое из того, что нельзя удалить в обычном режиме, легко удаляется в безопасном.

Если у вас не получается запустить утилиты, которые я рекомендовал выше, попробуйте их запустить в безопасном режиме. Вполне возможно они не только откроются, но и найдут все, что от них “прячется”…

Чтобы зайти в безопасный режим — при загрузке компьютера нажмите несколько раз кнопку F8 — в появившемся соответствующем меню выберите данный режим.

👉 Инструкция!

Как зайти в безопасный режим в Windows – см. инструкцию

*

2. Восстановление системы

Если у вас есть контрольная точка восстановления, которая была создана до заражения вашего компьютера вирусами и рекламным ПО, вполне возможно, что, откатившись к ней, вы исправите ситуацию…

👉 В помощь!

Чтобы не повторяться здесь, рекомендую ознакомиться с моей статьей о восстановлении системы.

*

3. Переустановка Windows

Вообще, я не сторонник по каждому “чиху” переустанавливать систему. Но в некоторых случаях, гораздо проще и быстрее переустановить систему, чем мучиться с вредоносным ПО.

👉 Инструкция!

Установка Windows 11 с флешки (все действия по шагам).

*

На этом статью завершаю.

За дополнения по теме — заранее большое мерси.

Удачи!

Первая публикация: 23.10.2016

Статья откорректирована: 17.07.2021

Полезный софт:

-

- Видео-Монтаж

Отличное ПО для создания своих первых видеороликов (все действия идут по шагам!).

Видео сделает даже новичок!

-

- Ускоритель компьютера

Программа для очистки Windows от “мусора” (удаляет временные файлы, ускоряет систему, оптимизирует реестр).

Криптовалютная лихорадка стала настоящей проблемой для пользователей компьютеров. Во-первых, майнинг истощил рынок видеокарт, игровых приставок и даже некоторых компонентов для сборки автомобилей. Во-вторых, компьютеры теперь страдают из-за нового типа атак — криптовалюта добывается не только на специальных фермах, но и на системах обычных пользователей. За эту эпидемию отвечают вирусы-майнеры, которые сильно бьют по производительности компьютера. Но их легко обнаружить и устранить, если знать несколько хитростей — об этом далее.

Вопросы со стабильностью операционной системы и скоростью работы компьютера решаются одним махом — если зависает и тупит, то переустанавливаем Windows, и большинство проблем как рукой снимет. После полного форматирования и установки системы «с нуля» компьютер быстрее отзывается на команды пользователя, хотя эффект чистой системы длится совсем недолго. Уже через несколько дней рабочий стол покроется десятками ярлыков и папок, а системный реестр пустыми ссылками на удаленные программы.

Еще через некоторое время компьютер «вспомнит», что такое переполненный накопитель, нехватка оперативной памяти и десятки ненужных программ в автозапуске. В том числе, вредоносных, которые не просто занимают место в системе, но также активно используют его аппаратные ресурсы в корыстных целях. Это не только классические вирусные программы, которые ориентированы на корпоративный сегмент, но и современные вирусы-майнеры, которые могут положить на лопатки даже самую продвинутую игровую сборку.

Что такое вирус

Компьютерный вирус называется так, потому что действует подобно природному вирусу — например, такому как грипп. Зараженные частицы попадают в электронный организм под разными предлогами — это могут быть файлы, которые маскируются под важные библиотеки, пролезают в загрузочный сектор системы и рулят работой компьютера на низком уровне.

К вирусам также относятся вредоносные программы, которые пытаются быть похожими на «полезные» проекты, встраиваются в код программного обеспечения и начинают работать только после того, как пользователь установит программу-носитель и предоставит ей полные права на управление компьютером. Такие вирусы называют троянскими конями — в честь одноименного «подарка» враждующих с Троей ахейцев.

Вирусы-майнеры

К троянскому сорту компьютерных вирусов также относятся и майнеры. В отличие от классических троянов, новые зловреды рассчитаны на распространение среди систем частных пользователей — им не нужна информация, пароли и данные кредитных карт. Эти вирусы интересуются только аппаратными возможностями компьютера — они майнят криптовалюту. Такие «вирусы» можно разделить на две группы.

Классический майнер

Это готовый архив с программой, который может распространяться как отдельно, так и в комплекте с любой другой программой. Как правило, эти зловреды устанавливаются в фоновом режиме и автоматически запускаются во время загрузки компьютера. Конечно, вирусами их называют только по привычке — на самом деле это обычная программа-майнер, которую используют обладатели майнинговых ферм для добычи монет. Хакеры лишь немного модифицируют «обвязку» программы, чтобы она могла разворачиваться и активироваться в системе самостоятельно.

Единственное различие между «вирусом» и собственным майнером остается в прописанных данных для получения прибыли — обычная программа добывает монеты на кошелек владельца фермы, а зловред переводит намайненное на кошелек хакера.

Криптоджекинг

Второй вид непрошенных гостей в системе — криптоджекинг. Вместо того чтобы загружаться в систему, майнер существует в виде скрипта, встроенного в сайт. Как только посетитель попадает на страницу, скрипт активируется, и майнер начинает добывать криптовалюту. В некоторых случаях, этот способ заменяет владельцу сайта заработок на рекламе. При этом добросовестный ресурс говорит об этом открыто и предупреждает посетителей, что вместо показа рекламных баннеров и объявлений он подключит майнер и будет использовать аппаратные возможности системы в своих интересах. Такую деятельность нельзя назвать вирусной — все происходит открыто, официально и только с разрешения владельца компьютера.

Другое дело, если сайт скрывает майнерскую деятельность и использует мощность процессора или видеокарты без предупреждения. Как правило, такие ресурсы пользуются аппаратными возможностями компьютера недобросовестно — вместо 10–20% компьютерного времени они занимают все 100%. Поймать такую «пулю» в интернете легко — как правило, это сайты с огромным количеством рекламы, а также контента типа «майнинг бесплатно и без смс».

Чем опасен майнер

Несмотря на то, что вирусы-майнеры не занимаются кражей информации и паролей, вред от них может быть куда более масштабным, чем от обычных вирусов. Для эффективной добычи криптовалюты компьютеру необходимо задействовать как можно больше мощности, поэтому «зараженный» работает одновременно на двух фронтах — например, добывает валюту на процессоре и видеокарте, а также с помощью накопителя. И даже непродолжительная работа системы в таком режиме может привести к перегреву компьютера или выходу комплектующих из строя.

Если проблема с температурным режимом покажется владельцу настольного компьютера банальной, то пользователь ноутбука может запросто получить «кирпич» после пары часов такой прожарки. Но даже если аппаратная часть мобильной системы выдержит испытание майнингом, то батарейка устройства может растаять в самый неподходящий момент.

Как найти и устранить вирус

Определить, что компьютер используется неизвестным сторонним программным обеспечением в корыстных целях можно двумя способами — на ощупь или с помощью специальных программ.

Симптомы «майнера» легко распознать по поведению системы — если обычные вирусы могут тихо существовать в дальнем углу винчестера, то вирус-майнер «чувствуется» сразу после того, как попадет на диск и активируется.

Признаки:

- сильный нагрев компьютера,

- повышенный шум охлаждения

- медленная работа системы из-за полной загрузки всех ядер процессора и видеокарты.

Все то же самое можно испытать, если запустить на компьютере требовательную игру или задачу на рендеринг 3D-сцены в высоком разрешении, а затем попытаться стримить видео на YouTube.

Раньше вирусы-майнеры можно было легко вычислить по «левому» процессу в диспетчере задач, а также по зашкаливающему графику загрузки ядер или памяти видеокарты.

Актуальные версии майнеров стали намного умнее, поэтому даже опытный мастер не сможет определить, какая программа нагружает сборку и где ее найти. Например, стандартный способ «посмотри в диспетчере задач» больше не работает — вирусы знают свои слабые места и тщательно их скрывают. К тому времени, как пользователь растянет пальцы на сочетание клавиш Ctrl-Alt-Del, майнер благополучно отключится и станет дожидаться следующего удобного случая для активации.

Единственное место, где майнер может наследить во время работы — это температура комплектующих. Температурные датчики и нагретые поверхности имеет высокую инерционность, поэтому в течение нескольких минут после отключения вируса компьютер будет показывать температуру выше той, которая должна быть во время спокойной работы системы.

Вирусы умело скрываются от сторонних программ и системных мониторов, поэтому использовать их для поиска майнеров также не имеет смысла. Лучше предоставить это дело специализированному софту — например, антивирусу.

Защитники компьютерного здоровья

Для поиска и удаления угроз на домашнем компьютере подойдет любой популярный антивирус. Например, ESET NOD32 Internet Security — комплексное решение для защиты системы. В этом наборе есть не только антивирус, но и фаервол, который закрывает доступ к системе извне, а также запрещает неизвестным процессам обращаться к интернету без разрешения пользователя. Это значит, что майнер априори не сможет майнить только потому, что ему запретили общаться с сетью. То же самое можно сказать о решениях от Лаборатории Касперского, а также о немецком софте Avira и даже об отечественном Dr.Web.

Проблема в том, что встроенный в Windows антивирус обладает лишь частью тех умений, которые есть у платного софта. Таких уязвимых систем в мире достаточно много — пользователи гонятся за каждым процентом мощности сборки и пренебрегают безопасностью в пользу стабильности геймплея. В свою очередь, вирусы знают, как обойти стоковые препятствия Windows, поэтому вероятность подхватить зловред стремится к максимуму — и для таких юзеров тоже есть оптимальный выход.

Dr.Web CureIt

Это программа-отщепенец от отечественного антивирусного ПО, которое умеет находить то, чего не видят даже самые навороченные антивирусы. При этом софт распространяется бесплатно — то, что нужно домашнему компьютеру с майнером на борту.

Чтобы воспользоваться программой, необходимо загрузить исполняемый файл с официального сайта и запустить.

Запускаем программу, соглашаемся с условиями и нажимаем «Продолжить»:

После чего утилита предоставит выбор — работать в автоматическом режиме или выбрать места поиска вручную:

Если выбрать ручной режим, то в следующем пункте программа предложит настроить метод поиска зараженных файлов — здесь можно точечно натравить антивирус на необходимые части системы:

Если пользователь не знает, что это за пункты, и где засел вирус, то можно доверить проверку встроенной автоматике:

Нажимаем «Начать проверку» и ждем окончания работы антивируса:

Продолжительность в режиме поиска вирусов зависит от количества файлов на дисках, а также от скорости дисковой подсистемы. Впрочем, если в системе затаились хакерские поделки, то антивирус оповестит о них в первую очередь — так устроены фирменные алгоритмы ПО.

Защита браузера

Несмотря на широкие возможности антивирусов, майнеры, встроенные в сайт, не блокируются этими программами и этим причиняют еще больше неудобств пользователю. Но и на такой тип компьютерных «гадов» находится управа.

Некоторые пользователи поступают опрометчиво — они блокируют работу JavaScript в настройках браузера. Пожалуй, это самый действенный метод обойти майнеров стороной, но есть и нюансы. Без поддержки скриптов браузер не сможет загрузить некоторые сайты или определенный контент — например, популярный ресурс Pinterest и ему подобные, которые используют для работы скрипты Java.

Для гибкого управления работой скриптов на сайтах можно использовать специальные браузерные расширения. Например, расширение для блокировки рекламы типа AdBlock — оно умеет блокировать не только рекламные блоки и объявления, но также умеет настраивать пользовательские правила фильтрации. Например, запретить работу определенного скрипта на всех сайтах.

Ссылки на скрипты-майнеры в HTML уже давно известны, поэтому заблокировать исполнение такого зловреда не составляет труда. Для этого нужно указать блокировщику путь к скрипту и сохранить новый фильтр. Естественно, «рынок» майнеров развивается, и одним «легендарным» Hive хакеры уже не обходятся. Поэтому, чтобы не гоняться за ссылками для блокировки остальных новых и малоизвестных зловредов, придется использовать что-то более универсальное.

Например, установить готовое расширение-антимайнер.

Переходим в магазин расширений Google Chrome или того браузера, который используется как основной, и вводим поисковой запрос «антимайнер»:

Вуаля — компьютер защищен со всех фронтов. Расширение постоянно обновляется и знает о майнерах больше, чем можно представить. Если же майнер проберется на диск, там его встретит антивирус. А пользователь теперь знает, что шумный и горячий компьютер — это не только повод продуть системник от пыли, но также проверить систему на вирусы.

ОБЩАЯ КЛАССИФИКАЦИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ

- Авторы

- Резюме

- Файлы

- Ключевые слова

- Литература

Харченко А.Ю.

1

1 Белгородский государственный аграрный университет имени В.Я. Горина

в данной статье приводится общая классификация компьютерных вирусов. Компьютерным вирусом называется программа, содержащая так называемый вредоносный код, которая обладает способностью к саморепликации, иными словами способностью создавать свои копии, и внедрять их в различные объекты и ресурсы компьютерных систем, сетей и т.д. без ведома пользователя. При этом копии сохраняют способность дальнейшего распространения. Пользователи цифровой техники, а в частности компьютеров, находятся под постоянно растущей угрозой, исходящей от компьютерных вирусов и вредоносных программ. Поскольку разнообразие компьютерных вирусов слишком велико, то они, как и их биологические прообразы, нуждаются в классификации. Вирусы можно разделить на классы по следующим основным признакам: по деструктивному воздействию, по способу заражения, по среде обитания, по особенностям алгоритма. Определив к какому типу относится вирус можно оценить степень угрозы, метод борьбы и уровень необходимой защиты против данного вида вредоносного воздействия. Приведенная в данной статье классификация не может считаться полной, так как прогресс не стоит на месте, появляются всё новые и новые интеллектуальные устройства и соответственно вирусы, работающие на них.

компьютерный вирус

программа

компьютер

система

1. Алексеев Е.Г., Богатырев С.Д. Информатика. Мультимедийный электронный учебник. – URL: http://inf.e-alekseev.ru/text/Virus.html (дата обращения: 24.04.2018).

2. Как понять есть ли вирусы на компьютере? [Электронный ресурс] – URL: https://treeone.ru/126-priznaki-zarazheniya-kompyuternym-virusom / (дата обращения: 24.04.2018).

3. Классификация компьютерных вирусов [Электронный ресурс]. – URL: http://izi.vlsu.ru/teach/books/921/theory3.html (дата обращения: 24.04.2018).

4. Классификация компьютерных вирусов [Электронный ресурс]. -URL:http://sumk.ulstu.ru/docs/mszki/Zavgorodnii/10.1.html (дата обращения: 24.04.2018).

5. Компьютерные вирусы [Электронный ресурс]. – URL: http://www.km.ru/referats/75F9F2F1DD0D41249ABCAC2DD9777BDC / (дата обращения: 24.04.2018).

6. Компьютерные вирусы [Электронный ресурс]. – URL: http://trinity.e-stile.ru/tema-7-kompyuternye-virusy/ (дата обращения: 24.04.2018).

К началу двадцать первого века люди овладели многими тайнами превращения вещества и энергии и сумели использовать эти знания для улучшения своей жизни. Но кроме вещества и энергии в жизни человека огромную роль играет еще одна составляющая – информация. Это самые разнообразные сведения, сообщения, известия, знания, умения.

В середине прошлого столетия появились специальные устройства – компьютеры, ориентированные на хранение и преобразование информации и произошла компьютерная революция.

Сегодня массовое применение персональных компьютеров, к сожалению, оказалось связанным с появлением самовоспроизводящихся программ-вирусов, препятствующих нормальной работе компьютера, разрушающих файловую структуру дисков и наносящих ущерб хранимой в компьютере информации.

Несмотря на принятые во многих странах законы о борьбе с компьютерными преступлениями и разработку специальных программных средств защиты от вирусов, количество новых программных вирусов постоянно растет. Это требует от пользователя персонального компьютера знаний о природе вирусов, способах заражения вирусами и защиты от них [5].

Компьютерный вирус – это специально написанная небольшая по размерам программа, имеющая специфический алгоритм, направленный на тиражирование копии программы, или её модификацию и выполнению действий развлекательного, пугающего или разрушительного характера.

Программа, внутри которой находится вирус, называется зараженной. С началом работы такой программы вирус получает доступ ко всей операционной системе. Вирус находит и заражает другие программы, а также выполняет какие-либо вредоносные действия. Например, портит файлы или таблицу размещения файлов на диске, занимает оперативную память и т.д. После того, как вирус выполнит свои действия, он передает управление той программе, в которой он находится, и она работает как обычно. Тем самым внешне работа зараженной программы выглядит так же, как и незараженной. Поэтому далеко не сразу пользователь узнаёт о присутствии вируса в машине [1].

К числу наиболее характерных признаков заражения компьютера вирусами относятся следующие:

- прекращение работы или изменение в рабочем режиме отдельных видов программного обеспечения, которое еще недавно было полностью исправным;

- снижение скорости или прекращение загрузки операционной системы;

- резкое изменение скорости работы компьютера в сторону снижения;

- исчезновение файлов, размещённых на жестком диске;

- изменения внешнего вида и размеров файлов;

- увеличение или уменьшение количества файлов на внешнем или жестком носителе;

- сокращение размеров свободной оперативной памяти;

- зависания и явные сбои в работе компьютерной техники;

- постоянное появление информации об ошибках;

- сигналы антивирусной программы об обнаружении вирусного ПО;

- появление самозагружающихся программ, сообщений или изображений [2].

В настоящее время известно более 50000 программных вирусов, которые классифицируют по следующим признакам:

- По деструктивному воздействию

- Безвредные вирусы. Они не мешают работе компьютера, но могут уменьшать объем свободной оперативной памяти и памяти на дисках, действия таких вирусов проявляются в каких-либо графических или звуковых эффектах.

- Опасные вирусы. К ним относятся вирусы, которые могут привести к определенным сбоям в работе операционной системы или некоторых программ.

- По способу заражения

- Резидентные вирусы. Чаще всего эти вирусы являются одной из разновидностей файловых и загрузочных. Причем самой опасной разновидностью. Резидентный вирус при заражении (инфицировании) компьютера оставляет в оперативной памяти свою резидентную часть, которая потом перехватывает обращение операционной системы к объектам заражения (файлам, загрузочным секторам дисков и т. п.) и внедряется в них. Резидентные вирусы находятся в памяти и являются активными вплоть до выключения или перезагрузки компьютера.

- Нерезидентные вирусы – вирусы, не оставляющие своих резидентных частей в оперативной памяти компьютера. Некоторые вирусы оставляют в памяти некоторые свои фрагменты не способные к дальнейшему размножению такие вирусы считаются не резидентными.

- По среде обитания

- Файловые вирусы. До появления Интернета именно эти вирусы были самыми распространенными. На сегодняшний день известны зловредные программы, заражающие все типы выполняемых объектов любой операционной системы (для Windows опасности подвергаются исполняемые файлы (.exe, .com), командные файлы (.bat), драйвера (.sys), динамические библиотеки (.dll) и т. д.). Заражение происходит следующим образом. Вирус записывает свой код в файл-жертву. Кроме того, зараженный файл специальным образом изменяется. В результате при обращении к нему операционной системы (запуск пользователем, вызов из другой программы и т. п.) управление передается в первую очередь коду вируса, который может выполнить любые действия, заданные ему создателем. После выполнения своих действий вирус передает управление программе, которая выполняется нормальным образом. В следствии чего пользователь может долго не догадываться о заражении компьютера, если на нем не установлено специальное ПО.

- Загрузочные вирусы. Эти вирусы заражают загрузочные сектора жестких дисков. Принцип их действия заключается в следующем. Вирус добавляет свой код к одной из специальных программ, которые начинают выполняться после включения компьютера до загрузки операционной системы. В принципе в задачу этого ПО как раз и входят подготовка и запуск ОС. Таким образом, вирус получает управление и может выполнить определенные действия, например, записать себя в оперативную память. И только после этого будет загружаться операционная система. Вот только вирус уже будет находиться в памяти и сможет контролировать ее работу.

- Макровирусы. Эти вирусы представляют собой программы, которые выполнены на языках, встроенных в различные программные системы. Чаще всего жертвами становятся файлы, созданные различными компонентами Microsoft Office (Word, Excel и т.д.). Встроенный в эти программные продукты Visual Basic прекрасно подходит для написания макровирусов. Принцип их действия очень прост. Вирус записывает себя в DOT-файл, в котором содержатся все глобальные макросы, часть из которых он подменяет собой. После этого все файлы, сохраненные в этой программе, будут содержать макровирус. При этом он может выполнять множество различных деструктивных действий вплоть до удаления всех документов.

- Сетевые вирусы. Главной особенностью этих вирусов является возможность работы с различными сетевыми протоколами. То есть они могут различными путями записывать свой код на удаленном компьютере. Наибольшее распространение в наше время получили интернет-черви. Эти вирусы чаще всего используют для своей работы электронную почту, «прицепляясь» к письму. При этом на новом компьютере они либо автоматически выполняются, либо различными способами подталкивают пользователя к своему запуску [6].

- По особенностям алгоритма

- Вирусы спутники (companion) – эти вирусы поражают EXE-файлы путем создания COM-файла двойника, и поэтому при запуске программы запустится сначала COM-файл с вирусом, после выполнения своей работы вирус запустит EXE-файл. При таком способе заражения «инфицированная» программа не изменяется.

- Вирусы «черви» (Worms) – вирусы, которые распространяются в компьютерных сетях. Они проникают в память компьютера из компьютерной сети, вычисляют адреса других компьютеров и пересылают на эти адреса свои копии. Иногда они оставляют временные файлы на компьютере, но некоторые могут и не затрагивать ресурсы компьютера за исключением оперативной памяти и разумеется процессора.

- «Паразитические» – все вирусы, которые модифицируют содержимое файлов или секторов на диске. К этой категории относятся все вирусы не являются вирусами-спутниками и вирусами червями.

- «Стелс-вирусы» (вирусы-невидимки, stealth) – представляющие собой весьма совершенные программы, которые перехватывают обращения DOS к пораженным файлам или секторам дисков и «подставляют» вместо себя незараженные участки информации. Кроме этого, такие вирусы при обращении к файлам используют достаточно оригинальные алгоритмы, позволяющие «обманывать» резидентные антивирусные мониторы.

- «Полиморфные» (самошифрующиеся или вирусы-призраки, polymorphic) – вирусы достаточно трудно обнаруживаемые вирусы, не имеющие сигнатур, т.е. не содержащие ни одного постоянного участка кода. В большинстве случаев два образца одного и того же полиморфного вируса не будут иметь ни одного совпадения. Это достигается шифрованием основного тела вируса и модификациями программы-расшифровщика.

- «Макро-вирусы» – вирусы этого семейства используют возможности макроязыков, встроенных в системы обработки данных (текстовые редакторы, электронные таблицы и т.д.). В настоящее время наиболее распространены макро-вирусы, заражающие текстовые документы редактора Microsoft Word [3].

Любой вирус, независимо от принадлежности к определенным классам, должен иметь три функциональных блока: блок заражения (распространения), блок маскировки и блок выполнения деструктивных действий. Разделение на функциональные блоки означает, что к определенному блоку относятся команды программы вируса, выполняющие одну из трех функций, независимо от места нахождения команд в теле вируса.

После передачи управления вирусу, как правило, выполняются определенные функции блока маскировки. Например, осуществляется расшифровка тела вируса. Затем вирус осуществляет функцию внедрения в незараженную среду обитания. Если вирусом должны выполняться деструктивные воздействия, то они выполняются либо безусловно, либо при выполнении определенных условий.

Завершает работу вируса всегда блок маскировки. При этом выполняются, например, следующие действия: шифрование вируса (если функция шифрования реализована), восстановление старой даты изменения файла, восстановление атрибутов файла, корректировка таблиц ОС и др.

Последней командой вируса выполняется команда перехода на выполнение зараженных файлов или на выполнение программ ОС.

Для удобства работы с известными вирусами используются каталоги вирусов. В каталог помещаются следующие сведения о стандартных свойствах вируса: имя, длина, заражаемые файлы, место внедрения в файл, метод заражения, способ внедрения в ОП для резидентных вирусов, вызываемые эффекты, наличие (отсутствие) деструктивной функции и ошибки. Наличие каталогов позволяет при описании вирусов указывать только особые свойства, опуская стандартные свойства и действия [4].

Знание классификации компьютерных вирусов позволяет оценить степень угрозы, метод борьбы и уровень необходимой защиты ПО от вредоносных воздействий.

Библиографическая ссылка

Харченко А.Ю. ОБЩАЯ КЛАССИФИКАЦИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ // Международный студенческий научный вестник. – 2018. – № 5.

;

URL: https://eduherald.ru/ru/article/view?id=18785 (дата обращения: 15.05.2023).

Предлагаем вашему вниманию журналы, издающиеся в издательстве «Академия Естествознания»

(Высокий импакт-фактор РИНЦ, тематика журналов охватывает все научные направления)

07.09.2022

Герпесвирусы объединены в обширное семейство Herpesviridae, включающее в себя более 100 представителей. Из них возбудителями различных заболеваний у человека являются 8: вирусы простого герпеса 1 и 2 типа, вирус ветряной оспы, вирус Эпштейна-Барр, цитомегаловирус, вирусы герпеса 6, 7 и 8 типов.

Вирус Эпштейна-Барр (ВЭБ) — четвертый тип, названный в честь английского вирусолога профессора Майкла Энтони Эпштейна (Michael Anthony Epstein) и его аспирантки Ивонны Барр (Yvonne Barr), описавших его в 1964 году. Поэтому, когда мы произносим или пишем название вируса, правильный вариант «вирус Эпштейна-Барр», а не «Барра», так как женские фамилии не склоняются.

Инфицирование взрослых вирусом Эпштейн-Барр

ВЭБ — самый таинственный из всех герпесвирусов. С одной стороны, ВЭБ-инфекция — одна из самых распространенных в мире, так как вирус присутствует в организме подавляющего большинства людей. С другой стороны, ВЭБ обуславливает развитие заболеваний далеко не у всех, кто заражен вирусом. Доказана роль вируса в развитии злокачественных новообразований и иммунологической патологии. Вирусом Эпштейн-Барр вызваны около 1% всех новообразований, чаще возникающих у пациентов с иммуносупрессией. Не вызывает сомнений ведущая роль ВЭБ в патогенезе лимфомы Беркитта, назофарингеальной карциномы, первичной лимфомы головного мозга и других видов лимфом.

Источник заражения вирусом Эпштейн-Барр — больные острой формой болезни (инфекционным мононуклеозом) и здоровые инфицированные лица, которые периодически выделяют возбудитель в окружающую среду со слюной, назофарингеальным секретом, мокротой (таких около 15–25%).

После первичного заражения его обнаруживают в смывах из ротоглотки в течение 18 месяцев и более с дальнейшим периодическим выделением со слюной. В большинстве случаев первичное или повторное заражение происходит контактно-бытовым путем с аспирационным механизмом передачи.

В отличие от вирусов кори, краснухи и ряда других, ВЭБ не «летает по воздуху» с мельчайшими капельками слюны больного человека и не передается через относительно большие расстояния. Заражение им происходит при очень близком прямом контакте с болеющим или носителем вируса (прежде всего, через поцелуи) или при попадании слюны другого человека через непрямой контакт: пользование одной посудой, предметами обихода и другими бытовыми вещами. Учитывая частое присутствие ВЭБ в крови (не менее, чем у 10–30% здоровых доноров в крови выявляют ДНК ВЭБ), возможен трансфузионный путь передачи при переливании крови и ее продуктов.

Наиболее вероятный возраст заражения

Возрастные сроки первичного заражения ВЭБ зависят от социально-бытовых условий. В социально неблагополучных семьях большинство детей встречаются с вирусом в возрасте от 6 месяцев до 3 лет и почти всегда заражение происходит бессимптомно. В развитых странах встреча с ВЭБ происходит в более старшем возрасте и нередко (в 20–30% случаев) первичная ВЭБ-инфекция протекает в виде инфекционного мононуклеоза (ИМ), пик частоты которого приходится на возраст 14–20 лет. Почему? Для многих это возраст первых поцелуев. Именно поэтому инфекционный мононуклеоз носит название «болезнь поцелуев». К 35 годам основная масса населения уже имеет антитела к ВЭБ, то есть является носителем этого вируса и носительство сохраняется пожизненно.

Симптомы и признаки

Инкубационный период вируса Эпштейн-Барр — это время от первичного заражения до появления клинических симптомов, которое составляет 30–50 дней.

Начало инфекционного заболевания острое, картина болезни разворачивается полностью к концу первой недели. Характерны следующие проявления Эпштейн-Барр:

- повышение температуры тела до 38-39оС;

- умеренные симптомы интоксикации;

- боль в горле;

- тонзиллит с выраженным увеличением миндалин, покрытых серо-белым налетом;

- фарингит с гипертрофией лимфоидной ткани носоглотки (затруднение носового дыхания, гнусавость голоса).

Продолжительность лихорадочной реакции от 3–4 дней до 2 недель. У части пациентов после выздоровления может формироваться температурный «хвост» — периодическое повышение температуры до 37,5о градусов, обычно в вечернее время, продолжительностью до трех месяцев.

Наиболее типично выраженное симметричное увеличение боковых и переднешейных шейных, подчелюстных лимфатических узлов. Размеры лимфоузлов составляют от 1–2 до 3–5 см в диаметре. При этом узлы умеренно болезненны, уплотнены, не спаяны между собой и с окружающими тканями. Они никогда не нагнаиваются и могут оставаться увеличенными до 2–3 месяцев и дольше.

Диагностика вируса Эпштейн-Барр у взрослых

В клиническом анализе крови у больных ИМ выявляются атипичные мононуклеары — широкоплазменные лимфоциты. Их количество может достигать 30–40%. Появление атипичных мононуклеаров в таком количестве является важнейшим лабораторным признаком инфекционного мононуклеоза.

Характерно увеличение размеров печени и селезенки, повышение активности печеночных ферментов (АЛТ, АСТ). Клинические проявления гепатита могут быть несколько отсроченными, а размеры печени и биохимические показатели нормализуются через 3–5 недель. Одним из самых грозных осложнений ИМ является разрыв селезенки. Именно поэтому больных с инфекционным мононуклеозом часто госпитализируют и всегда прописывают им постельный режим. При необходимости показано наблюдение больного ИМ врачом-гематологом.

Под маской инфекционного мононуклеоза могут протекать другие инфекции. С проявлением «мононуклеозоподобного синдрома» может проходить первичное заражение цитомегаловирусом (ЦМВ) и вирусом иммунодефицита человека (ВИЧ). Поэтому всем пациентам с ИМ необходимо обследование на ВИЧ-инфекцию.

Вдумчивый врач всегда задает себе вопросы:

- Как достоверно поставить диагноз острой ВЭБ-инфекции?

- Как доказать связь между вирусом Эпштейна-Барр и выявленной общей патологией (длительной лихорадкой, астеническим синдромом и другими проявлениями)?

- Как доказать связь между вирусом Эпштейна-Барр и выявленной органной патологией (гепатитом, миокардитом, поражением легких, очаговым образованием в головном мозге, энцефалитом)?

- Как у относительно здорового человека отличить носительство ВЭБ (наличие ДНК ВЭБ в биоматериалах) от активной ВЭБ-инфекции, которая может провоцировать развитие вышеперечисленных симптомов и/или предшествовать наступлению болезни?

Диагноз инфекционного мононуклеоза устанавливают на основании клинических симптомов и характерной картины крови и подтверждают обнаружением специфических антител к ВЭБ методом ИФА.

С первых дней болезни в крови обнаруживают антитела класса М к капсидному антигену (anti-VCA IgM), которые присутствуют в крови 4–6 недель. С первой недели определяют IgG-антитела к раннему антигенному комплексу (anti-ЕА IgG) с постепенным нарастанием их количества. При этом антитела класса IgG к ядерному и капсидному антигенам ВЭБ в крови отсутствуют. Через несколько недель после клинических проявлений болезни в крови появляются антитела класса G к ядерному антигену (anti-EBNA IgG), а в дальнейшем — антитела класса IgG к капсидному антигену вируса (anti-VCA IgG).

Следовательно, выявление в крови anti-VCA IgM и anti-ЕА IgG при отсутствии anti-EBNA IgG и anti-VCA IgG доказывает острую (первичную) ВЭБ-инфекцию. Напротив, наличие в крови anti-EBNA IgG и anti-VCA IgG без anti-VCA IgM и anti-ЕА IgG говорит только об инфицировании вирусом. Присутствие в крови всех четырех классов антител к антигенам ВЭБ, возможно, свидетельствует о реактивации вируса или повторном заражении. В этих случаях, по-видимому, играет роль и количество антител anti-EBNA IgG, anti-VCA IgG. Отсутствие всех четырех классов антител к ВЭБ доказывает, что человек не инфицирован вирусом.

Обнаружение ДНК ВЭБ в крови (обычно в высокой концентрации) при наличии anti-VCA IgM и anti-ЕА IgG, но отсутствии других антител подтверждает острую ВЭБ-инфекцию. Отсутствие ДНК ВЭБ в лейкоцитах крови и в слюне у больного с мононуклеозоподобным синдромом исключает диагноз инфекционного мононуклеоза, обусловленного ВЭБ.

Нередко врач, интерпретируя результаты исследования на маркеры ВЭБ-инфекции, делает неправильный вывод о наличии активной инфекции при выявлении в крови антител класса IgG к ядерному и капсидному антигенам ВЭБ и отсутствии анти-ВЭБ IgМ и антител к раннему антигену вируса, ошибочно связывая с ВЭБ-инфекцией имеющиеся у больного клинические симптомы. Еще раз подчеркнем, что такая серологическая картина говорит только о присутствии вируса в организме, но не о ВЭБ-природе имеющейся патологии. Возможно, очень высокое количество антител может косвенно свидетельствует об активности или запуске аутоиммунного воспалительного процесса.

Гораздо более убедительным признаком активной ВЭБ-инфекции, активной репликации вируса является выявление ДНК ВЭБ в биоматериалах в определенном высоком количестве. Только факт наличия вируса (качественное обнаружение ДНК ВЭБ) в биоматериалах (слюне, мокроте, клетках крови, плазме крови, лаважной жидкости, ликворе, биоптатах лимфоузлов, кишечника и, возможно, даже в биоптатах опухоли) не доказывает факта активной репликации вируса и его этиологическую роль в имеющемся органном поражении. Помним, что В-лимфоциты — основной резервуар вируса, поэтому выявление ДНК ВЭБ в клетках крови без определения количества вируса не является признаком активности инфекции.

Лечение вируса Эпштейн-Барр

Говоря о лечении ВЭБ-инфекции у взрослых, вернее, о лечении органной патологии, достоверно связанной с ВЭБ, или общего симптомокомплекса, обусловленного активной ВЭБ-инфекцией, или об упреждающей терапии высокоактивной ВЭБ-инфекции с целью предотвращения поражения органов и систем, следует сказать, что применение «препаратов интерферона в ректальных свечах или таблетках», «индукторов интерферонов», «иммуномодуляторов», а также БАДов, лазеротерапии, озонотерапии, плазмофереза, аутогемотерапии, системной энзимотерапии, гомеопатических средств, УФО крови, аппаратных методик для лечения вирусных инфекций и, в частности ВЭБ-инфекции, абсолютно не обосновано и не эффективно.

Механизм действия данных «препаратов» и методик, их воздействие на иммунную систему изучены поверхностно, «иммуномодулирующий» эффект описан лишь в общих чертах и не имеет доказательной базы. Не определены оптимальные показания для назначения «препаратов» и продолжительность их использования. Достоверное обоснование суточных и курсовых доз отсутствует.

В ряде исследований (в том числе, двойных слепых плацебо-контролируемых) продемонстрирована эффективность иммуноглобулинов для в/в введения у больных с герпесвирусными инфекциями, в том числе с ЭБВ-инфекционным мононуклеозом, а также альфа-интерферонов, рекомбинантных альфа-2а или альфа-2b-интерферонов при герпесвирусных инфекциях (генитальном и орофациальном герпесе, опоясывающим лишае) и бета-интерферонов при рассеянном склерозе с ремиттирующим течением, но, необходимы дальнейшие многоцентровые исследования, подтверждающие полученные данные.

Многие врачи, сталкиваясь с ИМ, считают, что это стрептококковая «ангина» и сразу назначают антибиотики. Иногда антибиотики назначаются «на всякий случай» — врача смущает увеличение миндалин, высокая температура тела и увеличение лимфатических узлов. Считается, что в среднем 9 из 10 врачей рекомендуют больным ИМ не нужную им антибактериальную терапию. На самом деле необоснованное назначение антибиотиков не улучшает, а ухудшает течение мононуклеоза, снижая показатели иммунитета, провоцирует появление пятнисто-папулезной сыпи и может вызвать различные побочные реакции.

Для лечения герпесвирусных заболеваний существуют препараты с прямым противовирусным действием:

- Ацикловир;

- Валацикловир;

- Фамцикловир;

- Фоскарнет при герпетических инфекциях;

- Бривудин для терапии опоясывающего лишая;

- Фоскарнет и Прителивир (в стадии апробации) для лечения больных с резистентностью к ацикловиру;

- Ганцикловир, Валганцикловир, Фоскарнет для лечения ЦМВ-инфекции;

- Препарат Цидофовир используют как для терапии ЦМВ-инфекции, так и в ряде исследований — для лечения инфекций, вызванных ВГЧ 6 и 7 типов.

Рандомизированных и контролируемых исследований по оценке эффективности безопасности перечисленных препаратов для лечения активной или манифестной ВЭБ-инфекции проведено не было. Дозировки препаратов и длительность курса подбираются индивидуально в зависимости от клинических проявлений, тяжести заболевания наличия иммуносупрессии и других факторов.

Противовирусную терапию у больных первичной лимфомой головного мозга (помимо АРТ при ВИЧ-инфекции), лимфомой Беркитта, назофарингеальной карциномой, другими типами лимфом или иных заболеваний, развитие которых связано с ВЭБ, на сегодняшний день не рекомендуют.

Вопросов о роли ВЭБ в той или иной патологии, диагностических и лечебных подходах в отношении ВЭБ-инфекции еще остается очень много. Только серьезные молекулярно-биологические, генетические и клинические исследования, которые вполне могут быть проведены и в нашей стране, дадут нам ответы. Но, и сейчас в своей клинической практике при обращении человека с возможной инфекцией, вызванной вирусом Эпштейна-Барр, мы должны действовать обоснованно, согласуясь с принципами доказательной медицины и, вместе с тем, максимально активно, когда мы уверены в своем диагнозе.

Автор:

Шахгильдян Василий Иосифович — старший научный сотрудник СНИО ЭП СПИД ФБУН «Центральный НИИ эпидемиологии» Роспотребнадзора, врач-инфекционист Клинического госпиталя «Лапино» и Перинатального Медицинского Центра Группы компаний «Мать и дитя»; врач-инфекционист высшей категории, кандидат медицинских наук.

© Все авторские права должны быть соблюдены.

Возврат к списку

У этого термина существуют и другие значения, см. Стелс.

Стелс-вирус (англ. stealth virus — вирус-невидимка) — вирус, полностью или частично скрывающий своё присутствие в системе, путём перехвата обращений к операционной системе, осуществляющих чтение, запись, чтение дополнительной информации о зараженных объектах (загрузочных секторах, элементах файловой системы, памяти и т. д.)

Виды Stealth-вирусов[править | править код]

Загрузочный вирус перехватывает функцию ОС, предназначенную для посекторного доступа к дискам, с целью «показать» пользователю или программе-антивирусу оригинальное содержимое сектора до заражения.

Файловый вирус перехватывает функции чтения/установки позиции в файле, чтения/записи в файл, чтения каталога и т. д., чтобы скрыть увеличение размера зараженных программ; перехватывает функции чтения/записи/отображения файла в память, чтобы скрыть факт изменения файла.

Макровирусы. Реализовать стелс-алгоритм в макровирусах достаточно просто, нужно запретить вызов меню File/Templase или Tools/Macro, достичь этого можно удалением пунктов меню из списка либо их подменой на макросы File Templase и Tools Macro. Также стелс-вирусами можно назвать макровирусы, которые свой основной код хранят не в самом макросе, а в других областях документа.

К известным Stealth-вирусам относятся такие вирусы, как Virus.DOS.Stealth.551, Exploit.Macro.Stealth, Exploit.MSWord.Stealth, Brain, Fish#6.

Одним из первых стелс-вирусов принято считать RCE-04096, который был разработан в Израиле в конце 1989 г. Название «Frodo» указывает на наличие бут-сектора вируса в своем коде, хотя он не записывает своё тело в бут-сектор.

Способы борьбы со Stealth-вирусами[править | править код]

Для поиска stealth-вирусов рекомендуется осуществить загрузку системы с гибкого диска и провести удаление вирусных программ. (Переустановку Системы — low форматирование)

Антивирусы-полифаги эффективны в борьбе с уже известными вирусами, то есть чьи методы поведения уже знакомы разработчикам и есть в базе программы. Если вирус неизвестен, то он останется незамеченным. Главное в борьбе с вирусами — как можно чаще обновлять версии программы и вирусные базы.

См. также[править | править код]

- Компьютерный вирус

- Хронология компьютерных вирусов и червей

- Руткит

Ссылки[править | править код]

- Группа стелс-вирусов